แนวทางปฏิบัติและเคล็ดลับด้านความปลอดภัย WordPress ที่ดีที่สุด 16 อันดับแรกในปี 2568

เผยแพร่แล้ว: 2024-11-15คุณเคยได้ยินหรือไม่ว่าไซต์ WordPress 4,700,000 แห่งตกเป็นเหยื่อของการแฮ็กทุกปี?

WordPress เป็นที่รู้กันว่าเป็นระบบจัดการเนื้อหา (CMS) ที่ค่อนข้างปลอดภัย แต่เนื่องจากความนิยม จึงตกเป็นเป้าหมายของแฮกเกอร์เช่นกัน หากไซต์ของคุณตกเป็นเป้าหมายของการโจมตี อาจส่งผลเสียต่อชื่อเสียงของคุณและส่งผลต่อประสิทธิภาพการขายของคุณ การปกป้องเว็บไซต์ WordPress ของคุณเป็นสิ่งสำคัญสำหรับการรักษาความไว้วางใจและความภักดีในหมู่ลูกค้าของคุณ

ในคู่มือนี้ คุณจะได้เรียนรู้:

- ความเสี่ยงด้านความปลอดภัย WordPress ที่พบบ่อยที่สุด 7 ประการที่เว็บไซต์ของคุณมักเผชิญ

- แนวทางปฏิบัติที่ดีที่สุดด้านความปลอดภัย 16 WordPress เพื่อปกป้องเว็บไซต์ของคุณ

- จะทำอย่างไรถ้าคุณถูกแฮ็ก

ปัญหาด้านความปลอดภัย WordPress 7 อันดับแรก

สิ่งแรกแรก: อะไรคือปัญหาด้านความปลอดภัยต่าง ๆ ที่มุ่งเป้าไปที่ WordPress? ตามข้อมูลของ Jetpack ข้อมูลประจำตัวผู้ใช้ที่ไม่รัดกุมและปลั๊กอินที่ล้าสมัยเป็นจุดเริ่มต้นหลักสำหรับแฮกเกอร์ แต่ยังมีมากกว่านั้น เราได้แสดงรายการภัยคุกคามความปลอดภัยหลัก 7 ประการที่ไซต์ WordPress เผชิญอยู่ในปัจจุบันด้านล่าง พร้อมด้วยสถิติและตัวอย่างในโลกแห่งความเป็นจริง

1. ช่องโหว่ในปลั๊กอิน

หากคุณใช้งานปลั๊กอินที่ไม่ได้ใช้งานหรือล้าสมัยบนเว็บไซต์ WordPress ของคุณ โปรดจำไว้ว่าปลั๊กอินเหล่านั้นอาจไม่รวมการอัปเดตความปลอดภัยล่าสุดที่จัดทำโดยนักพัฒนา นักพัฒนาธีมและปลั๊กอินมักปล่อยการอัปเดตเพื่อแก้ไขช่องโหว่ แต่การไม่ใช้เวอร์ชันดังกล่าวอาจทำให้ไซต์ของคุณถูกโจมตีได้

สถิติ:

- จากการวิเคราะห์ล่าสุดโดย Patchstack พบว่า 97% ของปัญหาด้านความปลอดภัยของ WordPress เกิดจากปลั๊กอิน

- นอกจากนี้ MelaPress พบว่ามีเพียง 30% ของผู้ใช้ WordPress เท่านั้นที่เปิดใช้งานการอัปเดตอัตโนมัติบนเว็บไซต์ของตน

ตัวอย่าง: ในปี 2023 พบปัญหาร้ายแรงในปลั๊กอิน เช่น WP Fastest Cache และ Essential Add-ons สำหรับ Elementor นักพัฒนาแนะนำให้ผู้ใช้อัปเดตเป็นเวอร์ชันล่าสุดโดยเร็วที่สุด

2. การโจมตีแบบ Brute Force (รหัสผ่านที่อ่อนแอ)

การโจมตีแบบ Brute Force เกี่ยวข้องกับการพยายามเข้าสู่ระบบซ้ำๆ เพื่อเดารหัสผ่านจนกว่าแฮกเกอร์จะเข้าถึงเว็บไซต์ของคุณได้ พวกเขาใช้บอทที่รวมชื่อผู้ใช้และรหัสผ่านที่แตกต่างกันหลายพันรายการจนกระทั่งพบสิ่งที่ถูกต้อง

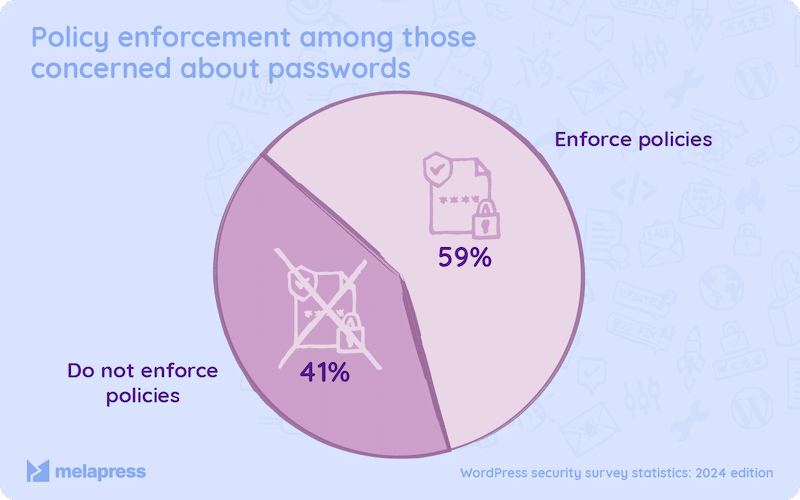

สถิติ: จากการศึกษาของ Melapress พบว่า 41% ของผู้ตอบผู้ใช้ WordPress ไม่ได้ใช้การระบุตัวตนแบบสองปัจจัย (2FA) หรือรหัสผ่านที่รัดกุมเพียงพอ

ตัวอย่าง: บอทเหล่านั้นสามารถค้นหารหัสผ่านเช่น “ADMIN123” ได้ในไม่กี่วินาที และให้สิทธิ์การเข้าถึงเว็บไซต์ทั้งหมดของคุณโดยไม่ได้รับอนุญาต

3. การควบคุมการเข้าถึงที่ใช้งานไม่ได้และบทบาทผู้ใช้ที่ได้รับการจัดการไม่ถูกต้องและไม่ได้กำหนด

การควบคุมการเข้าถึงที่ใช้งานไม่ได้ถือเป็นความเสี่ยงด้านความปลอดภัยขั้นรุนแรงที่ทำให้บุคคลที่ไม่ได้รับอนุญาตสามารถเข้าถึงข้อมูลส่วนตัวที่พวกเขาไม่ควรได้รับ สิ่งนี้เพิ่มความเป็นไปได้ของการละเมิดความปลอดภัยและเปิดเผยข้อมูลส่วนตัวแก่คนผิด

สถิติ: จากข้อมูลของ Patchstack ในปี 2023 ปัญหาด้านความปลอดภัยของ WordPress 12.9% เกิดจากการควบคุมการเข้าถึงที่เสียหาย

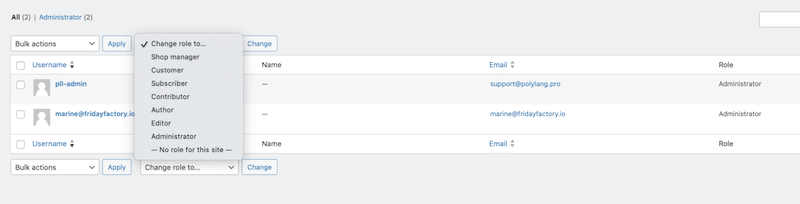

ตัวอย่าง: การกำหนดสิทธิ์การเข้าถึงระดับบรรณาธิการให้กับนักเขียนรับเชิญโดยไม่มีข้อจำกัดอาจนำไปสู่การเปลี่ยนแปลงที่ไม่พึงประสงค์หรือข้อมูลรั่วไหล

4. การโจมตีด้วยสคริปต์ข้ามไซต์ (XSS)

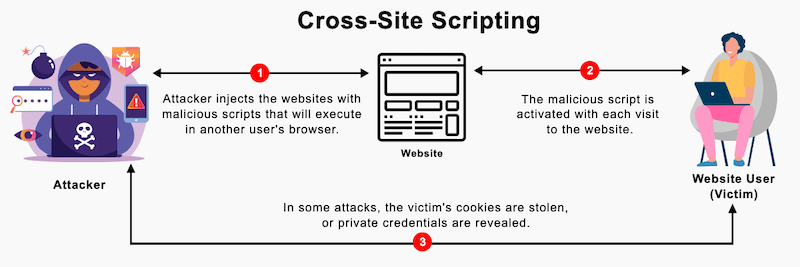

การเขียนสคริปต์ข้ามไซต์ (XSS) เป็นปัญหาด้านความปลอดภัยที่ทำให้ผู้โจมตีสามารถแทรก JavaScript ที่เป็นอันตรายลงในโค้ดของคุณได้ รหัสที่เป็นอันตรายนี้ถูกดำเนินการโดยเหยื่อโดยไม่รู้ตัว และเปิดเผยข้อมูลเข้าสู่ระบบและรหัสผ่านแก่ผู้โจมตี เมื่อได้รับข้อมูลรับรองแล้ว ก็สามารถปลอมตัวเป็นผู้ใช้ได้

สถิติ: จากข้อมูลของ Patchstack ในปี 2023 การโจมตี XSS คิดเป็น 53.3% ของช่องโหว่ใหม่ทั้งหมดในระบบนิเวศของ WordPress

ตัวอย่าง: ผู้โจมตีแทรกสคริปต์ที่เป็นอันตรายลงในส่วนความคิดเห็นของไซต์ของคุณ เนื่องจากไซต์ของคุณเก็บความคิดเห็นนี้ไว้ในฐานข้อมูลของคุณ แฮกเกอร์จึงสามารถรันโค้ดที่เป็นอันตรายได้เมื่อผู้ใช้ที่ไม่สงสัยดูเพจดังกล่าว ซึ่งอาจส่งผลให้มีการขโมยข้อมูลการเข้าสู่ระบบของพวกเขา

5. การโจมตีแบบฉีด SQL

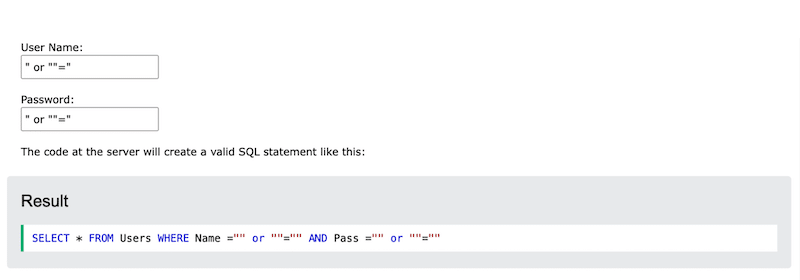

การแทรก SQL ช่วยให้ผู้โจมตีสามารถเพิ่มโค้ดที่เป็นอันตรายลงในการสืบค้นฐานข้อมูล ซึ่งอาจเปิดเผยข้อมูลที่เป็นความลับ ซึ่งจะทำให้ผู้โจมตีสามารถดึงข้อมูลที่เป็นความลับได้

สถิติ: จากข้อมูลของ WPHackedhelp แฮกเกอร์ประมาณ 20% ทำการโจมตี SQL เหยื่อที่พบบ่อยที่สุดคือไซต์อีคอมเมิร์ซที่สร้างบน WooCommerce

ตัวอย่าง: แฮกเกอร์อาจเข้าถึงชื่อผู้ใช้และรหัสผ่านในฐานข้อมูลโดยเพียงแค่แทรก ” หรือ “”=” ลงในกล่องข้อความชื่อผู้ใช้หรือรหัสผ่าน:

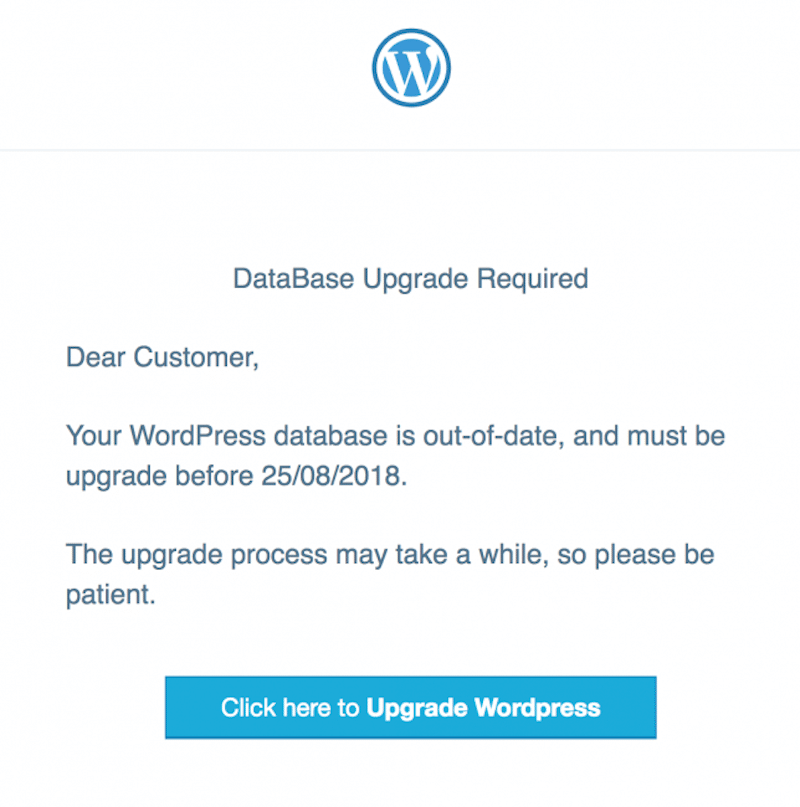

6. ช่องโหว่การปลอมแปลงคำขอข้ามไซต์ (CSRF) และฟิชชิ่ง

ฟิชชิ่งหลอกลวงผู้ใช้โดยการเลียนแบบหน้าเว็บไซต์ที่ถูกต้องตามกฎหมาย พวกเขาให้ข้อมูลที่ละเอียดอ่อนโดยไม่รู้ว่าแฮกเกอร์กำลังรวบรวมข้อมูลอยู่จริง

สถิติ: ในปี 2023 ปัญหาด้านความปลอดภัยเกือบ 17% มาจาก CSRF

ตัวอย่าง: การโจมตีแบบฟิชชิ่งโดยทั่วไปคือการที่แฮกเกอร์บางคนสร้างหน้าเข้าสู่ระบบปลอมสำหรับไซต์ WordPress ผู้ใช้คิดว่ามันปลอดภัยและใส่ข้อมูลประจำตัวที่แฮกเกอร์เหล่านั้น "จับ" ไว้

7. การปฏิเสธการโจมตีบริการ (DoS และ DDoS) และโฮสติ้งที่ไม่ดี

การเลือกโฮสติ้งที่เชื่อถือได้และคำนึงถึงความปลอดภัยเป็นสิ่งสำคัญในการปกป้องไซต์ของคุณจากการโจมตี DoS และ DDoS ปัญหาด้านความปลอดภัยเหล่านั้นล้นเซิร์ฟเวอร์และทำให้เว็บไซต์ของคุณไม่สามารถเข้าถึงได้ชั่วคราวโดยผู้ใช้ที่ถูกต้องตามกฎหมาย

ตัวอย่าง: คู่แข่งของคุณเปิดการโจมตี DDoS บนไซต์ WordPress อีคอมเมิร์ซของคุณในช่วงระยะเวลาการขายที่สำคัญ เว็บไซต์ของคุณใช้งานไม่ได้ และคุณจะสูญเสียรายได้บางส่วน ตัวอย่างนี้ค่อนข้างสุดโต่ง แต่คุณเข้าใจแนวคิดนี้

วิธีการเชี่ยวชาญด้านความปลอดภัยของ WordPress

เมื่อคุณทราบข้อมูลเพิ่มเติมเกี่ยวกับภัยคุกคามด้านความปลอดภัยที่พบบ่อยที่สุดของ WordPress แล้ว เราขอแนะนำให้ปฏิบัติตามแนวทางปฏิบัติที่ดีที่สุด 16 ข้อ ครอบคลุมประเด็นสำคัญต่างๆ เช่น การรักษาความปลอดภัยในการเข้าสู่ระบบ การอัปเดต และการควบคุมสิทธิ์ของไฟล์ ศึกษาทั้งหมดและค้นพบเครื่องมือและปลั๊กอินที่สามารถทำให้งานของคุณง่ายขึ้นพร้อมปกป้องเว็บไซต์ของคุณไปพร้อมๆ กัน

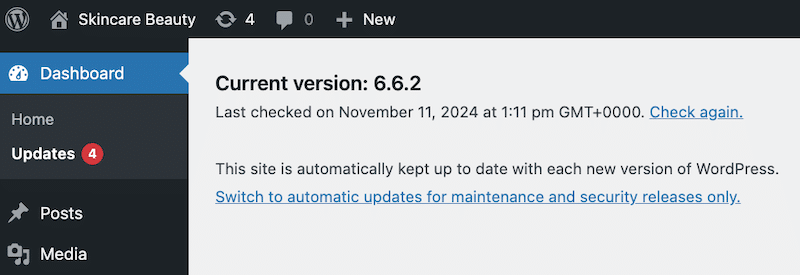

1. อัปเดตปลั๊กอิน ธีม และ WordPress Core ทั้งหมดของคุณ

ชนะอย่างรวดเร็ว: ด้วยการอัปเดตปลั๊กอิน ธีม และแกน WordPress ของคุณ คุณจะหลีกเลี่ยงปัญหาด้านความปลอดภัยมากมายได้ การอัปเดตมักมีแพตช์สำหรับช่องโหว่ที่แฮกเกอร์สามารถใช้ประโยชน์ได้ ดังนั้นให้กำจัดธีมและปลั๊กอินที่ล้าสมัยออก แล้วเลือกใช้เวอร์ชันล่าสุด

แนวทางปฏิบัติที่ดีที่สุด:

อัปเดตทุกอย่างด้วยตนเอง

- หากต้องการอัปเดตคอร์ WordPress ให้ไปที่ แดชบอร์ด > อัปเดต จากนั้นคุณควรเห็นการติดตั้งเวอร์ชันล่าสุด:

- สำหรับปลั๊กอินและธีม ให้ไปที่ ปลั๊กอิน > ปลั๊กอินที่ติดตั้ง หรือ ลักษณะที่ปรากฏ > ธีม และคลิก อัปเดต สำหรับแต่ละรายการ

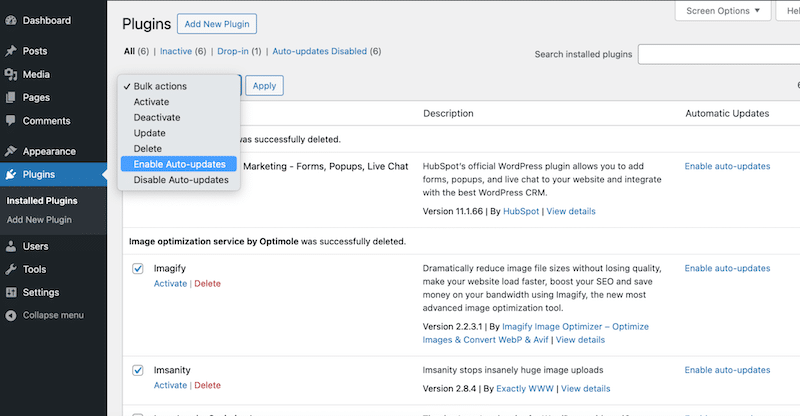

หรือพิจารณาเปิดใช้งานการอัปเดตอัตโนมัติเสมอเพื่อให้ไซต์ของคุณอัปเดตอยู่เสมอ

- ไปที่ ปลั๊กอิน > ปลั๊กอินที่ติดตั้ง > เลือกทั้งหมด > เปิดใช้งานการอัปเดตอัตโนมัติ

️ เครื่องมือและปลั๊กอิน:

- WPUmbrella: เป็นบริการบำรุงรักษา WordPress ที่เชื่อถือได้ซึ่งจะคอยตรวจสอบความปลอดภัยของไซต์ WordPress ของคุณ

- MainWP: เป็นแดชบอร์ดที่โฮสต์ด้วยตนเองที่มีประโยชน์สำหรับการจัดการไซต์ WordPress หลายไซต์พร้อมกัน เป็นการดีที่จะอัปเดตทุกอย่างโดยอัตโนมัติและประหยัดเวลา

- ManageWP: เป็นเครื่องมืออันทรงพลังที่ให้คุณดู จัดการ และอัปเดตไซต์ทั้งหมดของคุณได้ในที่เดียว

2. ลบปลั๊กอินที่ไม่มีค่าและไม่ได้ใช้ทั้งหมด

ชนะอย่างรวดเร็ว: ปลั๊กอินที่ไม่มีค่านั้นไม่ปลอดภัยเนื่องจากไม่มีแพตช์รักษาความปลอดภัย ทำให้เกิดจุดเข้าใช้งานที่มีช่องโหว่บนเว็บไซต์ WordPress ของคุณ ในทำนองเดียวกัน ให้ลบปลั๊กอินที่ไม่ได้ใช้ออกเพื่อหลีกเลี่ยงไม่ให้แฮกเกอร์สร้างแบ็คดอร์ในปลั๊กอินที่คุณไม่ได้ใช้ด้วยซ้ำ

แนวทางปฏิบัติที่ดีที่สุด:

- ไปที่ ปลั๊กอิน > ปลั๊กอินที่ติดตั้ง คุณสามารถปิดการใช้งานและลบปลั๊กอินใดๆ ที่คุณไม่ต้องการหรือใช้งานอีกต่อไปได้

- ตรวจสอบปลั๊กอินเป็นประจำและลบปลั๊กอินที่ไม่จำเป็นออก

️ เครื่องมือและปลั๊กอิน:

- การตรวจสอบสุขภาพและการแก้ไขปัญหา: ช่วยระบุข้อขัดแย้งและปัญหาของปลั๊กอิน

- การรักษาความปลอดภัยของ Wordfence: สามารถช่วยระบุปลั๊กอินที่เป็นอันตรายได้

3. เปลี่ยนชื่อผู้ใช้ “ผู้ดูแลระบบ” เริ่มต้น

ชนะอย่างรวดเร็ว: ทำให้ชื่อผู้ใช้ของคุณค้นหาบอทเน็ตได้ยากขึ้น เพื่อลดโอกาสที่จะเกิดการโจมตีแบบดุร้าย

แนวทางปฏิบัติที่ดีที่สุด:

- ไปที่ ผู้ใช้ > ผู้ใช้ทั้งหมด ในแดชบอร์ดผู้ดูแลระบบ WordPress ของคุณ

- แก้ไขผู้ใช้ “ผู้ดูแลระบบ” และเปลี่ยนชื่อผู้ใช้เป็นสิ่งที่ไม่ซ้ำใคร

- สร้างผู้ใช้ใหม่ที่มีบทบาทผู้ดูแลระบบ กำหนดชื่อผู้ใช้ที่ไม่ซ้ำกัน และลบผู้ใช้ “ผู้ดูแลระบบ” เดิม

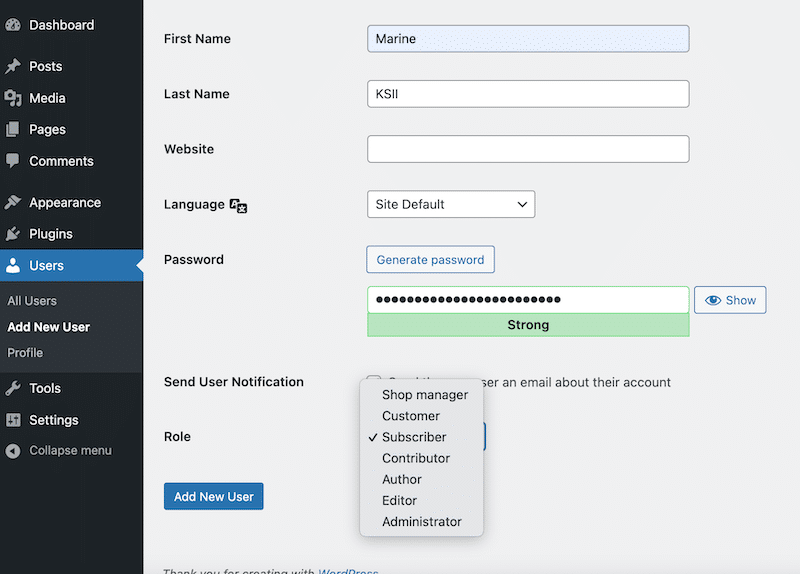

4. กำหนดบทบาทของผู้ใช้อย่างเหมาะสม

ชนะอย่างรวดเร็ว: มอบหมายบทบาทอย่างระมัดระวังเพื่อจำกัดการเข้าถึงและเพิ่มความปลอดภัย

ตัวอย่าง: นักเขียนรับเชิญควรมีสิทธิ์เข้าถึงเฉพาะการเขียนโพสต์ และควรเห็นเนื้อหาที่แตกต่างจากบทบาทเจ้าของร้านค้า WooCommerce

แนวทางปฏิบัติที่ดีที่สุด:

- ไปที่ ผู้ใช้ > ผู้ใช้ทั้งหมด เพื่อแก้ไขหรือกำหนดบทบาทของผู้ใช้

- ตรวจสอบให้แน่ใจว่าผู้ใช้แต่ละคนมีสิทธิ์ที่จำเป็นเท่านั้น

️ เครื่องมือและปลั๊กอิน:

- ตัวแก้ไขบทบาทผู้ใช้: ปรับแต่งบทบาทของผู้ใช้ด้วยบทบาทเริ่มต้นมากกว่าห้าบทบาทใน WordPress

- สมาชิก: ปลั๊กอินสำหรับการสร้างและจัดการบทบาทที่กำหนดเอง

5. ใช้รหัสผ่านที่รัดกุมพร้อมการตรวจสอบสิทธิ์แบบสองปัจจัย (2FA)

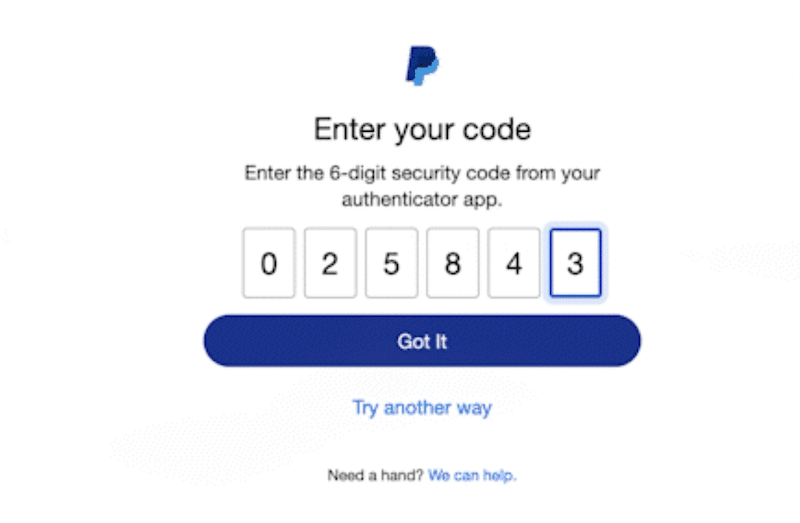

ชนะอย่างรวดเร็ว: ใช้รหัสผ่านที่สร้างขึ้นโดยอัตโนมัติและเปลี่ยนรหัสผ่านเป็นประจำ การตรวจสอบสิทธิ์แบบสองปัจจัย (2FA) ต้องใช้การระบุตัวตนรูปแบบที่สองและรหัสผ่านของคุณเพื่อเพิ่มความปลอดภัยเมื่อคุณเข้าสู่ระบบ อาจเป็นรหัสผ่านแบบใช้ครั้งเดียว (OTP) ที่ส่งทาง SMS, WhatsApp, อีเมลธรรมดา หรือแม้แต่รหัส QR .

แนวปฏิบัติที่ดีที่สุด: เมื่อสร้างรหัสผ่านใหม่ ให้หลีกเลี่ยงรหัสผ่านที่เดาง่าย เช่น “admin123” หรือ “รหัสผ่าน” ปฏิบัติตามแนวทางปฏิบัติที่ดีที่สุดแทน:

- รหัสผ่านที่รัดกุมหมายถึงการใช้ตัวพิมพ์ใหญ่ ตัวพิมพ์เล็ก อักขระพิเศษ และตัวเลข

- เปลี่ยนรหัสผ่านเป็นประจำข้ามแพลตฟอร์ม (cPanel, FTP, ผู้ดูแลระบบ WordPress ฯลฯ )

- ใช้ 2FA เพื่อเพิ่มการรักษาความปลอดภัยอีกชั้นเมื่อผู้ใช้คนใดคนหนึ่งของคุณต้องการเชื่อมต่อกับผู้ดูแลไซต์ของคุณ

️ เครื่องมือและปลั๊กอิน:

- WP2FA: ทำให้กระบวนการตั้งค่า 2FA ง่ายขึ้น

- Google Authenticator: แอปง่ายๆ ในการสร้าง OTP เพื่อการเข้าสู่ระบบที่ปลอดภัย

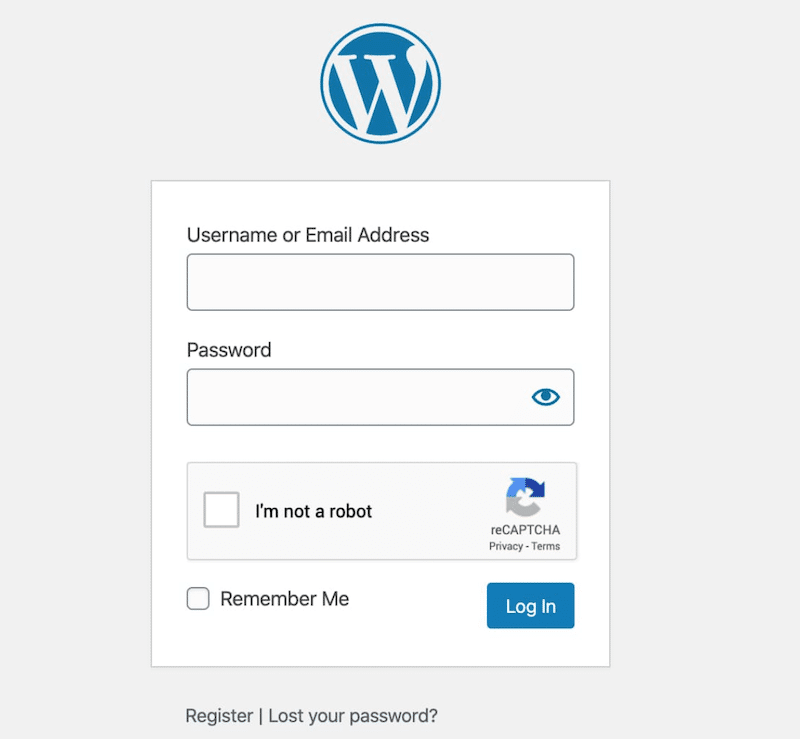

6. ใช้ reCAPTCHA บนแบบฟอร์ม (รวมถึงหน้าเข้าสู่ระบบ)

ชนะอย่างรวดเร็ว: reCAPTCHA เป็นหนึ่งในวิธีที่ดีที่สุดในการปกป้องไซต์ของคุณจากบอทและการโจมตีบน WordPress จะตรวจสอบว่าผู้ใช้มีตัวตนจริงเมื่อส่งแบบฟอร์ม การรักษาความปลอดภัยอีกชั้นหนึ่งจะป้องกันการพยายามเข้าสู่ระบบแบบดุร้ายและสแปมที่ไม่พึงประสงค์

แนวทางปฏิบัติที่ดีที่สุด:

- เพิ่มตัวเลือก reCAPTCHA ลงในหน้าเข้าสู่ระบบ แบบฟอร์มการลงทะเบียน และแบบฟอร์มอื่นๆ ที่สร้างเนื้อหาโดยผู้ใช้ สิ่งนี้จะช่วยหยุดการส่งอัตโนมัติ

- ตรวจสอบให้แน่ใจว่าเวอร์ชัน reCAPTCHA ของคุณเป็นเวอร์ชันล่าสุดอยู่เสมอ

️ เครื่องมือและปลั๊กอิน:

- Google reCAPTCHA ขั้นสูง: เป็นหนึ่งในปลั๊กอินที่ดีที่สุดในการเพิ่ม reCAPTCHA ให้กับทุกรูปแบบ รวมถึงในหน้าเข้าสู่ระบบ WordPress ของคุณด้วย

7. จำกัดความพยายามในการเข้าสู่ระบบและซ่อน URL เข้าสู่ระบบ wp-admin

ชนะอย่างรวดเร็ว: การจำกัดความพยายามในการเข้าสู่ระบบช่วยลดความเสี่ยงของการโจมตีแบบ bruteforce ในขณะที่การซ่อน URL การเข้าสู่ระบบ wp-admin ของคุณจะทำให้แฮกเกอร์กำหนดเป้าหมายไซต์ของคุณได้ยากขึ้น

แนวทางปฏิบัติที่ดีที่สุด:

- กำหนดขีดจำกัดในการพยายามเข้าสู่ระบบที่ล้มเหลวเสมอ ตัวอย่างเช่น ขอแนะนำให้อนุญาตให้พยายามไม่สำเร็จเพียงสามครั้งเท่านั้น จากนั้น คุณจะบอกผู้ใช้ให้กลับมาทดลองใช้อีกครั้งได้ภายใน 15 นาที)

- เปลี่ยน URL เริ่มต้น “yourwordpresssite.com/wp-admin” ให้มีเอกลักษณ์และท้าทายในการคาดเดา เช่น “yoursite.com/welcome-to-your-account”

️ เครื่องมือและปลั๊กอิน:

- จำกัดความพยายามในการเข้าสู่ระบบที่โหลดซ้ำ: ช่วยให้คุณจำกัดจำนวนการเข้าสู่ระบบที่ล้มเหลวบนไซต์ของคุณได้อย่างง่ายดาย

- WPS ซ่อนการเข้าสู่ระบบ: อนุญาตให้คุณเปลี่ยน URL ของหน้าแบบฟอร์มการเข้าสู่ระบบเป็น URL ที่คุณเลือก

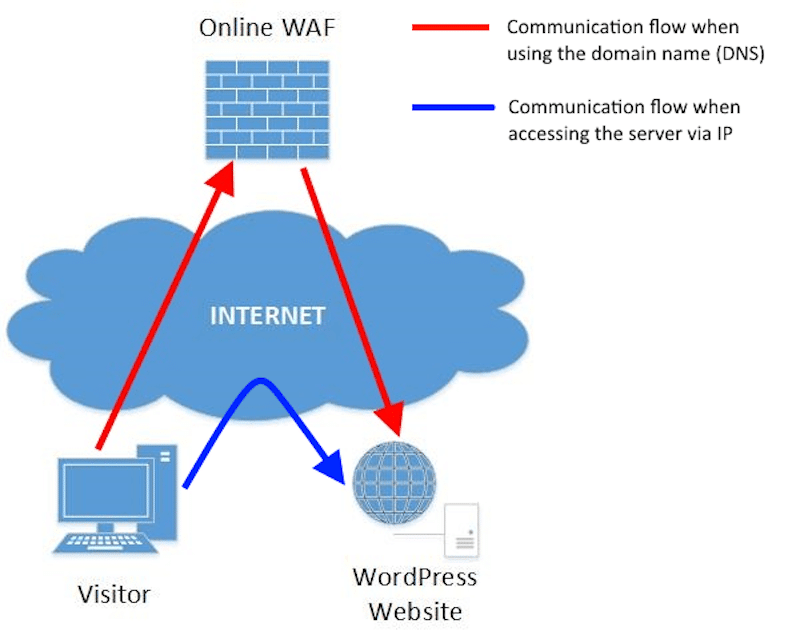

8. ใช้ไฟร์วอลล์ (WAF)

ชนะอย่างรวดเร็ว: ไฟร์วอลล์ช่วยในการบล็อกการเชื่อมต่อจากที่อยู่ IP ที่เป็นอันตราย มันป้องกันแฮกเกอร์จากการขโมยข้อมูลประจำตัวของคุณและเข้าสู่เว็บไซต์ของคุณ

แนวทางปฏิบัติที่ดีที่สุด:

- เปิดใช้งานไฟร์วอลล์แอปพลิเคชันเว็บ (WAF) เพื่อบล็อกการรับส่งข้อมูลที่น่าสงสัยก่อนที่จะเข้าถึงเซิร์ฟเวอร์ของคุณ

- กำหนดการตั้งค่าไฟร์วอลล์เพื่อกรองการรับส่งข้อมูลออกจาก IP และบอตเน็ตที่เป็นอันตราย

- ปิดใช้งาน XML-RPC หากไม่จำเป็น เนื่องจากเป็นเป้าหมายการโจมตีทั่วไป

️ เครื่องมือและปลั๊กอิน:

- Wordfence Security หรือ Sucuri Security สามารถระบุและบล็อกการรับส่งข้อมูลที่เป็นอันตรายและปกป้องไซต์ WordPress ของคุณจากภัยคุกคาม เช่น การโจมตีแบบ Brute Force, DDoS และมัลแวร์

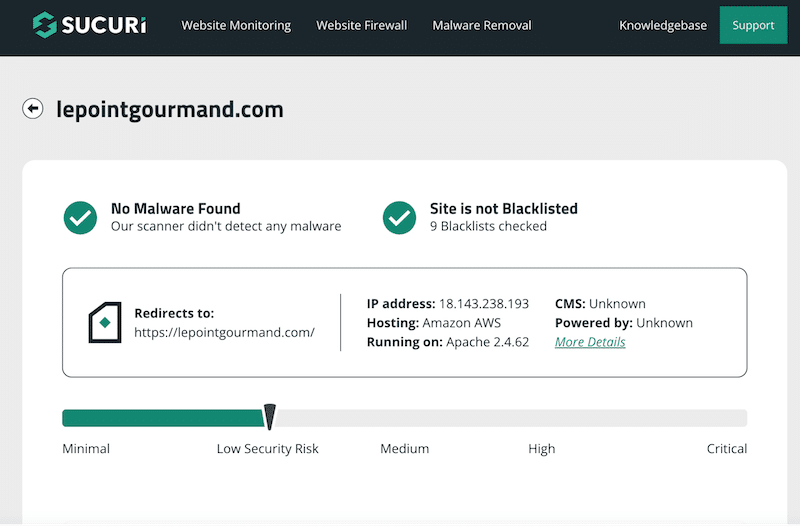

9. สแกนไซต์ของคุณเพื่อหามัลแวร์เป็นประจำ

ชนะอย่างรวดเร็ว: การสแกนมัลแวร์เป็นประจำจะช่วยตรวจจับและลบโค้ดที่เป็นอันตรายซึ่งอาจสร้างความเสียหายให้กับไซต์ของคุณหรือทำให้ข้อมูลที่ละเอียดอ่อนเสียหายได้

แนวทางปฏิบัติที่ดีที่สุด:

- สแกนมัลแวร์ทุกสัปดาห์และทุกเดือนเพื่อตรวจจับและกำจัดไวรัส

- ตั้งค่าการแจ้งเตือนเพื่อรับการแจ้งเตือนทางอีเมลเกี่ยวกับภัยคุกคามฉุกเฉินที่ตรวจพบ

- ตรวจสอบให้แน่ใจว่าคุณเลือกธีม ปลั๊กอิน และไฟล์หลักของ WordPress ที่ไม่มีมัลแวร์ ตรวจสอบคำรับรองบางส่วนก่อนซื้อ

- รักษาฐานข้อมูลของคุณให้สะอาดและทันสมัยอยู่เสมอ

️ เครื่องมือและปลั๊กอิน:

- SiteCheck (โดย Sucuri) และ Wordfence Security เพื่อสแกนไซต์ของคุณและระบุการแฮ็กที่อาจเกิดขึ้น

- WP Rocket: เป็นปลั๊กอินประสิทธิภาพที่ง่ายที่สุดสำหรับ WordPress ที่สามารถเพิ่มประสิทธิภาพฐานข้อมูลของคุณได้ในคลิกเดียว นอกจากนี้ยังเป็นเครื่องมือที่ทรงพลังที่สุดในการปรับปรุงเวลาในการโหลด เพิ่มคะแนนประสิทธิภาพ PageSpeed และเพิ่มประสิทธิภาพ Core Web Vitals

10. ทำการสำรองข้อมูลเป็นประจำ

ชนะอย่างรวดเร็ว: ด้วยการสำรองข้อมูลตามปกติ คุณสามารถกู้คืนไซต์เวอร์ชันใหม่ได้อย่างรวดเร็วหากมีสิ่งผิดปกติเกิดขึ้น

แนวทางปฏิบัติที่ดีที่สุด:

- ใช้กลยุทธ์เพื่อดำเนินการสำรองข้อมูลอัตโนมัติโดยไม่ต้องใช้ความพยายามด้วยตนเอง ด้วยวิธีนี้การสำรองข้อมูลรายสัปดาห์ของคุณจะเสร็จสิ้นเสมอ

- เราขอแนะนำให้คุณจัดเก็บข้อมูลสำรองไว้หลายแห่งเพื่อให้แน่ใจว่าคุณสามารถเรียกคืนเวอร์ชันใดๆ ได้ เช่น ในกรณีที่ระบบคลาวด์ของคุณล้มเหลว

- ทดสอบการสำรองข้อมูลของคุณเป็นครั้งคราวเพื่อให้แน่ใจว่าสามารถกู้คืนได้อย่างถูกต้อง

เครื่องมือและปลั๊กอิน: ใช้เครื่องมือสำรองข้อมูลของผู้ให้บริการโฮสติ้งของคุณผ่าน cPanel หรือปลั๊กอิน เช่น UpdraftPlus เพื่อการจัดการการสำรองข้อมูลที่ราบรื่น

11. ปิดการใช้งานการแก้ไขไฟล์

ชนะอย่างรวดเร็ว: ป้องกันการเข้าถึงธีมและไฟล์ปลั๊กอินของคุณโดยไม่ได้รับอนุญาตผ่านพื้นที่ผู้ดูแลระบบ WordPress ซึ่งช่วยลดความเสี่ยงด้านความปลอดภัย

แนวทางปฏิบัติที่ดีที่สุด: หากคุณพอใจกับการแก้ไขโค้ด เราขอแนะนำให้คุณเพิ่มบรรทัดต่อไปนี้ใน ไฟล์ w p-config.php ของคุณเพื่อปิดใช้งานการแก้ไขไฟล์:

// Disallow file edit define( 'DISALLOW_FILE_EDIT', true );ด้วยการทำตามขั้นตอนการรักษาความปลอดภัยเพิ่มเติมนี้ แม้ว่าผู้โจมตีจะสามารถเข้าถึงผู้ดูแลระบบ WordPress ของคุณได้ พวกเขาจะไม่สามารถแก้ไขไฟล์สำคัญใดๆ ได้

️ เครื่องมือและปลั๊กอิน: คุณสามารถใช้ปลั๊กอิน Sucuri เวอร์ชันฟรีเพื่อปิดการแก้ไขไฟล์โดยอัตโนมัติหากคุณไม่ต้องการแก้ไขโค้ดใด ๆ ด้วยตนเอง

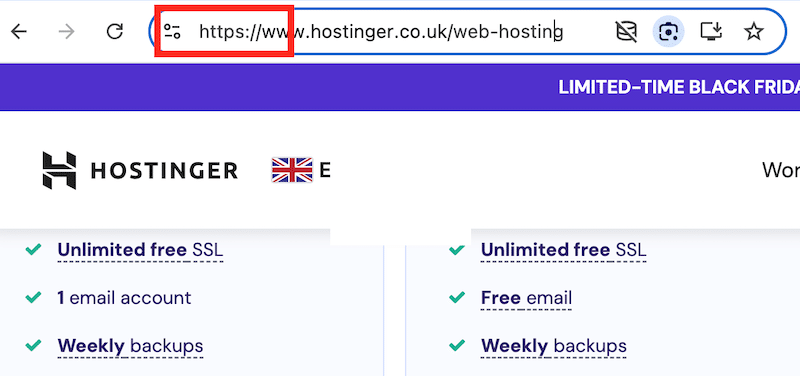

12. ติดตั้งใบรับรอง SSL (HTTPS)

ชนะอย่างรวดเร็ว: ด้วยใบรับรอง SSL เว็บไซต์ของคุณสามารถเปลี่ยนจาก HTTP เป็น HTTPS ได้อย่างง่ายดาย HTTPS เข้ารหัสข้อมูลระหว่างผู้ใช้และเซิร์ฟเวอร์ และช่วยให้คุณรักษาความปลอดภัยเว็บไซต์ของคุณ

แนวทางปฏิบัติที่ดีที่สุด:

- รับใบรับรอง SSL จากผู้ให้บริการโฮสติ้งของคุณ ส่วนใหญ่รวมไว้ในแผนของพวกเขา

- อย่าลืมอัปเดตเนื่องจากใบรับรองความปลอดภัยของเว็บไซต์มีอายุการใช้งานประมาณหนึ่งปี

️ เครื่องมือและปลั๊กอิน: ผู้ให้บริการโฮสติ้งส่วนใหญ่เสนอใบรับรอง SSL หรือคุณสามารถใช้เครื่องมือ Let's Encrypt ได้ฟรี

| คำแนะนำ: ด้วยการเพิ่มไอคอนแม่กุญแจขนาดเล็กลงในเบราว์เซอร์ HTTPS จะทำหน้าที่เป็นตัวบ่งชี้ความน่าเชื่อถือสำหรับผู้ใช้ ทำให้พวกเขาอุ่นใจได้ว่าข้อมูลของพวกเขาจะปลอดภัย นอกจากนี้ยังช่วยป้องกันไม่ให้ผู้ซื้อที่มีศักยภาพละทิ้งตะกร้าสินค้าเนื่องจากปัญหาด้านความปลอดภัย |

13. ปิดการใช้งานการสร้างดัชนีและการเรียกดูไดเรกทอรี

ชนะอย่างรวดเร็ว: ป้องกันแฮกเกอร์จากการค้นพบช่องโหว่และไฟล์ที่ละเอียดอ่อนโดยการบล็อกการเข้าถึงโครงสร้างไดเร็กทอรีของคุณ

แนวทางปฏิบัติที่ดีที่สุด:

ปิดใช้งานการเรียกดูไดเรกทอรีโดยเพิ่มบรรทัดต่อไปนี้ที่ส่วนท้ายของไฟล์ .htaccess ในไซต์ของคุณ:

Options -Indexes- การทำเช่นนี้ แฮกเกอร์จะไม่เห็นรายการไฟล์ในไดเร็กทอรีของคุณที่พวกเขาสามารถโจมตีคุณได้ ตรวจสอบให้แน่ใจว่า. ไฟล์ htaccess จะปรากฏในตัวจัดการไฟล์โฮสติ้งหรือไคลเอนต์ FTP หากคุณไม่สามารถมองเห็นได้

️ เครื่องมือและปลั๊กอิน: คุณสามารถใช้ FTP หรือตัวจัดการไฟล์ของผู้ให้บริการโฮสต์ของคุณเพื่ออัปเดตไฟล์ .htaccess

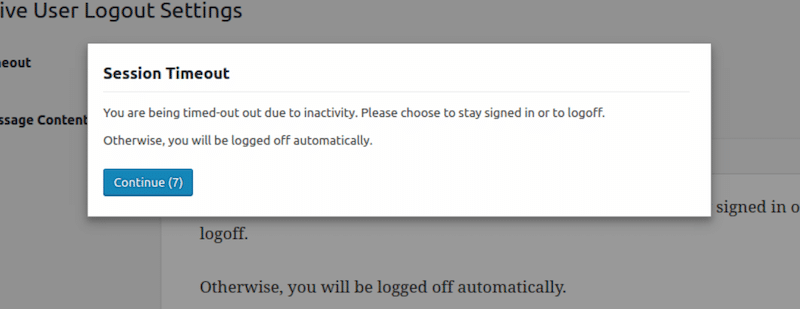

14. ออกจากระบบผู้ใช้ที่ไม่ได้ใช้งานใน WordPress โดยอัตโนมัติ

ชนะอย่างรวดเร็ว: เพื่อลดความเสี่ยงในการเข้าถึงโดยไม่ได้รับอนุญาต คุณควรออกจากระบบผู้ใช้ที่ไม่ใช้งาน (ไม่ได้ใช้งาน) โดยอัตโนมัติ ผู้โจมตีมักใช้เซสชันที่ไม่ได้ใช้งานเพื่อแฮ็กบัญชีและรหัสผ่าน (โดยเฉพาะอย่างยิ่งหากผู้ใช้ทิ้งอุปกรณ์ไว้โดยไม่มีใครดูแล)

แนวทางปฏิบัติที่ดีที่สุด:

- เพิ่มการตั้งค่าเพื่อออกจากระบบผู้ใช้ที่ไม่ได้ใช้งานโดยอัตโนมัติเพื่อให้แน่ใจว่าข้อมูลเซสชันจะไม่ถูกเปิดเผยโดยไม่จำเป็น

️ เครื่องมือและปลั๊กอิน:

การล็อกเอาต์ของผู้ใช้ที่ไม่ได้ใช้งานและการล็อกเอาต์ที่ไม่ได้ใช้งาน: พวกเขาจะล็อกเอาต์ผู้ใช้โดยอัตโนมัติหลังจากไม่มีการใช้งานเป็นระยะเวลาหนึ่ง เพื่อป้องกันการเข้าถึงโดยไม่ได้รับอนุญาตจากเซสชันที่เปิดอยู่

15. ติดตั้งปลั๊กอินความปลอดภัย WordPress ที่มีชื่อเสียง

ชนะอย่างรวดเร็ว: ปลั๊กอินความปลอดภัยแบบครบวงจรช่วยรวมการป้องกันเว็บไซต์ของคุณไว้ที่ศูนย์กลางโดยการมอบคุณสมบัติที่จำเป็นไว้ในที่เดียว สิ่งนี้จะช่วยคุณประหยัดเวลาและความพยายาม!

แนวทางปฏิบัติที่ดีที่สุด:

มองหาปลั๊กอินที่มาพร้อมกับคุณสมบัติดังต่อไปนี้:

- การป้องกันมัลแวร์และภัยคุกคามด้วยไฟร์วอลล์ การสแกนมัลแวร์ การป้องกัน DDoS และการบล็อก IP เพื่อป้องกันกิจกรรมที่เป็นอันตราย

- การควบคุมการเข้าถึงและการตรวจสอบสิทธิ์ทำให้การเข้าถึงของผู้ใช้ปลอดภัยด้วยการตรวจสอบสิทธิ์แบบสองปัจจัย (2FA) จำกัดความพยายามในการเข้าสู่ระบบ และจัดการบทบาทของผู้ใช้

- ความสมบูรณ์ของไซต์และการสำรองข้อมูลเพื่อให้แน่ใจว่าไซต์ของคุณสามารถกู้คืนได้หลังจากการละเมิด

- การตรวจสอบและแจ้งเตือนติดตามภัยคุกคามและแจ้งให้คุณทราบถึงกิจกรรมที่น่าสงสัย

- การบำรุงรักษาและการอัปเดตทำให้ไซต์ของคุณปลอดภัยผ่านการอัปเดตอัตโนมัติและการจัดการ SSL

- ตัวกรองสแปมและเครื่องมืออื่นๆ เพื่อรักษาความปลอดภัยของไซต์ของคุณ

️ เครื่องมือและปลั๊กอิน:

- การรักษาความปลอดภัย Wordfence: เป็นปลั๊กอินรักษาความปลอดภัย WordPress ที่ได้รับความไว้วางใจอย่างสูง พร้อมการป้องกันแบบเรียลไทม์ การสแกนมัลแวร์ และความสามารถด้านไฟร์วอลล์

- Sucuri Security: เป็นที่รู้จักในด้านการตรวจจับมัลแวร์ การตรวจสอบเว็บไซต์และฟีเจอร์การป้องกัน DDoS

16. ใช้ผู้ให้บริการโฮสติ้งที่มีการรักษาความปลอดภัยเป็นอันดับแรก

ชนะอย่างรวดเร็ว: ผู้ให้บริการโฮสติ้งที่ปลอดภัยเป็นรากฐานของกลยุทธ์ความปลอดภัยทั้งหมดของคุณ เนื่องจากทำให้มั่นใจได้ว่าเว็บไซต์ของคุณได้รับการปกป้องจากระดับเซิร์ฟเวอร์ ซึ่งลดความเสี่ยงของการโจมตีและการหยุดทำงาน

แนวทางปฏิบัติที่ดีที่สุด:

- อ่านบทวิจารณ์ออนไลน์เพื่อประเมินชื่อเสียงของผู้ให้บริการในการจัดการปัญหาด้านความปลอดภัยและการให้การสนับสนุนลูกค้า มองหาฟีเจอร์ต่างๆ เช่น ไฟร์วอลล์ การป้องกัน DDoS และการสำรองข้อมูลรายวัน

- เลือกโฮสต์ที่มีการรับประกันความพร้อมในการทำงาน 99% และเซิร์ฟเวอร์ที่รวดเร็วเพื่อประสิทธิภาพของไซต์ที่ดีที่สุด

- เลือกใช้แดชบอร์ดที่ใช้งานง่ายเพื่อการจัดการการตั้งค่าความปลอดภัยที่ง่ายดาย

️ ปลั๊กอินและเครื่องมือ: พิจารณาใช้ SiteGround หรือ Kinsta ซึ่งทั้งคู่รู้จักกันในเรื่องโปรโตคอลความปลอดภัยระดับสูงสุดและประสิทธิภาพที่เชื่อถือได้

| คำแนะนำ: อ่านเพิ่มเติมเกี่ยวกับผู้ให้บริการโฮสติ้งที่จัดการโดย WordPress ที่ดีที่สุดในคู่มือเฉพาะของเรา |

ตอนนี้คุณคุ้นเคยกับแนวทางปฏิบัติด้านความปลอดภัยที่ดีที่สุดและแหล่งที่มาของการโจมตีต่างๆ บน WordPress แล้ว! อย่างไรก็ตาม ไซต์ของคุณยังคงถูกโจมตีได้แม้ว่าคุณจะใช้กลยุทธ์ความปลอดภัยที่แข็งแกร่งก็ตาม ส่วนต่อไปนี้จะสรุปขั้นตอนที่จำเป็นเพื่อเรียกคืนการควบคุมไซต์ของคุณหากเกิดเหตุการณ์ดังกล่าว

จะทำอย่างไรถ้าไซต์ WordPress ของคุณถูกแฮ็ก

หากไซต์ WordPress ของคุณถูกแฮ็ก ให้ปฏิบัติตามหลักเกณฑ์ด้านล่างเพื่อควบคุมและปรับปรุงความปลอดภัยได้อย่างรวดเร็ว

1. ทำให้เว็บไซต์ของคุณออฟไลน์

คุณควรทำให้ไซต์ของคุณออฟไลน์ชั่วคราวหรืออยู่ในโหมดบำรุงรักษาเพื่อป้องกันการเข้าถึงเพิ่มเติม สิ่งนี้จะจำกัดการแพร่กระจายของมัลแวร์ในไฟล์ WordPress อื่น ๆ และปกป้องข้อมูลของผู้เยี่ยมชมของคุณ

2. เปลี่ยนรหัสผ่านทั้งหมด

อัปเดตรหัสผ่านสำหรับบัญชีทั้งหมดที่เชื่อมโยงกับเว็บไซต์ของคุณ—ผู้ดูแลระบบ WordPress, บัญชีโฮสติ้ง, FTP, ฐานข้อมูล และอีเมล ใช้รหัสผ่านที่รัดกุมและไม่ซ้ำกันเพื่อป้องกันการละเมิดเพิ่มเติม

3. ติดต่อผู้ให้บริการโฮสติ้งของคุณ

ติดต่อผู้ให้บริการโฮสติ้งของคุณ หลายแห่งเสนอความช่วยเหลือไซต์ที่ถูกแฮ็กและสามารถสแกนหาปัญหาระดับเซิร์ฟเวอร์ได้ เตรียมพร้อมที่จะตอบคำถามเหล่านี้เพื่อเร่งกระบวนการ:

- คุณสามารถเข้าถึงผู้ดูแลระบบ WordPress ของคุณได้หรือไม่?

- มีลิงก์ที่น่าสงสัยหรือเนื้อหาใหม่บนเว็บไซต์ของคุณหรือไม่?

- Google กำลังตั้งค่าสถานะไซต์ของคุณเนื่องจากปัญหาด้านความปลอดภัยหรือไม่

- เว็บไซต์ของคุณเปลี่ยนเส้นทางไปยัง URL อื่นหรือไม่

4. สแกนหามัลแวร์

ถึงเวลาที่จะต้องติดตั้งปลั๊กอินรักษาความปลอดภัย เช่น Wordfence หรือ Sucuri หากคุณยังสามารถเข้าถึงผู้ดูแลระบบ WordPress ของคุณได้ ปลั๊กอินเหล่านี้จะค้นหาไฟล์ที่เป็นอันตรายและทำการสแกนมัลแวร์เพื่อระบุแหล่งที่มาของการโจมตี

5. คืนค่าการสำรองข้อมูลที่สะอาด

หากคุณมีข้อมูลสำรองล่าสุด ให้คืนค่าไซต์ของคุณเป็นเวอร์ชันใหม่ทั้งหมด ตรวจสอบให้แน่ใจว่าการสำรองข้อมูลมาจากวันที่ก่อนการโจมตีเพื่อหลีกเลี่ยงการนำไฟล์ที่เป็นอันตรายกลับมาใช้ใหม่

6. ติดต่อบริษัทรักษาความปลอดภัย WordPress

หากคุณต้องการความช่วยเหลือจากผู้เชี่ยวชาญ ลองจ้างบริการรักษาความปลอดภัย WordPress ตัวอย่างเช่น WPBeginner Pro เสนอการซ่อมแซมไซต์ที่ถูกแฮ็กโดยเสียค่าธรรมเนียมเพียงครั้งเดียวที่ $249 ซึ่งเป็นโซลูชันที่รวดเร็ว

ห่อขึ้น

โดยสรุป ตอนนี้คุณรู้แนวทางปฏิบัติที่ดีที่สุดในการปกป้องเว็บไซต์ WordPress ของคุณแล้ว รวมถึงแหล่งที่มาของการโจมตีที่พบบ่อยที่สุด มาตรฐานความปลอดภัยเกี่ยวข้องกับการดำเนินการที่สำคัญ: การรักษาความปลอดภัยหน้าเข้าสู่ระบบ การสร้างรหัสผ่านที่รัดกุม และการรักษาปลั๊กอินให้สะอาดและอัปเดตอย่างสม่ำเสมอ การจัดหาไซต์ที่ปลอดภัยเป็นสิ่งสำคัญสำหรับชื่อเสียงของคุณ ลองจินตนาการถึงผลที่ตามมาหากลูกค้าได้รับการแจ้งเตือนการละเมิดข้อมูลว่าบัตรเครดิตของตนถูกบุกรุกเนื่องจากขาดมาตรการรักษาความปลอดภัย คุณไม่ต้องการให้สิ่งนั้นเกิดขึ้น!

นอกเหนือจากความปลอดภัย ประสิทธิภาพและความเร็วในการโหลดยังมีบทบาทสำคัญในการสร้างความไว้วางใจอีกด้วย เมื่อคุณรักษาความปลอดภัยไซต์ของคุณด้วยเครื่องมือที่เหมาะสมแล้ว ให้พิจารณาเพิ่มความเร็วด้วยปลั๊กอินเช่น WP Rocket

WP Rocket เป็นหนึ่งในปลั๊กอินประสิทธิภาพที่ดีที่สุด และใช้แนวทางปฏิบัติที่ดีที่สุดด้านประสิทธิภาพ 80% เมื่อเปิดใช้งาน นอกจากนี้ยังมีการรับประกันคืนเงินภายใน 14 วัน ดังนั้นคุณไม่ต้องเสี่ยงใดๆ

ดูเหมือนว่าถึงเวลาที่จะมีเว็บไซต์ WordPress ที่มีทั้งความปลอดภัยและรวดเร็ว!