Как предотвратить взлом сайта WordPress

Опубликовано: 2024-05-28Веб-сайты WordPress составляют более 43 процентов всех веб-сайтов, и эта популярность делает платформу мишенью для онлайн-атак. Это означает, что, хотя преимущества WordPress, казалось бы, безграничны, существуют также известные уязвимости, которыми могут воспользоваться хакеры.

Вот почему рекомендуется принять надлежащие меры веб-безопасности, чтобы предотвратить взлом вашего сайта WordPress. Таким образом, вы сможете защитить все свои конфиденциальные данные, сохранить репутацию своего бизнеса и сохранить доверие и лояльность клиентов.

В этом посте мы подробнее рассмотрим распространенные хаки и уязвимости WordPress. Затем мы покажем вам, как предотвратить попытки взлома WordPress.

Насколько распространены взломы WordPress?

Основное программное обеспечение WordPress очень безопасно и регулярно проверяется разработчиками. Тем не менее, популярность системы управления контентом (CMS) делает ее целью для хакеров, которые хотят создать широкую сеть для кражи конфиденциальной информации, распространения вредоносного ПО и выполнения других вредоносных действий.

WordPress также может стать мишенью, поскольку, будучи программным обеспечением с открытым исходным кодом, WordPress делает все уязвимости безопасности общедоступными. Фактически, в настоящее время в базе данных WPScan имеется 49 000 уязвимостей WordPress.

Это может облегчить злоумышленникам возможность компрометации программного обеспечения. Кроме того, поскольку это платформа, удобная для начинающих, многие пользователи WordPress не знают, как правильно поддерживать и защищать свои веб-сайты. Например, один из лучших способов защитить WordPress — поддерживать программное обеспечение в актуальном состоянии. Но только 80 процентов пользователей WordPress установили шестую версию программного обеспечения.

И из этих 80 процентов только 75 процентов используют самую последнюю версию WordPress. Таким образом, этим веб-сайтам может быть сложнее предотвратить взлом WordPress.

Распространенные уязвимости, вызывающие взлом сайта WordPress

Теперь, когда вы знаете немного больше о проблеме, давайте посмотрим на основные уязвимости, которые могут привести к взлому WordPress.

1. Устаревшее ядро и плагины WordPress.

Основное программное обеспечение WordPress регулярно обновляется новыми функциями, исправлениями ошибок и другими улучшениями безопасности. Фактически, в этом году уже было выпущено десять релизов WordPress.

Последний выпуск содержал два исправления ошибок в Core, 12 исправлений для редактора блоков и одно дополнительное исправление безопасности. Большинство разработчиков плагинов также выпускают новые версии своего программного обеспечения с исправлениями безопасности.

Таким образом, если какое-либо программное обеспечение существует какое-то время, хакеры с большей вероятностью найдут, как использовать его слабые стороны. Затем они смогут использовать его в качестве бэкдора для получения несанкционированного доступа к вашему веб-сайту для осуществления вредоносных действий.

2. Слабые пароли

Еще одна распространенная причина взлома WordPress — неправильный выбор пароля, и эту проблему проще всего устранить. Плохая новость заключается в том, что многие пользователи ставят удобство выше безопасности, когда дело доходит до установки новых паролей.

Фактически, «123456» был самым распространенным паролем в прошлом году и использовался более 4,5 миллионов раз. Вторым наиболее часто используемым паролем был «admin», который использовался четыре миллиона раз.

Даже если владельцы веб-сайтов понимают важность надежных паролей, не каждый пользователь примет меры предосторожности и установит их. Вот почему хорошей идеей является обучение пользователей и обеспечение надежных паролей в WordPress с помощью таких инструментов, как Менеджер политики паролей.

3. Небезопасные и устаревшие темы

Как и в случае с ядром и плагинами WordPress, небезопасные и устаревшие темы являются еще одним главным кандидатом на взлом WordPress. Как и в случае с плагинами, в устаревших темах часто отсутствуют исправления безопасности и исправления ошибок.

Кроме того, они могут стать несовместимыми с другими плагинами и основным программным обеспечением, что может привести к ошибкам WordPress, таким как белый экран смерти. Кроме того, поскольку WordPress имеет открытый исходный код, любой разработчик может продавать темы через Интернет.

Вот почему важно придерживаться надежных источников и разработчиков, чтобы убедиться, что темы безопасны в использовании. Еще одним положительным знаком являются частые обновления, которые вы можете проверить на странице специальной темы. Также полезно ознакомиться с рейтингами и прочитать отзывы. Множество активных установок также могут указывать на то, что тема безопасна для использования.

4. Отсутствие плагина безопасности.

Плагины безопасности предоставляют превентивный способ обнаружения угроз и защиты вашего сайта от атак WordPress. Более того, большинство плагинов безопасности работают автоматически. Это означает, что после настройки вашего инструмента безопасности он будет работать в фоновом режиме практически без необходимости ручного управления.

Без плагинов безопасности легко пропустить общие признаки попытки взлома WordPress. Например, такие решения, как Jetpack Security, оснащены защитой от перебора и брандмауэром веб-приложений (WAF) для фильтрации подозрительного трафика на вашем сайте.

Более того, Jetpack обеспечивает сканирование вредоносных программ в режиме реального времени, а также защиту от комментариев и спама. Вы также можете автоматизировать процесс резервного копирования и хранить копии вашего веб-сайта в безопасном удаленном месте. Кроме того, ваш сайт легко восстановить, если что-то пойдет не так.

Как хакеры используют эти уязвимости

Теперь, когда вы знаете основные уязвимости, которые приводят к взлому WordPress, давайте рассмотрим наиболее распространенные способы, которыми хакеры используют эти уязвимости. Основной метод взлома WordPress — атаковать основные файлы, плагины, темы или страницы входа.

Многие хакеры используют ботов, которые автоматически сканируют веб-сайты для выявления слабых мест, которые впоследствии можно использовать. Кроме того, хакеры могут обманывать веб-сайты, используя разные пользовательские агенты, отправляя на веб-сайты различную информацию о браузере и операционной системе.

Страница входа в WordPress также является распространенной точкой входа для хакеров. Если вы не измените URL-адрес страницы входа в WordPress по умолчанию, любой сможет найти ее, добавив определенный суффикс, например «/admin», в конец вашего доменного имени.

Затем злоумышленники могут использовать атаки методом перебора, которые включают в себя перебор сотен комбинаций имени пользователя и пароля, пока они не получат доступ к вашему сайту. И, как мы уже говорили, многие пользователи полагаются на слабые пароли, которые можно очень быстро взломать.

Финансовые и репутационные последствия взлома сайта

Одна из основных причин, по которой люди хотят знать, как предотвратить попытки взлома WordPress, — это избежать финансовых последствий взломанного сайта. Естественно, если посторонний человек получит доступ к вашему сайту, он сможет просмотреть, изменить и украсть личные данные.

Если у вас есть личная информация или платежные реквизиты клиентов, вы можете нарушить законы о защите данных, которые влекут за собой серьезные штрафы. Фактически, серьезные нарушения GDPR могут стоить до 20 миллионов евро. А в прошлом году средняя стоимость утечки данных в США составила почти 9,5 миллионов долларов.

Более того, этот тип нарушения является просто нарушением конфиденциальности, которое может привести к потере доверия и лояльности давних клиентов. В результате это может нанести непоправимый ущерб репутации вашей компании. Из этого может быть трудно выйти, особенно если ваш бренд менее известен.

Вам также придется подумать о стоимости исправления или восстановления веб-сайта, которая будет зависеть от типа взлома WordPress. Чтобы справиться с атаками программ-вымогателей, вам, возможно, придется заплатить большую сумму денег, чтобы восстановить доступ к вашему сайту. Между тем, очистка или замена важных файлов сайта может оказаться дорогостоящей.

Наконец, взломанные веб-сайты, которые считаются подозрительными или опасными, могут быть помещены в черные списки Google. В этом случае удалить ваш сайт из черных списков может быть сложно. А поскольку ваш веб-сайт не появится в результатах поиска, пока он не будет удален из этого списка, вы, скорее всего, пострадаете от трафика и доходов.

Меры по предотвращению взлома сайта WordPress

Теперь, когда вы знаете основные причины и последствия взломов, давайте посмотрим, как предотвратить попытки взлома WordPress.

1. Поддерживайте актуальность WordPress

Одним из основных способов получения хакерами несанкционированного доступа к вашему сайту является использование известных уязвимостей в старых версиях программного обеспечения. Это касается основного программного обеспечения, плагинов и тем WordPress.

Кроме того, большинство обновлений содержат исправления ошибок и другие улучшения безопасности, которые усложняют хакерам проведение атак. А что касается плагинов и тем, то даже деактивированное программное обеспечение может быть атаковано, поэтому лучше всего удалить программное обеспечение, которое вы больше не используете.

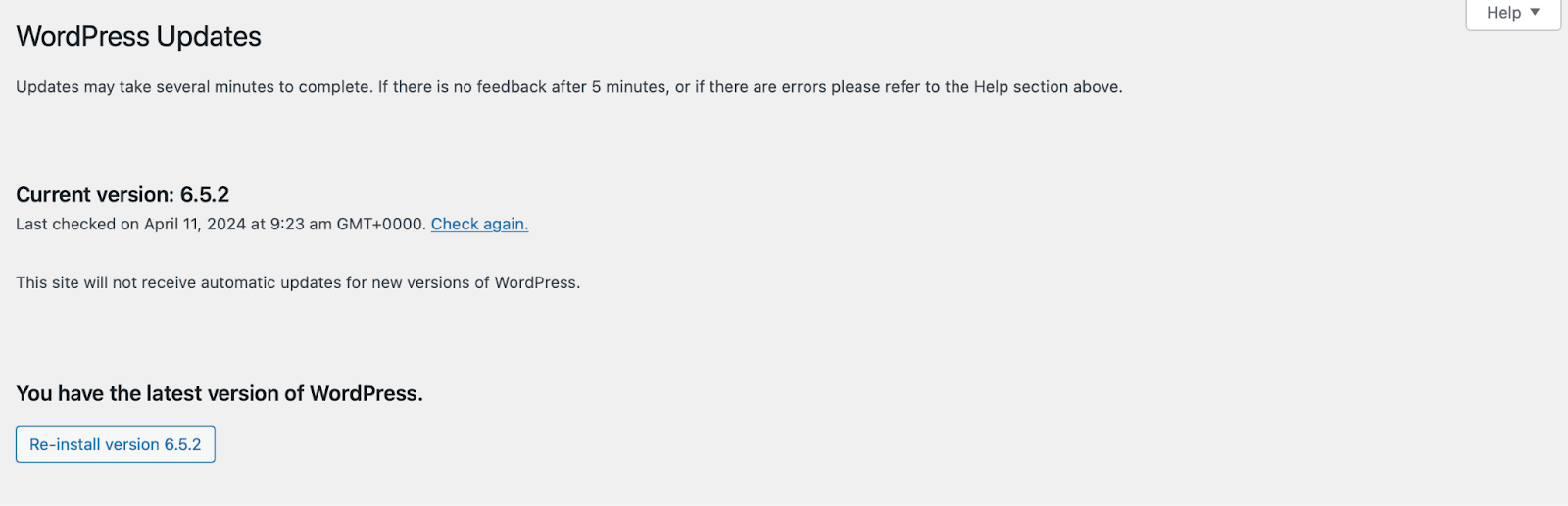

Чтобы предотвратить взлом WordPress, важно обновлять свой веб-сайт, как только становятся доступны новые версии. Обычно вы увидите уведомление, когда обновления будут готовы. Но вы также можете перейти в «Панель управления» → «Обновления» на экране администратора WordPress.

Здесь вы можете увидеть, есть ли новая версия WordPress для установки, или вы можете нажать ссылку «Проверить еще раз» , чтобы убедиться. Если доступна новая версия, рекомендуется создать резервную копию вашего сайта перед запуском обновления и сначала выполнить обновление в промежуточной среде.

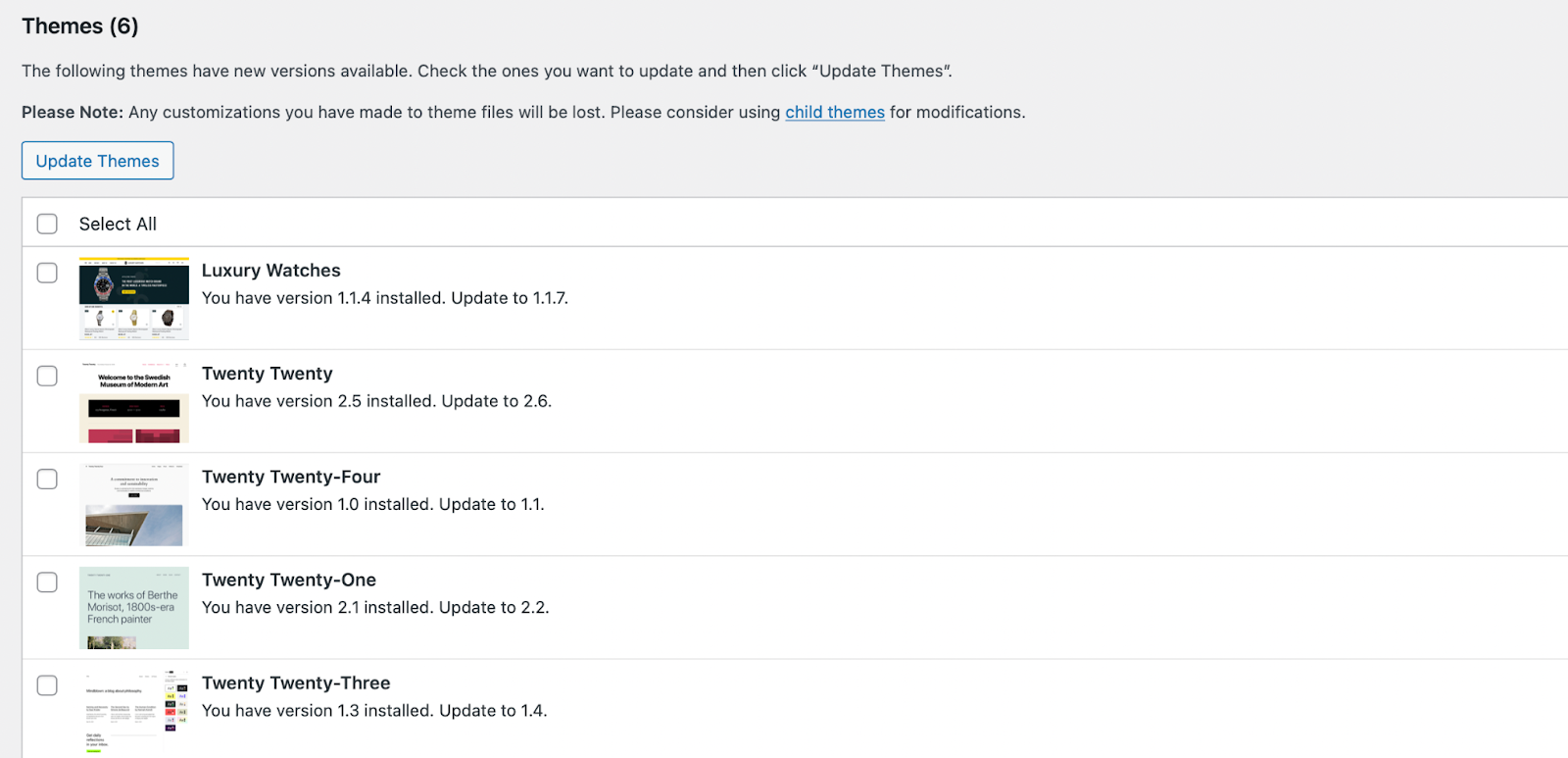

Далее вы увидите все темы и плагины, для которых доступны обновления.

Чтобы обновить плагины и темы, установите флажок рядом с каждым из них, а затем нажмите «Обновить плагины» или «Обновить темы».

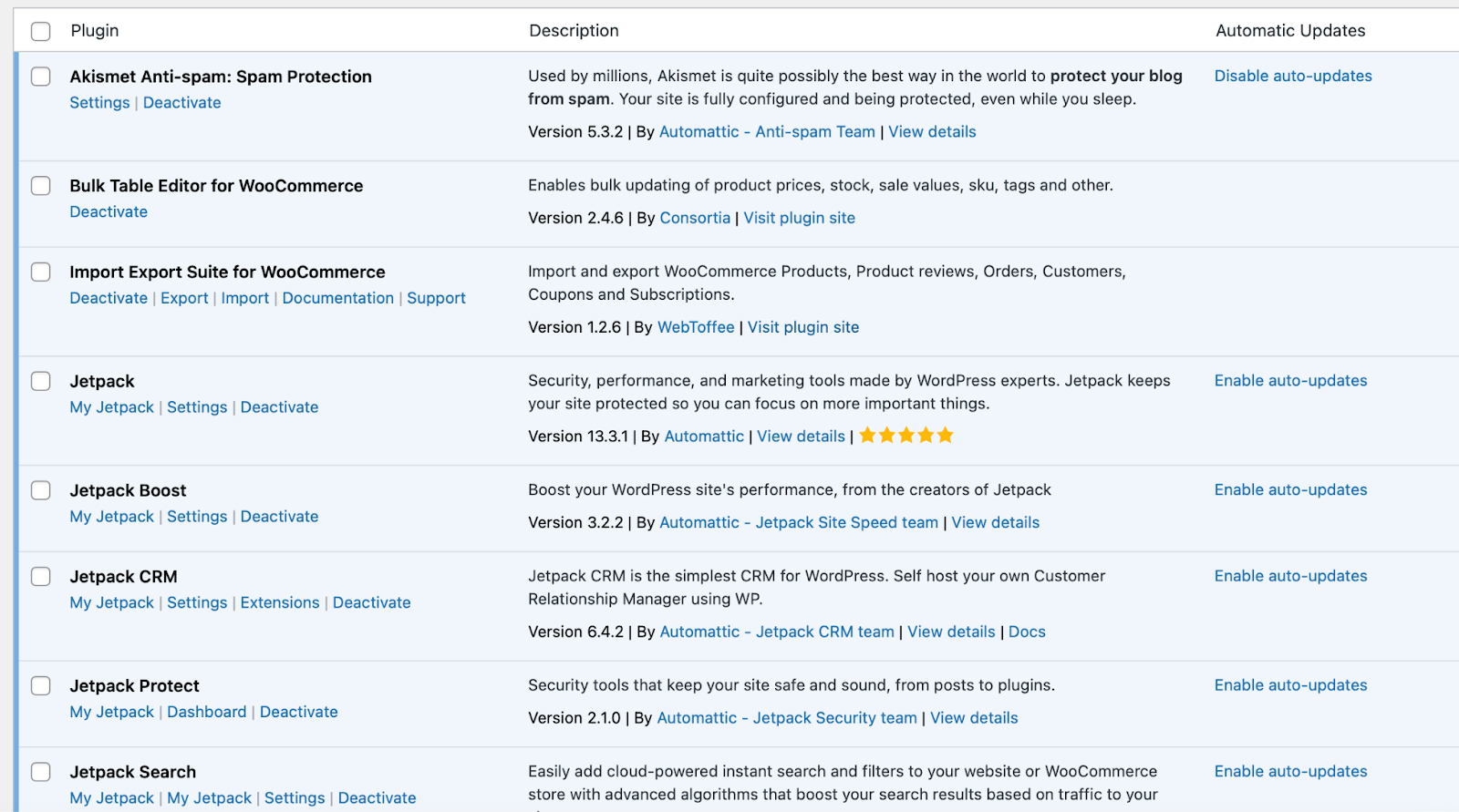

Для спокойствия лучше всего включить автоматические обновления для плагинов, которые вы регулярно используете. Таким образом, вам не придется беспокоиться о том, что программное обеспечение устареет и станет небезопасным. Для этого просто перейдите на страницу «Установленные плагины» .

В столбце «Автоматические обновления» рядом с каждым установленным плагином вы должны увидеть ссылку «Включить автоматические обновления» . Все, что вам нужно сделать, это нажать на ссылку. Затем, если вы в какой-то момент передумаете, просто отключите эту функцию.

2. Выберите безопасный хостинг-провайдер.

Если вам интересно, как предотвратить попытки взлома WordPress, важно выбрать безопасный хостинг-провайдер. Несмотря на то, что доступно множество веб-хостов, некоторые решения принимают дополнительные меры для защиты серверов от известных угроз.

Качественная услуга хостинга также должна включать в себя метод мониторинга подозрительного трафика (например, брандмауэр). Более того, большинство хороших веб-хостингов имеют инструменты для предотвращения распределенных атак типа «отказ в обслуживании» (DDoS) и обеспечивают регулярное резервное копирование для быстрого восстановления вашего веб-сайта.

Bluehost — один из популярных хостинг-провайдеров, предлагающий ряд доступных планов.

Bluehost также предлагает полный набор функций безопасности. Фактически, он предлагает шифрование данных, автоматическое резервное копирование, сканирование на наличие вредоносных программ и круглосуточную поддержку. Более того, некоторые пакеты включают защиту от DDoS-атак, брандмауэр веб-приложений (WAF) и многое другое.

Также важно учитывать тип хостинга веб-сайтов, который вы будете использовать. Хотя виртуальный хостинг является наиболее доступным вариантом, он сопряжен с более высоким риском межсайтового заражения. Это связано с тем, что с этим типом плана вы будете использовать сервер совместно с другими веб-сайтами, которые могут не принимать такие же меры безопасности, как вы.

Имея это в виду, лучше выбрать выделенный или виртуальный частный сервер (VPS).

Или решения управляемого хостинга обычно обеспечивают безопасную среду для вашего веб-сайта, поскольку за вас берется множество задач по обслуживанию. Это часто включает в себя резервное копирование, обновления и другие настройки безопасности.

3. Установите универсальный плагин безопасности.

Как уже упоминалось, один из наиболее удобных способов предотвратить взлом WordPress — это установка универсального плагина безопасности. Таким образом, вы можете автоматизировать многие процессы безопасности, чтобы вам не приходилось постоянно проверять или обновлять конфигурации вручную.

Опять же, доступно множество плагинов безопасности, но Jetpack Security — отличный вариант для веб-сайтов WordPress.

Благодаря элегантной панели управления и интуитивно понятному интерфейсу он подойдет даже новичкам. Вы получите доступ к премиум-версии WAF для фильтрации всего входящего веб-трафика. Вы даже можете заблокировать определенные IP-адреса, которые, по вашему мнению, являются подозрительными.

Благодаря 30-дневному журналу активности вы можете следить за каждым действием, выполняемым на вашем веб-сайте. Это упрощает выявление причин проблем безопасности и ошибок. Кроме того, Jetpack обеспечивает сканирование вредоносных программ в реальном времени и множество исправлений одним щелчком мыши.

Более того, все резервные копии хранятся в облаке Jetpack Cloud. Таким образом, если ваш сервер будет скомпрометирован, ваши резервные копии останутся в безопасности. Кроме того, вы можете восстановить свой сайт на определенный момент времени, сохраняя при этом текущие сведения о заказах клиентов.

4. Обеспечьте соблюдение политики надежных паролей.

Если вы хотите знать, как предотвратить попытки взлома WordPress, другая стратегия — усовершенствовать процедуру входа в WordPress. Большая часть этого связана с использованием и соблюдением политик надежных паролей.

Надежный пароль содержит сочетание прописных и строчных букв, цифр и специальных символов. Но даже если ваш пароль соответствует всем этим параметрам, его все равно можно мгновенно взломать, если он содержит менее семи символов. Поэтому лучше всего выбирать длинные пароли.

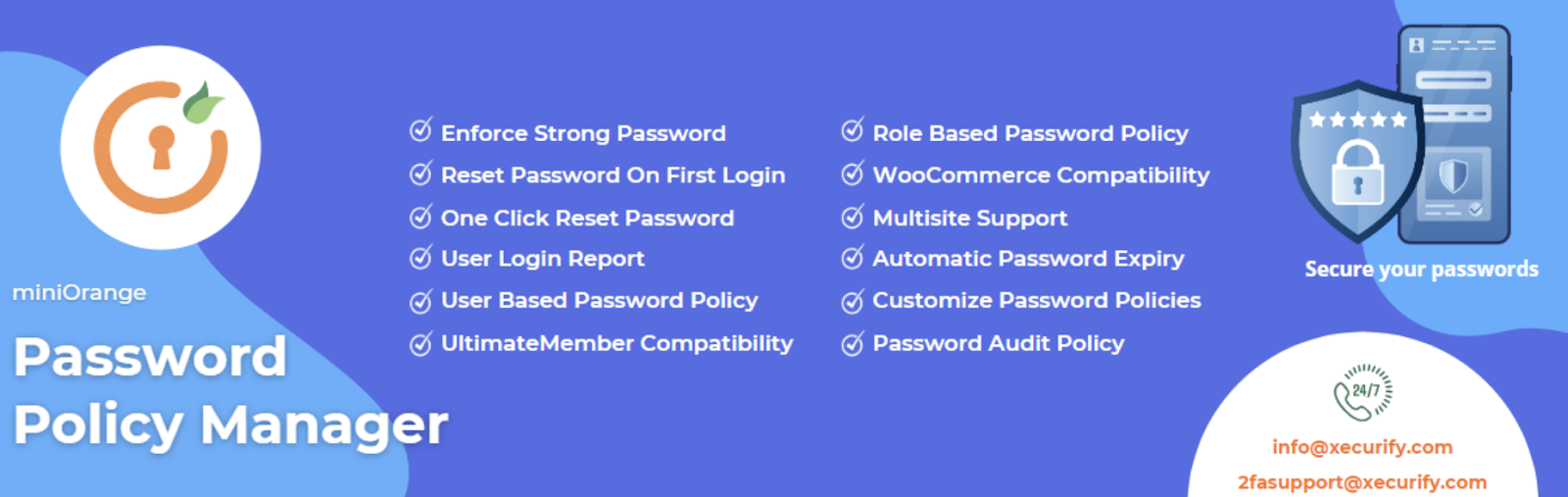

Тем не менее, даже если вы будете следовать этим рекомендациям для своих собственных паролей, это по сути бесполезно, если другие пользователи вашего сайта используют слабые пароли. Таким образом, хорошей идеей будет обеспечить использование надежных паролей в WordPress с помощью такого плагина, как Менеджер политики паролей.

Таким образом, вы можете определить надежность пароля, принудительно сбросить пароль и определить период времени, в течение которого срок действия паролей автоматически истечет. Кроме того, в премиум-версии вы можете блокировать неактивных пользователей и генерировать случайные пароли для предотвращения атак методом перебора.

5. Внедрите двухфакторную аутентификацию (2FA).

Надежные пароли играют жизненно важную роль в обеспечении безопасности процедуры входа в WordPress, но вы можете добавить дополнительный уровень безопасности, используя двухфакторную аутентификацию. При такой настройке пользователям необходимо предоставить второй ключ (а также пароль), чтобы получить доступ к вашему сайту.

Обычно этот второй ключ представляет собой уникальный код, который отправляется на адрес электронной почты или мобильное устройство, связанное с учетной записью пользователя. Хорошей новостью является то, что вы можете защитить вход в систему, включая требование 2FA, принудительно входя на сайт через учетную запись WordPress.com. Это можно сделать с помощью функции безопасной аутентификации в Jetpack.

Таким образом, даже если хакерам удастся получить пароли и имена пользователей, они не смогут ввести второй ключ (который обычно генерируется в режиме реального времени).

6. Обеспечьте права доступа к файлам и каталогам.

Веб-сайты WordPress состоят из различных файлов и каталогов с элементами управления, которые определяют, какие пользователи могут получать к ним доступ и редактировать их. Без этих разрешений любой, у кого есть доступ к вашему сайту, сможет просматривать и изменять файлы.

Это может стать проблемой безопасности, особенно если учетные записи пользователей будут захвачены злоумышленниками, которые затем смогут нанести ущерб. Если вы используете cPanel или получаете доступ к своему сайту через протокол передачи файлов (FTP), вы, вероятно, видели файлы и каталоги WordPress.

Как правило, правильные значения разрешений для файлов в WordPress — 644 для файлов и 755 для папок. Но бывают случаи, когда вы можете предпочесть дополнительно защитить свои файлы, как это часто бывает с файлом wp-config.php и файлом .htaccess .

Если вы хотите сделать эти файлы менее разрешительными, вы можете изменить значения на 640 или 600. Фактически, чтобы дополнительно заблокировать файлы, вы можете даже предпочесть значение 444, но это может ограничить плагины, которым необходим доступ к файлам. (как и многие плагины кеширования).

7. Установите SSL-сертификат

Протокол Secure Sockets Layer (SSL) обеспечивает дополнительный уровень безопасности для веб-сайтов, которые занимаются передачей конфиденциальной информации, например данных кредитных карт. С помощью SSL-сертификата данные шифруются. Это означает, что даже если его перехватят хакеры, он останется нечитаемым.

Кроме того, безопасность SSL проверяет право собственности на ваш веб-сайт, что не позволяет хакерам создавать его поддельные версии. Следовательно, это также может помочь завоевать доверие и повысить доверие клиентов.

Хорошей новостью является то, что многие провайдеры веб-хостинга предлагают бесплатные сертификаты SSL как часть своих услуг хостинга. Или вы можете приобрести сертификат SSL в действующем центре сертификации, например Let's Encrypt.

Мы охраняем ваш сайт. Вы ведете свой бизнес.

Jetpack Security обеспечивает простую в использовании комплексную безопасность сайта WordPress, включая резервное копирование в реальном времени, брандмауэр веб-приложений, сканирование на наличие вредоносных программ и защиту от спама.

Защитите свой сайт8. Установите брандмауэр веб-приложений (WAF).

Еще один популярный способ предотвратить взлом WordPress — установить брандмауэр веб-приложения. Это позволяет фильтровать весь входящий трафик и блокировать любые подозрительные IP-адреса.

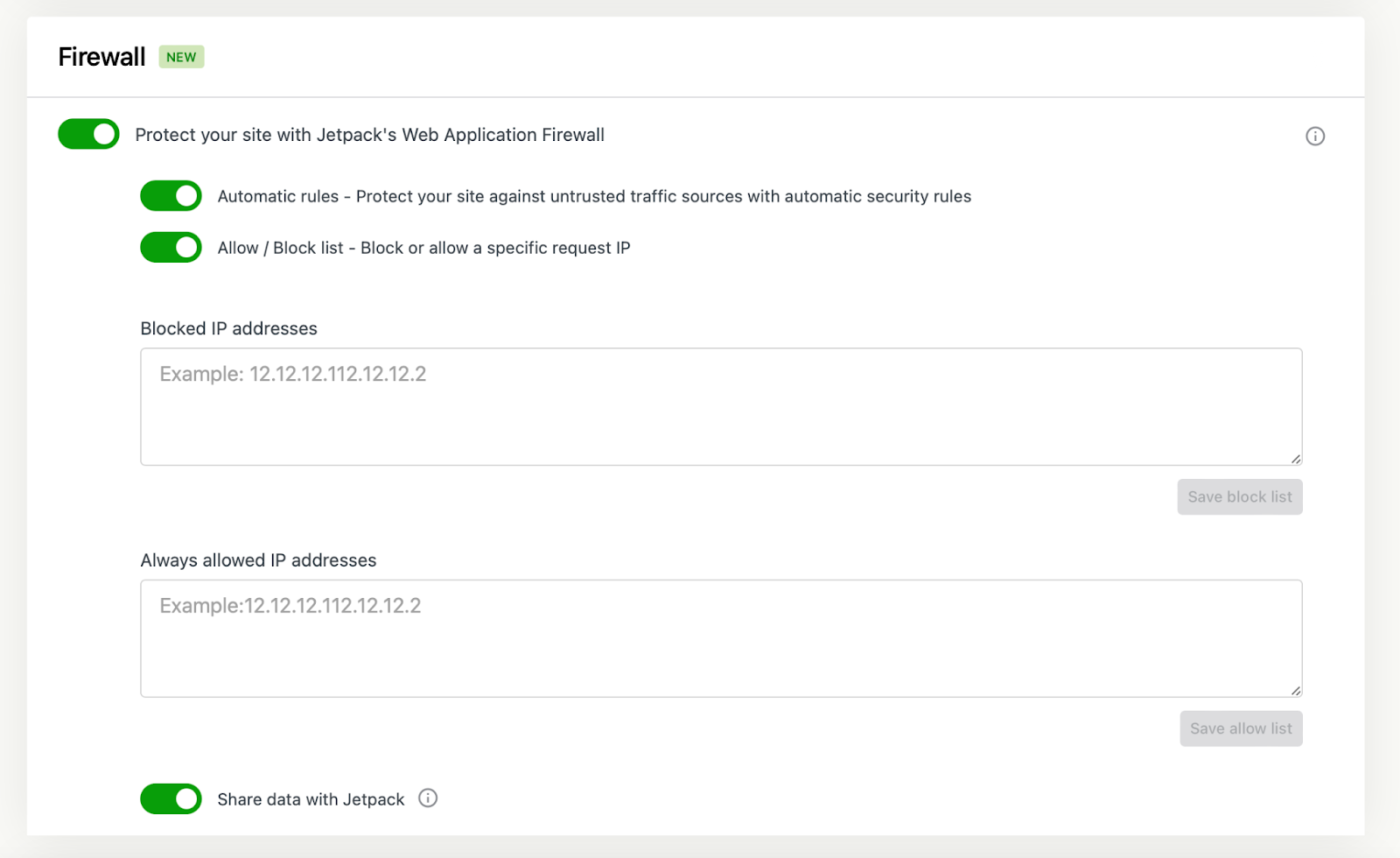

Это превентивная мера, которая работает как барьер, поэтому вы можете быть уверены, что хакеры даже не проникнут на ваш сайт. А если вы используете Jetpack Security, вы можете получить доступ к этому дополнительному уровню безопасности и настроить для него определенные правила.

Чтобы включить брандмауэр Jetpack, вам сначала понадобится план, включающий Jetpack Scan. Затем перейдите в Jetpack → Настройки. Затем прокрутите вниз до раздела «Брандмауэр» и используйте кнопки переключения, чтобы включить брандмауэр, заблокировать определенные IP-адреса и разрешить определенные IP-адреса.

Чтобы заблокировать или разрешить IP-адреса, вам необходимо ввести полные IP-адреса в соответствующие поля. Затем нажмите «Сохранить список заблокированных» или «Сохранить список разрешений».

9. Регулярно сканируйте свой сайт на наличие уязвимостей.

Если вам интересно, как предотвратить попытки взлома WordPress, также рекомендуется настроить регулярное сканирование уязвимостей. Таким образом, вы можете получить доступ к круглосуточной защите и быстро обнаружить любые потенциальные угрозы.

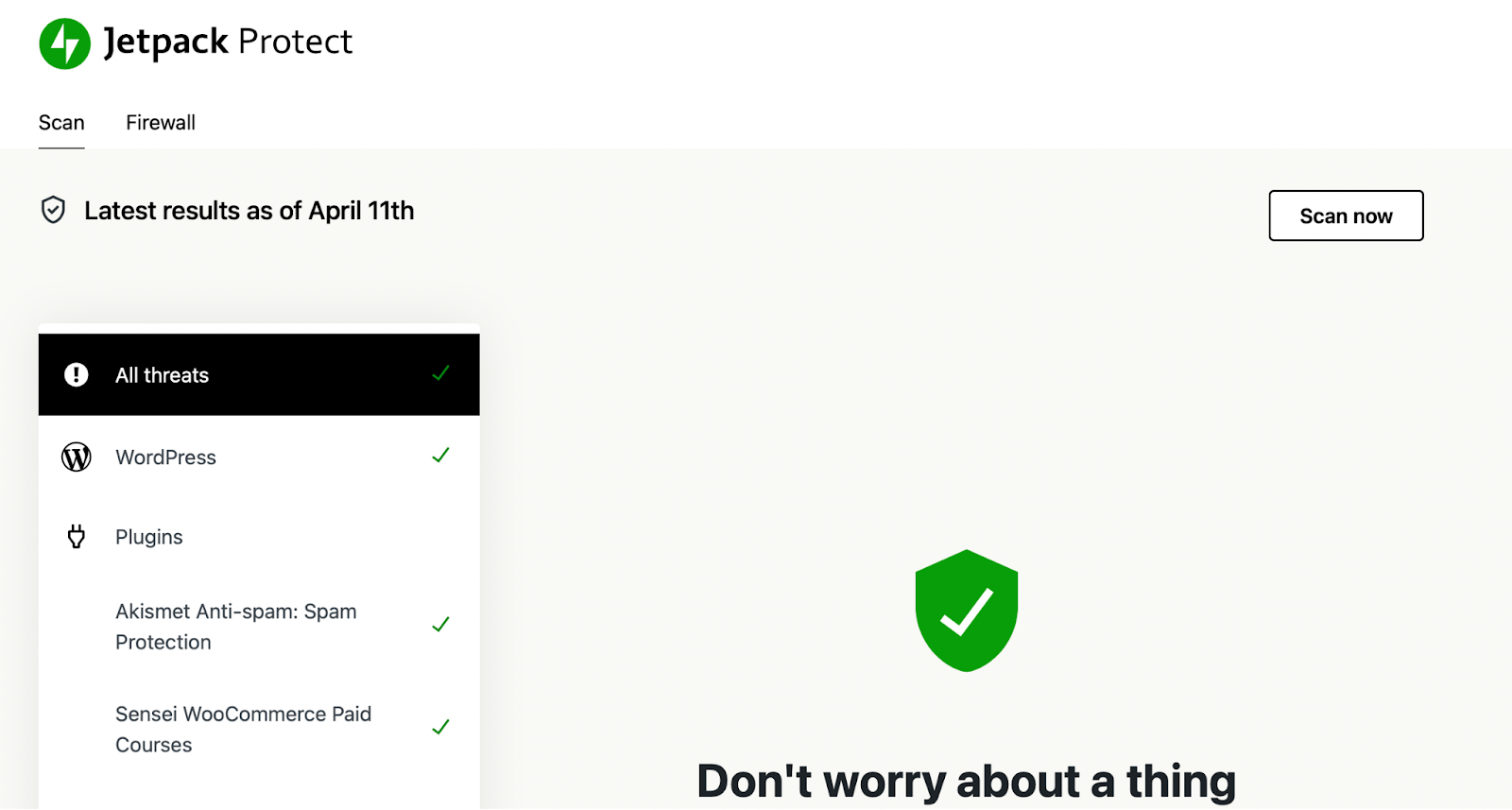

Jetpack Security обеспечивает круглосуточную защиту благодаря WAF и сканированию вредоносных программ в режиме реального времени, которые выявляют самые современные угрозы. Но если у вас ограниченный бюджет, вы можете начать с Jetpack Scan, который обеспечивает доступ только к этим функциям (без дополнительных преимуществ Jetpack Security, таких как резервное копирование в реальном времени и защита от спама).

Вы по-прежнему сможете использовать WAF и службу вредоносных программ Jetpack. А если с вашим сайтом что-то не так, вы мгновенно получите уведомление по электронной почте. Одной из лучших особенностей является то, что все сканирования выполняются на собственных серверах Jetpack, поэтому вы все равно сможете получить доступ к своему сайту, даже если он выйдет из строя.

Этот плагин выявляет любые уязвимости в плагинах, темах и выбирает файлы и каталоги. По умолчанию вы получаете ежедневное сканирование, но вы также можете запустить сканирование вручную. Кроме того, вы можете просматривать результаты сканирования прямо со своей панели управления (и включать исправление большинства проблем одним щелчком мыши).

10. Удалите неактивные учетные записи пользователей.

Неактивные учетные записи пользователей могут засорить ваш сайт и вызвать проблемы с безопасностью. Обычно, если пользователь не входил в свою учетную запись в течение последних 90 дней, это является явным признаком бездействия пользователя.

Важно удалить эти учетные записи, чтобы предотвратить проблемы безопасности. Например, старые учетные записи содержат пароли, которые не менялись в течение длительного времени, поэтому существует большая вероятность того, что они утекли в темную сеть.

Затем войдите в панель управления WordPress и выберите «Пользователи» → «Все пользователи». Если хотите, под профилем пользователя вы можете отправить ссылку для сброса пароля. Или просто нажмите «Удалить» и подтвердите действие на следующей странице.

Вы сами должны определить конкретные границы определения неиспользуемых учетных записей. У вас могут быть пользователи, которые создали учетную запись, но никогда не вносили свой вклад и не покупали продукт. Или могут быть пользователи, которые никогда не использовали свои учетные записи постоянно.

Если вы имеете дело с большим количеством пользователей и не уверены, насколько они активны, вы всегда можете установить бесплатный плагин, например WP Last Login, чтобы отслеживать это. Этот инструмент позволяет вам просматривать дату последнего входа пользователей прямо на панели управления WordPress.

11. Отслеживайте и контролируйте активность пользователей

Еще один отличный способ предотвратить попытки взлома WordPress — это отслеживание и мониторинг активности пользователей. Таким образом, вы можете вести полный учет каждого действия, выполняемого на вашем веб-сайте.

Например, в зависимости от используемого вами инструмента вы можете увидеть, когда пользователь запускает обновление, устанавливает плагин, загружает изображения, оставляет комментарии и т. д. Это делает управление сайтом намного более прозрачным и может ускорить ремонт и отладку.

Хорошей новостью является то, что если вы используете Jetpack Security, вы получите доступ к журналу активности, в котором хранятся действия пользователя. Более того, вы получите подробную информацию о событии, включая пользователя, выполнившего действие, и точное время, когда оно произошло.

Более того, даже с помощью бесплатной версии Jetpack вы можете просмотреть последние 20 мероприятий, проведенных на вашем сайте. Это может помочь вам предотвратить атаки методом перебора, поскольку вы также будете получать уведомления о попытках входа в систему со стороны пользователей.

12. Переименуйте учетную запись пользователя «admin» по умолчанию.

Как мы уже говорили, хакерам может быть легко получить доступ к вашему сайту, если вы не измените URL-адрес страницы входа по умолчанию (о чем мы поговорим позже). Но, кроме того, многие люди продолжают использовать «admin» в качестве имени пользователя своей учетной записи WordPress.

Это означает, что хакерам нужно только правильно угадать ваш пароль, и они получат полный контроль над вашим сайтом, поскольку учетная запись администратора не имеет ограничений. Поэтому лучше всего изменить имя учетной записи «admin» по умолчанию, чтобы предотвратить взлом WordPress.

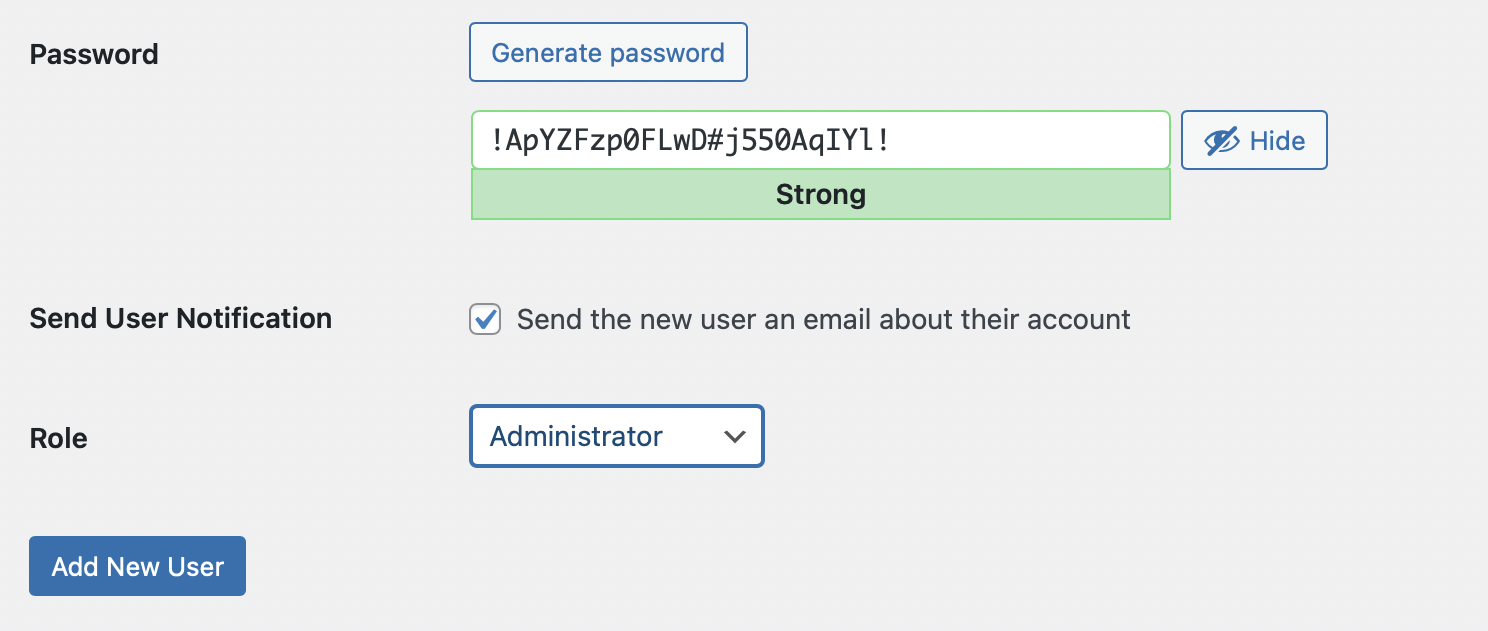

Для этого перейдите в «Пользователи» → «Добавить нового пользователя» на панели управления WordPress. Заполните все обязательные поля, включая уникальное имя пользователя, отличное от «admin». Затем в раскрывающемся меню «Роль» выберите «Администратор» .

Теперь нажмите «Добавить нового пользователя» внизу страницы. Теперь на экране «Все пользователи» вы должны увидеть новую учетную запись администратора, которую вы только что создали.

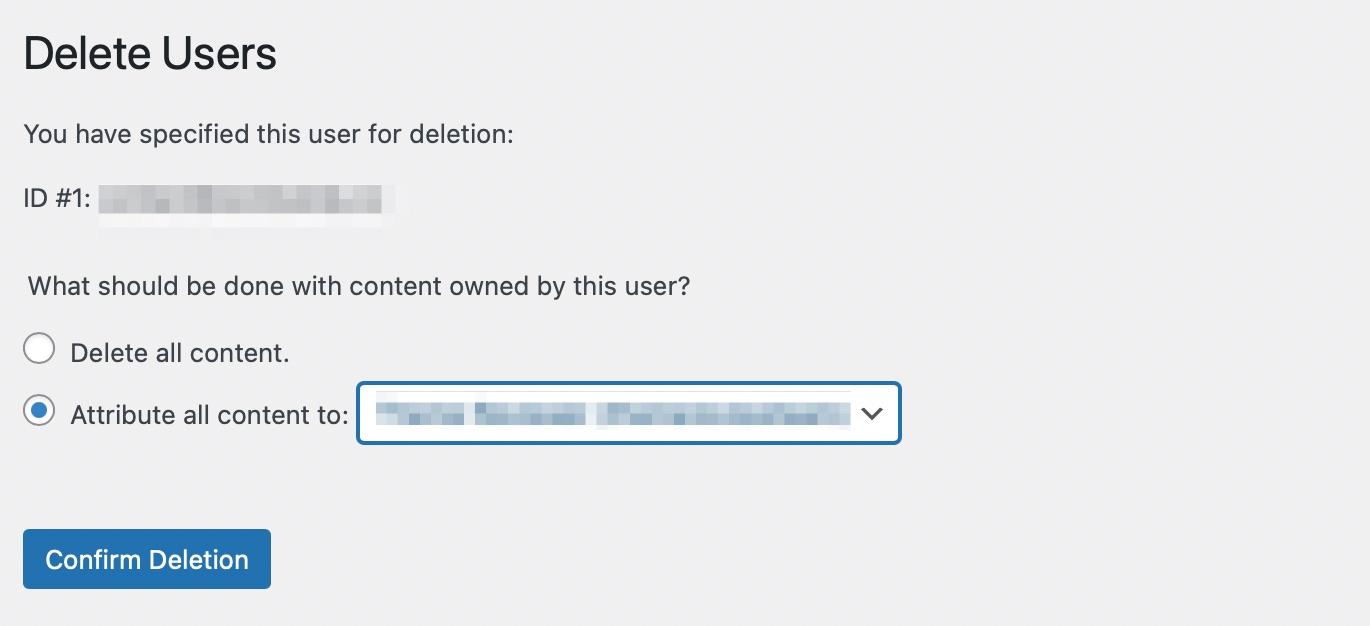

На этом этапе вам необходимо выйти из своей текущей учетной записи (старой учетной записи администратора) и снова войти в WordPress, используя учетные данные новой учетной записи администратора. Затем вернитесь на экран «Пользователи» → «Все пользователи» и нажмите ссылку «Удалить» под старой учетной записью администратора.

Но важно отнести все сообщения и страницы к новой учетной записи администратора. В противном случае любой контент, созданный с использованием старой учетной записи администратора, будет удален.

Поэтому вам нужно будет установить флажок « Атрибутировать все сообщения» и использовать раскрывающийся список, чтобы выбрать нового пользователя-администратора.

Затем нажмите «Подтвердить удаление».

13. Скройте wp-admin/ и wp-login.php.

Чтобы предотвратить попытки взлома WordPress, вы также можете скрыть страницы wp-admin и wp-login.php. По умолчанию WordPress использует стандартный URL-адрес для входа, который объединяет ваше доменное имя с суффиксом wp-login.php.

Эта базовая структура выглядит одинаково, даже если вы используете поддомены и подкаталоги. Таким образом, хакеры могут ввести это значение в строку поиска и попасть прямо на вашу страницу входа в WordPress.

Кроме того, если вы объедините свой домен с суффиксом wp-admin, хакеры могут быть перенаправлены на страницу входа администратора. Итак, если вы хотите затруднить злоумышленникам доступ к вашему сайту, лучше всего изменить URL-адреса страниц входа.

Самый простой способ сделать это — использовать такой плагин, как WPS Hide Login, который делает недоступными каталог wp-admin и страницу /wp-login.php .

Используя этот инструмент, вы можете заменить его собственным URL-адресом для входа, которым вы будете делиться только с теми пользователями, которым доверяете. Он также работает с поддоменами и подпапками. Но если вы не хотите использовать плагин, вы также можете вручную скрыть URL-адреса страниц входа.

14. Защитите свой файл /wp-config.php.

Еще один распространенный способ предотвратить попытки взлома WordPress — защитить файл wp-config.php . Это один из самых важных файлов WordPress, поскольку он содержит информацию о вашей установке WordPress, например сведения о подключении к базе данных и ключи безопасности WordPress.

Плохая новость заключается в том, что WordPress имеет местоположение файла по умолчанию, что облегчает его поиск хакерам. Поэтому вы можете переместить эту папку за пределы корневого каталога вашего сайта (который обычно помечен как / public_html ). и это все равно будет работать.

Кроме того, вы также можете ограничить права доступа к файлу, чтобы только истинные владельцы могли редактировать файл. Для этого вам необходимо скачать файл .htaccess , который вы также найдете в корневой папке.

Затем в текстовом редакторе откройте файл и добавьте следующий код:

<files wp-config.php> order allow,deny deny from all </files>Теперь вы можете загрузить обновленный файл .htaccess обратно в корневую папку, чтобы запретить доступ к файлу wp-config.php .

15. Регулярно создавайте резервную копию вашего сайта

Легко впасть в панику, когда ваш сайт взломали. Но если у вас есть актуальная копия вашего веб-сайта, вы можете быстро решить проблему.

Хотя вы можете создавать резервные копии своей базы данных вручную, самый простой способ — установить плагин безопасности, например Jetpack Security. Таким образом, вы получите доступ к Jetpack VaultPress Backup, специальному решению для резервного копирования WordPress.

Плагин создает первую резервную копию вашего сайта сразу после завершения покупки. Это идеальный выбор для магазинов электронной коммерции, поскольку он обеспечивает резервное копирование всех данных о клиентах и заказах, а также изображений, содержимого страниц и многого другого.

Самое приятное то, что в отличие от встроенных опций веб-хостинга, резервные копии хранятся в удаленном облачном хранилище Jetpack. Это означает, что вы можете восстановить чистую версию своего сайта, даже если не можете войти в систему. Кроме того, вы можете выбрать точный момент времени, на который вы хотите восстановить свой сайт.

Как Jetpack Security обеспечивает безопасность WordPress для вашего спокойствия

Теперь, когда вы знаете, как предотвратить попытки взлома WordPress, вот как Jetpack Security защищает ваш веб-сайт, чтобы вы могли быть полностью спокойны.

Круглосуточное сканирование на наличие вредоносных программ и уязвимостей

Одним из основных способов, с помощью которого Jetpack Security помогает предотвратить взлом WordPress, является сканирование вредоносных программ и уязвимостей в реальном времени. Вредоносное ПО — это вредоносное программное обеспечение, которое можно использовать для кражи или удаления данных, взлома основных функций и слежки за деятельностью вашего компьютера.

Но Jetpack Scan не ограничивается только обнаружением вредоносных программ. Он также может выявлять подозрительные изменения в основных файлах WordPress, устаревших или небезопасных плагинах и веб-оболочках, которые предоставляют хакерам полный доступ к вашему серверу.

После установки Jetpack Security первое сканирование начнется немедленно. Затем перейдите в Jetpack → Защита → Сканировать, чтобы просмотреть результаты (хотя вам может потребоваться сначала авторизовать свою учетную запись WordPress.com).

Здесь вы также можете запустить новое сканирование вручную и просмотреть результаты сканирования. Кроме того, вы сможете увидеть, есть ли какие-либо активные угрозы. Если обнаружено более одной угрозы, они будут распределены по степени серьезности.

Если угрозы будут обнаружены, вы также получите мгновенное уведомление по электронной почте и сможете просмотреть угрозы на панели управления WordPress. Более того, Jetpack часто предлагает решения проблем одним щелчком мыши.

Резервное копирование в реальном времени и восстановление одним щелчком мыши

Резервные копии позволяют быстро восстановиться после взлома WordPress. Без резервной копии ваш веб-сайт может оставаться недоступным какое-то время, пока вы пытаетесь найти исправления для решения проблемы. Вероятно, это повлияет на посещаемость вашего сайта и доход.

С помощью Jetpack Security вы можете просто заменить затронутый веб-сайт чистой и актуальной версией. Резервные копии Jetpack в режиме реального времени хранятся в облаке, поэтому даже если будет затронут весь ваш сервер, вы все равно сможете получить доступ к реплицированному веб-сайту.

Более того, Jetpack даже создает резервные копии заказов, продуктов и баз данных WooCommerce, что помогает вам соблюдать законы о защите данных. А процесс восстановления можно выполнить всего одним щелчком мыши.

Защита от грубой силы

Атаки методом грубой силы были названы одной из основных причин кибератак, с которыми столкнулись предприятия в США в 2022 году. По состоянию на 2023 год они также заняли пятое место среди причин атак программ-вымогателей во всем мире.

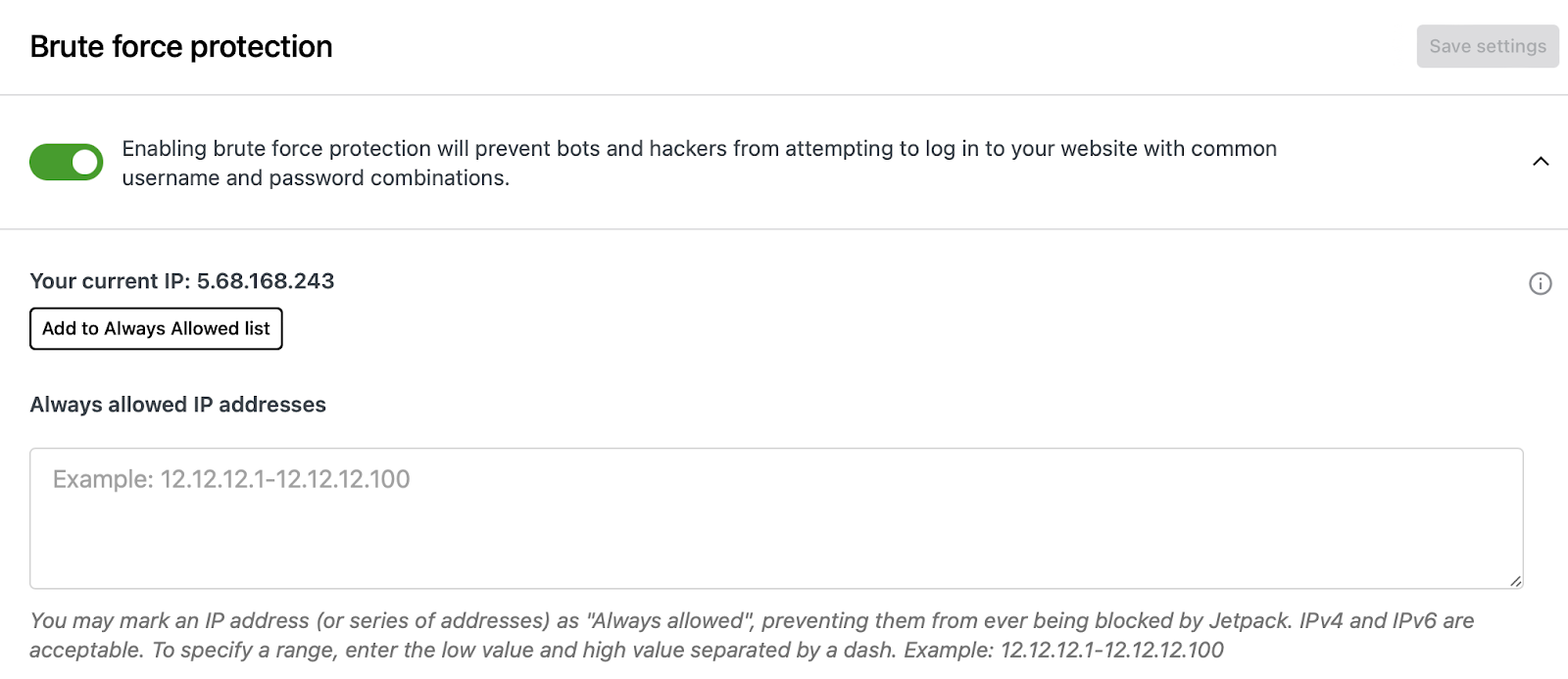

Атаки грубой силы замедляют работу вашего сайта из-за повторяющихся запросов к серверу, но настоящая цель — получить доступ к важным файлам сайта, куда хакеры могут вставить вредоносный код или скрипты. Но с помощью Jetpack Security вы можете блокировать атаки такого рода через свою панель управления.

Все, что вам нужно сделать, это зайти в Jetpack → Настройки и прокрутить вниз до соответствующего раздела, где вы увидите переключатель для включения или отключения этой функции.

Фактически, в среднем Jetpack блокирует 5193 атаки методом перебора за время существования веб-сайта. Он автоматически блокирует вредоносные IP-адреса еще до того, как они достигнут вашего сайта. Кроме того, вы можете разрешить известные IP-адреса, чтобы уменьшить количество ложных срабатываний.

Журнал активности пользователя за 30 дней.

Если вы хотите знать, как предотвратить попытки взлома WordPress, журнал активности — отличное решение. Таким образом, вы можете отслеживать каждое действие, выполняемое на вашем сайте, например, обновления плагинов и тем, изменения настроек и входы пользователей.

С помощью Jetpack Security вы можете хранить действия пользователей до 30 дней, что может упростить задачи управления сайтом и повысить эффективность отладки и ремонта. Кроме того, вы получите подробную информацию о каждом событии, включая метку времени, пользователя и описание.

Легкие исправления в один клик

Еще один способ, с помощью которого Jetpack Security помогает предотвратить взлом WordPress, — это простые исправления одним щелчком мыши. Это отличает Jetpack от других плагинов безопасности, которые могут хорошо выявлять проблемы, но не обеспечивают способа их решения.

Это означает, что ваш веб-сайт может страдать от длительных простоев, когда ваш контент будет недоступен для посетителей, и вы не сможете получать доход. Хорошей новостью является то, что если вы используете Jetpack Security, вы получите доступ к сканированию уязвимостей в режиме реального времени.

Как мы уже упоминали, вы можете выполнить сканирование, перейдя в Jetpack → Защита → Сканировать . Здесь вы также можете просмотреть результаты сканирования. Кроме того, вы можете найти дополнительную информацию об обнаруженных угрозах и даже нажать кнопку «Исправить все» , чтобы решить проблемы массово.

Комментируйте и формируйте защиту от спама

Akismet — один из самых популярных плагинов для защиты от спама, предлагающий впечатляющие возможности. Он блокирует в среднем 7,5 миллионов спам-рассылок в час. А с помощью безопасности JetPack (а также других выбранных планов JetPack) вы получите доступ к плагину для блокировки комментариев и формы спама.

Естественно, спам может быть очень разочаровывающим, и он может сделать ваш сайт менее надежным и надежным с точки зрения клиента. Но он также может содержать опасные вредоносные программы, которые можно использовать для повреждения устройств и кражи конфиденциальных данных.

По сути, раздел комментариев и поля формы позволяют любому взаимодействовать с вашим веб -сайтом. Таким образом, эти области, как правило, являются основными целями для спам -атак.

К счастью, вы можете решить эту проблему, отправившись в JetPack → Akismet Anti-Spam с панели панели.

Здесь вы можете увидеть, сколько попыток спама было заблокировано, и просмотреть рейтинг точности, который учитывает пропущенный спам и ложные позитивы.

Кроме того, вы можете создать автоматическую спам -фильтрацию, чтобы вам никогда не приходилось видеть худшие и самые распространенные случаи спама. Или вы можете настроить настройки так, чтобы каждый кусок спама был направлен в выделенную папку спама, где вы можете ее просмотреть.

5 миллионов+ сайтов Trust JetPack для обеспечения безопасности веб -сайта

Хотя WordPress в значительной степени считается безопасной платформой для веб -сайтов, это также привлекательная цель для хакеров, потому что она настолько популярна. Имея это в виду, важно принять меры для предотвращения взломов WordPress. Таким образом, вы можете лучше защитить данные клиентов и сохранить свою хорошую репутацию.

Сильные пароли, двухфакторная аутентификация и брандмауэр веб-приложения-все это отличная защита. Но вам также необходимо выбрать защищенный веб-хост, сохранить программное обеспечение в курсе и регулярно сканировать ваш сайт на предмет уязвимостей.

Благодаря безопасности JetPack вы получите доступ к плагину безопасности, который предотвращает ряд онлайн-атак. Это помогает вам автоматизировать резервное копирование, контролировать активность пользователя, блокировать комментарии и формировать спам, а также получить доступ к исправлениям одного клика. Начните сегодня!