Co to jest zapora aplikacji internetowej (WAF) dla WordPress?

Opublikowany: 2024-05-09WordPress został zaprojektowany tak, aby był bezpieczny i niezawodny. Jednak ze względu na ogromną liczbę użytkowników WordPressa system zarządzania treścią (CMS) jest częstym celem cyberzagrożeń. Jeśli chcesz chronić swoją witrynę, zapora sieciowa dla WordPress jest narzędziem niezbędnym.

Zapora sieciowa aplikacji internetowych (WAF) to rodzaj oprogramowania zaprojektowanego w celu powstrzymywania wielu typów cyberataków. Filtruje ruch do i z Twojej witryny, aby chronić ją przed szkodami. Prawidłowo skonfigurowany WAF jest często najlepszą linią obrony przed złośliwymi aktorami.

W tym artykule omówimy, jak działają WAF-y i co odróżnia je od tradycyjnych zapór ogniowych. Omówimy także korzyści płynące z używania WAF dla WordPressa i przedstawimy rozwiązanie WAF firmy Jetpack Security.

Co to jest zapora sieciowa aplikacji internetowych?

WAF to oprogramowanie umieszczone pomiędzy aplikacjami klienckimi a serwerami internetowymi. WAF filtruje cały ruch przychodzący i wychodzący, wyszukując podejrzaną aktywność i złośliwe żądania. Jeśli WAF wykryje taką aktywność, zablokuje ją, co pomoże chronić Twoją witrynę.

Należy pamiętać, że WAF działają przy użyciu zestawów wstępnie skonfigurowanych reguł. Oznacza to, że musisz skonfigurować oprogramowanie tak, aby blokowało określone rodzaje ruchu i aktywności. Alternatywnie zrobi to za Ciebie Twój usługodawca hostingowy lub administrator sieci, jeśli masz pakiet zawierający WAF.

Jeśli płacisz za bezpieczny lub zarządzany hosting WordPress, Twój plan prawdopodobnie zapewnia WAF. W większości przypadków nie będziesz mieć dostępu do jego opcji konfiguracyjnych ani ustawień, dlatego zdajesz się na inne osoby, które będą go aktualizować i chronić swoją witrynę.

Pozostawienie kontroli nad WAF w cudzych rękach niekoniecznie jest wadą. W zależności od Twojego dostawcy usług hostingowych mogą oni zatrudniać ekspertów ds. bezpieczeństwa, którzy śledzą zagrożenia WordPress. Ich obowiązkiem jest aktualizowanie zasad WAF, aby Twoja witryna była chroniona przed najnowszymi exploitami.

Czym WAF różnią się od tradycyjnych zapór ogniowych

Istnieje kilka różnic między WAF a tradycyjnymi zaporami ogniowymi. Zacznijmy od tego, że rozwiązania te dotyczą różnych problemów bezpieczeństwa i działają na różnych poziomach.

WAF został zaprojektowany do współpracy z aplikacjami internetowymi. Zazwyczaj WAF skupiają się na obronie witryny internetowej przed cyberatakami, takimi jak wstrzykiwanie kodu SQL, skrypty między witrynami (XSS) i inne ataki ukierunkowane na znane luki w zabezpieczeniach.

Tradycyjna zapora sieciowa może również pomóc chronić aplikacje internetowe. Jednak w wielu przypadkach zapory te skupiają się bardziej na monitorowaniu ruchu niż wzorcach zachowań, co jest jednym ze sposobów, w jakie WAF mogą wykrywać określone typy ataków.

Inaczej mówiąc, tradycyjna zapora sieciowa może być przydatna, jeśli chcesz zablokować określone adresy IP lub zamknąć określone porty dla ruchu. Tymczasem WAF będzie działał lepiej, jeśli spróbujesz chronić swoją witrynę przed typowymi typami cyberataków, nawet jeśli nie wiesz, które adresy IP zablokować.

Rozwiązania te różnią się także miejscem montażu w stosie sieciowym. WAF został zaprojektowany do pracy przed serwerem WWW i monitorowania ruchu tuż przed dotarciem do Twojej witryny. Z drugiej strony tradycyjne zapory ogniowe mogą działać na wielu poziomach sieci. Możesz mieć pewne zapory ogniowe monitorujące ruch w sieci i inne skupiające się na ruchu wychodzącym.

Jeśli prowadzisz witrynę WordPress, możesz skorzystać z konfiguracji zapory sieciowej aplikacji internetowej. Jeśli Twoja firma posiada sieć wewnętrzną, możesz także rozważyć dodanie zwykłych zapór sieciowych do swojego stosu zabezpieczeń.

Zrozumienie, w jaki sposób zapory sieciowe aplikacji internetowych wykrywają zagrożenia i zapobiegają im

Teraz, gdy lepiej rozumiesz, jak działają WAF-y, czas porozmawiać o szczegółach. Oznacza to omówienie sposobów, w jakie WAF są w stanie wykrywać zagrożenia.

Jest to istotna informacja, ponieważ nie wszystkie WAF oferują ten sam poziom zabezpieczeń i opcji konfiguracyjnych. Jeśli używasz WAF, który umożliwia dostęp do jego ustawień, będziesz chciał wiedzieć, jak działają te procesy, zanim dokonasz w nich jakichkolwiek zmian.

1. Wykrywanie oparte na sygnaturach

WAF może wykryć określone typy cyberataków na wiele sposobów. Kiedy WAF analizuje ruch, szuka wzorców i zachowań, które mogą pomóc mu zidentyfikować złośliwą aktywność. Nazywa się to analizą opartą na sygnaturach i opiera się na bazach danych zawierających informacje o przeszłych atakach.

W tych bazach danych przechowywane są takie informacje, jak podpisy i wzorce. Oznacza to, że WAF powinien być w stanie wykryć nowe ataki, jeśli mają żądania lub nagłówki podobne do przeszłych zdarzeń.

Najlepszym sposobem zrozumienia sygnatur ataków jest traktowanie ich jak odcisków palców. Każde żądanie wysłane do Twojej witryny będzie zawierać unikalne identyfikatory.

W przypadku złośliwego oprogramowania podpisy te mogą stanowić określone części kodu. W przypadku ataków takich jak zastrzyki SQL, WAF może być w stanie zidentyfikować wzorce w żądaniach HTTP.

Utrzymanie rodzaju bazy danych o podatnościach i atakach potrzebnej do przeprowadzenia analizy opartej na sygnaturach wykracza poza możliwości większości użytkowników, nawet jeśli masz doświadczenie w bezpieczeństwie sieci. Dlatego korzystanie z rozwiązań firm trzecich może być znacznie efektywniejsze, zarówno w przypadku witryn osobistych, jak i biznesowych.

2. Wykrywanie w oparciu o anomalie

Następnie porozmawiajmy o wykrywaniu opartym na anomaliach. Metoda ta opiera się na skonfigurowaniu WAF w celu ustalenia podstawy tego, co stanowi „regularne korzystanie” z aplikacji internetowej lub strony internetowej. Na przykład funkcję WAF można skonfigurować tak, aby działała w przypadku wykrycia nietypowych skoków ruchu w krótkim czasie.

Takie skoki ruchu można uznać za anomalię, ponieważ nie zdarza się to często w witrynie. W zależności od konfiguracji WAF może blokować ten ruch, jeśli pasuje do innych wzorców ataków, takich jak zdarzenia bezpośredniej odmowy usługi (DDoS).

Skuteczność WAF w wykrywaniu anomalii będzie zależeć całkowicie od jego konfiguracji. To, co jest normalne w przypadku jednej witryny, na przykład uzyskanie tysięcy wejść w ciągu kilku godzin, może nie być powszechne w przypadku innych. Należy to wziąć pod uwagę, jeśli chcesz skonfigurować nowe reguły dla zapory ogniowej.

3. Wykrywanie oparte na zachowaniu

W zależności od rozwiązania, z którego korzystasz, oprogramowanie powinno być w stanie wykryć zachowanie klienta, które nie mieści się w normalnych parametrach. W wielu przypadkach WAF będą zamiennie odnosić się do technik wykrywania anomalii i behawioralnych.

Na przykład, jeśli masz znaczną liczbę prób logowania z tego samego adresu IP, może to stanowić wyjątkowe zachowanie. Kilka prób w krótkim czasie może po prostu wskazać użytkownika, który zapomniał hasła. Z drugiej strony, jeśli podejmowane są dziesiątki prób uzyskania dostępu do zaplecza, możesz mieć do czynienia z botem lub przejętym kontem.

Tam, gdzie wykrywanie oparte na anomaliach koncentruje się na witrynie jako całości, analiza behawioralna skupia się bardziej na działaniach użytkowników końcowych. WAF może korzystać z danych o zachowaniu użytkowników w innych witrynach internetowych, aby znaleźć podejrzane wzorce aktywności i pomóc w ochronie witryny lub aplikacji.

Głównym wyzwaniem w przypadku wykrywania opartego na zachowaniu jest to, że może prowadzić do fałszywych alarmów. WAF może oznaczyć zwykłe działanie użytkownika jako złośliwe, ponieważ pasuje do wzorców, które jest przeszkolony do wykrywania.

Może się to nie zdarzać często, ale jeśli tak się stanie, warto wziąć pod uwagę, że zachowanie użytkownika nie jest statyczne. Użytkownicy mogą i będą modyfikować sposób interakcji z Twoją witryną z wielu powodów, w tym w odpowiedzi na aktualizacje.

Pięć korzyści płynących z używania WAF w witrynach WordPress

Zapory sieciowe aplikacji internetowych to niezwykle wyrafinowane rozwiązania programowe, których wdrożenie nie musi być skomplikowane. Jeśli korzystasz z WordPressa, istnieje wiele wtyczek, usług, a nawet hostów internetowych, które mogą pomóc Ci chronić Twoją witrynę za pomocą WAF przy minimalnej wymaganej konfiguracji.

Oprócz tego, że jest łatwy do wdrożenia, korzystanie z WAF do ochrony witryny WordPress ma wiele zalet. Oto pięć najważniejszych powodów, dla których warto rozważyć podjęcie tego kroku.

1. Ochrona przed iniekcją SQL, XSS i innymi atakami

Główną zaletą korzystania z zapory aplikacji internetowej WordPress jest ochrona przed niektórymi z najczęstszych ataków, w tym atakami polegającymi na wstrzykiwaniu SQL, skryptami XSS i nie tylko.

Dzieje się tak dzięki możliwościom wykrywania opartym na sygnaturach WAF. Wiele ataków pochodzi z podobnych źródeł i zachowuje się tak samo jak inne typy instrukcji.

Jeśli Twój WAF utrzymuje bazę danych zawierającą luki w zabezpieczeniach, przeszłe ataki i znanych złośliwych aktorów, będzie miał dostęp do tych sygnatur. Oznacza to, że może porównać potencjalnie złośliwy ruch ze zdarzeniami z przeszłości i sprawdzić, czy wykryje podobieństwa sygnalizujące sygnały ostrzegawcze.

Im bardziej znany jest exploit, tym skuteczniejszy powinien być WAF w jego łagodzeniu lub blokowaniu. Mimo to jego sukces będzie w dużej mierze zależał od sposobu konserwacji i konfiguracji zapory ogniowej oraz od tego, czy będzie pobierać aktualną bazę danych zawierającą luki w zabezpieczeniach.

Jetpack Security (rozwiązanie zabezpieczające WordPress, które omówimy wkrótce) opiera się na najbardziej wszechstronnej bazie danych luk w zabezpieczeniach WordPress i wektorach ataków — WPScan. Dzięki temu Twoja witryna jest bezpieczna, ponieważ baza danych jest stale aktualizowana przez ekspertów ds. bezpieczeństwa i programistów WordPress.

2. Ograniczanie exploitów dnia zerowego

Z definicji exploit dnia zerowego jest nieznanym rodzajem ataku. Oznacza to, że konwencjonalne rozwiązania bezpieczeństwa mogą nie być przygotowane na jego zablokowanie.

Zapory ogniowe aplikacji internetowych mają przewagę, jeśli chodzi o ochronę witryny przed exploitami typu zero-day. Po pierwsze, jeśli exploity zawierają sygnatury podobne do innych wektorów ataku, może to zaalarmować zaporę ogniową, że ma do czynienia z potencjalnym atakiem.

Exploity dnia zerowego mogą również uruchamiać reguły wykrywania anomalii. Jeśli exploit powoduje nietypowe wzorce aktywności lub ruchu w Twojej witrynie, WAF może zablokować odpowiednie żądania w celu zapobiegania. Może to mieć wpływ na normalny ruch i użytkowanie witryny, ale może mieć swoje wady, jeśli pomoże chronić witrynę przed nieznanymi typami ataków.

3. Niestandardowe reguły adresów IP

W zależności od używanego rozwiązania WAF możesz mieć kontrolę nad określonymi regułami dotyczącymi adresów IP. Oznacza to, że możesz umieścić adresy IP na liście dozwolonych lub zablokowanych, w zależności od ustawień WAF.

Umieszczenie adresów IP na liście dozwolonych oznacza, że tylko adresy znajdujące się na tej liście będą mogły uzyskać dostęp do witryny jako całości lub jej określonych części. Niektóre witryny WordPress korzystają z tej funkcji, aby utworzyć listę dozwolonych adresów IP, które mogą logować się do pulpitu nawigacyjnego i wprowadzać zmiany.

Z drugiej strony umieszczenie adresów IP na liście blokowania oznacza, że adresy znajdujące się na tej liście nie będą mogły połączyć się z witryną. Takie podejście blokuje adresy, o których wiadomo, że biorą udział w cyberatakach lub innych rodzajach naruszeń bezpieczeństwa.

Jetpack Security oferuje opcję umieszczania adresów IP zarówno na liście dozwolonych, jak i blokowanych. Daje to większą kontrolę nad tym, kto może uzyskać dostęp do Twojej witryny, bez naruszania istniejących zasad WAF.

4. Zapobieganie przestojom

Jednym z najważniejszych sposobów, w jaki cyberataki mogą wpłynąć na Twoją witrynę, jest powodowanie przestojów. Ataki mogą przeciążyć serwer, uszkodzić krytyczne komponenty witryny lub spowodować błędy blokujące dostęp.

WAF może pomóc w zapobieganiu przestojom, całkowicie łagodząc lub blokując ataki. Ponieważ WAF analizuje ruch, zanim trafi on na Twoją witrynę, może być bardzo skuteczny w zapobieganiu scenariuszom powodującym przestoje.

5. Przestrzeganie przepisów o ochronie danych

W zależności od jurysdykcji możesz być zobowiązany do spełnienia określonych wymogów bezpieczeństwa. Jednym z przykładów jest ogólne rozporządzenie o ochronie danych (RODO).

RODO wymaga poinformowania odpowiedniego organu regulacyjnego, jeśli Twoja witryna internetowa padła ofiarą naruszenia danych i zawiera informacje o użytkownikach z Unii Europejskiej. Ma to na celu ochronę wrażliwych informacji użytkowników i uniknięcie sytuacji, w której strony internetowe i firmy zamiatają naruszenia bezpieczeństwa pod dywan.

Korzystanie z WAF nie oznacza, że możesz ignorować przepisy. Oznacza to, że Twoja witryna jest lepiej chroniona przed zdarzeniami związanymi z bezpieczeństwem, które mogą narazić Cię na naruszenie tych zasad.

Odpowiednio skonfigurowany firewall może zapobiec wielu cyberatakom. Oznacza to, że Twoi użytkownicy są bezpieczniejsi, a Ty zmniejszasz ryzyko konieczności płacenia kar.

Bezpieczeństwo Jetpack: WordPress WAF i inne kompleksowe narzędzia bezpieczeństwa

Jeśli chcesz poprawić bezpieczeństwo WordPressa i potrzebujesz rozwiązania, które jest łatwe w użyciu i zawiera funkcjonalność WAF, Jetpack Security jest świetną opcją. Przyjrzyjmy się bliżej temu, co zapewnia ten plan bezpieczeństwa.

Chronimy Twoją witrynę. Prowadzisz swój biznes.

Jetpack Security zapewnia łatwą w użyciu, kompleksową ochronę witryny WordPress, w tym kopie zapasowe w czasie rzeczywistym, zaporę sieciową aplikacji internetowych, skanowanie w poszukiwaniu złośliwego oprogramowania i ochronę przed spamem.

Zabezpiecz swoją witrynę1. WAF klasy korporacyjnej do ochrony przed zagrożeniami w czasie rzeczywistym

Jeśli chodzi o zapory sieciowe, najważniejsze są dane. Usługa posiadająca najbardziej kompleksowy zestaw informacji o znanych podatnościach, złośliwych aktorach i innych zagrożeniach dla WordPressa zapewni najlepszą ochronę.

Jetpack Security wykorzystuje najbardziej zaawansowaną listę luk w zabezpieczeniach WordPress — dostarczoną przez WPScan — aby pomóc chronić Twoją witrynę przed zagrożeniami. Otrzymujesz dostęp do zapory sieciowej dla aplikacji internetowych klasy korporacyjnej po cenach na poziomie konsumenckim. Co więcej, konfiguracja Jetpack Security jest stosunkowo prosta, a jego WAF jest wstępnie skonfigurowany, dzięki czemu możesz od razu zacząć z niego korzystać.

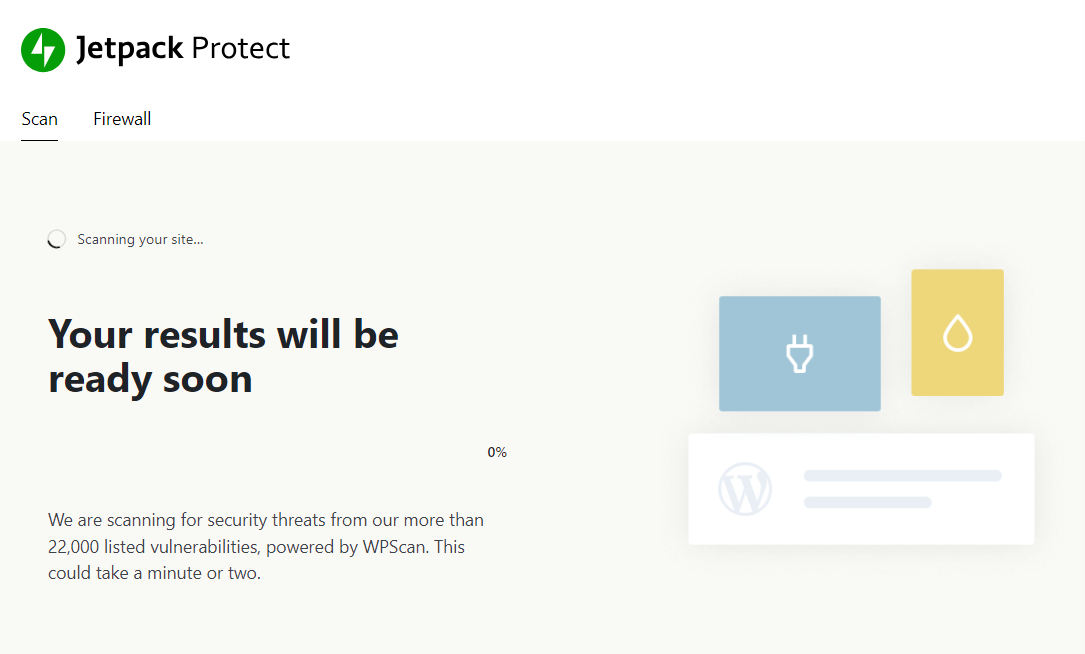

2. Zautomatyzowane skanowanie złośliwego oprogramowania w czasie rzeczywistym za pomocą poprawek jednym kliknięciem

Jeśli atak przedostanie się przez Twój WAF, może zainfekować Twoją witrynę złośliwym oprogramowaniem. Złośliwe oprogramowanie WordPress jest również powszechne, jeśli pobierasz wtyczki lub motywy z niezaufanych źródeł. Może to zainfekować Twoją witrynę, a nawet wpłynąć na odwiedzających, w zależności od rodzaju złośliwego oprogramowania.

W takich sytuacjach głównym celem powinno być zidentyfikowanie złośliwego oprogramowania i jak najszybsze jego usunięcie. Jetpack Security może Ci w tym pomóc, ponieważ automatycznie skanuje Twoją witrynę.

Jeśli Jetpack wykryje złośliwe oprogramowanie, prawdopodobnie będziesz mógł użyć funkcji naprawy jednym kliknięciem, aby je usunąć bez konieczności przekopywania się do plików Twojej witryny. Jetpack Security jest pod tym względem wyjątkowy, ponieważ może przeskanować Twoją witrynę internetową pod kątem ogromnej bazy danych luk w zabezpieczeniach WordPress (co również zwiększa skuteczność WAF).

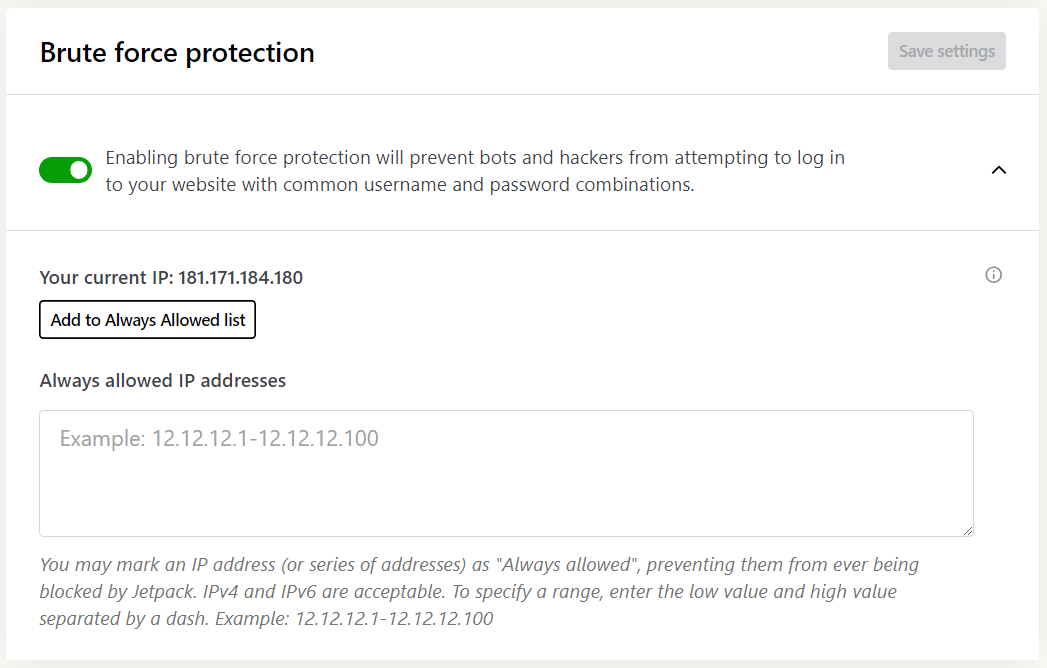

3. Automatyczna ochrona przed atakami brutalnymi

Ataki brutalnej siły obejmują wypróbowanie wielu danych uwierzytelniających w celu uzyskania dostępu do Twojej witryny. Ten typ ataku jest możliwy, jeśli nie masz środków bezpieczeństwa uniemożliwiających złośliwym aktorom dostęp do Twojej witryny za pośrednictwem strony logowania WordPress.

Domyślnie Jetpack Security chroni Twoją witrynę przed atakami typu brute-force. Można go także skonfigurować tak, aby wyświetlał listę dozwolonych określonych adresów IP. Może to pomóc w zapobieganiu rzadkim sytuacjom, w których Jetpack zablokuje użytkownika za wielokrotne próby uzyskania dostępu do jego konta tylko dlatego, że zapomniał swoich danych uwierzytelniających.

4. Dziennik aktywności umożliwiający monitorowanie podejrzanej aktywności

Dostęp do dziennika aktywności jest jednym z najlepszych środków, jakie możesz wdrożyć w celu zapewnienia bezpieczeństwa WordPress. Dziennik aktywności to zapis tego, co dzieje się w Twojej witrynie i może śledzić wszelkiego rodzaju zdarzenia, w zależności od używanego narzędzia.

Dziennik aktywności Jetpack może pomóc Ci śledzić zmiany na stronach i postach, przesyłanie nowych plików, instalacje wtyczek i motywów i nie tylko. Wszystkie te informacje mogą być niezwykle przydatne przy rozwiązywaniu problemów w Twojej witrynie.

Jeśli napotkasz problemy techniczne, pierwszym krokiem powinno być zawsze sprawdzenie dzienników bezpieczeństwa, aby zobaczyć, jakie zmiany zostały wprowadzone na stronie internetowej. Dzienniki aktywności Jetpack zawierają informacje o tym, kiedy wystąpiło każde zdarzenie i którzy użytkownicy byli w to zaangażowani, co pozwoli Ci zobaczyć, co (lub kto) spowodował błąd, który próbujesz naprawić.

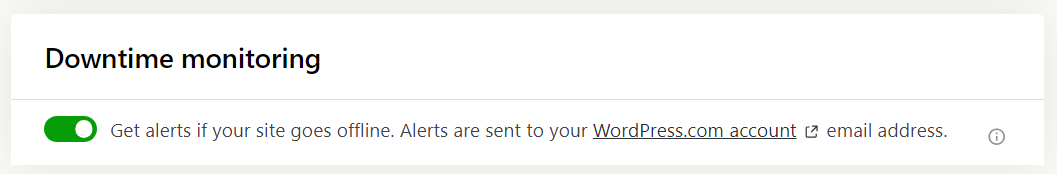

5. Monitorowanie przestojów i reagowanie na incydenty

Chociaż przestoje powinny zdarzać się rzadko, ważne jest, aby się na nie przygotować. Jetpack Security może Ci w tym pomóc dzięki systemowi powiadomień o przestojach.

Jeśli korzystasz z Jetpack i Twoja witryna stanie się niedostępna, otrzymasz powiadomienie e-mailem. Oznacza to, że możesz przystąpić do rozwiązywania problemów ze swoją witryną i rozwiązać problem, który spowodował przestój.

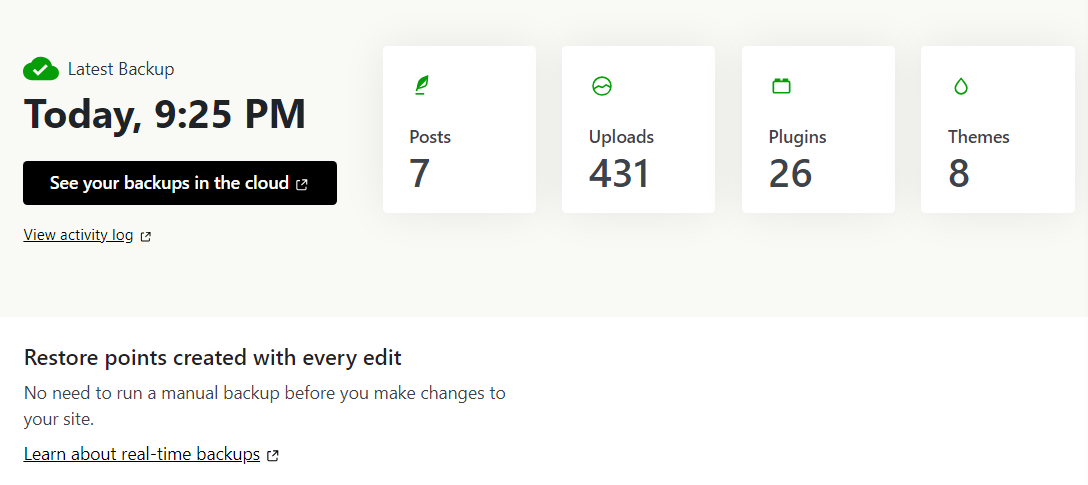

6. Kopie zapasowe w czasie rzeczywistym i przywracanie jednym kliknięciem

Posiadanie aktualnej kopii zapasowej witryny to najlepszy sposób na rozwiązanie wielu problemów technicznych i związanych z bezpieczeństwem WordPress. Jeśli Twoja witryna zostanie zaatakowana, powinieneś być w stanie łatwo przywrócić ją do poprzedniego stanu bez utraty dużej ilości (lub jakichkolwiek) danych.

Jetpack Security oferuje kopie zapasowe w czasie rzeczywistym. Oznacza to, że tworzy kopie Twojej witryny za każdym razem, gdy wprowadzasz w niej zmiany. Daje to dużą kontrolę nad punktami przywracania, w przeciwieństwie do tworzenia kopii zapasowych według ustalonego harmonogramu.

Jetpack Security oferuje również przywracanie kopii zapasowych jednym kliknięciem. Możesz zarządzać kopiami zapasowymi bezpośrednio z Jetpack, bez konieczności uzyskiwania dostępu do pulpitu nawigacyjnego. Może to mieć krytyczne znaczenie, jeśli utracisz dostęp do obszaru administracyjnego WordPress z powodu naruszenia bezpieczeństwa.

Jak zainstalować i skonfigurować Jetpack Security WAF

Przyjrzyjmy się teraz, jak zainstalować i skonfigurować Jetpack Security i jego zaporę sieciową. Proces jest bardzo prosty.

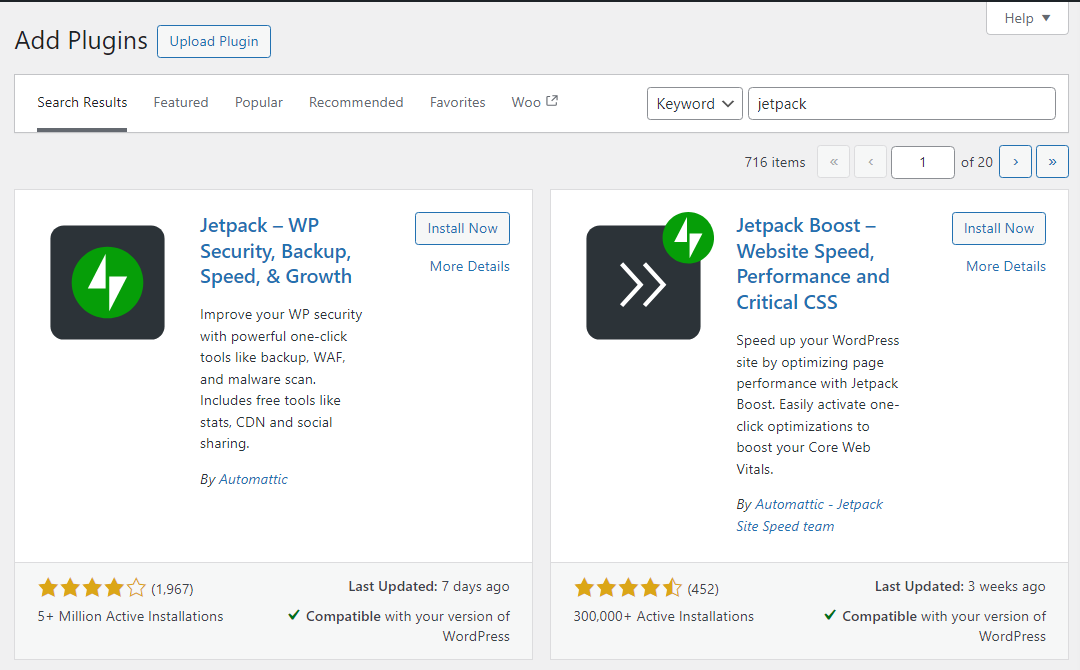

Aby rozpocząć, zainstaluj Jetpack w panelu WordPress, przechodząc do Wtyczki → Dodaj nowy . Użyj funkcji wyszukiwania, aby wyszukać Jetpack i kliknij Zainstaluj teraz .

Pamiętaj, że w repozytorium WordPress zobaczysz kilka wtyczek Jetpack. Zainstaluj główną opcję Jetpack i aktywuj ją. Spowoduje to, że wtyczka poprosi Cię o połączenie z WordPress.com, do czego będziesz potrzebować konta.

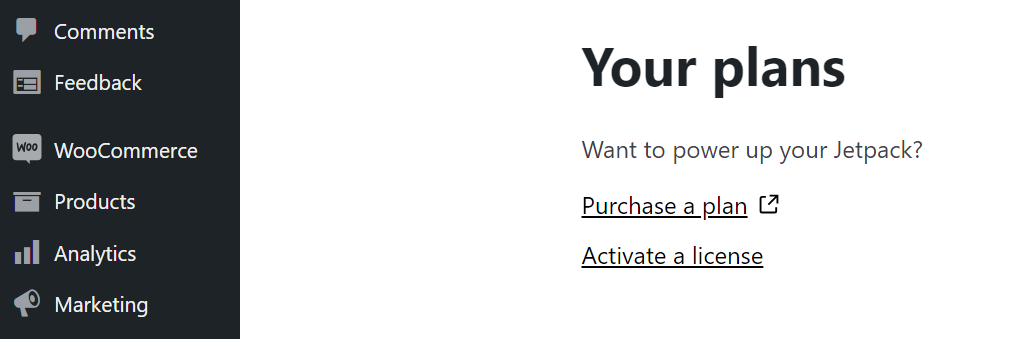

Po połączeniu Jetpacka z kontem WordPress.com przejdź do Jetpack → Mój Jetpack i poszukaj opcji Aktywuj licencję .

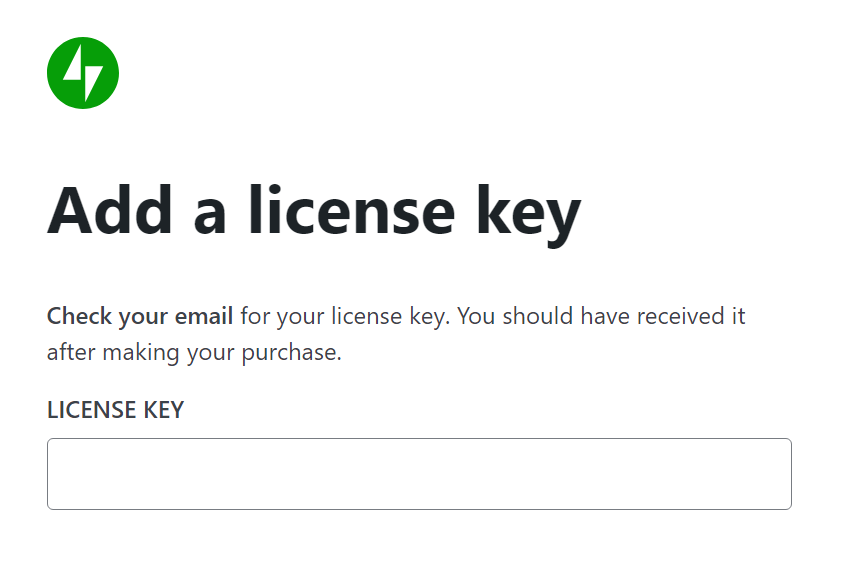

Na następnym ekranie zobaczysz pole, w którym możesz wpisać swoją licencję Jetpack Security. Licencję możesz uzyskać, subskrybując plan Jetpack Security.

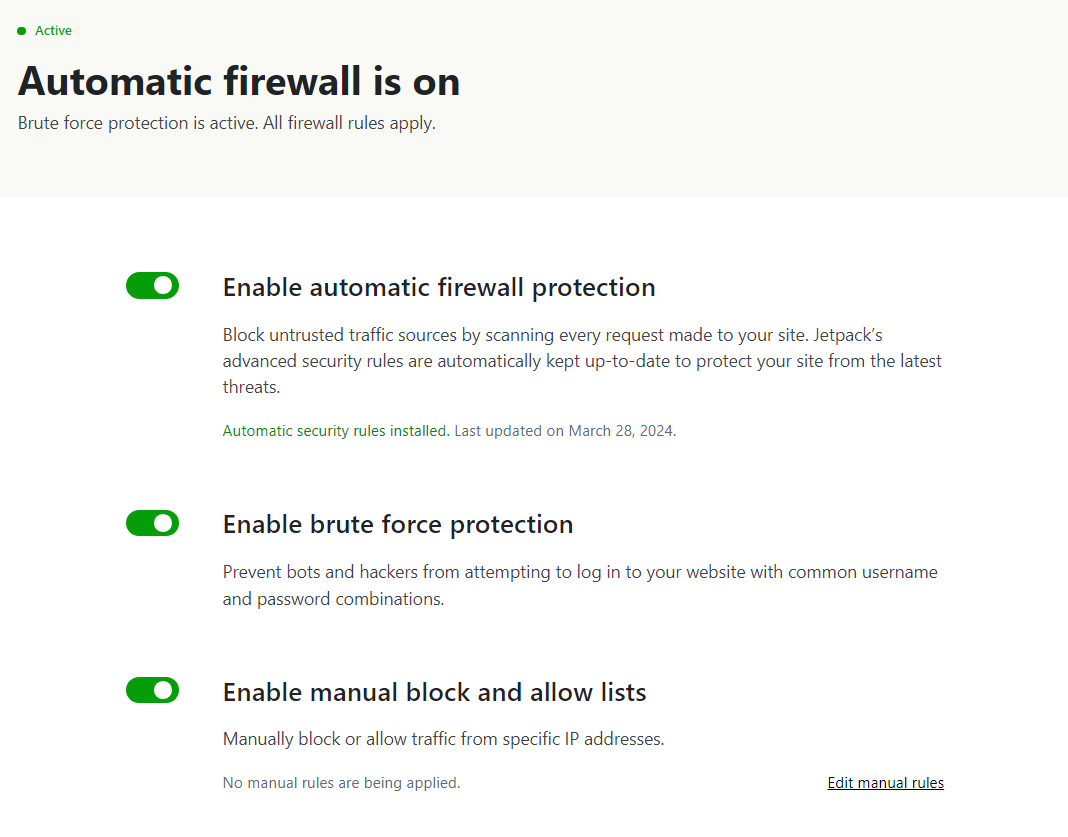

Po wprowadzeniu licencji i kliknięciu Aktywuj odblokuje to funkcje Jetpack Security. Aby uzyskać dostęp do ustawień WAF, przejdź do Jetpack → Protect → Firewall .

Zapora sieciowa jest domyślnie włączona. Możesz także przełączać ustawienia ochrony przed brutalną siłą i listy dozwolonych. Jeśli klikniesz opcję Edytuj reguły ręczne w obszarze Włącz listy blokowania ręcznego i dozwolonych , będziesz mógł wprowadzić adresy IP, które chcesz umieścić na liście blokowania lub listy dozwolonych.

Jak widać, Jetpack został zaprojektowany tak, aby wymagał minimalnej konfiguracji. Możesz po prostu włączyć Jetpack Security, a zapora sieciowa natychmiast zacznie chronić Twoją witrynę. Jednocześnie możesz dostosować ustawienia do swoich konkretnych potrzeb.

Często Zadawane Pytania

Nadal masz pytania dotyczące działania zapór sieciowych aplikacji internetowych i zabezpieczeń Jetpack? Jesteśmy z Tobą.

Co robi zapora aplikacji internetowych (WAF) dla witryny WordPress?

WAF pomaga filtrować ruch do Twojej witryny WordPress. Zapora może identyfikować złośliwe ataki i ograniczać je lub powstrzymywać, w zależności od konfiguracji.

Jakie konkretne luki w zabezpieczeniach WordPress łagodzi WAF?

WAF może powstrzymać kilka rodzajów ataków wymierzonych w Twoją witrynę WordPress. Niektóre przykłady obejmują zastrzyki SQL, skrypty między witrynami i ataki DDoS. Jakie rodzaje ataków WAF może złagodzić, będą zależeć od zestawu reguł.

Czym Jetpack Security różni się od innych usług WAF?

Jetpack Security różni się od innych usług WAF, ponieważ1111 zapewnia znacznie więcej niż tylko zaporę sieciową. To kompleksowy zestaw narzędzi bezpieczeństwa do ochrony Twojej witryny. Narzędzia te obejmują ochronę przed brutalną siłą, kopie zapasowe w czasie rzeczywistym, skanowanie złośliwego oprogramowania, dziennik aktywności i ochronę przed spamem.

Czy trudno jest skonfigurować WAF Jetpack Security dla kogoś, kto nie jest obeznany technicznie?

Jetpack został zaprojektowany tak, aby był łatwy w konfiguracji. Możesz aktywować Jetpack Security, a zapora sieciowa aplikacji internetowej zacznie działać od razu, korzystając z regularnie aktualizowanych reguł. To samo dotyczy funkcji ochrony przed brutalną siłą Jetpack Security.

Gdzie mogę dowiedzieć się więcej o bezpieczeństwie Jetpack?

Możesz odwiedzić oficjalną stronę Jetpack Security i przeczytać więcej o jej ofercie. Będziesz także mógł porównać plany Jetpack i zdecydować, która opcja najlepiej odpowiada Twoim potrzebom.

Chroń swoją witrynę WordPress za pomocą WAF

Zaawansowane środki bezpieczeństwa mogą chronić Twoją witrynę przed naruszeniami danych i zdarzeniami hakerskimi. Mogą także chronić informacje o użytkownikach i uszczęśliwiać odwiedzających. Zaawansowany WAF może odfiltrować i zablokować podejrzane adresy IP, złośliwych użytkowników i nie tylko.

Dzięki Jetpack Security możesz korzystać z WAF, którego kopia zapasowa jest jedną z najbardziej wszechstronnych baz danych zabezpieczeń WordPress na świecie. Ten WordPress WAF może chronić Twoją witrynę przed typowymi zagrożeniami cyberbezpieczeństwa, takimi jak DDoS i ataki brute-force. Co więcej, Jetpack został zaprojektowany tak, aby wymagał minimalnej konfiguracji, co ułatwia konfigurację.

Jeśli jesteś gotowy, aby wypróbować Jetpack Security, zarejestruj się już dziś, aby uzyskać dostęp do WordPress WAF, kopii zapasowych w czasie rzeczywistym, skanowania w poszukiwaniu złośliwego oprogramowania i innych zaawansowanych funkcji bezpieczeństwa!