Jak wykryć i usunąć złośliwe oprogramowanie z witryny WordPress?

Opublikowany: 2022-08-11Nic dziwnego, że WordPress obsługuje 43% sieci. Ponieważ jest to open source, ludzie z całego świata stale przyczyniają się do ulepszeń. Dodatkowo, ze względu na ogromną bibliotekę darmowych i premium wtyczek, ktoś z ograniczoną wiedzą programistyczną może bardzo łatwo zbudować dość złożoną witrynę.

Ale, jak w przypadku wszystkiego, właściciele witryn WordPress muszą być stale czujni na cyberprzestępców, którzy starają się wykorzystać luki w zabezpieczeniach. A jednym z największych zagrożeń jest złośliwe oprogramowanie.

Dlatego tak ważna jest nauka usuwania złośliwego oprogramowania z witryn WordPress. Kiedy możesz określić, kiedy Twoja witryna WordPress jest zainfekowana, możesz szybko działać, aby ją wyczyścić i zapobiec jej ponownemu wystąpieniu w przyszłości.

W tym poście omówimy znaczenie wykrywania i usuwania złośliwego oprogramowania w witrynie WordPress. Następnie pokażemy, jak to zrobić — z wtyczką i bez niej. Podamy wskazówki dotyczące ochrony witryny przed złośliwym oprogramowaniem w przyszłości, a następnie przedstawimy kilka najczęściej zadawanych pytań (FAQ).

Znaczenie wykrywania i usuwania złośliwego oprogramowania

Złośliwe oprogramowanie to oprogramowanie zaprojektowane w celu uszkodzenia lub uszkodzenia systemu komputerowego. Może mieć postać wirusa, robaka, konia trojańskiego lub oprogramowania szpiegującego. Pomimo pewnych silnych środków bezpieczeństwa witryny WordPress są podatne na ataki złośliwego oprogramowania.

Istnieje wiele różnych sposobów, w jakie złośliwe oprogramowanie może dostać się do Twojej witryny WordPress. Najpopularniejszą metodą jest użycie złośliwych wtyczek lub motywów. Inne sposoby obejmują luki w podstawowym oprogramowaniu WordPress lub innym oprogramowaniu na twoim serwerze.

Gdy złośliwe oprogramowanie zainfekowało witrynę WordPress, osoba stojąca za atakiem może wyrządzić wiele szkód — usunąć pliki, wstawić spamerskie linki do treści, a nawet ukraść poufne informacje, takie jak hasła i numery kart kredytowych. Atak ten może nie tylko prowadzić do niepotrzebnych przestojów, ale może również zaszkodzić Twojej reputacji i doprowadzić do utraty biznesu.

Bez jakiegoś narzędzia do skanowania złośliwego oprogramowania możesz nie zauważyć, że Twoja witryna została zainfekowana. A im dłużej złośliwe oprogramowanie pozostaje niewykryte, tym więcej szkód może wyrządzić. W tym miejscu do gry wchodzą najlepsze wtyczki zabezpieczające WordPress. Mogą wykrywać i eliminować zagrożenia, zanim wystąpią poważne szkody.

Identyfikuj zagrożenia za pomocą bezpłatnej wtyczki

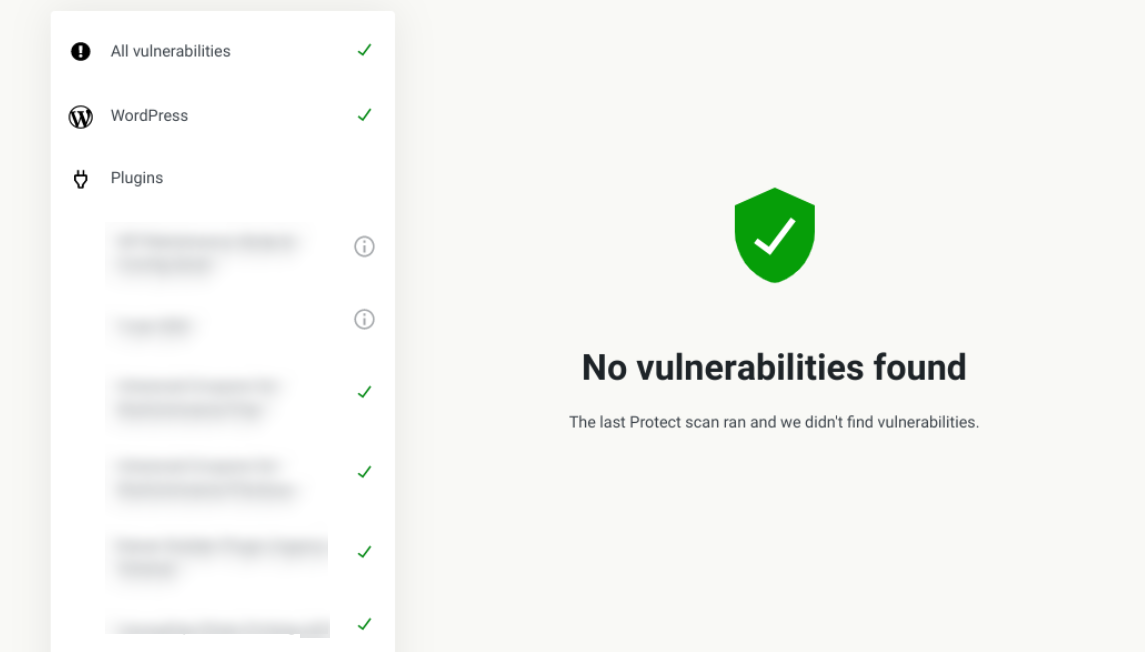

Jeśli szukasz wysokiej jakości, bezpłatnego narzędzia do monitorowania Twojej witryny, Jetpack Protect jest doskonałym rozwiązaniem. Automatycznie skanuje Twoją witrynę w poszukiwaniu ponad 28 700 luk w zabezpieczeniach i przedstawia zalecenia dotyczące zabezpieczenia witryny WordPress.

Nie ma skomplikowanych ustawień ani mylącej terminologii. Możesz go po prostu włączyć, a następnie spać spokojnie, wiedząc, że w momencie wykrycia złośliwego oprogramowania lub luk w zabezpieczeniach otrzymasz alert.

To świetna opcja dla małych firm i nowych stron internetowych, które chcą lepiej zabezpieczyć swoją witrynę WordPress. Należy jednak pamiętać, że jedynym celem Jetpack Protect jest identyfikacja złośliwego oprogramowania i zagrożeń, a nie usuwanie. Czytaj dalej, aby dowiedzieć się, jak usunąć złośliwe oprogramowanie z witryny WordPress.

Jak przeprowadzić usuwanie złośliwego oprogramowania WordPress za pomocą wtyczki?

Najłatwiejszym i najszybszym sposobem wykrywania i usuwania złośliwego oprogramowania z witryn WordPress jest użycie wtyczki. Na szczęście istnieje kilka opcji do wyboru.

Polecamy Jetpack Scan, który automatyzuje cały proces usuwania złośliwego oprogramowania WordPress, oszczędzając znaczną ilość czasu i energii. Co więcej, konfiguracja w witrynie jest bardzo łatwa. Można go kupić samodzielnie, ale działa najlepiej w ramach szerszego planu zabezpieczeń WordPress firmy Jetpack, który zapewnia kompleksową ochronę. Zwróć uwagę, że przenosi funkcjonalność zawartą w Jetpack Protect o krok dalej, z poprawkami złośliwego oprogramowania jednym kliknięciem.

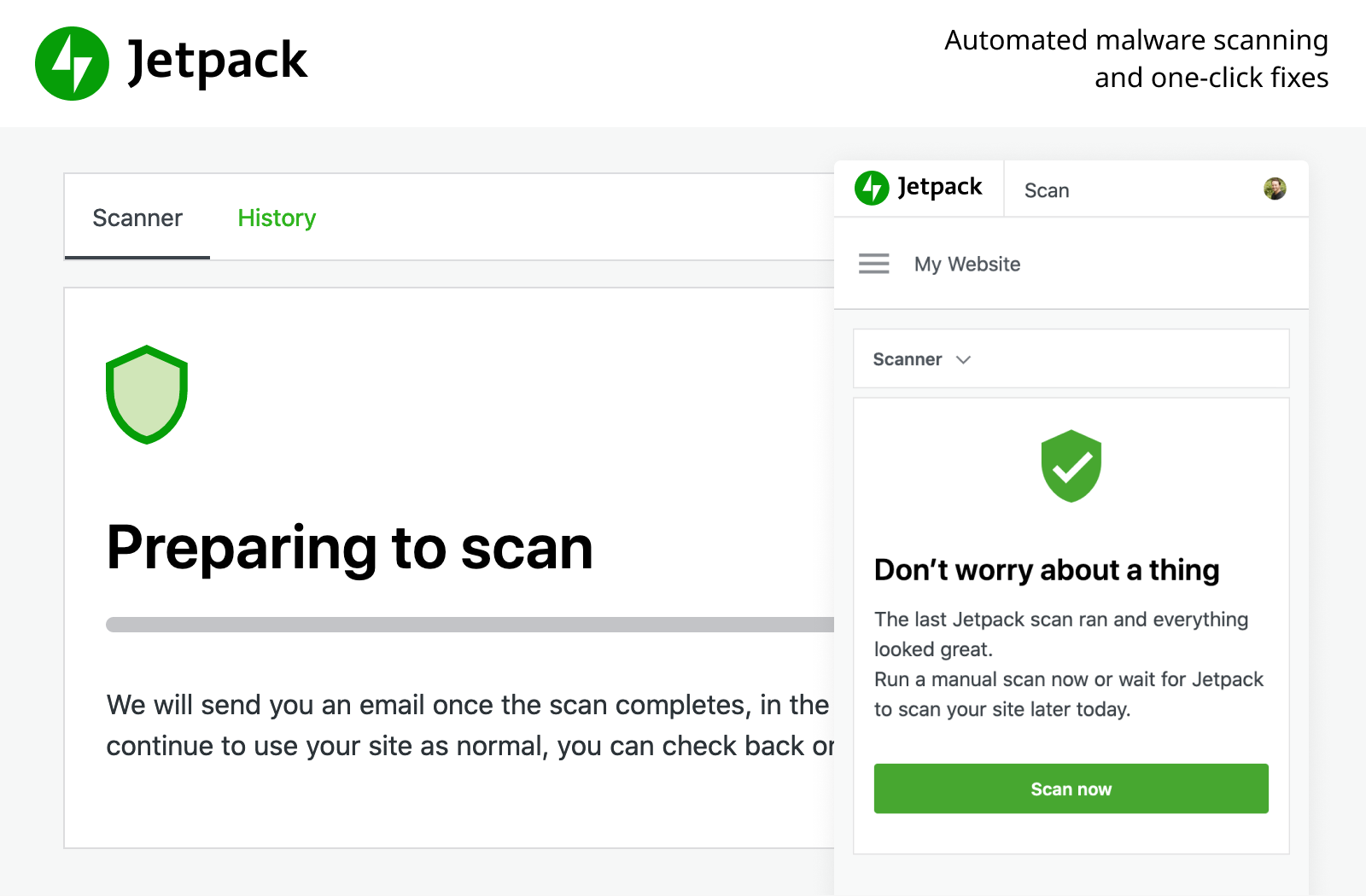

Krok 1: Przeskanuj swoją witrynę WordPress w poszukiwaniu złośliwego oprogramowania

Po pierwsze, jeśli jeszcze tego nie zrobiłeś, musisz zainstalować wtyczkę Jetpack i kupić Jetpack Scan. Po aktywacji narzędzia możesz przeskanować swoją witrynę WordPress w poszukiwaniu złośliwego oprogramowania.

Aby to zrobić, przejdź do Jetpack i kliknij przycisk Skanuj .

Jetpack przeskanuje teraz Twoją witrynę pod kątem wszelkich znanych zagrożeń złośliwym oprogramowaniem. Ten proces prawdopodobnie zajmie tylko kilka minut.

Krok 2: Usuń wykryte złośliwe oprogramowanie (1 kliknięcie)

Najlepiej byłoby, gdyby żadne złośliwe oprogramowanie nie zostało wykryte, a skanowanie zwraca wynik „Nie znaleziono luk w zabezpieczeniach”.

Jeśli jednak zostanie znalezione jakiekolwiek złośliwe oprogramowanie, zobaczysz listę problemów w obszarze Znalezione zagrożenia złośliwym oprogramowaniem . Aby usunąć złośliwe oprogramowanie, po prostu kliknij przycisk Usuń zagrożenie obok każdego z nich.

To wszystko! Wtyczka automatycznie usunie złośliwe oprogramowanie z WordPressa. Ponownie, ten proces zajmie najwyżej kilka minut.

Krok 3: Usuń ostrzeżenia o złośliwym oprogramowaniu ze swojej witryny WordPress

Jeśli Google wykryje złośliwe oprogramowanie w Twojej witrynie, prawdopodobnie wyświetli ostrzeżenie, aby uniemożliwić odwiedzającym próbę uzyskania do niego dostępu. Jest to poważny problem, ponieważ większość potencjalnych odwiedzających nie przejdzie obok tej wiadomości.

Tak więc po zidentyfikowaniu i usunięciu złośliwego kodu ze swojej witryny ostatnim krokiem jest usunięcie tych ostrzeżeń. Jeśli Twoja witryna została zgłoszona, możesz przesłać do Google prośbę o sprawdzenie. Wtedy to tylko kwestia oczekiwania na odpowiedź.

To naprawdę ważne, abyś nie przegapił tego kroku. Zobacz nasz pełny przewodnik, jak usunąć swoją witrynę WordPress z listy blokowania Google.

Jak przeprowadzić usuwanie złośliwego oprogramowania WordPress bez wtyczki?

Chociaż zwykle jest to szybsze (i łatwiejsze), nie musisz używać wtyczki do usuwania złośliwego oprogramowania. W niektórych przypadkach wtyczka może nie być w stanie usunąć zagrożenia i w takim przypadku zdecydowanie dobrym pomysłem jest poznanie podejścia ręcznego.

Należy zauważyć, że takie podejście obejmuje wiele kroków i wymaga przyzwoitej ilości czasu. Prawie zawsze lepiej jest użyć wtyczki do usuwania złośliwego oprogramowania, jeśli możesz.

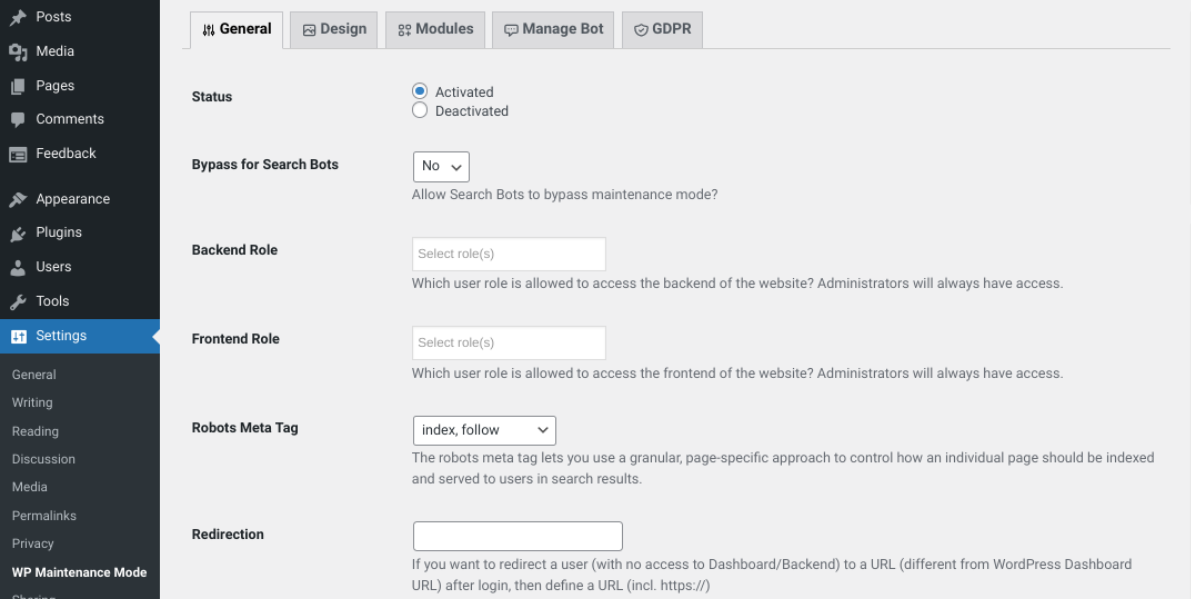

Krok 1: Przełącz swoją witrynę WordPress w tryb konserwacji

Pierwszą rzeczą, którą musisz zrobić, to przełączyć witrynę w tryb konserwacji. Ten proces ukrywa zawartość Twojej witryny przed odwiedzającymi i wyświetla komunikat informujący, że Twoja witryna wkrótce powróci.

Możesz przełączyć swoją witrynę w tryb konserwacji za pomocą wtyczki, takiej jak WP Maintenance Mode & Coming Soon.

To bezpłatne narzędzie umożliwia łatwe włączenie trybu konserwacji w witrynie za pomocą zaledwie kilku kliknięć. Po zainstalowaniu i aktywacji możesz przejść do Ustawienia → Tryb konserwacji WP .

Następnie wybierz Aktywowany jako Stan . Gdy skończysz, kliknij przycisk Zapisz ustawienia u dołu ekranu. Twoja witryna przejdzie teraz w tryb konserwacji.

Krok 2: Utwórz pełną kopię zapasową witryny i bazy danych WordPress

Posiadanie kopii zapasowej witryny WordPress to zawsze dobry pomysł. Może pomóc w odzyskaniu witryny, jeśli coś pójdzie nie tak lub przypadkowo coś usuniesz.

Kopię zapasową należy wykonać w dwóch aspektach: bazy danych i plików. Baza danych to miejsce, w którym przechowywane są Twoje treści, ustawienia i informacje o użytkowniku. Twoje pliki to wszystko inne, takie jak motywy, wtyczki i obrazy.

Najlepszym sposobem na to jest wtyczka do tworzenia kopii zapasowych WordPress, taka jak Jetpack Backup. Nie tylko zapewnia łatwy sposób pobierania plików i bazy danych na żądanie, ale także automatycznie tworzy kopie zapasowe witryny w czasie rzeczywistym. Tak więc w przyszłości każda zmiana zostanie zapisana.

Możesz jednak ręcznie utworzyć kopię zapasową witryny WordPress, korzystając z narzędzi File Transfer Protocol (FTP) i phpMyAdmin. Ta metoda jest po prostu bardziej techniczna i czasochłonna.

Krok 3: Zidentyfikuj całe złośliwe oprogramowanie w Twojej witrynie

Po przygotowaniu witryny następnym krokiem jest zidentyfikowanie złośliwego oprogramowania. Obejmuje to przeszukiwanie bazy danych, plików i kodu źródłowego.

Jednym ze sposobów na to jest użycie narzędzia do skanowania złośliwego oprogramowania, takiego jak Malwarebytes.

Jeśli chcesz ręcznie zidentyfikować złośliwe oprogramowanie, musisz przejrzeć każdy z kluczowych obszarów witryny w poszukiwaniu oznak infekcji. W swojej bazie danych możesz wyszukiwać popularne składnie często używane przez cyberprzestępców (możesz zapoznać się z Krokiem 9, aby zapoznać się z popularnymi przykładami złośliwego PHP).

Jeśli skanujesz kod źródłowy w poszukiwaniu złośliwego oprogramowania, istnieją dwa główne typy atrybutów, których należy szukać: skrypt i iframe. Wiersze zaczynające się od „script=>” lub „iframe src=URL>” i zawierające podejrzane adresy URL lub nazwy plików są powszechnymi sygnałami ostrzegawczymi.

Krok 4: Zastąp wszystkie główne pliki WordPress czystą instalacją

Jeśli masz uszkodzoną instalację WordPressa, jednym z najlepszych sposobów na wyczyszczenie zaatakowanej witryny jest zastąpienie wszystkich podstawowych plików WordPress nowym zestawem. Robiąc to, zachowasz tylko oryginalny plik wp-config.php i folder wp-content .

Najpierw pobierz nową kopię WordPressa z WordPress.org.

Rozpakuj plik, a następnie usuń plik wp-config.php i folder wp-content . To jedyne dwa foldery, które powinieneś usunąć - wszystko inne powinno pozostać nienaruszone.

Następnie możesz użyć Menedżera plików lub klienta FTP, aby przesłać pozostałe pliki na swój serwer. Ten krok spowoduje nadpisanie istniejącej instalacji. Dowiedz się, jak zbiorczo przesyłać pliki przez FTP.

Krok 5: Usuń złośliwy kod z pliku wp-config.php

Dobrym pomysłem jest również porównanie pliku wp-config.php z oryginałem oferowanym przez WordPress Codex. Ten krok ułatwi zidentyfikowanie i zlokalizowanie wszystkiego, co zostało dodane (np. złośliwy kod).

Z Kodeksu WordPress pobierz nową kopię pliku wp-config.php . Otwórz plik oraz istniejący plik wp-config.php w edytorze tekstu, aby je porównać. Istnieją pewne uzasadnione powody, dla których Twój plik może różnić się od oryginału — zwłaszcza jeśli chodzi o informacje o Twojej bazie danych — ale poświęć trochę czasu, aby poszukać podejrzanych elementów i w razie potrzeby je usunąć. Po zakończeniu zapisz oczyszczony plik, a następnie prześlij go na swój serwer.

Krok 6: Zainstaluj ponownie czystą wersję swojego motywu

Następnie będziesz chciał ponownie zainstalować czystą wersję motywu WordPress. Ale jeśli używasz motywu potomnego (kopia motywu z funkcjami i stylami jego rodzica oraz niestandardowe edycje), nie chcesz stracić całej swojej pracy. Dlatego musisz ponownie zainstalować czystą wersję swojego motywu, zachowując nienaruszony motyw podrzędny.

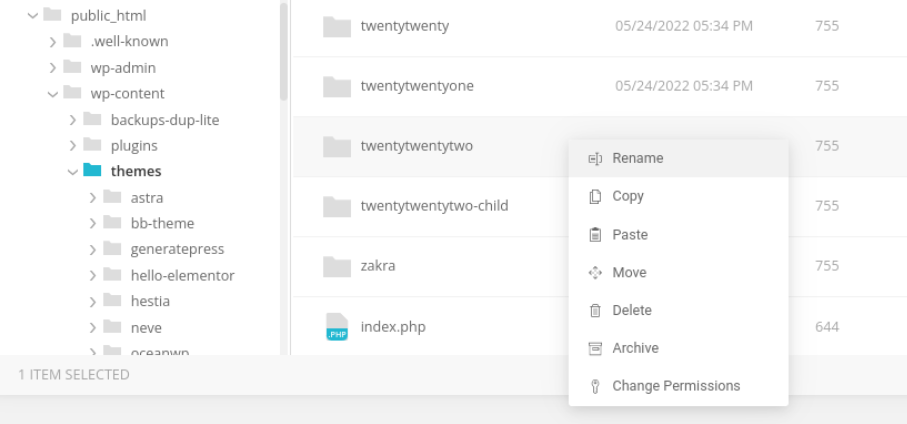

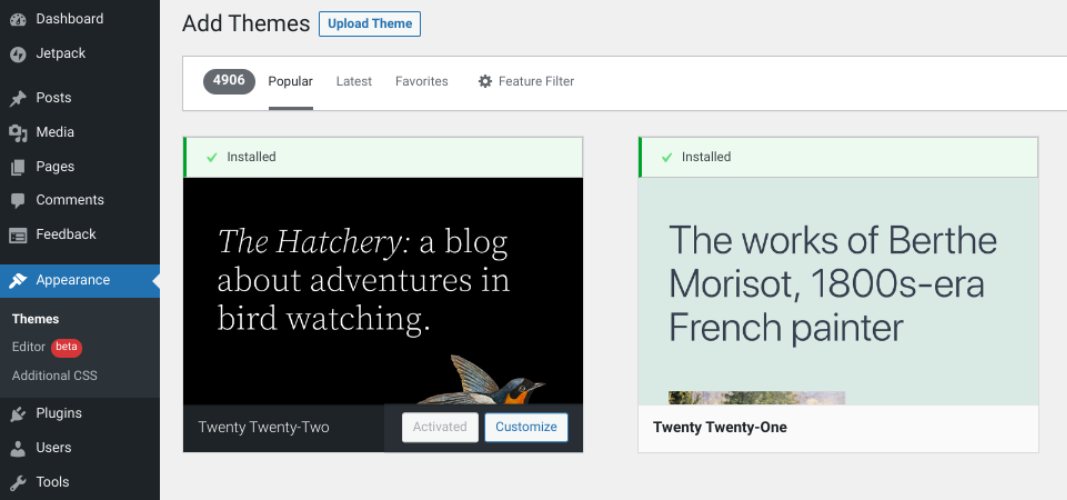

Z pulpitu WordPress przejdź do Wygląd → Motywy , a następnie dezaktywuj motyw nadrzędny. Następnie przejdź do Menedżera plików lub FTP i usuń folder z motywem nadrzędnym.

Jeśli używasz motywu z repozytorium WordPress, przejdź tam, wyszukaj swój motyw, a następnie pobierz najnowszą wersję. Jeśli używasz motywu premium lub bezpłatnej opcji z innego miejsca, musisz pobrać pliki motywu z tego źródła. Z pulpitu nawigacyjnego przejdź do Wygląd → Motywy , a następnie wybierz Dodaj nowy → Prześlij motyw .

Wybierz właśnie pobrany plik zip. Po przesłaniu kliknij przycisk Aktywuj .

Teraz możesz aktywować swój motyw potomny. Twoja witryna powinna teraz działać w najnowszej wersji motywu nadrzędnego, a wszystkie dostosowania z motywu podrzędnego są nienaruszone.

Krok 7: Sprawdź, czy nie ma ostatnio zmodyfikowanych plików kodu i napraw je

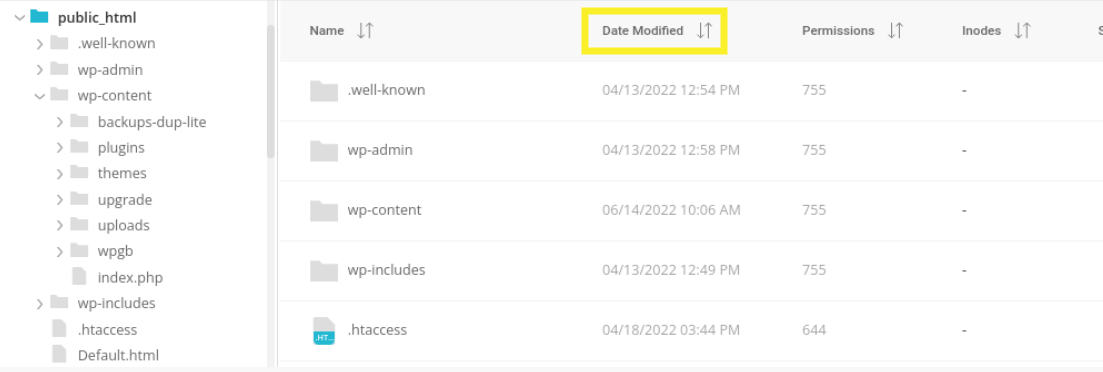

Następnym krokiem jest przyjrzenie się plikom, które zostały ostatnio zmodyfikowane. Aby to zrobić ręcznie, możesz połączyć się ze swoją witryną przez FTP lub Menedżera plików, a następnie posortować pliki na podstawie kolumny daty ostatniej modyfikacji:

Zanotuj wszystkie pliki, które zostały ostatnio zmienione. Następnie przejrzyj każdy z nich, aby przejrzeć kod pod kątem podejrzanych dodatków. Mogą to być funkcje PHP, takie jak str_rot13, gzuncompress lub eval.

Krok 8: Wyczyść zhakowane tabele bazy danych

Jeśli Twoja witryna WordPress została zainfekowana złośliwym oprogramowaniem, istnieje prawdopodobieństwo, że utworzyła złośliwą zawartość w tabelach Twojej bazy danych.

Aby wyczyścić tabele, zaloguj się do pulpitu nawigacyjnego phpMyAdmin — dostępnego za pośrednictwem dostawcy usług hostingowych — a następnie przejdź do tabeli bazy danych, która została zainfekowana złośliwą zawartością, aby ją usunąć. Możesz określić, które tabele zostały dotknięte za pomocą narzędzia skanera (takiego jak Jetpack) lub porównując oryginalne pliki z bieżącymi.

Pamiętaj, że najpierw należy utworzyć kopię zapasową witryny, a oryginalne pliki można znaleźć w poprzednich kopiach zapasowych. Następnie możesz poszukać często używanych funkcji (patrz następny krok), podejrzanych linków itp. Jeśli znajdziesz jakieś, możesz ręcznie usunąć te treści.

Zapisz zmiany, a następnie przetestuj swoją witrynę, aby sprawdzić, czy nadal działa poprawnie. Jeśli nie chcesz ręcznie modyfikować tabel bazy danych, możesz również użyć narzędzia takiego jak WP-Optimize.

Chociaż nie jest to wtyczka do usuwania złośliwego oprogramowania, może wyczyścić i zoptymalizować bazę danych. Jeśli jednak chcesz użyć wtyczki do wykrywania i usuwania złośliwego oprogramowania WordPress, zalecamy dedykowane rozwiązanie, takie jak Jetpack Scan.

Krok 9: Zidentyfikuj i usuń ukryte tylne drzwi

Gdy hakerzy dostaną się do Twojej witryny, często zostawiają ukryte „tylne drzwi” (sposób na powrót). Ten obszar wprowadzania jest zwykle osadzony w plikach o podobnej nazwie do zwykłych plików WordPress, umieszczonych tylko w niewłaściwych lokalizacjach katalogów.

Aby zidentyfikować i usunąć ukryte backdoory z witryny WordPress, musisz przeszukać popularne pliki i foldery, w tym wp-content/plugins, wp-content/uploads i wp-content/themes .

Podczas sprawdzania tych plików należy szukać różnych funkcji PHP, w tym:

exec

system

zapewniać

podstawa64

str_rot13

gzuncompress

oceniać

paski ukośne

preg_replace (z /e/)

Przenieś_przesłany_plik

Funkcje te z natury nie wskazują złośliwej aktywności. Jednak sposób i kontekst, w jakim są używane, może czasami wskazywać i wprowadzać ryzyko.

Na przykład złośliwe PHP zwykle:

- Znajduje się bezpośrednio przed lub za prawidłowym kodem, dzięki czemu może działać niewykryty.

- Zawiera długie ciągi losowych znaków (liter i/lub cyfr).

- Został niedawno wstawiony do Twojego kodu.

- Zawiera reinfektory (złośliwe oprogramowanie, które duplikuje się, jeśli je usuniesz), takie jak uprawnienia 444 lub fałszywe foldery wtyczek.

Podobnie jak w przypadku tabel bazy danych, zalecamy porównanie istniejących plików z oryginałami w celu ustalenia, czy istnieje uzasadniony powód, dla którego kod się tam znajduje.

Pamiętaj, że edytowanie plików WordPressa może zepsuć kluczowe funkcje Twojej witryny, więc najlepiej jest to zrobić tylko wtedy, gdy masz doświadczenie w pracy z nimi. W przeciwnym razie zalecamy użycie wtyczki, takiej jak Jetpack Scan lub zatrudnienie profesjonalisty.

Jak chronić witrynę WordPress przed przyszłymi atakami złośliwego oprogramowania

Nauka usuwania złośliwego oprogramowania z witryn WordPress jest niezwykle przydatna. Ale lepiej wiedzieć, jak zapobiec zainfekowaniu witryny przez złośliwe oprogramowanie. Omówmy kilka działań, które możesz podjąć!

1. Zmień hasło WordPress i poświadczenia bazy danych

Jedną z najważniejszych rzeczy, które możesz zrobić, aby zapobiec atakom złośliwego oprogramowania na swoją witrynę WordPress, jest regularna zmiana hasła i poświadczeń bazy danych. Może to znacznie utrudnić hakerom dostęp do Twojej witryny.

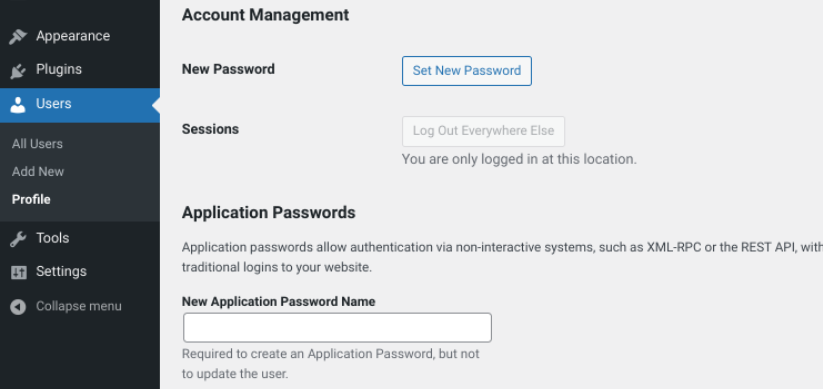

Aby zmienić hasło, zaloguj się do swojego pulpitu WordPress i przejdź do Użytkownicy → Profil .

Z tego miejsca możesz przewinąć do sekcji Zarządzanie kontem i wybrać opcję Ustaw nowe hasło .

Kiedy skończysz, kliknij Aktualizuj profil na dole ekranu. Po zmianie hasła wyloguj się ze wszystkich aktywnych sesji w swojej witrynie. Obejmują one wszelkie urządzenia lub przeglądarki, z których korzystałeś, aby uzyskać dostęp do swojej witryny WordPress.

Powinieneś również regularnie zmieniać poświadczenia bazy danych WordPress. Aby to zrobić, musisz edytować plik wp-config.php . Ten plik znajduje się w katalogu głównym instalacji WordPressa i można do niego uzyskać dostęp za pośrednictwem FTP lub Menedżera plików.

Po otwarciu wp-config.php , poszukaj następujących linii:

// ** MySQL settings - You can get this info from your web host ** // /** The name of the database for WordPress */ define( 'DB_NAME', 'database_name_here' ); /** MySQL database username */ define( 'DB_USER', 'username_here' ); /** MySQL database password */ define( 'DB_PASSWORD', 'password_here' ); /** MySQL hostname */ define( 'DB_HOST', 'localhost' );Będziesz chciał zaktualizować wartości DB_NAME , DB_USER i DB_PASSWORD o nowe wartości. Gdy to zrobisz, zapisz i zamknij plik.

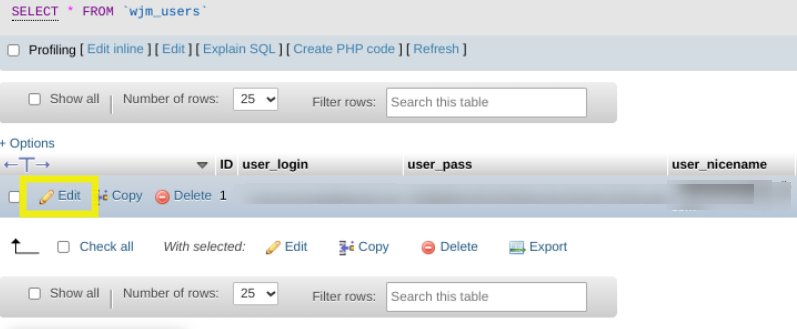

Aby te wartości działały, musisz również zaktualizować je na swoim serwerze, aby były zgodne. Aby to zrobić, możesz zalogować się na swoje konto phpMyAdmin i przejść do swojej bazy danych. Następnie otwórz tabelę użytkowników i wybierz Edytuj .

W razie potrzeby możesz zaktualizować poświadczenia. Kiedy skończysz, kliknij przycisk Przejdź .

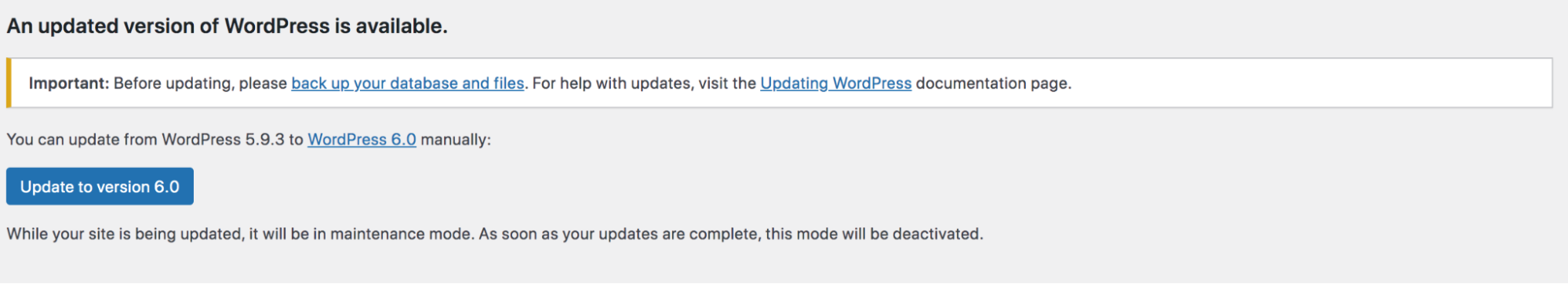

2. Regularnie aktualizuj swoją witrynę WordPress, motywy i wtyczki

Nieaktualne oprogramowanie to jeden z najczęstszych sposobów uzyskiwania przez hakerów dostępu do witryn WordPress. Dlatego innym sposobem zapobiegania atakom złośliwego oprogramowania jest aktualizowanie witryny. Ten krok pomaga upewnić się, że witryna zawiera najnowsze funkcje i poprawki zabezpieczeń.

Aby zaktualizować rdzeń WordPressa, zaloguj się do swojego pulpitu nawigacyjnego i kliknij Aktualizacje . Jeśli dostępna jest nowa wersja WordPressa, u góry ekranu zobaczysz powiadomienie.

Możesz kliknąć przycisk Aktualizuj , aby zainstalować najnowszą wersję.

Aktualizacja wtyczek i motywów jest tak samo ważna, jak aktualizacja samego WordPressa. Większość twórców wtyczek i motywów regularnie publikuje aktualizacje zabezpieczeń.

Możesz to zrobić, logując się do swojej witryny WordPress i sprawdzając kartę Aktualizacje . Zobaczysz wszystkie dostępne aktualizacje wtyczek lub motywów w głównych aktualizacjach wersji WordPress.

Następnie wybierz przycisk Aktualizuj wtyczki lub Aktualizuj motywy , aby zainstalować najnowsze wersje . Jeśli chcesz zautomatyzować ten proces, możesz również skorzystać z funkcji automatycznych aktualizacji wtyczek Jetpack. Automatycznie zainstaluje nowe wersje WordPressa, wtyczek i motywów zaraz po ich wydaniu.

Aby włączyć tę funkcję, musisz zainstalować i aktywować wtyczkę Jetpack. Po połączeniu go z kontem WordPress.com możesz przejść do Jetpack → Ustawienia → Pisanie .

Następnie przewiń do sekcji Aktualizacje automatyczne na dole strony, a następnie wybierz typy aktualizacji, które chcesz włączyć: Aktualizacje rdzeni WordPress , Aktualizacje wtyczek i/lub Aktualizacje motywów .

Po zakończeniu pamiętaj o zapisaniu zmian. Możesz także zarządzać aktualizacjami na stronie Dziennika aktywności . Możesz wybrać przycisk Aktualizuj wszystko , aby uruchomić je wszystkie naraz.

3. Zainstaluj automatyczną wtyczkę do skanowania złośliwego oprogramowania dla WordPress

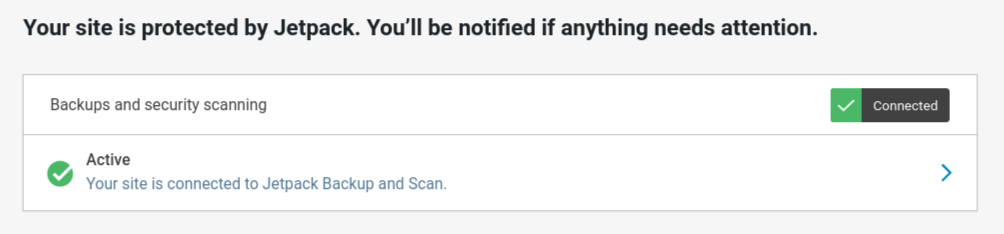

Powinieneś również regularnie skanować swoją witrynę WordPress w poszukiwaniu złośliwego oprogramowania za pomocą wtyczki takiej jak Jetpack Scan. Jetpack Scan sprawdzi Twoją witrynę pod kątem znanego złośliwego oprogramowania i wyśle Ci wiadomość e-mail, jeśli znajdzie coś złego.

Po pobraniu i zainstalowaniu wtyczki w swojej witrynie możesz uzyskać dostęp do narzędzia do skanowania złośliwego oprogramowania, klikając Jetpack → Kopia zapasowa i skanowanie na pulpicie nawigacyjnym WordPress. Możesz tam zobaczyć aktualny stan swojej witryny i, jeśli chcesz, przeprowadzić nowe skanowanie.

4. Zainstaluj automatyczną wtyczkę do tworzenia kopii zapasowych dla WordPress

Aby zapobiec atakom złośliwego oprogramowania i ćwiczyć dobre ogólne bezpieczeństwo witryny WordPress, sugerujemy zainstalowanie automatycznej wtyczki do tworzenia kopii zapasowych, takiej jak Jetpack Backup.

Jetpack Backup to najlepsza wtyczka do tworzenia kopii zapasowych WordPress, ponieważ zapisuje Twoją witrynę w czasie rzeczywistym. Jeśli coś się zmieni — strona zostanie zaktualizowana, opublikowany post, zakupiony produkt itp. — najnowszy plik kopii zapasowej to odzwierciedli. Ponadto bezproblemowo integruje się z Jetpack Scan.

Jeśli więc w Twojej witrynie zostanie znalezione złośliwe oprogramowanie, otrzymasz powiadomienie od Scan. Następnie możesz natychmiast przywrócić kopię zapasową sprzed włamania — nawet z urządzenia mobilnego, jeśli jesteś w podróży! — i pomiń wszystkie skomplikowane kroki usuwania złośliwego oprogramowania opisane powyżej.

Najczęściej zadawane pytania dotyczące usuwania złośliwego oprogramowania WordPress

W tym momencie mam nadzieję, że dobrze rozumiesz, jak działa wykrywanie i usuwanie złośliwego oprogramowania WordPress. Aby upewnić się, że omówiliśmy kluczowe obszary, podsumujmy kilka często zadawanych pytań!

Jakie są oznaki infekcji złośliwym oprogramowaniem WordPress?

Istnieje kilka oznak, że Twoja witryna WordPress została zainfekowana złośliwym oprogramowaniem. Po pierwsze, możesz zauważyć, że Twoja witryna ładuje się powoli lub wyświetla komunikaty o błędach.

Po drugie, w witrynie mogą pojawić się nowi użytkownicy lub pliki, których nie dodałeś. Wreszcie może się okazać, że Twoja witryna znajduje się na liście blokad Google lub jest blokowana przez oprogramowanie antywirusowe odwiedzających.

Jeśli zobaczysz którykolwiek z tych znaków, ważne jest, aby natychmiast podjąć działania w celu oczyszczenia witryny WordPress. Zignorowanie infekcji złośliwym oprogramowaniem może prowadzić do poważnych konsekwencji, w tym utraty danych i przestoju witryny.

W jaki sposób złośliwe oprogramowanie ogólnie infekuje witrynę WordPress?

Istnieje kilka różnych sposobów, w jakie złośliwe oprogramowanie może infekować witrynę WordPress. Po pierwsze, może wejść przez wtyczkę WordPress lub lukę w motywie.

Może również zostać przesłany przez hakera, który uzyska dostęp do Twojej witryny za pomocą niezabezpieczonego hasła lub innej metody.

Czy mogę samodzielnie usunąć złośliwe oprogramowanie z WordPressa?

Zawsze możesz wynająć zewnętrzną firmę, która usunie złośliwe oprogramowanie z Twojej witryny, ale zwykle jest to dość kosztowne. Zamiast tego możesz zidentyfikować i usunąć złośliwe oprogramowanie z WordPressa za pomocą wtyczki takiej jak Jetpack. To szybkie, łatwe i renomowane rozwiązanie.

Jeśli jesteś doświadczonym programistą, tak, możesz ręcznie usunąć złośliwe oprogramowanie z WordPressa. Jest to żmudny proces, który może spowodować poważne błędy w Twojej witrynie. Należy zachować ostrożność, wybierając tę opcję.

Wzmocnij bezpieczeństwo swojej witryny WordPress

WordPress to elastyczny i potężny CMS, ale ponieważ jest tak popularny, hakerzy czasami atakują witryny, które go używają. Jednym z najpoważniejszych zagrożeń stojących przed witrynami WordPress jest złośliwe oprogramowanie.

Jak omówiliśmy w tym poście, istnieje wiele metod wykrywania i usuwania złośliwego oprogramowania w WordPressie. Najłatwiejszym i najszybszym rozwiązaniem jest użycie wtyczki takiej jak Jetpack. Alternatywnie możesz przeprowadzić ręczne usuwanie złośliwego oprogramowania. Zalecamy również regularne aktualizowanie oprogramowania WordPress i tworzenie kopii zapasowych, aby zapobiec problemom w przyszłości.

Szukasz wygodnego, zaufanego sposobu automatycznego monitorowania witryny pod kątem złośliwego oprogramowania i luk w zabezpieczeniach? Wypróbuj darmową wtyczkę Jetpack Protect.

Czy chcesz skorzystać z usuwania złośliwego oprogramowania jednym kliknięciem i biblioteki dodatkowych funkcji bezpieczeństwa? Zdobądź Jetpack Security już dziś!