WordPress の Web アプリケーション ファイアウォール (WAF) とは何ですか?

公開: 2024-05-09WordPress は安全で信頼できるように設計されています。 しかし、WordPress ユーザーの数が非常に多いため、コンテンツ管理システム (CMS) はサイバー脅威の一般的な標的となっています。 サイトを保護したい場合、WordPress 用の Web アプリケーション ファイアウォールは必須のツールです。

Web アプリケーション ファイアウォール (WAF) は、複数の種類のサイバー攻撃を阻止するために設計されたソフトウェアの一種です。 Web サイトとの間のトラフィックをフィルタリングして、Web サイトを危害から保護します。 適切に構成された WAF は、多くの場合、悪意のある攻撃者に対する最善の防御線となります。

この記事では、WAF の仕組みと、従来のファイアウォールとの違いについて説明します。 また、WordPress に WAF を使用する利点についても説明し、Jetpack Security の WAF ソリューションについても紹介します。

Web アプリケーション ファイアウォールとは何ですか?

WAF は、クライアント アプリケーションと Web サーバーの間に位置するソフトウェアです。 WAF はすべての送受信トラフィックをフィルタリングし、不審なアクティビティや悪意のあるリクエストを探します。 WAF がそのようなアクティビティを検出するとブロックするため、Web サイトの保護に役立ちます。

WAF は、事前構成されたルールのセットを使用して機能することに注意することが重要です。 つまり、特定の種類のトラフィックとアクティビティをブロックするようにソフトウェアを設定する必要があります。 または、WAF が含まれるパッケージをお持ちの場合は、Web ホストまたはネットワーク管理者がこれを実行します。

安全な WordPress ホスティングまたはマネージド WordPress ホスティングに料金を支払っている場合、プランではおそらく WAF が提供されます。 ほとんどの場合、構成オプションや設定にアクセスできないため、Web サイトを更新して保護するには他の人に頼ることになります。

WAF の制御を他人の手に委ねることは、必ずしもマイナス面ではありません。 ウェブホストによっては、WordPress の脅威を追跡するセキュリティ専門家を雇用している場合があります。 WAF ルールを最新の状態に保つのは彼らの責任であり、Web サイトが最新のエクスプロイトから保護されます。

WAF と従来のファイアウォールの違い

WAF と従来のファイアウォールの間にはいくつかの違いがあります。 まず、これらのソリューションはさまざまなセキュリティ問題に取り組み、さまざまなレベルで機能します。

WAF は、Web アプリケーションで動作するように設計されています。 通常、WAF は、SQL インジェクション、クロスサイト スクリプティング (XSS)、既知の脆弱性を狙うその他の攻撃などのサイバー攻撃から Web サイトを防御することに重点を置いています。

従来のファイアウォールも Web アプリケーションの保護に役立ちます。 しかし、多くの場合、これらのファイアウォールは、WAF が特定の種類の攻撃を検出できる方法の 1 つである動作パターンよりもトラフィックの監視に重点を置いています。

別の言い方をすると、特定の IP アドレスをブロックしたり、特定のポートをトラフィックから遮断したりする場合、従来のファイアウォールが役立ちます。 一方、一般的な種類のサイバー攻撃からサイトを保護しようとする場合は、どの IP をブロックリストに登録するかわからない場合でも、WAF のパフォーマンスが向上します。

これらのソリューションは、ネットワーク スタックのどこに適合するかという点でも異なります。 WAF は、Web サーバーの前で動作し、Web サイトに到達する直前のトラフィックを監視するように設計されています。 一方、従来のファイアウォールは、ネットワークの複数のレベルで動作できます。 ネットワーク内のトラフィックを監視するファイアウォールと、送信トラフィックに焦点を当てたファイアウォールが存在する場合があります。

WordPress Web サイトを運営している場合は、Web アプリケーション ファイアウォールを設定するとメリットが得られます。 企業で内部ネットワークを運用している場合は、セキュリティ スタックに通常のファイアウォールを追加することも検討してください。

Web アプリケーション ファイアウォールが脅威を検出および防止する仕組みを理解する

WAF がどのように機能するかをよりよく理解できたので、次は具体的に説明します。 これは、WAF が脅威を検出できる方法について議論することを意味します。

すべての WAF が同じレベルのセキュリティまたは構成オプションを提供しているわけではないため、これは重要な情報です。 設定にアクセスできる WAF を使用している場合は、変更を加える前に、これらのプロセスがどのように機能するかを知る必要があります。

1. シグネチャベースの検出

WAF は、さまざまな方法で特定の種類のサイバー攻撃を検出できます。 WAF はトラフィックを分析するときに、悪意のあるアクティビティの特定に役立つパターンと動作を探します。 これはシグネチャベースの分析と呼ばれ、過去の攻撃に関する情報が含まれるデータベースに依存します。

これらのデータベースは、署名やパターンなどの情報を維持します。 つまり、WAF は、過去のイベントと類似したリクエストまたはヘッダーを持っている場合、新しい攻撃を検出できる必要があります。

攻撃シグネチャを理解する最良の方法は、攻撃シグネチャを指紋として考えることです。 Web サイトに送信されるすべてのリクエストには一意の識別子が含まれます。

マルウェアの場合、これらの署名はコードの特定の部分である可能性があります。 SQL インジェクションなどの攻撃により、WAF は HTTP リクエストのパターンを識別できる可能性があります。

たとえネットワーク セキュリティの経験があるとしても、シグネチャ ベースの分析を実行するために必要な脆弱性と攻撃のデータベースを維持することは、ほとんどのユーザーの能力の範囲外です。 このため、個人 Web サイトと企業 Web サイトの両方で、サードパーティのソリューションを使用する方がはるかに効率的になる可能性があります。

2. 異常ベースの検出

次に、異常ベースの検出について説明します。 この方法は、Web アプリケーションまたは Web サイトの「通常の使用」を構成するベースラインを確立するために WAF を構成することに依存しています。 たとえば、WAF は、短期間に異常なトラフィックの急増を検出したときに動作するように構成されている場合があります。

このようなトラフィックの急増は、サイトで頻繁に起こることではないため、異常とみなされます。 WAF の構成によっては、直接サービス拒否 (DDoS) イベントなどの他の攻撃パターンと一致するトラフィックがブロックされる場合があります。

WAF が異常を検出するのにどれだけ効果的であるかは、その構成に完全に依存します。 数時間で数千件のヒットが得られるなど、あるサイトでは普通のことでも、他のサイトでは普通ではない可能性があります。 ファイアウォールに新しいルールを設定できる場合は、これを考慮する必要があります。

3. 行動に基づく検出

使用するソリューションに応じて、ソフトウェアは通常のパラメータ内に収まらないクライアントの動作を検出できる必要があります。 多くの場合、WAF は、異常と動作ベースの検出技術を同じ意味で指します。

例を挙げると、同じ IP アドレスから大量のログイン試行があった場合、例外的な動作が発生する可能性があります。 短期間に数回試行すると、ユーザーがパスワードを忘れたことを示す可能性があります。 一方、バックエンドへのアクセスが何十回も試行される場合は、ボットまたはハイジャックされたアカウントに対処している可能性があります。

異常ベースの検出はサイト全体に焦点を当てますが、動作分析はエンド ユーザーの行動に重点を置きます。 WAF は、他の Web サイトでのユーザーの行動に関するデータを利用して、疑わしいアクティビティのパターンを検出し、Web サイトやアプリケーションの保護に役立ちます。

行動ベースの検出に関する主な課題は、誤検知が発生する可能性があることです。 WAF は、通常のユーザー アクティビティが、検出するようにトレーニングされているパターンに当てはまるため、悪意のあるものとしてフラグを立てる場合があります。

これは頻繁には起こらないかもしれませんが、もし起こった場合、ユーザーの行動は静的ではないことを考慮する価値があります。 ユーザーは、更新への応答など、さまざまな理由で Web サイトとの対話方法を変更できます。

WordPress サイトに WAF を使用する 5 つのメリット

Web アプリケーション ファイアウォールは非常に洗練されたソフトウェア ソリューションであり、その実装は複雑である必要はありません。 WordPress を使用している場合は、最小限のセットアップで WAF を使用して Web サイトを保護できるプラグイン、サービス、さらには Web ホストが多数あります。

WAF を使用して WordPress Web サイトを保護することには、実装が簡単であることに加えて、多くの利点があります。 このステップを検討すべき主な理由を 5 つ紹介します。

1. SQL インジェクション、XSS、その他の攻撃に対する保護

WordPress Web アプリケーション ファイアウォールを使用する主な利点は、SQL インジェクション攻撃や XSS スクリプトなどの最も一般的な攻撃の一部から保護されることです。

これは、WAF のシグネチャベースの検出機能のおかげです。 多くの攻撃は同様のソースから来ており、他の種類の命令と同じように動作します。

WAF が脆弱性、過去の攻撃、既知の悪意のある行為者のデータベースを保持している場合、それらのシグネチャにアクセスできます。 これは、悪意のある可能性のあるトラフィックを過去のイベントと比較して、危険信号となる類似点が検出されるかどうかを確認できることを意味します。

エクスプロイトがよく知られているほど、WAF はそれを軽減またはブロックする効果が高くなります。 それでも、その成功は、ファイアウォールがどのように維持および構成されているか、および脆弱性の最新データベースから取得するかどうかに大きく依存します。

Jetpack セキュリティ (後で詳しく説明する WordPress セキュリティ ソリューション) は、WordPress の脆弱性と攻撃ベクトルの最も包括的なデータベースである WPScan に依存しています。 データベースはセキュリティ専門家と WordPress 開発者によって常に更新されるため、これにより Web サイトの安全性が保たれます。

2. ゼロデイエクスプロイトの軽減

定義上、ゼロデイ エクスプロイトは未知の種類の攻撃です。 つまり、従来のセキュリティ ソリューションではそれをブロックする準備ができていない可能性があります。

Web アプリケーション ファイアウォールは、Web サイトをゼロデイ攻撃から保護する点で優れています。 1 つは、エクスプロイトに他の攻撃ベクトルと同様のシグネチャが含まれている場合、潜在的な攻撃に対処していることをファイアウォールに警告する可能性があります。

ゼロデイエクスプロイトによって、異常検出ルールがトリガーされる可能性もあります。 このエクスプロイトによって Web サイト上で異常なアクティビティやトラフィックのパターンが引き起こされた場合、WAF は防止のために対応するリクエストをブロックできます。 これは通常のトラフィックやサイトの使用に影響を与える可能性がありますが、これらの未知の種類の攻撃からサイトを保護するのに役立つのであれば、マイナス面にも価値があります。

3. カスタム IP アドレス ルール

使用する WAF ソリューションによっては、特定の IP アドレス ルールを制御できる場合があります。 つまり、WAF 設定に応じて、IP アドレスを許可リストまたはブロックリストに登録できます。

IP を許可リストに登録すると、そのリストにあるアドレスのみが Web サイト全体またはその特定の部分にアクセスできるようになります。 一部の WordPress Web サイトでは、この機能を使用して、ダッシュボードにログインして変更を加えることができる IP アドレスをホワイトリストに登録します。

一方、IP をブロックリストに登録すると、そのリストにあるアドレスはサイトに接続できなくなります。 このアプローチは、サイバー攻撃やその他の種類のセキュリティ侵害に関与することが知られているアドレスをブロックします。

Jetpack セキュリティは、IP アドレスを許可リストに登録するオプションとブロックリストに登録するオプションの両方を提供します。 これにより、既存の WAF ルールを損なうことなく、Web サイトにアクセスできるユーザーをより詳細に制御できるようになります。

4. ダウンタイムの防止

サイバー攻撃が Web サイトに与える最も重大な影響の 1 つは、ダウンタイムを引き起こすことです。 攻撃により、サーバーに負荷がかかり、重要なサイト コンポーネントが破損したり、アクセスをブロックするエラーが発生したりする可能性があります。

WAF は、攻撃を完全に軽減またはブロックすることでダウンタイムを防ぐのに役立ちます。 WAF はトラフィックがサイトに到達する前に分析するため、ダウンタイムを引き起こすシナリオを防ぐのに非常に効果的です。

5. データ保護規制の遵守

管轄区域によっては、特定のセキュリティ要件を満たす義務がある場合があります。 その一例が一般データ保護規則 (GDPR) です。

GDPR では、Web サイトがデータ侵害の被害に遭い、欧州連合のユーザーに関する情報が含まれている場合、適切な規制当局に通知することが求められています。 これは、ユーザーの機密情報を保護し、Web サイトや企業が水面下で全面的なセキュリティ侵害を行う可能性を回避するためです。

WAF を使用するからといって、規制を無視できるわけではありません。 これは、これらのルールに違反する可能性のあるセキュリティ インシデントに対して Web サイトがより適切に保護されることを意味します。

ファイアウォールを適切に構成すると、多くのサイバー攻撃を防ぐことができます。 つまり、ユーザーの安全が確保され、罰金を支払わなければならないリスクが軽減されます。

Jetpack セキュリティ: WordPress WAF およびその他の包括的なセキュリティ ツール

WordPress のセキュリティを向上させたいと考えており、使いやすく WAF 機能を含むソリューションが必要な場合は、Jetpack Security が最適なオプションです。 このセキュリティ プランが提供するものについて詳しく見てみましょう。

私たちはあなたのサイトを守ります。 あなたはビジネスを経営しています。

Jetpack セキュリティは、リアルタイム バックアップ、Web アプリケーション ファイアウォール、マルウェア スキャン、スパム保護など、使いやすく包括的な WordPress サイト セキュリティを提供します。

サイトを保護する1. リアルタイムの脅威防御のためのエンタープライズ グレードの WAF

ファイアウォールに関して言えば、データが最も重要です。 既知の脆弱性、悪意のある攻撃者、WordPress に対するその他の脅威に関する最も包括的な情報を備えたサービスが、最良の保護を提供します。

Jetpack Security は、WPScan によって提供される WordPress 脆弱性の最新リストを利用して、Web サイトを脅威から保護します。 消費者レベルの価格でエンタープライズ グレードの Web アプリケーション ファイアウォールにアクセスできます。 さらに、Jetpack Security のセットアップは比較的簡単で、WAF は事前に構成されているため、すぐにメリットを享受できます。

2. 自動化されたリアルタイムのマルウェア スキャンとワンクリック修正

攻撃が WAF を通過すると、Web サイトがマルウェアに感染する可能性があります。 WordPress マルウェアは、信頼できないソースからプラグインやテーマをダウンロードした場合にもよく発生します。 これによりサイトが感染し、マルウェアの種類によっては訪問者に影響を与える可能性があります。

このような状況では、主な目標はマルウェアを特定し、できるだけ早く削除することです。 Jetpack Security はサイトを自動的にスキャンするため、これを行うのに役立ちます。

Jetpack がマルウェアを検出した場合は、サイトのファイルを調べなくても、ワンクリック修正機能を使用してマルウェアを削除できる可能性があります。 Jetpack Security は、WordPress の脆弱性の膨大なデータベースに対して Web サイトをスキャンできるため、この点で優れています (これにより、WAF の効果も高まります)。

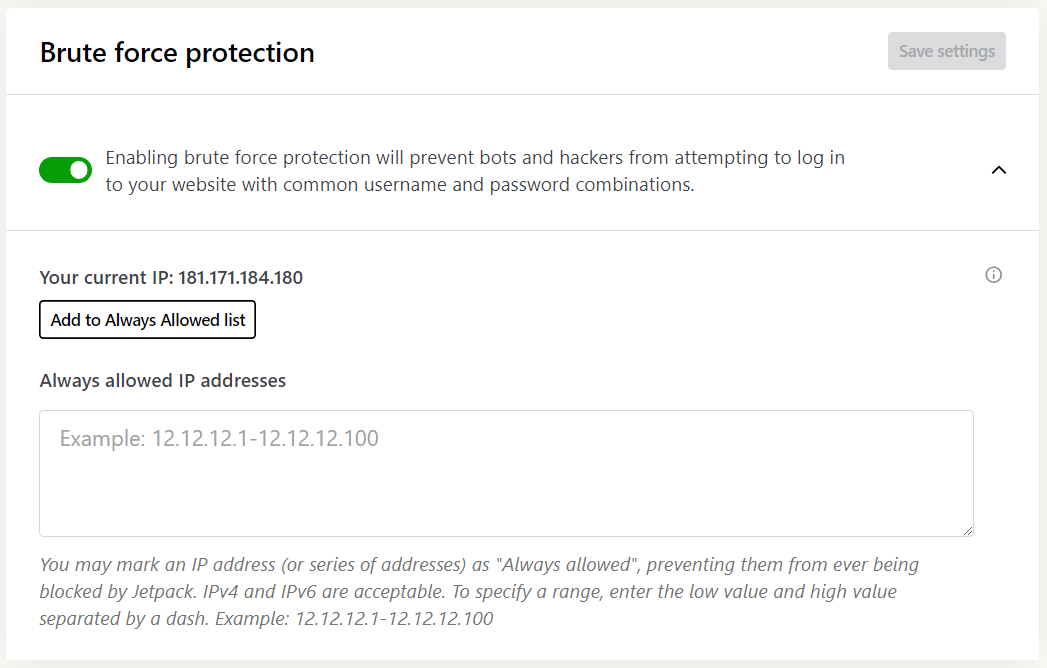

3. 自動総当たり攻撃防御

ブルート フォース攻撃では、Web サイトにアクセスするために多くの認証情報を試行します。 この種の攻撃は、悪意のある攻撃者が WordPress ログイン ページを介して Web サイトにアクセスするのをブロックするセキュリティ対策を講じていない場合に発生する可能性があります。

デフォルトでは、Jetpack セキュリティは Web サイトをブルート フォース攻撃から保護します。 特定の IP アドレスを許可リストに登録するように構成することもできます。 これは、資格情報を忘れたという理由だけでユーザーが繰り返しアカウントにアクセスしようとして Jetpack によってブロックされるというまれな状況を防ぐのに役立ちます。

4. 不審なアクティビティを監視するアクティビティ ログ

アクティビティ ログにアクセスできるようにすることは、WordPress のセキュリティのために実装できる最善の対策の 1 つです。 アクティビティ ログは Web サイトで起こったことの記録であり、使用するツールに応じてあらゆる種類のイベントを追跡できます。

Jetpack アクティビティ ログは、ページや投稿への変更、新しいファイルのアップロード、プラグインやテーマのインストールなどを監視するのに役立ちます。 これらの情報はすべて、Web サイトの問題のトラブルシューティングを行うときに非常に役立ちます。

技術的な問題が発生した場合、最初に行うべき行動は常にセキュリティ ログをチェックして、Web サイトにどのような変更が加えられたかを確認することです。 Jetpack アクティビティ ログには、各イベントがいつ発生したか、およびどのユーザーが関与したかに関する情報が含まれているため、修正しようとしているエラーの原因を (または誰が) 確認できるようになります。

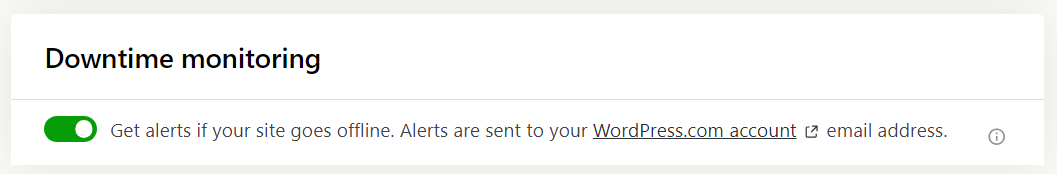

5. ダウンタイムの監視とインシデント対応

ダウンタイムが発生することはまれですが、ダウンタイムに備えておくことが重要です。 Jetpack Security は、ダウンタイム通知システムのおかげで、これに役立ちます。

Jetpack を使用しているときに Web サイトにアクセスできなくなると、電子メールで通知が届きます。 つまり、サイトのトラブルシューティングを開始し、ダウンタイムの原因となった問題を解決することができます。

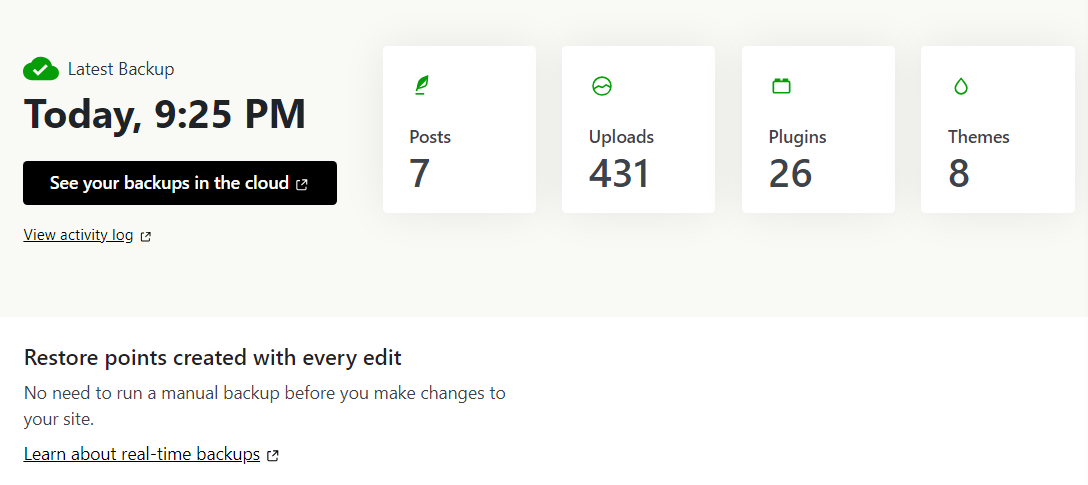

6. リアルタイムバックアップとワンクリックリストア

サイトの最新のバックアップを作成することは、WordPress に関する多くの技術的およびセキュリティ上の問題をトラブルシューティングする最良の方法です。 サイトが攻撃された場合、多くの(またはまったく)データを失うことなく、サイトを以前の状態に簡単に復元できるはずです。

Jetpack Security はリアルタイムのバックアップを提供します。 つまり、サイトに変更を加えるたびにそのコピーが作成されます。 これにより、設定されたスケジュールでバックアップを作成するのではなく、復元ポイントをより細かく制御できるようになります。

Jetpack Security では、ワンクリックでバックアップを復元することもできます。 ダッシュボードにアクセスしなくても、Jetpack から直接バックアップを管理できます。 これは、セキュリティ侵害により WordPress 管理領域にアクセスできなくなった場合に重要になる可能性があります。

Jetpack Security WAF をインストールして構成する方法

ここで、Jetpack Security とその Web アプリケーション ファイアウォールをインストールして構成する方法を見てみましょう。 プロセスは非常に簡単です。

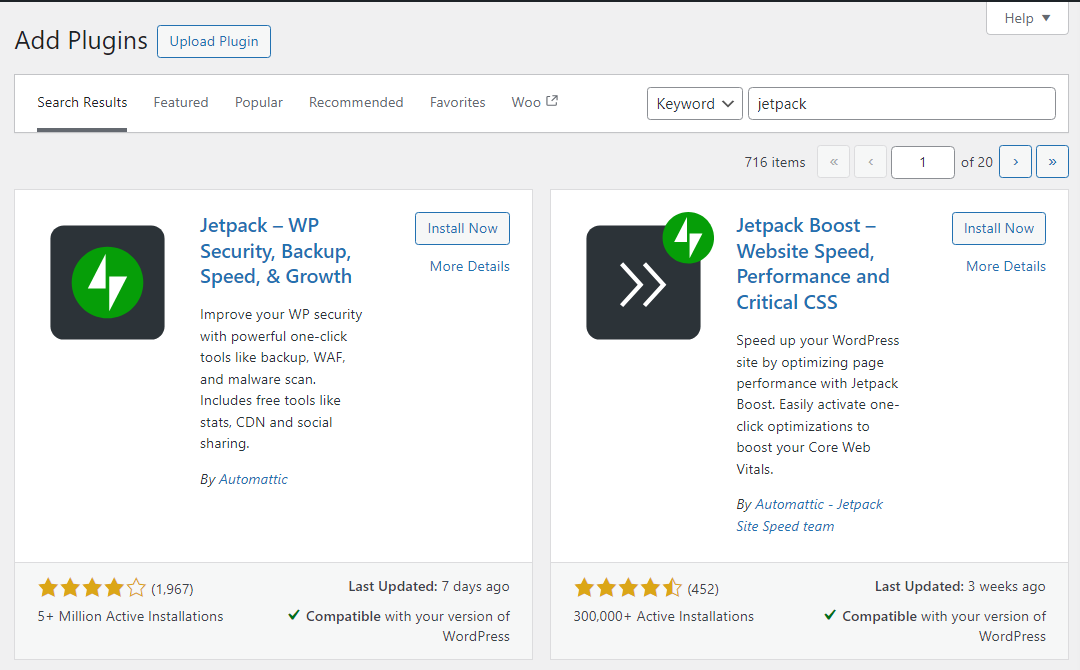

まず、WordPress ダッシュボードで[プラグイン] → [新規追加]に移動して Jetpack をインストールします。 検索機能を使用して Jetpack を探し、 [今すぐインストール]をクリックします。

WordPress リポジトリでは、いくつかの Jetpack プラグインが利用可能であることに注意してください。 メインの Jetpack オプションをインストールし、アクティブ化します。 これにより、プラグインは WordPress.com に接続するように要求します。それにはアカウントが必要です。

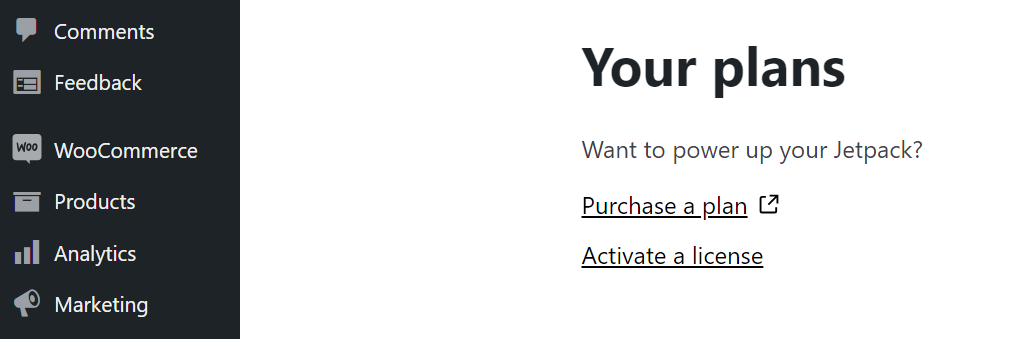

Jetpack を WordPress.com アカウントに接続した後、 Jetpack → My Jetpackに移動し、ライセンスのアクティブ化オプションを探します。

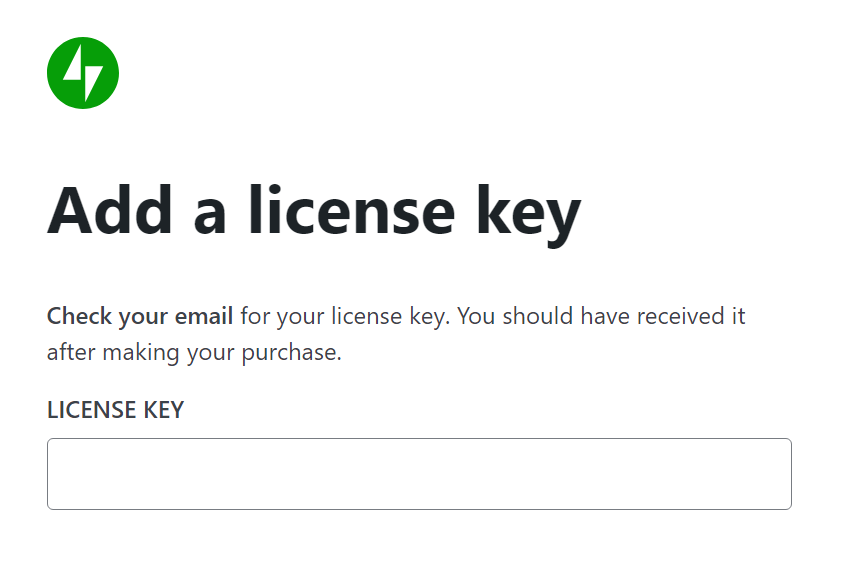

次の画面では、Jetpack セキュリティ ライセンスを入力するフィールドが表示されます。 Jetpack セキュリティ プランに加入することでライセンスを取得できます。

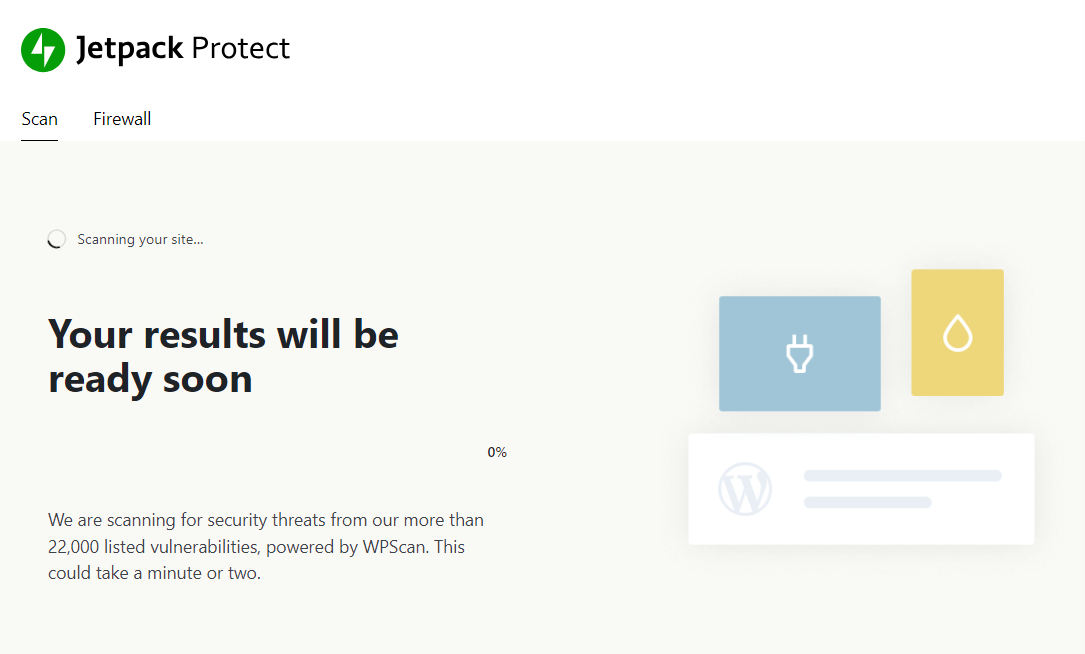

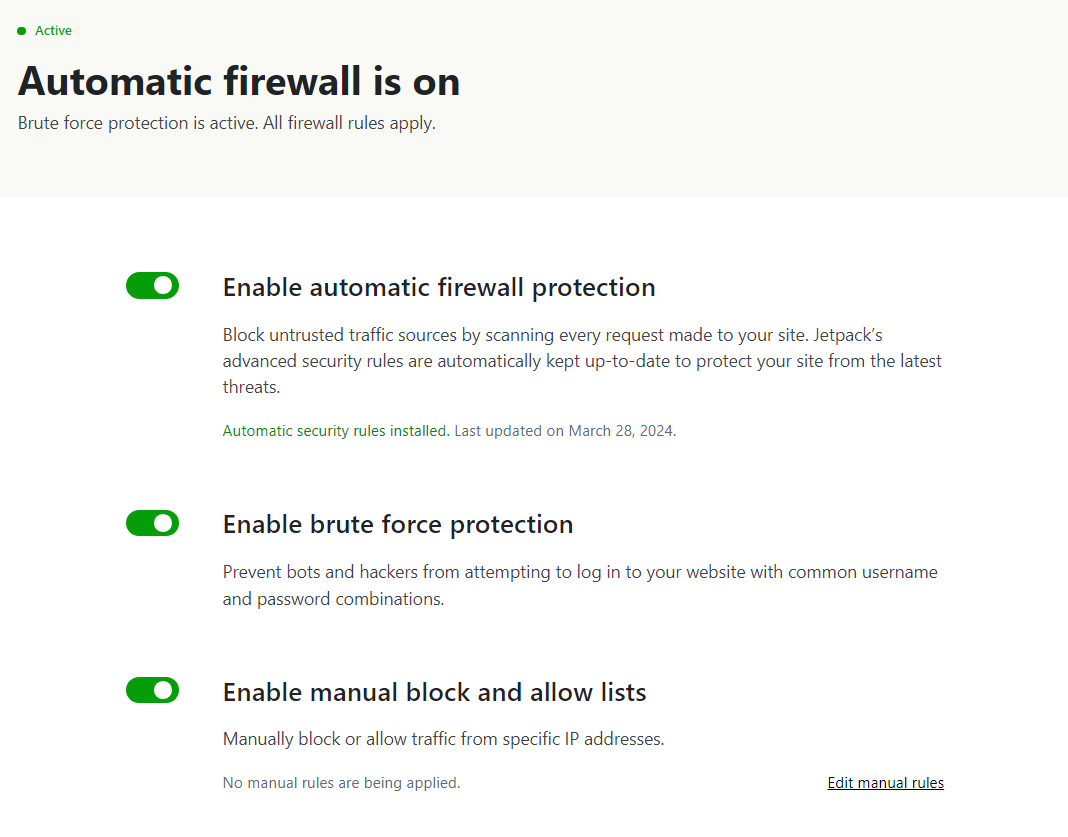

ライセンスを入力して[有効化]をクリックすると、Jetpack セキュリティ機能のロックが解除されます。 WAF 設定にアクセスするには、 Jetpack → Protect → Firewallに移動します。

ファイアウォールはデフォルトで有効になっています。 ブルート フォース保護と許可リストの設定を切り替えることもできます。 [手動ブロックと許可リストを有効にする]で[手動ルールの編集]をクリックすると、ブロックリストまたは許可リストに登録する IP アドレスを入力できるようになります。

ご覧のとおり、Jetpack は最小限の構成が必要になるように設計されています。 Jetpack セキュリティを有効にするだけで、ファイアウォールがサイトの保護をすぐに開始します。 同時に、特定のニーズに合わせて設定をカスタマイズできます。

よくある質問

Web アプリケーション ファイアウォールと Jetpack セキュリティの仕組みについてまだ質問がありますか? ご対応させていただきます。

Web アプリケーション ファイアウォール (WAF) は WordPress サイトに対して何をしますか?

WAF は、WordPress Web サイトへのトラフィックをフィルタリングするのに役立ちます。 ファイアウォールは、悪意のある攻撃を識別し、その構成に応じて軽減または停止できます。

WAF は WordPress の具体的にどのようなセキュリティ脆弱性を軽減しますか?

WAF は、WordPress Web サイトをターゲットとしたさまざまな種類の攻撃を阻止できます。 例としては、SQL インジェクション、クロスサイト スクリプティング、DDoS 攻撃などがあります。 WAF が軽減できる攻撃の種類は、そのルール セットによって異なります。

Jetpack セキュリティは他の WAF サービスとどう違うのですか?

Jetpack Security は、単なるファイアウォール以上の機能を提供するため、他の WAF サービスとは異なります。 これは、Web サイトを保護するための包括的なセキュリティ ツール スイートです。 これらのツールには、ブルート フォース保護、リアルタイム バックアップ、マルウェア スキャン、アクティビティ ログ、およびスパム保護が含まれます。

技術的に精通していない人にとって Jetpack Security の WAF を構成するのは難しいですか?

Jetpack は設定が簡単になるように設計されています。 Jetpack セキュリティをアクティブ化すると、その Web アプリケーション ファイアウォールが、定期的に更新されるルールを使用してすぐに動作し始めます。 Jetpack Security のブルート フォース保護機能にも同じことが当てはまります。

Jetpack セキュリティについて詳しくはどこで確認できますか?

Jetpack セキュリティの公式ページにアクセスして、その提供内容の詳細を読むことができます。 また、Jetpack プランを比較して、どのオプションがニーズに最も適しているかを決定することもできます。

WAF を使用して WordPress ウェブサイトを保護する

高度なセキュリティ対策により、データ侵害やハッキング イベントからサイトを保護できます。 また、ユーザー情報を保護し、訪問者を満足させることもできます。 高度な WAF は、疑わしい IP アドレスや悪意のあるユーザーなどをフィルタリングしてブロックできます。

Jetpack Security を使用すると、世界で最も包括的な WordPress セキュリティ データベースの 1 つによってバックアップされた WAF を使用できるようになります。 この WordPress WAF は、DDoS やブルート フォース攻撃などの一般的なサイバーセキュリティの脅威から Web サイトを保護できます。 さらに、Jetpack は最小限の構成が必要となるように設計されているため、セットアップが簡単です。

Jetpack Security を試す準備ができている場合は、今すぐサインアップして、WordPress WAF、リアルタイム バックアップ、マルウェア スキャン、その他の高度なセキュリティ機能にアクセスしてください。