WooCommerceストア向けのリリース後のセキュリティに関する5つのヒント

公開: 2016-04-12このWooCommerceセキュリティの概要で説明したように、安全で十分に保護されたストアの基盤を作成するには、ほんの数ステップしかかかりません。 しかし、私たちが提供したヒントのほとんどは、ストアを立ち上げる前、またはおそらく直後に行うことです。

セキュリティは、一度も二度と考えられないものではありません。 ストアを最新の状態に保たなかったり、セキュリティの傾向に注意を払ったり、成長と拡張に伴って防御を強化したりしないと、非常に脆弱な立場に置かれる可能性があります。また、顧客を危険にさらす可能性もあります。

立ち上げ後にストアを保護する方法をさらにいくつか見ていきましょう。

1.WordPressのバージョン番号を非表示にします

「わかりました」と言うかもしれません。 これはどのように私を安全に保つのですか?」

ええと—直接ではなく、そうではありません。 ただし、WordPressの更新が少し遅い場合は、ソースコードをざっと見るだけで、潜在的な攻撃者に、他の攻撃に対してより脆弱である可能性があることを簡単に伝えることができます。

WordPressの現在のバージョンは、次の3つの場所にあります。

- ヘッダーのジェネレータメタタグ

- RSSフィードのジェネレータメタタグ

- クエリ文字列

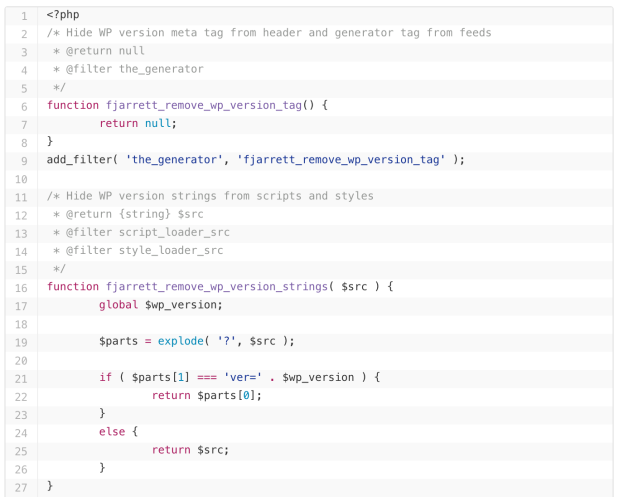

したがって、更新を1〜2日テストしたいと考えており、正当な理由でバージョン番号を非表示にする必要がある善意のある個人の1人である場合は、FrankieJarrettのコードを使用してすべてのバージョン番号を非表示にすることができます。これらのスポットのうちの3つ。 彼の投稿にアクセスしてそれを取得し、functions.phpファイルに貼り付けます。

繰り返しになりますが、バージョンを単独で非表示にしても保護されません。WordPress、WooCommerce、およびすべてのプラグインと拡張機能を絶対に更新しておく必要があります。 ただし、テストと実装の間にギャップがあることが多いことも理解しています。これにより、暫定的に安全を確保できます。

2.チェックアウトページでSSLを強制します

セキュリティは安全な接続から始まります。 このヒントに従うことで、顧客がチェックアウト時に機密性の高い請求および配送情報を入力している間、顧客をスパイの目から確実に保護できます。

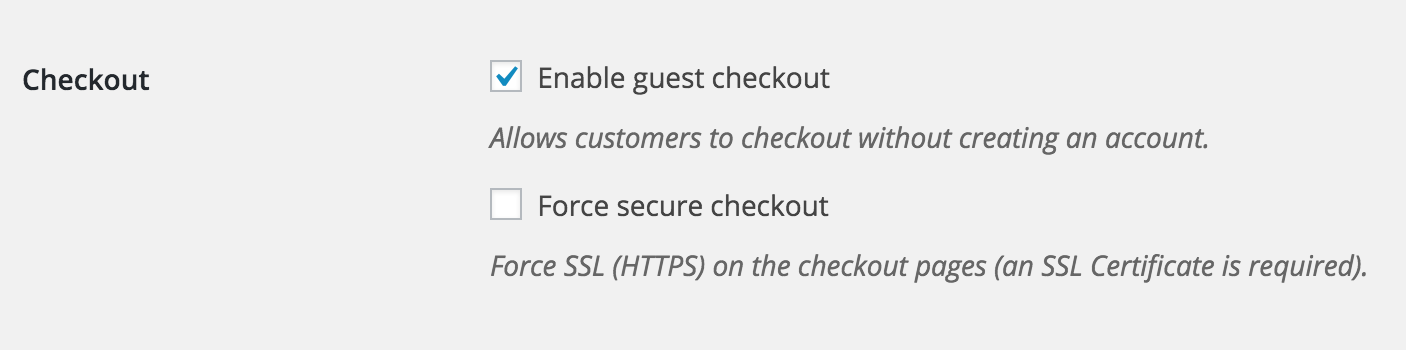

WooCommerceで「Forcesecurecheckout」設定を有効にすると、チェックアウトプロセスに関連付けられているすべてのページが、読み込まれるたびにHTTPS(つまり、セキュア接続)を使用するように強制されます。

HTTPS接続を介して送信される情報を復号化できるのは顧客のブラウザとストアのみであるため、このチェックボックスをオンにすると、チェックアウトが安全になり、悪意のある人がクレジットカード番号やその他の機密情報を覗き見することがなくなります。そしてあなたの店から。

この設定は、WooCommerce> Checkoutに移動し、2番目のチェックボックスのオンとオフを切り替えることで、WooCommerceのオンとオフを切り替えることができます。

この設定がストアで正しく機能するには、有効なSSL証明書が必要であることに注意してください。 SSL証明書をまだ取得していない場合は、このガイドを読んで、SSL証明書が重要である理由と、SSL証明書をほとんどまたは無料で取得する方法について詳しく学んでください。

WooCommerceのこの設定について詳しくは、ドキュメントのこのページをご覧ください。

3.バックアップとセキュリティスキャンを毎日のイベントで作成します

セキュリティに関する最初の投稿では、信頼できるソフトウェアを使用してサイトをスキャンし、潜在的な脆弱性、ブルートフォース攻撃、またはマルウェアを検出することをお勧めします。 ローンチしたので、次のレベルに進みましょう。

ストアが稼働している状態で、バックアップとセキュリティスキャンの両方を毎日実行する必要があります。 バックアップは、データが失われた場合に頼りになるものを提供するので非常に重要ですが、セキュリティスキャンは、そもそもそのような損失(または感染)の発生を防ぎます。

スキャン、バックアップ、および通知の頻度は自由に設定できますが、少なくとも毎日のバックアップと毎日のスキャンをお勧めします。 一部のソリューションは、リアルタイムのバックアップとより頻繁なスキャンを提供します— Jetpackのブルートフォースログイン保護もリアルタイムです—しかし、必要に応じて頻度を拡大または縮小できます。

信頼性が高く効果的なバックアップおよびセキュリティソリューションをまだ求めている場合は、 Jetpack Premiumプランにバックアップがバンドルされており、WooCommerceのお客様は即座に15%節約できます。 初日から安心してJetpackを入手してください。

4.WordPressデータベースで使用されているデフォルトのプレフィックスを変更します

奇妙に思われるかもしれませんが、自分の娯楽のためにWebサイトに攻撃を仕掛ける厄介な人々がいます。 あなたの店は100%安全だと思うかもしれませんが、チャンスがあれば、これらのスパマーやハッカーが見つけて悪用するマイナーな脆弱性がいくつかあります。

既知の潜在的な脆弱性の1つは、WordPressのセットアップおよびインストール中にデフォルトのデータベーステーブル設定を使用することです。 これらの設定を変更すると、悪意のあるコードがサーバーに挿入されるのを防ぐのに役立つ可能性があります。

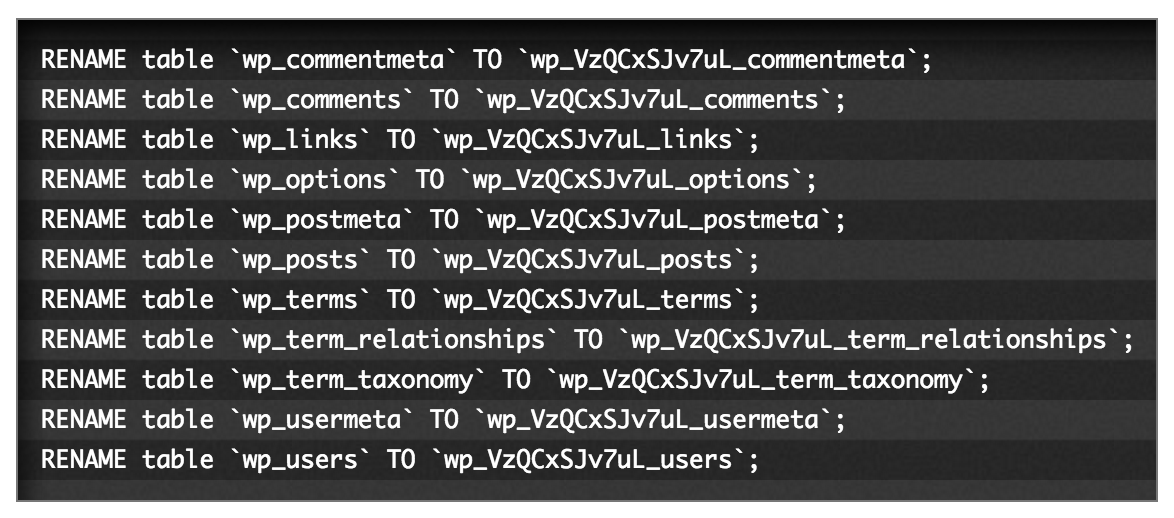

WordPress情報の保存に使用されるデータベーステーブルのデフォルトのプレフィックスはwp_です。 ほとんどのストア所有者はセットアップ中にこのプレフィックスを変更しないため(または、ホスト/インストール手順によっては変更するオプションさえありません)、デフォルトを使用すると、SQLインジェクション攻撃のリスクにさらされる可能性があります(とりわけ) ) 、すべてハッカーはこれらのデフォルトテーブルの名前を十分に知っているからです。

もちろん、これまでに、WordPressとWooCommerceをすでにセットアップしているはずです。 しかし、これらの設定を変更するのに遅すぎることはありません。 phpMyAdminでSQLクエリを1つか2つ実行すると、すぐに設定できます。

Digging Into WPのこの詳細で非常に役立つステップバイステップのチュートリアルを見て、データベーステーブルのプレフィックスをはるかに複雑ではるかに安全なものに変更する方法を学びましょう。

SQLクエリはあなたのものではありませんか? 同じことを実現する無料のプラグインがいくつかありますが、注意が必要です。SQLデータベースへの無制限のアクセスを許可すると危険な場合があります。 少なくとも、プラグインを使い終わったら、このようなプラグインをアンインストールして、将来の意図しない名前変更の可能性がないようにします。

5.「管理者」アカウントを削除します

この最後のアドバイスは、一部の人にとっては煩わしいように思えるかもしれませんし、他の人にとっては一般的な知識のようにさえ思えるかもしれません。 しかし、それは非常に重要なので、ここでそれを強調するために時間をかけたかったのです。

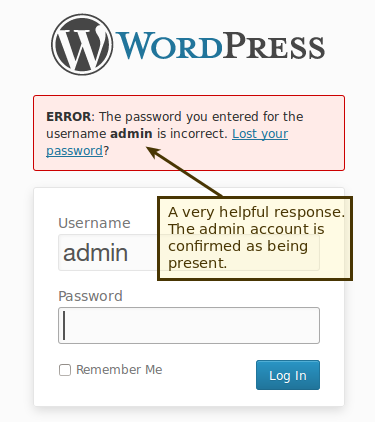

オンラインストアを運営している場合、WordPressに組み込まれているデフォルトの管理者アカウントを使用することはお勧めしません。 データベーステーブルのプレフィックスと同様に、ハッカーはこのアカウントがデフォルトで存在することを知っています。これにより、ブルートフォース攻撃の機会が増えます。

「testadmin」、「administrator」、「owner」などの似たようなアカウントでさえ、ストアを危険にさらします。それらは簡単に推測されます。 HackerTarget.comのAttackingWordPressページで説明されているように(心配しないでください。ハッキングの方法ではなく、アドバイスのリソースです)、ハッカーはアカウントが存在することを知ったら、ツールを使用してパスワードをすばやく推測できます。

[…]。 500個のパスワードが「testadmin」アカウント(ユーザーの列挙中に発見された)に対してテストされました。 これらの500個のパスワードは、1分16秒でテストされました。 テストの実行中、サイトはまだ応答していました。 Webサーバーの管理者は、何らかのセキュリティログ監視システムが導入されていないと、攻撃が行われたことを知りません。

話の教訓:管理者アカウントには、悪意のある人が推測する可能性が低く、一意の名前を付ける必要があります。 一意のニックネーム、間に複数のイニシャルを含むフルネーム、または簡単に推測できない他の名前(たとえば、名前と名前、ストアの名前)を使用します。

また、安全なパスワードを使用することを忘れないでください。そうすれば、誰かがあなたのアカウントの名前を推測したとしても、ログインできなくなります。安全なものとそうでないものについて復習する必要がある場合は、この投稿のセクション2を参照してください。

ストアがオンラインになったら、セキュリティを真剣に受け止めてください

立ち上げ前に店舗を安全にするためにできることはたくさんありますが、セキュリティは店舗の所有者にとって継続的な懸念事項であり、「1つで完了した」ことではありません。 これらのヒントに従い、ストアとWordPressを最新の状態に保つことで、顧客とチームを安全で健全な状態に保つことができます。

この投稿で推奨されているセキュリティのヒントについて質問がありますか? または、さらに良いことに、共有する独自の高度なヒントはありますか? 以下のコメントであなたのフィードバックと考えを歓迎します。