7 Vulnerabilità I plug -in di sicurezza WordPress non possono proteggerti (e come risolverli manualmente)

Pubblicato: 2025-01-27Se sei come la maggior parte degli utenti di WordPress, probabilmente hai installato un plug -in di sicurezza per proteggere il tuo sito Web. Questo è un primo passo eccellente e gestirà gran parte della tua protezione, soprattutto se hai abilitato l'autenticazione a due fattori.

Ma nota che ho sottolineato il primo passo. L'ho fatto deliberatamente perché molte persone pensano che sia l' unico passo che devono fare. Se ti interessa davvero la sicurezza del tuo sito, allora non dovrebbe essere.

La buona notizia è che con una configurazione manuale leggera, puoi migliorare la sicurezza di WordPress a livello del server e rendere il tuo sito significativamente più resistente agli attacchi. Come bonus aggiuntivo, ti sentirai un esperto di sicurezza di WordPress mentre lo fai - probabilmente la parte più importante dell'intero processo. 😉

Quindi, se sei pronto a trasformarti da un utente casuale di WordPress a un professionista e rendere il tuo sito Web a prova di proiettile, allora iniziamo.

Cassetta degli attrezzi

Che ci crediate o no, per farlo, avrai solo bisogno di tre (forse quattro) strumenti.

- Controllo del sito di Sucuri : strumento gratuito per eseguire la scansione iniziale e per verificare le modifiche.

- Intestazioni di sicurezza : un altro strumento gratuito che fornisce un feedback dettagliato sulle configurazioni di sicurezza del sito Web.

- Accesso al tuo pannello di controllo di hosting : sto usando CPanel, ma coprirò cosa fare se hai qualcos'altro.

- Un editor di testo (forse): il tuo pannello di controllo di hosting probabilmente ne ha uno incorporato, quindi potrebbe non essere necessario, ma lo elenco qui per ogni evenienza.

La cosa più complicata dell'elenco sopra è accedere a CPanel. Non è difficile, ma ogni azienda di hosting ha il loro modo di farlo e se non l'hai mai fatto prima, allora devi capirlo.

Il modo più semplice per avvicinarsi (se non sei sicuro) è andare alla base di conoscenza del sito Web della tua società di hosting e cercare "cpanel". Se ciò non ti porta da nessuna parte, contatta il proprio assistenza clienti.

Eseguire i tuoi controlli di sicurezza iniziali

Prima di iniziare a armeggiare con il codice del tuo sito, vuoi prima verificare come gestisce attualmente la sicurezza. Le modifiche che mostrerò che sei molto specifico, quindi vuoi assicurarti che siano effettivamente necessari per il tuo sito.

Nella maggior parte dei casi, specialmente se ti affidi all'hosting condiviso, dovrai farli. Tuttavia, su alcuni piani di hosting WordPress gestiti di livello superiore, è possibile che il tuo host possa apportare le modifiche per tuo conto. Ecco perché eseguire queste scansioni in anticipo è importante.

Controllo del sito di Sucuri

Per iniziare, vai allo strumento di controllo del sito di Sucuri e incolla l'indirizzo del tuo sito Web nello scanner:

Fai clic su Invia e lascia che Sucuri lavori la sua magia.

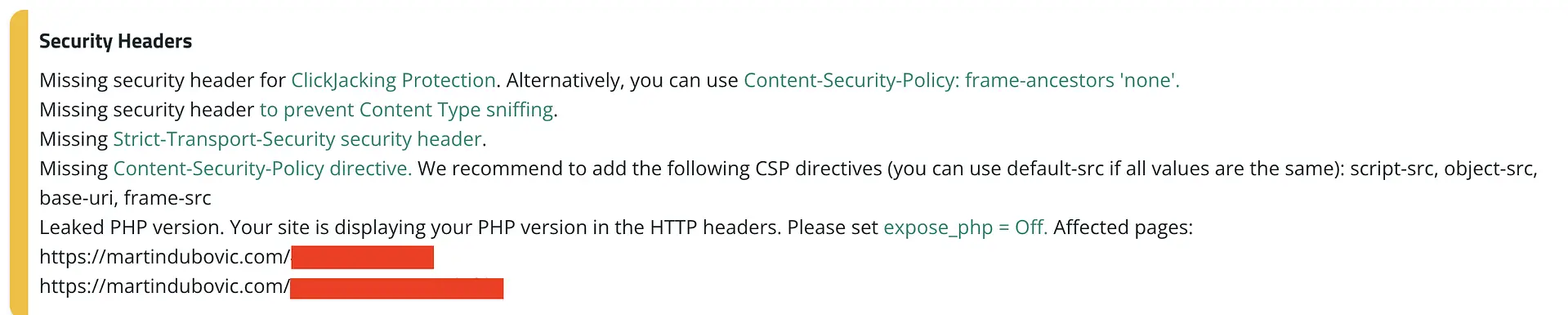

Ai fini di questo tutorial, ho intenzionalmente non protetto il mio sito personale per mostrarti come appare la configurazione WordPress standard (prima di apportare le modifiche):

Come puoi vedere, la scansione ha rivelato cinque lacune di sicurezza che vedresti in qualsiasi tipica configurazione di WordPress. Spiegherò cosa significano tra un momento.

Intestazioni di sicurezza

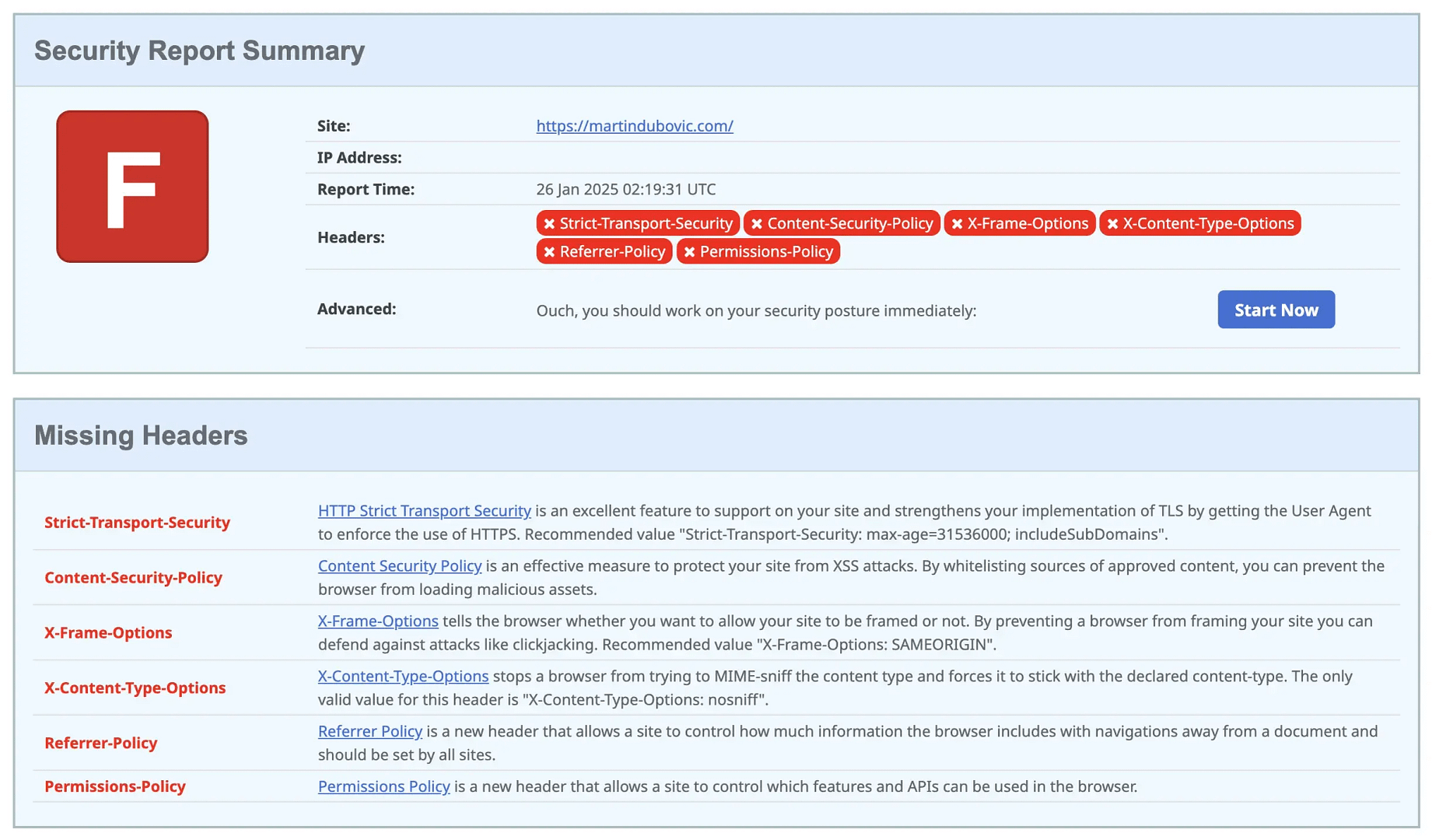

Mentre Sucuri ci ha dato una buona visione degli uccelli, diventiamo davvero nerd per un momento e controlliamo cosa ha da dire le intestazioni di sicurezza. Il primo passo è esattamente lo stesso di Sucuri: basta digitare o incollare l'indirizzo del tuo sito Web nello strumento e fare clic su Scansione .

A seconda di quanto sia grande il tuo sito, i risultati potrebbero richiedere da un secondo a ... beh, più a lungo. 😅 Il mio risultato iniziale sembrava questo:

Tutti i colori rossi e la F gigante potrebbero sembrare un po 'intimidatoli, ma in realtà ci sta dando alcune informazioni molto utili. Ognuno di questi segni rossi sta indicando un'intestazione di sicurezza mancante che rende il tuo sito più vulnerabile.

Voglio anche riemfasi che vedrai questi risultati anche con Wordfence o qualche altro plug -in di sicurezza installato sul tuo sito. L'eccezione è se la tua società di hosting o qualcun altro fa le modifiche che faremo davanti a te.

Comprendere tutte le bandiere rosse

Ora organizziamo tutto ciò che le nostre scansioni hanno trovato: c'è un po 'di sovrapposizione tra gli strumenti, ma ognuno ha colto anche alcuni problemi unici.

Problemi entrambi gli strumenti catturati 🤝

- Content-Security-Policy manca del tutto, il che significa che non c'è nulla che controlli quali script e contenuti possono caricare sul sito. ℹ️ Senza questi controlli, il codice dannoso potrebbe essere iniettato ed eseguito sulle pagine, potenzialmente compromettendo il tuo sito e i visitatori.

- Manca le opzioni X-Frame , che lascia il sito vulnerabile ai tentativi di clickjacking attraverso l'incorporamento non autorizzato. ℹ️ Clickjacking è quando gli aggressori indicano gli utenti a fare clic su qualcosa di diverso da quello che vedono, spesso stratificando invisibilmente il tuo sito legittimo in contenuti dannosi.

- Non sono impostate opzioni di tipo contenuto , il che potrebbe consentire attacchi di confusione di tipo mime. ℹ️ La confusione di tipo mime si verifica quando un browser viene indotto a trattare un tipo di file come un altro, potenzialmente eseguendo codice dannoso.

I risultati unici di Sucuri 🔍

- La versione PHP è visibile nelle intestazioni HTTP. ℹ️ Quando gli aggressori possono vedere la tua versione PHP, sanno esattamente quali vulnerabilità potrebbero funzionare contro il tuo sito, come avere un modello del tuo sistema di sicurezza.

Supplementi extra dell'intestazione di sicurezza 🔬

- Nessuna politica di referr in atto. ℹ️ Senza questa politica, il tuo sito potrebbe perdere informazioni sensibili sui modelli di navigazione dei tuoi utenti ad altri siti Web.

- La politica delle autorizzazioni non è stata configurata. ℹ️ Ciò significa che qualsiasi pagina sul tuo sito potrebbe potenzialmente richiedere l'accesso alle telecamere, ai microfoni o ai dati di posizione dei visitatori senza restrizioni.

- Manca la sicurezza del trasporto rigoroso . ℹ️ Senza questa intestazione, le connessioni al tuo sito potrebbero eseguire il downgrade da HTTPS a HTTP, rendendoli vulnerabili all'intercettazione.

La bellezza di risolvere questi problemi è che non è necessario comprendere ogni dettaglio tecnico: devi solo implementare correttamente le soluzioni. Il che, comodamente, è esattamente ciò che stiamo per fare.

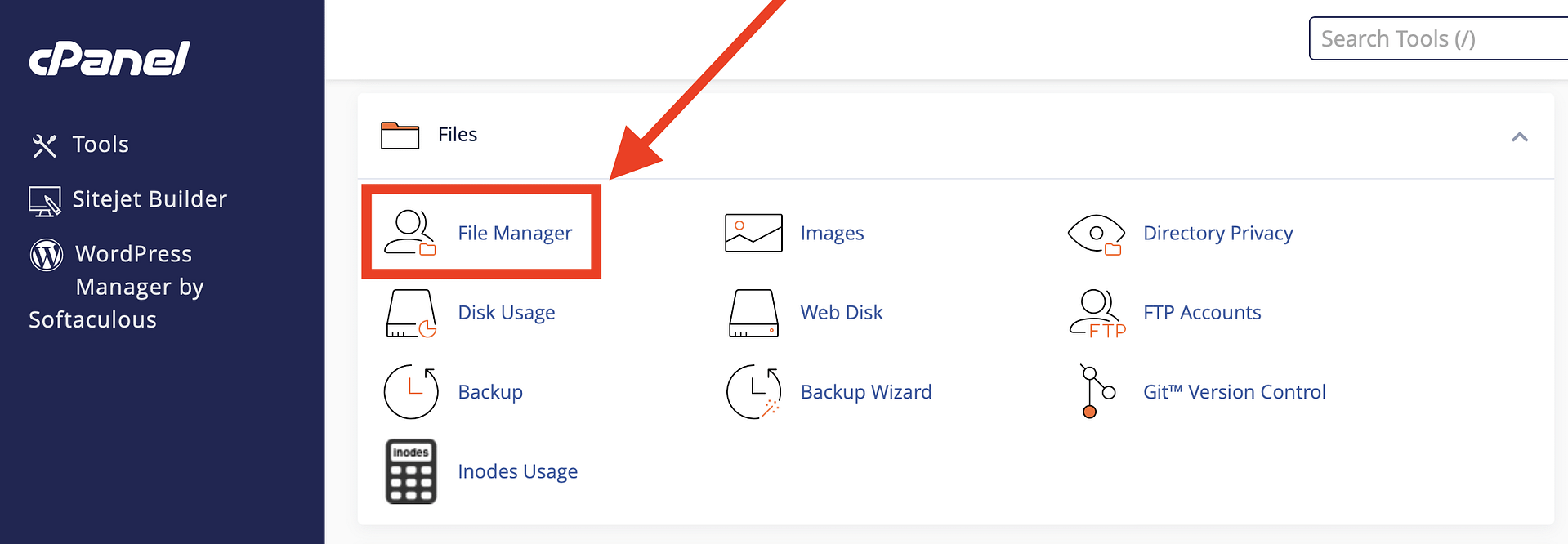

Trovare la tua strada per i file del server

Supponendo che tu abbia CPanel come me, fai clic su File Manager nella dashboard:

Se stai usando qualcosa di diverso da CPanel, puoi scaricare filezilla (è gratuito ed ecco una guida rapida su come usarlo). Dopo averlo installato, usa i dettagli FTP dalla dashboard di hosting per connettersi al server:

- Host:

ftp.yoursite.com- Controlla doppia se questo è l'indirizzo corretto nella sezione FTP di CPanel - Nome utente:

your-username - Password:

your-password - Porta:

21- Controlla anche se questa è la porta che la configurazione utilizza (FTP in CPanel)

Alcuni host ti forniranno anche la loro alternativa CPanel che potrebbe funzionare in modo simile. In altre parole, potresti non dover assolutamente usare Filezilla. Se non sei sicuro, chiedi l'assistenza clienti.

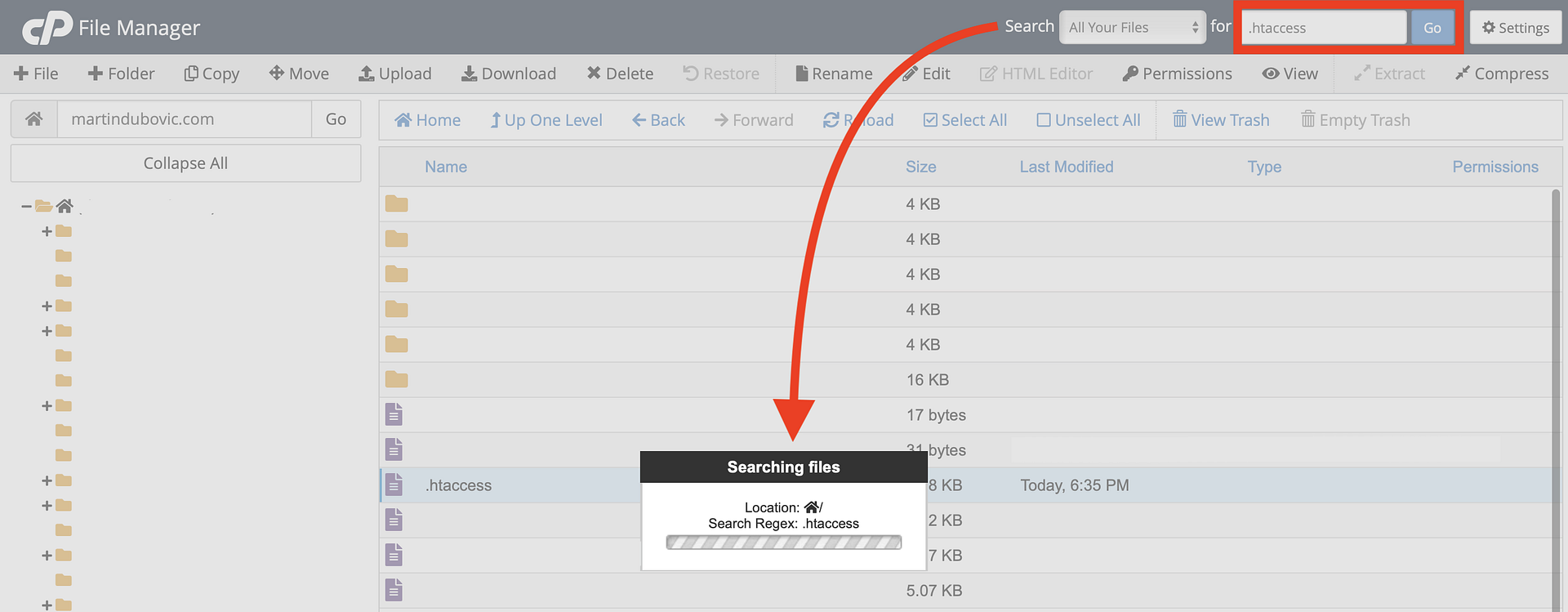

Individuare il file .htaccess

Una volta che hai effettuato l'accesso, vedrai qualcosa che assomiglia al browser dei file del tuo computer. Dobbiamo trovare un file specifico chiamato .htaccess : controlla il modo in cui il tuo server gestisce varie impostazioni di sicurezza. Il modo più semplice per trovarlo è utilizzare la funzione di ricerca del file manager CPanel in alto a destra. Gli utenti di Filezilla possono fare affidamento su una funzione simile.

Digita .htaccess nella finestra e fai clic su GO .

Se hai un solo sito Web collegato al tuo account di hosting, questo dovrebbe essere abbastanza semplice. Se hai più siti, assicurati di fare clic sul file .htaccess associato al sito a cui stai facendo queste modifiche.

Un altro potenziale dettaglio di tripwire a cui fare attenzione è il fatto che anche su una singola configurazione del sito, probabilmente avrai ancora altri file .htaccess -ish. Fondamentalmente file che hanno .htaccess nel loro nome ma poi anche altre parole o caratteri.

Non vuoi nessuno di questi. Vuoi solo quello che si chiama .htaccess e nient'altro.

Aggiunta di codice al file .htaccess per risolvere i problemi di sicurezza

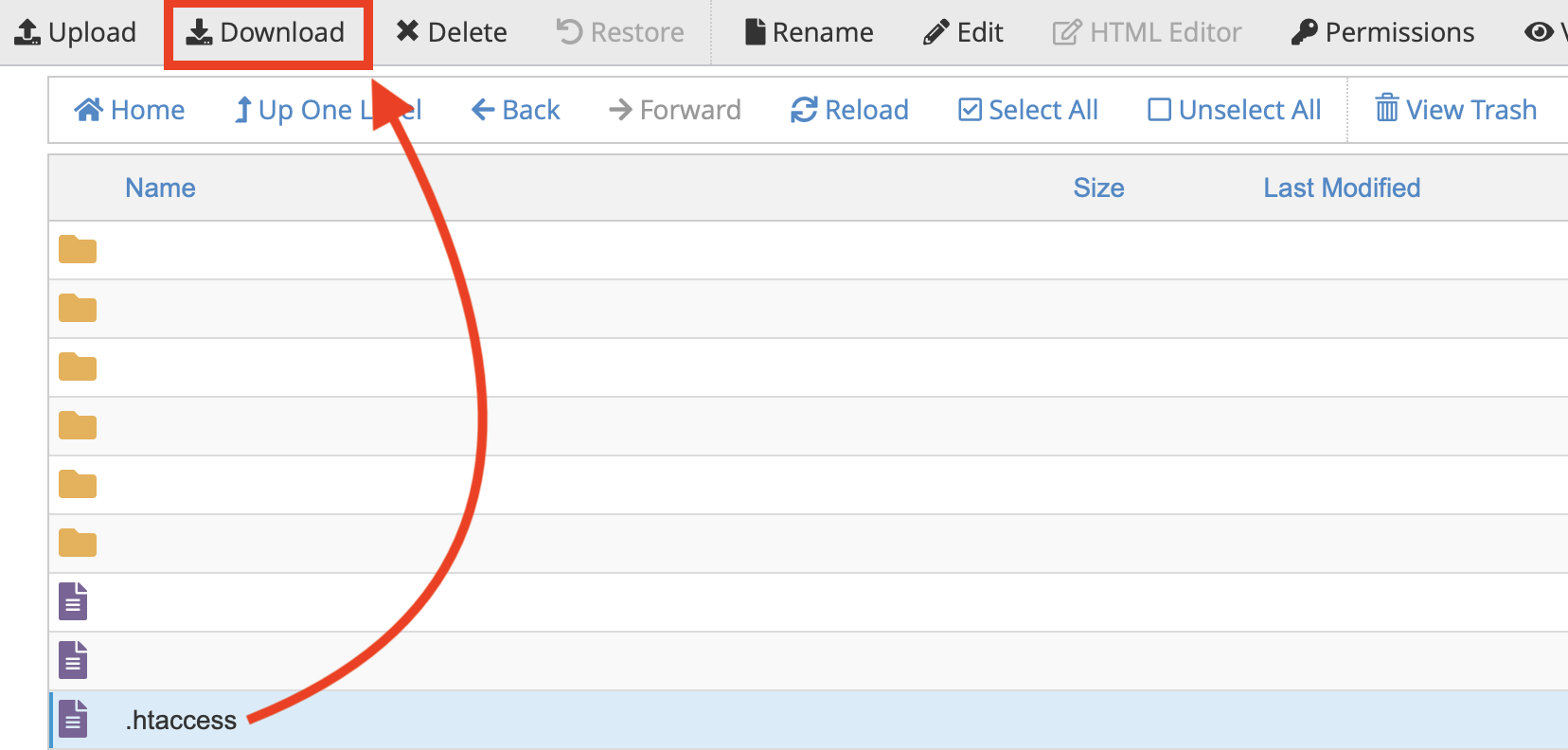

Una volta individuato il file, ti consigliamo di scaricarlo prima di apportare modifiche. In questo modo se qualcosa va storto hai un backup che puoi caricare di nuovo nella cartella.

Niente dovrebbe andare storto, ma meglio essere al sicuro di te-cosa .

Una volta scaricato il backup in modo sicuro, puoi procedere con la modifica del file .htaccess . Nel file manager di CPanel, fai clic con il pulsante destro del mouse sul file e seleziona Modifica . Se stai utilizzando FileZilla, fai clic con il pulsante destro del mouse e scegli Visualizza/Modifica : questo aprirà il file nell'editor di testo predefinito.

La parte successiva è l'apice di tutta questa missione. È qui che ti senti come un esperto di sicurezza di WordPress per un breve momento. Divertiti finché dura.

Dove inserire il codice nel tuo file .htaccess 👨🏻💻

Le installazioni di WordPress in genere hanno diverse sezioni qui, contrassegnate da commenti che iniziano con # BEGIN e # END .

Cerca una linea che dice questo:

# END WordPressL'approccio più sicuro è quello di aggiungere le intestazioni di sicurezza subito dopo questo . Se non vedi la riga esatta o se non sei sicuro, puoi aggiungere le intestazioni alla fine del file: assicurati di lasciare una linea vuota tra qualsiasi codice esistente e nuove aggiunte.

Ecco il codice:

# BEGIN Security Headers Header unset X-Powered-By php_flag expose_php Off Header set X-Frame-Options "SAMEORIGIN" Header set X-Content-Type-Options "nosniff" Header set Strict-Transport-Security "max-age=31536000; includeSubDomains" Header set Content-Security-Policy "default-src 'self' 'unsafe-inline' 'unsafe-eval' *; script-src 'self' 'unsafe-inline' 'unsafe-eval' * data: blob:; style-src 'self' 'unsafe-inline' *; img-src 'self' data: *; frame-src 'self' *; font-src 'self' data: *; media-src 'self' *;" Header set Referrer-Policy "strict-origin-when-cross-origin" Header set Permissions-Policy "camera=(), microphone=(), geolocation=(), payment=()" # END Security HeadersDopo aver finito, fai clic su Salva modifiche in alto a destra. Per gli utenti non cpanel, trova tutto il pulsante equivalente sulla propria interfaccia.

Con ciò, puoi eseguire nuovamente le scansioni di sicurezza per vedere l'impatto delle tue modifiche.

Rinnova controlli di sicurezza

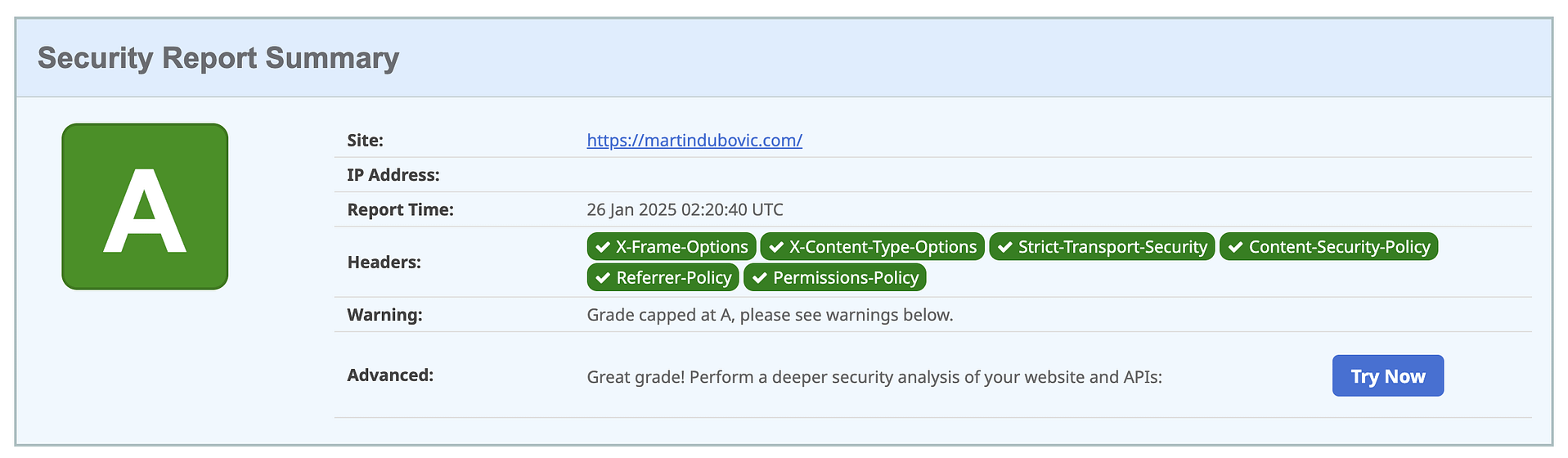

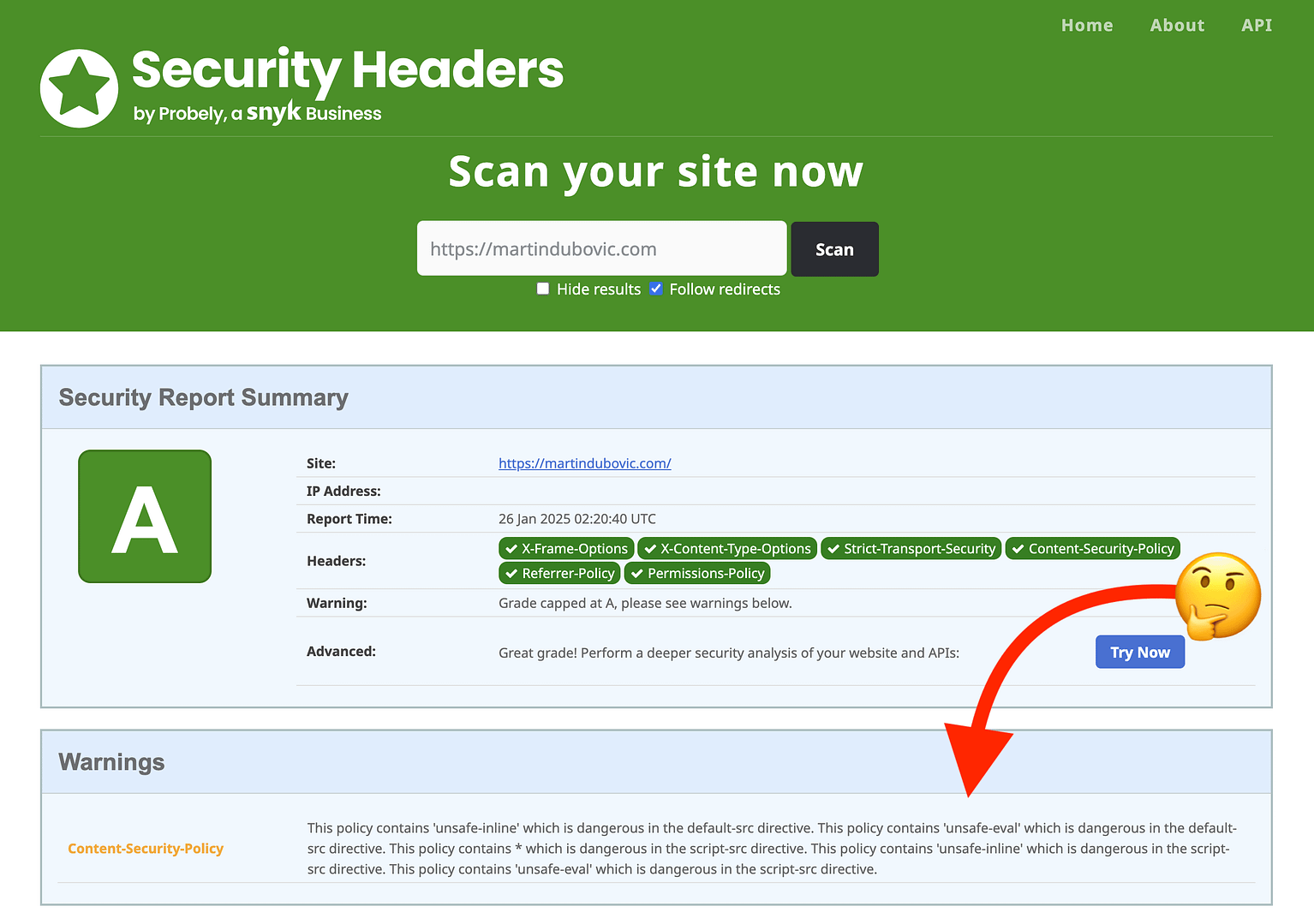

Innanzitutto, controlla le intestazioni di sicurezza:

Non male, eh?

Siamo passati da una F a un A.

Parla di un bagliore!

Ogni intestazione di sicurezza che abbiamo configurato viene visualizzata come implementata correttamente.

Successivamente, controlliamo Sucuri:

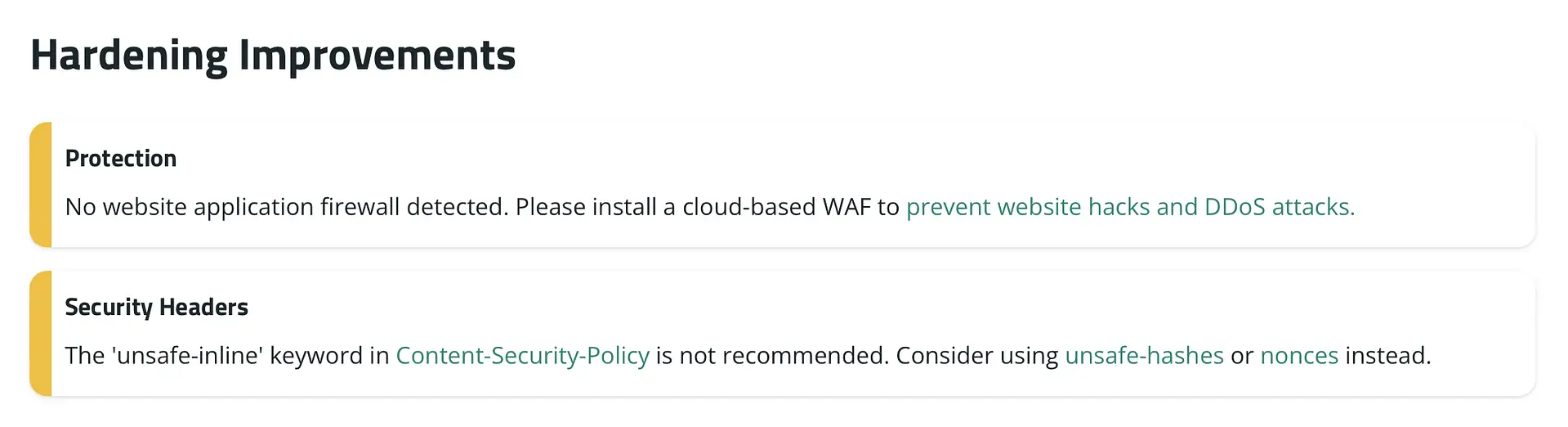

Molto meglio ma stranamente ci sono ancora due avvertimenti.

Il primo è in realtà un falso positivo poiché so che il mio sito ha Wordfence in esecuzione. Non ho alcuna spiegazione per questo oltre a forse Sucuri non riconosce Wordfence per qualsiasi motivo. Se vedi lo stesso avvertimento e sai anche di avere un WAF installato, non solo ignoralo.

Il secondo messaggio è un po 'diverso però. Si presenta anche nel risultato delle intestazioni di sicurezza, sotto lo stellare un rapporto di grado che ti ho già mostrato:

Ecco la cosa:

Nonostante sia contrassegnato come "pericoloso" da entrambi gli strumenti, l'uso di non sicuro in linea è in realtà perfettamente a posto.

WordPress ha bisogno di determinate abilità JavaScript e CSS per funzionare, specialmente per l'editor e i plugin di blocchi. Quindi, mentre ci sono modi tecnicamente più settori per gestire questo (ecco di cosa parlano quei riferimenti non ECES ), farlo spezzerebbe il tuo sito. Letteralmente.

La migliore analogia qui è pensare a una casa. Potresti tecnicamente rendere la tua casa "più sicura" sigillando tutte le finestre e le porte con cemento, ma ciò renderebbe la tua casa non funzionale. Questa è la stessa idea.

Avvolgimento

I plug -in di sicurezza di WordPress sono il fondamento di una buona strategia di sicurezza, ma non possono raggiungere il livello del server in cui devono essere impostate alcune protezioni critiche.

Gli screenshot prima e dopo le scansioni di sicurezza che hai visto ne sono la prova.

E ora che hai letto questo tutorial, anche tu puoi prendere la tua sicurezza di WordPress da "Plugin Protected" a "Secured a livello di server".

In una nota finale, come best practice di sicurezza, ti consiglio anche di fare quanto segue:

- Esegui queste scansioni di sicurezza mensili.

- Mantieni la documentazione delle configurazioni di sicurezza.

- Test dopo i principali aggiornamenti di WordPress per garantire che tutto funzioni ancora come previsto.

- Modifica l'indirizzo della pagina di accesso.

- Limitare i tentativi di accesso.

- Attiva l'autenticazione a due fattori (o 2FA in breve).

- Mantieni i plugin e i temi aggiornati ed elimina quelli che non usi.

... e molto di più. La sicurezza di WordPress può portarti giù da una profonda tana del coniglio, ma ciò che hai imparato qui è sufficiente per iniziare e proteggerà il tuo sito dalla maggior parte degli attacchi.

Hai qualche domanda? Fammi sapere nei commenti. Sarei felice di aiutarti.