Keamanan VPS – Praktik dan Saran Terbaik

Diterbitkan: 2024-08-02Virtual Private Server (VPS) menyediakan lingkungan komputasi tervirtualisasi, menawarkan kekuatan dan kendali server khusus dengan biaya yang lebih murah. Hosting VPS adalah pilihan populer bagi bisnis dan pengembang yang membutuhkan lebih banyak fleksibilitas dan sumber daya dibandingkan hosting bersama. Namun, dengan peningkatan kekuatan ini, muncul tanggung jawab penting untuk mengamankan server dari potensi ancaman.

Mengamankan VPS sangatlah penting karena sering kali menjadi sasaran penjahat dunia maya yang ingin mengeksploitasi kerentanan untuk pencurian data, distribusi malware, atau pembajakan server. Ancaman keamanan yang umum mencakup serangan brute force, infeksi malware, akses tidak sah, dan serangan penolakan layanan (DoS). Ancaman ini dapat menyebabkan pelanggaran data, gangguan layanan, dan kerugian finansial yang signifikan.

Memahami dan menerapkan langkah-langkah keamanan yang kuat sangat penting untuk melindungi VPS Anda. Panduan ini akan memberikan saran praktis untuk meminimalkan permukaan serangan, mengonfigurasi mekanisme otentikasi yang kuat, mengelola firewall, dan banyak lagi. Dengan mengikuti praktik terbaik ini, Anda dapat meningkatkan keamanan VPS Anda secara signifikan dan melindungi data serta aplikasi Anda dari aktivitas jahat.

Praktik Terbaik untuk Mengamankan VPS Anda

Mengamankan VPS Anda melibatkan penerapan serangkaian praktik terbaik yang dirancang untuk melindungi server Anda dari potensi ancaman. Berikut adalah beberapa langkah penting untuk memastikan VPS Anda tetap aman:

Pembaruan Reguler dan Manajemen Patch

- Pentingnya Pembaruan : Menjaga perangkat lunak Anda tetap mutakhir adalah salah satu cara paling sederhana namun efektif untuk mengamankan VPS Anda. Pembaruan sering kali menyertakan tambalan untuk kerentanan keamanan yang dapat dieksploitasi oleh penyerang.

- Pembaruan Otomatis vs. Manual : Pertimbangkan untuk mengaktifkan pembaruan otomatis untuk patch keamanan penting. Pendekatan manual mungkin lebih disukai untuk pembaruan lainnya guna memastikan kompatibilitas dan stabilitas.

Mekanisme Otentikasi yang Kuat

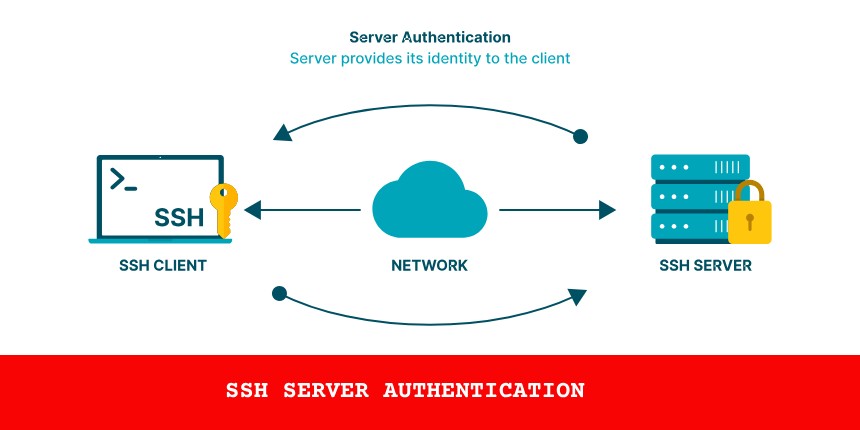

- Kunci SSH : Gunakan kunci SSH sebagai pengganti kata sandi untuk mengakses VPS Anda. Kunci SSH memberikan tingkat keamanan yang lebih tinggi karena tidak rentan terhadap serangan brute force.

- Otentikasi Dua Faktor (2FA) : Menerapkan 2FA untuk menambahkan lapisan keamanan ekstra. Bahkan jika kata sandi Anda dibobol, 2FA dapat mencegah akses tidak sah.

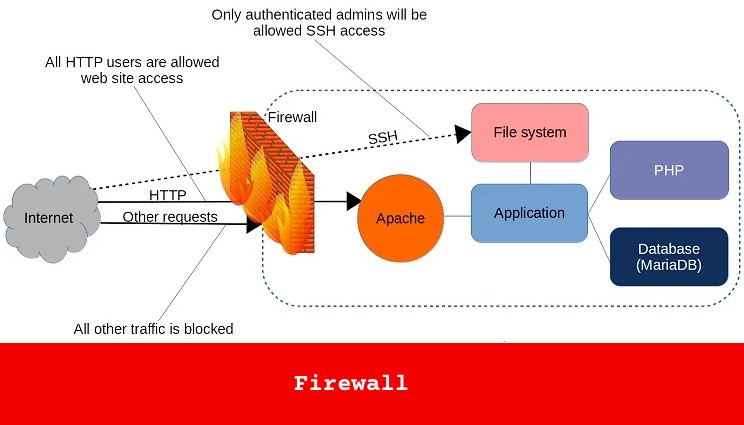

Konfigurasi Firewall

- Menyiapkan Firewall : Firewall adalah garis pertahanan pertama Anda terhadap akses tidak sah. Konfigurasikan firewall Anda untuk hanya mengizinkan lalu lintas yang diperlukan ke dan dari VPS Anda. (Anda dapat menggunakan Linux iptables atau ufw – Firewall Tidak Rumit)

- Aturan Umum Firewall : Terapkan aturan untuk memblokir semua lalu lintas masuk secara default dan hanya mengizinkan port dan alamat IP tertentu yang diperlukan untuk aplikasi Anda.

Sistem Deteksi Intrusi (IDS)

- Jenis IDS : IDS berbasis jaringan memantau lalu lintas jaringan untuk aktivitas mencurigakan, sedangkan IDS berbasis host fokus pada pemantauan sistem itu sendiri.

- Implementasi dan Pemantauan : Sebarkan IDS untuk memantau VPS Anda dari tanda-tanda intrusi secara terus menerus. Tinjau peringatan dan log IDS secara berkala untuk segera merespons potensi ancaman.

Strategi Perlindungan dan Pencadangan Data

Melindungi data Anda dan memastikan Anda dapat pulih dari insiden apa pun merupakan aspek penting dari keamanan VPS. Berikut beberapa strategi untuk membantu melindungi data Anda:

Enkripsi

- Pentingnya Enkripsi : Mengenkripsi data baik saat diam maupun saat transit sangat penting untuk melindungi informasi sensitif dari akses yang tidak sah. Enkripsi memastikan bahwa meskipun data disadap atau diakses tanpa izin, data tetap tidak dapat dibaca.

- Alat dan Metode :

- Data Saat Istirahat : Gunakan alat enkripsi disk penuh seperti LUKS (Linux Unified Key Setup) untuk mengenkripsi seluruh perangkat penyimpanan. Untuk database, pertimbangkan untuk menggunakan fitur enkripsi bawaan yang disediakan oleh sistem manajemen database.

- Data dalam Transit : Menerapkan sertifikat SSL/TLS untuk mengenkripsi data yang dikirimkan melalui jaringan. Alat seperti Let's Encrypt menyediakan sertifikat SSL/TLS gratis untuk mengamankan lalu lintas web.

Pencadangan Reguler

- Menjadwalkan Pencadangan : Tetapkan jadwal pencadangan rutin untuk memastikan bahwa semua data penting sering dicadangkan. Bergantung pada sifat data Anda, Anda dapat memilih pencadangan harian, mingguan, atau bahkan real-time.

- Strategi Cadangan :

- Pencadangan Penuh : Lakukan pencadangan penuh seluruh sistem Anda secara berkala, yang menangkap semua data dan konfigurasi.

- Pencadangan Inkremental : Gunakan pencadangan tambahan untuk hanya menyimpan perubahan yang dibuat sejak pencadangan terakhir. Pendekatan ini mengurangi kebutuhan penyimpanan dan mempercepat proses pencadangan.

- Pencadangan Diferensial : Mirip dengan pencadangan tambahan, pencadangan diferensial menyimpan perubahan yang dibuat sejak pencadangan penuh terakhir, memberikan keseimbangan antara kecepatan dan kompleksitas pemulihan data.

- Menyimpan Cadangan dengan Aman : Simpan cadangan di lokasi luar lokasi yang aman untuk melindungi dari kehilangan data karena kerusakan fisik, pencurian, atau insiden lokal lainnya. Pertimbangkan untuk menggunakan layanan pencadangan berbasis cloud untuk redundansi dan kemudahan akses.

Pemantauan dan Pencatatan

Pemantauan dan pencatatan yang efektif sangat penting untuk mengidentifikasi dan merespons insiden keamanan dengan segera.

Alat Pemantauan Sistem

- Contoh Alat Pemantauan : Gunakan alat seperti Nagios, Zabbix, atau Prometheus untuk memantau kinerja dan keamanan VPS Anda. Alat-alat ini dapat melacak berbagai metrik, seperti penggunaan CPU, penggunaan memori, dan lalu lintas jaringan.

- Menyiapkan Peringatan : Konfigurasikan peringatan untuk memberi tahu Anda tentang aktivitas apa pun yang tidak biasa atau mencurigakan. Hal ini dapat mencakup upaya login dari alamat IP yang tidak dikenal, lonjakan penggunaan sumber daya secara tiba-tiba, atau perubahan tidak sah pada file sistem.

Manajemen Log

- Pentingnya Memelihara Log : Log menyediakan catatan aktivitas sistem yang sangat berharga untuk mendiagnosis masalah dan menyelidiki insiden keamanan. Pastikan logging diaktifkan untuk semua layanan dan aplikasi penting.

- Alat untuk Manajemen Log : Gunakan alat seperti ELK Stack (Elasticsearch, Logstash, Kibana) untuk mengumpulkan, menganalisis, dan memvisualisasikan log. Tinjau log secara berkala untuk mengidentifikasi anomali atau tanda-tanda penyusupan.

- Kebijakan Retensi Log : Menerapkan kebijakan retensi log untuk menyimpan log dalam jangka waktu yang sesuai, menyeimbangkan kebutuhan akan data historis dengan batasan penyimpanan. Pastikan log disimpan dengan aman dan terlindungi dari akses tidak sah.

Dengan mengikuti strategi perlindungan dan pencadangan data ini, Anda dapat meningkatkan ketahanan VPS Anda, memastikan bahwa data Anda tetap aman dan dapat dipulihkan jika terjadi pelanggaran keamanan atau insiden lainnya.

Manajemen Pengguna dan Kontrol Akses

Manajemen pengguna dan kontrol akses yang tepat merupakan komponen penting dari keamanan VPS. Memastikan bahwa hanya pengguna yang berwenang yang memiliki akses dan izin mereka dikelola dengan benar dapat mengurangi risiko akses tidak sah dan pelanggaran data secara signifikan.

Prinsip Hak Istimewa Terkecil

- Izin Minimal : Tetapkan tingkat akses minimum yang diperlukan pengguna untuk melakukan tugas mereka. Hal ini mengurangi potensi kerusakan dari akun yang disusupi.

- Tinjauan Izin Reguler : Tinjau izin pengguna secara berkala untuk memastikan izin tersebut masih sesuai. Hapus atau perbarui izin untuk pengguna yang tidak lagi membutuhkannya.

Kebijakan Akses Aman

- Kebijakan Kata Sandi yang Kuat : Menerapkan kebijakan kata sandi yang kuat yang memerlukan kata sandi yang rumit dan unik. Mendorong atau mewajibkan penggunaan pengelola kata sandi untuk membantu pengguna mengelola kata sandi mereka dengan aman.

- Kebijakan Penguncian Akun : Menerapkan kebijakan penguncian akun untuk mencegah serangan brute force. Setelah beberapa kali upaya login gagal, kunci akun dan beri tahu pengguna atau administrator.

- Batas Waktu Sesi : Konfigurasikan batas waktu sesi untuk mengeluarkan pengguna setelah beberapa saat tidak aktif. Hal ini membantu mencegah akses tidak sah dari sesi tanpa pengawasan.

Otentikasi Multi-Faktor (MFA)

- Terapkan MFA : Tambahkan lapisan keamanan ekstra dengan mengharuskan pengguna memberikan dua atau lebih faktor verifikasi untuk mengakses akun mereka. Hal ini dapat mencakup sesuatu yang mereka ketahui (kata sandi), sesuatu yang mereka miliki (token keamanan), atau sesuatu tentang diri mereka (verifikasi biometrik).

- Alat MFA : Gunakan alat dan layanan MFA seperti Google Authenticator, Authy, atau token perangkat keras seperti YubiKey.

Daftar Kontrol Akses (ACL)

- Kontrol Akses Granular : Gunakan ACL untuk menentukan pengguna atau proses sistem mana yang dapat mengakses sumber daya tertentu. Hal ini memungkinkan kontrol yang lebih baik atas izin pengguna.

- Izin File dan Direktori : Konfigurasikan izin file dan direktori dengan hati-hati untuk memastikan bahwa data sensitif hanya dapat diakses oleh pengguna yang berwenang. Gunakan alat seperti

chmod,chown, dansetfacluntuk mengelola izin ini.

Manajemen Akun Pengguna

- Buat Akun Pengguna Terpisah : Hindari menggunakan akun root untuk operasi sehari-hari. Buat akun pengguna terpisah dengan hak istimewa yang sesuai untuk tugas berbeda.

- Nonaktifkan Akun yang Tidak Digunakan : Audit akun pengguna secara berkala dan nonaktifkan atau hapus akun yang tidak lagi diperlukan. Hal ini mengurangi jumlah titik masuk potensial bagi penyerang.

- Penggunaan Sudo : Konfigurasikan sudo untuk memungkinkan pengguna melakukan tugas administratif tanpa memerlukan akses root penuh. Ini dapat dikelola melalui file

/etc/sudoers.

Akses Jarak Jauh yang Aman

- VPN untuk Akses Jarak Jauh : Mengharuskan pengguna untuk terhubung melalui Virtual Private Network (VPN) saat mengakses VPS dari jarak jauh. Ini mengenkripsi koneksi dan menambahkan lapisan keamanan ekstra.

- Konfigurasi SSH :

- Nonaktifkan Login Root : Cegah login root langsung dengan mengatur

PermitRootLogin nodi file konfigurasi SSH (/etc/ssh/sshd_config). - Ubah Port SSH Default : Ubah port SSH default (22) menjadi port non-standar untuk mengurangi risiko serangan otomatis.

- Otentikasi Kunci SSH : Memerlukan otentikasi kunci SSH alih-alih kata sandi untuk mengakses VPS. Pastikan kunci dilindungi dengan frasa sandi yang kuat.

- Nonaktifkan Login Root : Cegah login root langsung dengan mengatur

Dengan menerapkan manajemen pengguna yang kuat dan langkah-langkah kontrol akses, Anda dapat meningkatkan keamanan VPS Anda secara signifikan, memastikan bahwa hanya pengguna yang berwenang yang memiliki akses dan aktivitas mereka dipantau dan dikendalikan dengan benar.

Kesimpulan

Mengamankan VPS Anda adalah proses berkelanjutan yang memerlukan perhatian terhadap detail dan pendekatan proaktif. Dengan menerapkan praktik terbaik yang diuraikan dalam panduan ini, Anda dapat melindungi server Anda dari berbagai ancaman keamanan dan memastikan data dan aplikasi Anda tetap aman.

Sebagai salah satu pendiri Codeless, saya menghadirkan keahlian dalam mengembangkan WordPress dan aplikasi web, serta rekam jejak dalam mengelola hosting dan server secara efektif. Semangat saya untuk memperoleh pengetahuan dan antusiasme saya untuk membangun dan menguji teknologi baru mendorong saya untuk terus berinovasi dan berkembang.

Keahlian:

Pengembangan web,

Desain web,

Administrasi Sistem Linux,

seo

Pengalaman:

Pengalaman 15 tahun dalam Pengembangan Web dengan mengembangkan dan merancang beberapa Tema WordPress paling populer seperti Specular, Tower, dan Folie.

Pendidikan:

Saya memiliki gelar di bidang Teknik Fisika dan MSC di bidang Ilmu Material dan Opto Elektronika.

Twitter, Linkedin