7 Vulnerabilidades Sus complementos de seguridad de WordPress no pueden protegerlo (y cómo solucionarlos manualmente)

Publicado: 2025-01-27Si es como la mayoría de los usuarios de WordPress, entonces probablemente haya instalado un complemento de seguridad para ayudar a mantener su sitio web seguro. Este es un excelente primer paso y manejará gran parte de su protección, especialmente si ha habilitado la autenticación de dos factores.

Pero observe que enfaticé el primer paso. Lo hice deliberadamente porque muchas personas piensan que es el único paso que deben tomar. Sin embargo, si realmente le importa la seguridad de su sitio, entonces no debería serlo.

La buena noticia es que con una configuración manual de luz, puede mejorar su seguridad de WordPress a nivel de servidor y hacer que su sitio sea significativamente más resistente a los ataques. Como beneficio adicional, se sentirá como un experto en seguridad de WordPress mientras lo hace, posiblemente la parte más importante de todo el proceso. 😉

Entonces, si está listo para transformarse de un usuario informal de WordPress a un profesional y hacer que su sitio web sea a prueba de balas, comencemos.

Caja de instrumento

Lo creas o no, para lograr esto, solo necesitarás tres (posiblemente cuatro) herramientas.

- Verificación del sitio Sucuri : herramienta gratuita para ejecutar su escaneo inicial y verificar sus cambios.

- Encabezados de seguridad : otra herramienta gratuita que proporciona comentarios detallados sobre las configuraciones de seguridad del sitio web.

- Acceso a su panel de control de alojamiento : estoy usando cpanel, pero cubriré qué hacer si tiene algo más.

- Un editor de texto (tal vez): su panel de control de alojamiento probablemente tenga uno incorporado, por lo que podría no ser necesario, pero lo enumeré aquí por si acaso.

Lo más complicado de la lista anterior será acceder a CPANEL. No es difícil, pero cada empresa de alojamiento tiene su propia forma de hacerlo y si nunca lo has hecho antes, debes resolverlo.

La forma más fácil de abordarlo (si no está seguro) es ir a la base de conocimiento del sitio web de su empresa de alojamiento y buscar "cpanel". Si eso no lo lleva a ninguna parte, comuníquese con su atención al cliente.

Ejecutando sus comprobaciones de seguridad iniciales

Antes de comenzar a jugar con el código de su sitio, primero desea verificar cómo maneja actualmente la seguridad. Los cambios que voy a mostrar que son muy específicos, por lo que desea asegurarse de que en realidad sean necesarios para su sitio.

En la mayoría de los casos, especialmente si confía en el alojamiento compartido, necesitará hacerlos. Sin embargo, en algunos planes de alojamiento de WordPress administrados de nivel superior, es posible que su anfitrión pueda hacer los ajustes en su nombre. Por lo tanto, es importante ejecutar estos escaneos de antemano.

Cheque del sitio Sucuri

Para comenzar, diríjase a la herramienta de verificación del sitio de Sucuri y pegue la dirección de su sitio web en el escáner:

Haga clic en Enviar y deje que Sucuri trabaje su magia.

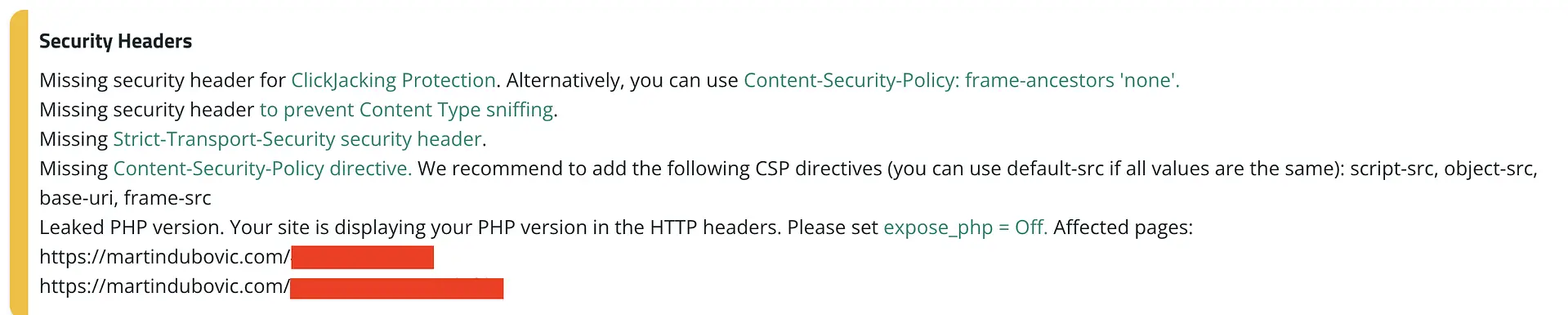

A los fines de este tutorial, intencionalmente desrotecté mi sitio personal para mostrarle cómo se ve la configuración estándar de WordPress (antes de hacer las ediciones):

Como puede ver, el escaneo reveló cinco brechas de seguridad que vería en cualquier configuración típica de WordPress. Explicaré lo que significan en un momento.

Encabezados de seguridad

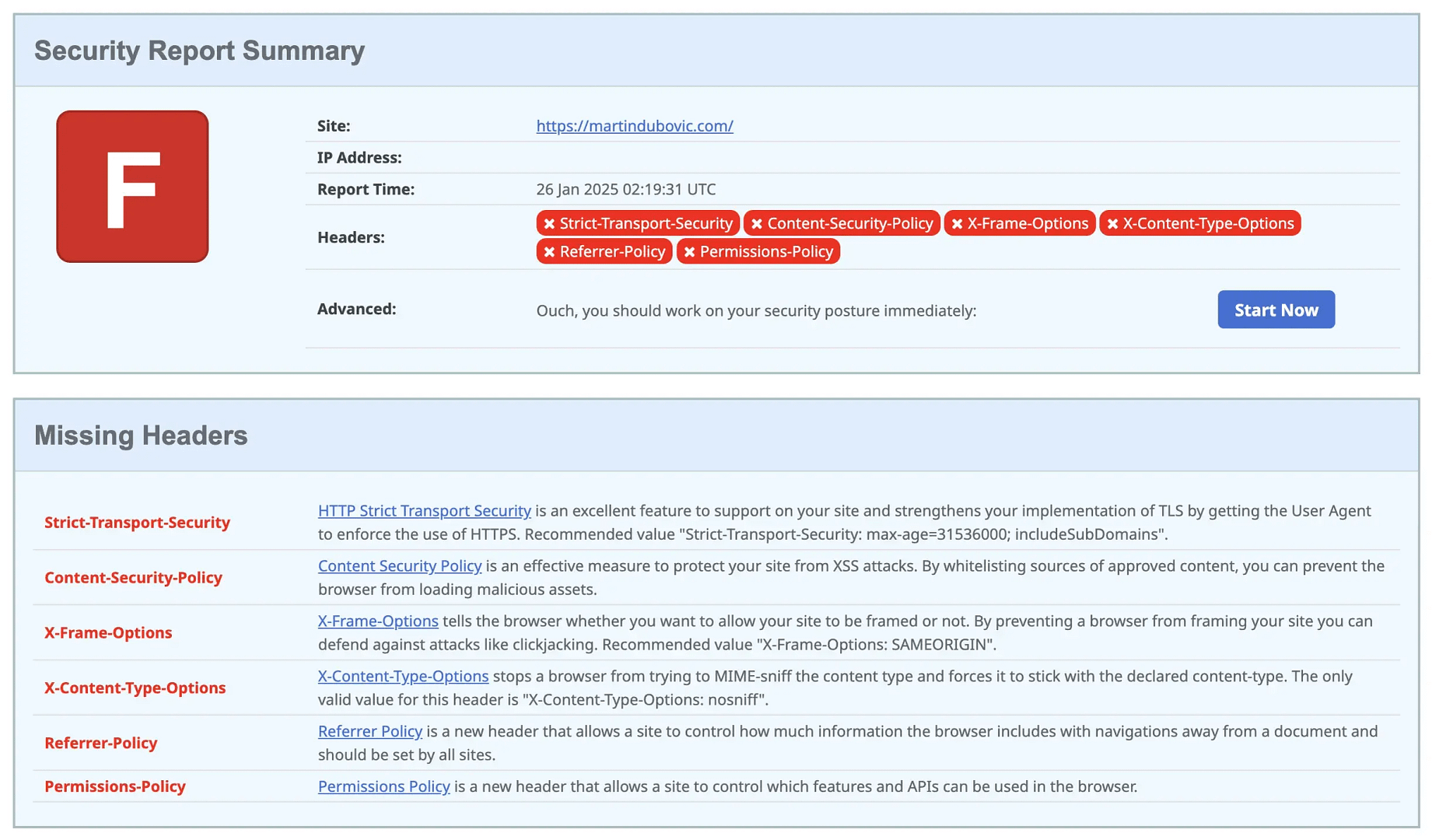

Si bien Sucuri nos dio una buena vista de los pájaros, seamos realmente nerd por un momento y verifiquemos lo que los encabezados de seguridad tienen que decir. El primer paso es exactamente el mismo que Sucuri: solo escriba o pegue la dirección de su sitio web en la herramienta y haga clic en Escanear .

Dependiendo de cuán grande sea su sitio, los resultados pueden llevar desde un segundo a ... bueno, más largo. 😅 Mi resultado inicial se veía así:

Todos los colores rojos y la F gigante pueden parecer un poco intimidantes, pero en realidad nos está dando información muy útil. Cada una de esas marcas rojas está señalando un encabezado de seguridad faltante que hace que su sitio sea más vulnerable.

También quiero volver a enfatizar que verá estos resultados incluso con tener Wordfence o algún otro complemento de seguridad instalado en su sitio. La excepción es si su empresa de alojamiento u otra persona realiza las ediciones que haremos antes que usted.

Comprender todas las banderas rojas

Ahora organizamos todo lo que nuestros escaneos encontraron: hay una superposición entre las herramientas, pero cada una también atrapó algunos problemas únicos.

Problemas ambas herramientas atrapadas 🤝

- El contenido-seguridad-política falta por completo, lo que significa que no hay nada que controle qué scripts y contenido pueden cargar en el sitio. ℹ️ Sin estos controles, el código malicioso podría inyectarse y ejecutarse en sus páginas, lo que puede comprometer su sitio y los visitantes.

- Falta las opciones X-frame , lo que deja el sitio vulnerable a los intentos de trucos a través de una incrustación no autorizada. ℹ️ Clickjacking es cuando los atacantes engañan a los usuarios para hacer clic en algo diferente de lo que ven, a menudo al colocar invisiblemente su sitio legítimo en contenido malicioso.

- No se establecen opciones de contenido , lo que podría habilitar ataques de confusión de tipo MIME. ℹ️ La confusión de tipo MIME ocurre cuando un navegador se engaña para tratar un tipo de archivo como otro, lo que podría ejecutar un código dañino.

Hallazgos únicos de Sucuri 🔍

- La versión PHP es visible en los encabezados HTTP. ℹ️ Cuando los atacantes pueden ver su versión de PHP, saben exactamente qué vulnerabilidades podrían funcionar con su sitio, como tener un plan de su sistema de seguridad.

Insights adicionales del encabezado de seguridad 🔬

- No hay política de referente en su lugar. ℹ️ Sin esta política, su sitio podría filtrar información confidencial sobre los patrones de navegación de sus usuarios a otros sitios web.

- La política de permisos no se ha configurado. ℹ️ Esto significa que cualquier página en su sitio podría solicitar acceso a las cámaras, micrófonos o datos de ubicación de los visitantes sin restricciones.

- Falta la seguridad de transporte estricto . ℹ️ Sin este encabezado, las conexiones a su sitio pueden degradar de HTTP a HTTP, haciéndolas vulnerables a la intercepción.

La belleza de solucionar estos problemas es que no necesita comprender todos los detalles técnicos: solo necesita implementar las soluciones correctamente. Lo cual, convenientemente, es exactamente lo que estamos a punto de hacer.

Encontrar su camino a los archivos del servidor

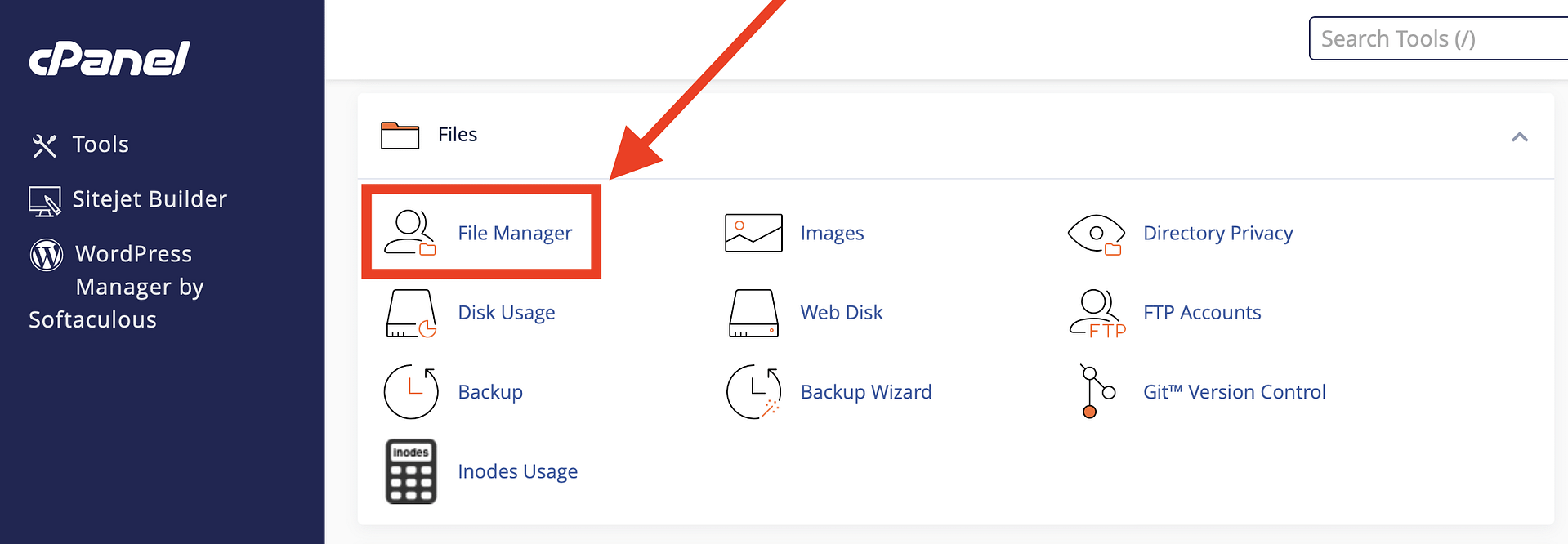

Suponiendo que tenga cPanel como yo, haga clic en el administrador de archivos en su tablero:

Si está utilizando algo más que CPanel, puede descargar Filezilla (es gratis y aquí hay una guía rápida sobre cómo usarlo). Después de instalarlo, use sus detalles FTP desde su tablero de alojamiento para conectarse a su servidor:

- Host:

ftp.yoursite.com- Compruebe doble si esa es la dirección correcta en la sección FTP de CPANEL - Nombre de usuario:

your-username - Contraseña:

your-password - Puerto:

21- Compruebe también si este es el puerto que está utilizando su configuración (FTP en Cpanel)

Algunos anfitriones también le proporcionarán su propia alternativa CPanel que podría funcionar de manera similar. En otras palabras, es posible que no tenga que usar FileZilla. Si no está seguro, solicite atención al cliente.

Localización del archivo .htaccess

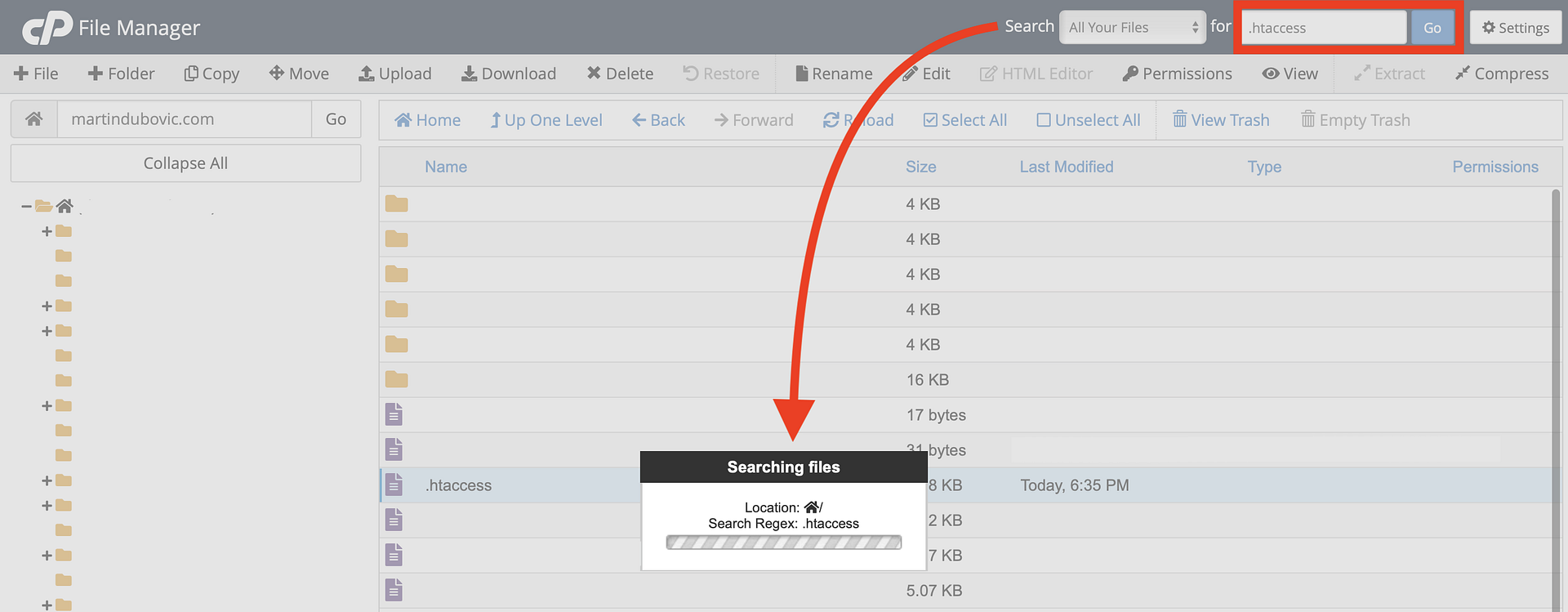

Una vez que haya iniciado sesión, verá algo que se parece al navegador de archivos de su computadora. Necesitamos encontrar un archivo específico llamado .htaccess : controla cómo su servidor maneja varias configuraciones de seguridad. La forma más fácil de encontrarlo es usar la función de búsqueda del Administrador de archivos Cpanel en la parte superior derecha. Los usuarios de Filezilla pueden confiar en una característica similar.

Escriba .htaccess en la ventana y haga clic en Go .

Si solo tiene un sitio web vinculado a su cuenta de alojamiento, esto debería ser bastante sencillo. Si tiene varios sitios, asegúrese de estar haciendo clic en el archivo .htaccess que está asociado con el sitio al que va a hacer estas ediciones.

Otro potencial detalle de Tripwire a tener en cuenta es el hecho de que incluso en una configuración de un solo sitio, probablemente aún tenga otros archivos .htaccess . Básicamente, archivos que tienen .htaccess a su nombre pero también otras palabras o caracteres.

No quieres ninguno de esos. Solo quieres el que se llama .htaccess y nada más.

Agregar código al archivo .htaccess para solucionar los problemas de seguridad

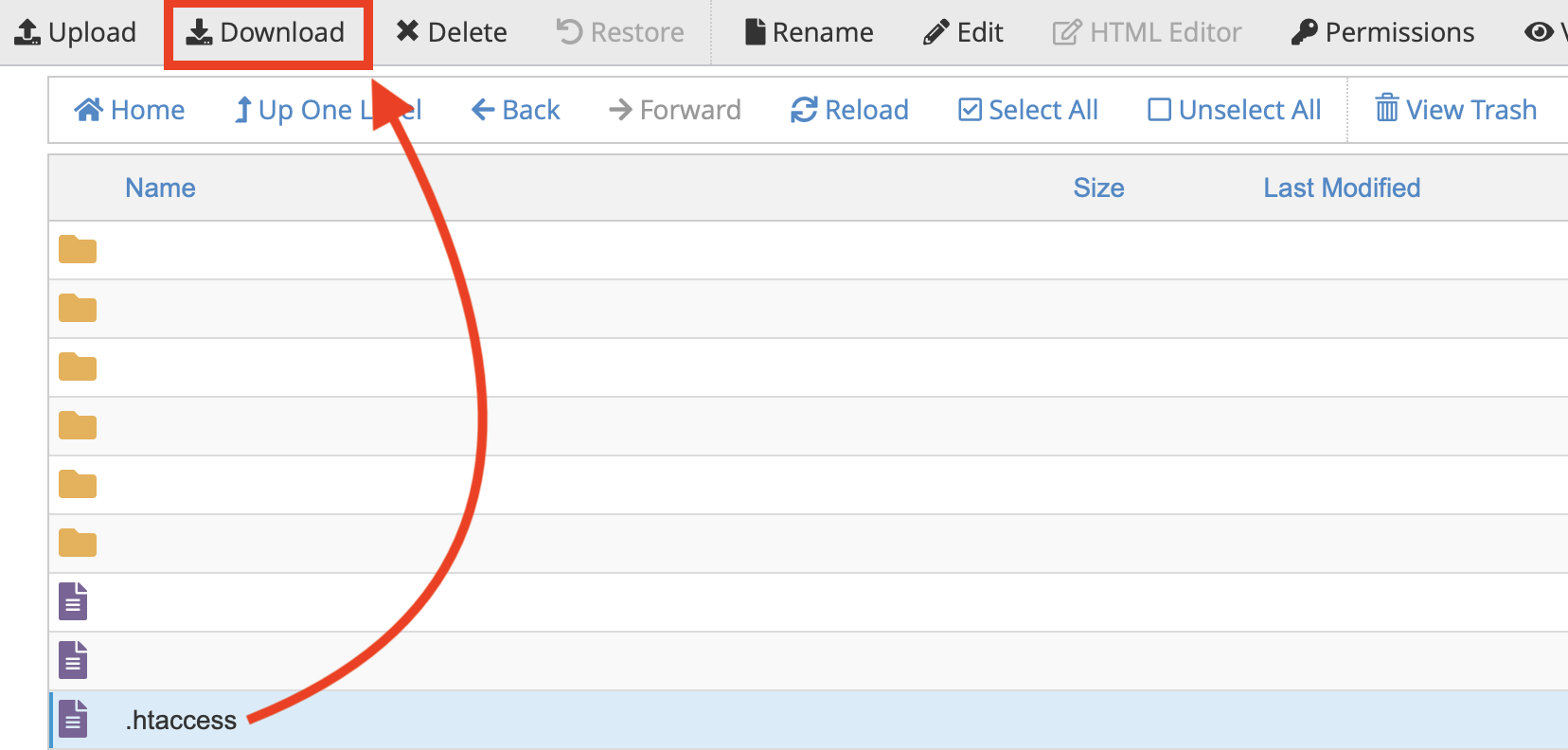

Una vez que localice el archivo, querrá descargarlo antes de hacer cualquier edición. De esta manera, si algo sale mal, tiene una copia de seguridad que puede cargar nuevamente en la carpeta.

Nada debería salir mal, pero es mejor estar seguro que sabes .

Una vez que su copia de seguridad se descarga de forma segura, puede continuar editando el archivo .htaccess . En el Administrador de archivos de Cpanel, haga clic con el botón derecho en el archivo y seleccione Editar . Si está utilizando FileZilla, haga clic con el botón derecho y elija Ver/Editar : esto abrirá el archivo en su editor de texto predeterminado.

La siguiente parte es el vértice de toda esta misión. Aquí es donde puedes sentirte como un experto en seguridad de WordPress por un breve momento. Disfrútalo mientras dure.

Dónde poner el código en su archivo .htaccess 👨🏻💻

Las instalaciones de WordPress generalmente tienen varias secciones aquí, marcadas por comentarios que comienzan con # BEGIN y # END .

Busque una línea que diga esto:

# END WordPressEl enfoque más seguro es agregar los encabezados de seguridad justo después de esto . Si no ve la línea exacta, o si no está seguro, puede agregar los encabezados al final del archivo, solo asegúrese de dejar una línea en blanco entre cualquier código existente y las nuevas adiciones.

Aquí está el código:

# BEGIN Security Headers Header unset X-Powered-By php_flag expose_php Off Header set X-Frame-Options "SAMEORIGIN" Header set X-Content-Type-Options "nosniff" Header set Strict-Transport-Security "max-age=31536000; includeSubDomains" Header set Content-Security-Policy "default-src 'self' 'unsafe-inline' 'unsafe-eval' *; script-src 'self' 'unsafe-inline' 'unsafe-eval' * data: blob:; style-src 'self' 'unsafe-inline' *; img-src 'self' data: *; frame-src 'self' *; font-src 'self' data: *; media-src 'self' *;" Header set Referrer-Policy "strict-origin-when-cross-origin" Header set Permissions-Policy "camera=(), microphone=(), geolocation=(), payment=()" # END Security HeadersUna vez que haya terminado, haga clic en Guardar cambios en la parte superior derecha. Para los usuarios de no paneles, encuentre lo que sea el botón equivalente en su propia interfaz.

Con eso fuera del camino, puede ejecutar los escaneos de seguridad nuevamente para ver el impacto de sus cambios.

Revestir cheques de seguridad

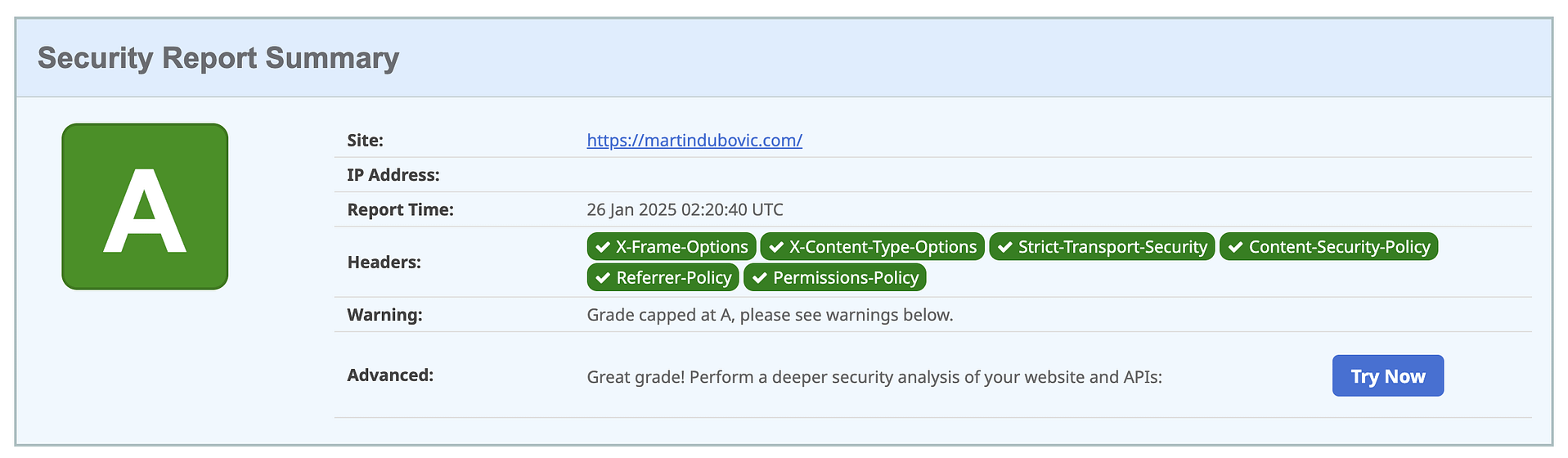

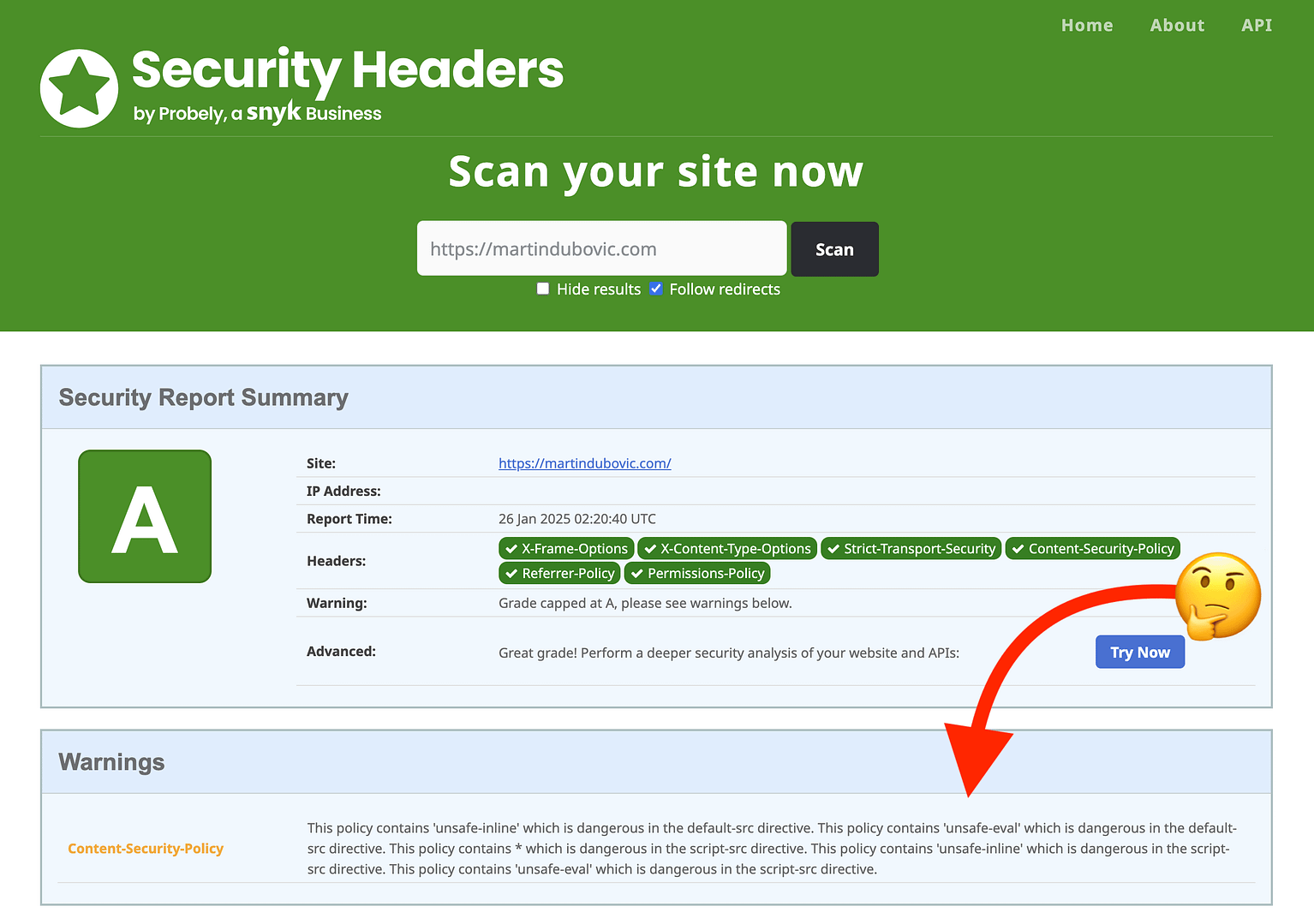

Primero, verifique los encabezados de seguridad:

No tan mal, ¿eh?

Pasamos de una F a una A.

¡Habla de un brillo!

Cada encabezado de seguridad que configuramos se muestra como se implementa correctamente.

A continuación, revisemos Sucuri:

Mucho mejor pero curiosamente todavía hay dos advertencias.

El primero es en realidad un falso positivo ya que sé que mi sitio tiene Wordfence en ejecución. No tengo ninguna explicación para esto que quizás Sucuri no reconozca a Wordfence por cualquier razón. Si ve la misma advertencia y también sabe que tiene un WAF instalado, simplemente ignórela.

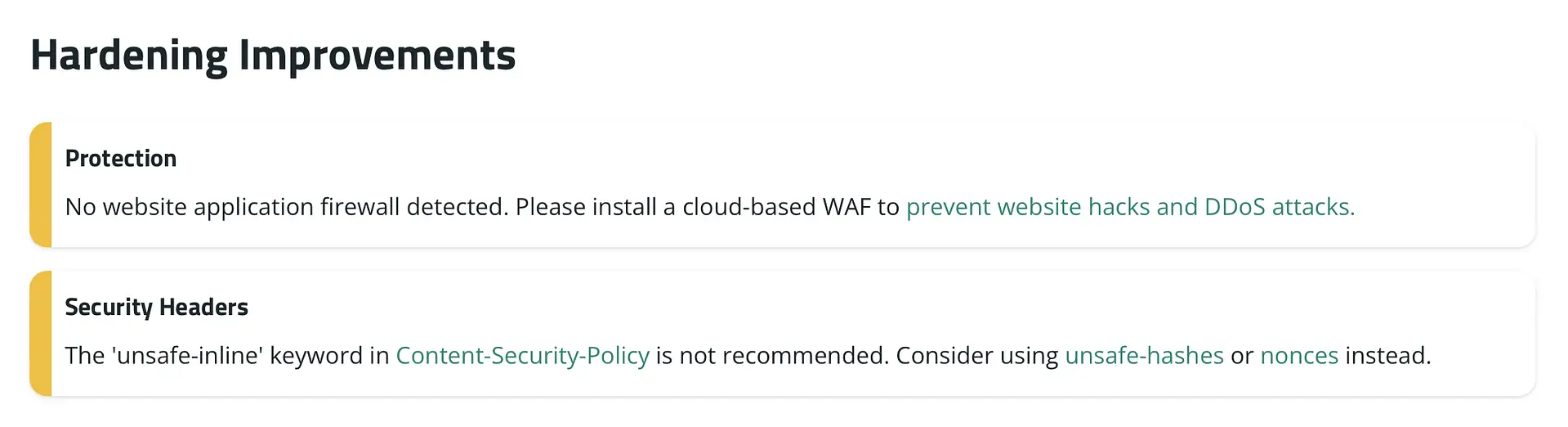

Sin embargo, el segundo mensaje es un poco diferente. También aparece en el resultado de los encabezados de seguridad, debajo del informe de grado estelar que ya le mostré:

Aquí está la cosa:

A pesar de ser marcado como "peligroso" por ambas herramientas, el uso de inseguros en línea está perfectamente bien.

WordPress necesita ciertas habilidades de JavaScript y CSS para funcionar, especialmente para el editor de bloques y los complementos. Entonces, si bien hay formas técnicamente más estrictas de manejar esto (de eso se tratan esas referencias de Nonces ), hacerlo rompería su sitio. Literalmente.

La mejor analogía aquí es pensar en una casa. Técnicamente, podría hacer que su casa sea "más segura" sellando todas sus ventanas y puertas con cemento, pero eso hará que su casa no funcione. Esta es la misma idea.

Concluir

Los complementos de seguridad de WordPress son la base de una buena estrategia de seguridad, pero no pueden llegar al nivel del servidor donde se deben establecer ciertas protecciones críticas.

Las capturas de pantalla de antes y después de los escaneos de seguridad que vio son pruebas de esto.

Y ahora que ha leído este tutorial, usted también puede llevar su seguridad de WordPress de "Plugin Proteged" a "Securado a nivel de servidor".

En una nota final, como una mejor práctica de seguridad, también recomiendo hacer lo siguiente:

- Ejecute estos escaneos de seguridad mensualmente.

- Mantenga la documentación de sus configuraciones de seguridad.

- Pruebe después de las principales actualizaciones de WordPress para asegurarse de que todo funcione según lo previsto.

- Cambie la dirección de su página de inicio de sesión.

- Limite los intentos de inicio de sesión.

- Active la autenticación de dos factores (o 2FA para abreviar).

- Mantenga los complementos y los temas actualizados y eliminen los que no usa.

... y mucho más. La seguridad de WordPress puede llevarlo por un agujero de conejo profundo, pero lo que aprendió aquí es suficiente para comenzar y protegerá su sitio de la mayoría de los ataques.

¿Tiene alguna pregunta? Avísame en los comentarios. Estaría feliz de ayudarte.