パスワードの侵害: 発生する理由と回避方法

公開: 2024-01-24個人情報および組織情報のセキュリティは、パスワードの強度と完全性によって決まります。 多くの場合、サイバーセキュリティにおける防御の最前線であるパスワードは、さまざまな脅威に対して脆弱になる可能性があり、不正アクセス、データ侵害、その他の一連のセキュリティ問題につながる可能性があります。 パスワードが危険にさらされる理由を理解し、この種の問題を防ぐ方法を学ぶことは、デジタル ID と資産を保護するために不可欠です。

侵害されたパスワードに関するこの包括的な調査では、パスワードの侵害に使用される手法と侵害がもたらすリスクについて検討します。 さらに重要なのは、WordPress サイト向けの Jetpack Security などの特殊なセキュリティ ソリューションの使用を含む、これらの脆弱性から保護するための実用的な戦略を提供することです。

パスワード セキュリティの微妙な違いを検討するときは、サイバー脅威との継続的な戦いにおいて、適切なツールと知識が最良の味方であることを忘れないでください。

侵害されたパスワードとは何ですか?

侵害されたパスワードとは、意図的または非意図的に、権限のない個人に公開されたパスワードです。 この暴露により、アカウントや保護されているデータが悪意のある者からの危険にさらされます。 パスワードの漏洩は、個人データの盗難から大規模な企業ハッキングに至るまで、さまざまなセキュリティ侵害につながる可能性があるため、サイバーセキュリティにおける重大な懸念事項です。

コンセプトは単純ですが、その影響は非常に深刻になる可能性があります。 パスワードが悪者の手に渡ると、手遅れになるまで検出されずに重大な損害が発生する可能性があります。 このため、パスワード侵害の構造を理解することは、個人にとっても組織にとっても同様に重要になります。

それは単にパスワードが盗まれるということだけではなく、パスワードが盗まれた場合の潜在的な影響についても重要です。

パスワードが侵害される一般的な原因

パスワード漏洩の背後には、数百とは言わないまでも、数十の考えられる原因があります。 単純なミスが原因である場合もあります。 また、複雑な計画の結果である場合もあります。 以下で最も一般的な原因をいくつか見ていきます。

弱いパスワードとパスワードの再利用

パスワードが漏洩する最も一般的な原因の 1 つは、弱いパスワードまたは簡単に推測できるパスワードの使用です。 「123456」や「password」などの単純なパスワードは、攻撃者にとって簡単に解読されます。

さらに、複数のアカウントでパスワードを再利用すると、リスクが大幅に高まります。 1 つのアカウントが侵害された場合、同じパスワードを使用しているすべてのアカウントが侵害される可能性があります。

フィッシングおよびソーシャル エンジニアリング戦術

ソーシャル エンジニアリングの一種であるフィッシングでは、個人をだましてパスワードを明らかにさせます。 この欺瞞は、多くの場合、正規のソースを模倣した電子メールやメッセージを通じて発生し、ユーザーに偽の Web サイトに資格情報を入力するよう誘導します。 これらの戦術は巧妙化しているため、検出が困難になり、不用意なパスワードの漏洩につながる可能性があります。

データ侵害とサードパーティの脆弱性

大規模な組織でデータ侵害が発生すると、何百万ものパスワードが漏洩する可能性があります。 こうした侵害は、企業のセキュリティ システムの脆弱性やハッキングの成功によって発生することがよくあります。 サードパーティのサービスが侵害されると、これらのプラットフォームに依存しているすべてのユーザーが脆弱になります。

マルウェアとキーロガーの侵入

マルウェア、特にキーロガーは重大な脅威となります。 これらの悪意のあるプログラムは、ユーザーのデバイスに密かにインストールし、パスワード入力を含むキーストロークを記録します。 この情報は攻撃者に送信されます。

パスワードが侵害される仕組み

効果的な保護には、パスワード侵害の背後にあるメカニズムとテクニックを理解することが不可欠です。 これらの侵害の巧妙さと多様性は、堅牢なセキュリティ対策と十分な情報に基づいたユーザー実践の必要性を浮き彫りにしています。 リスクについて学ぶことで、個人も組織もリスクをより適切に予測し、軽減することができます。

パスワードクラッキング

パスワード クラッキングは、サイバー犯罪者が基本的にパスワードを「推測」することによってアカウントへの不正アクセスを取得するために使用する方法です。

ブルートフォース攻撃

ブルート フォース攻撃では、正しいパスワードが見つかるまで、考えられるすべてのパスワードの組み合わせを体系的にチェックします。 この方法は簡単ですが、弱いパスワードに対して効果的です。 ブルートフォースを使用してパスワードを解読するのにかかる時間は、パスワードの複雑さと長さによって異なります。

辞書攻撃

辞書攻撃では、一般的な単語やフレーズのリストを使用してパスワードを推測します。 あらゆる組み合わせを試すブルート フォース攻撃とは異なり、辞書攻撃は、誰かが一般的な単語またはその単純なバリエーションをパスワードとして使用している可能性に依存します。

レインボーテーブル

レインボー テーブルは、主にパスワード ハッシュをクラッキングするために、暗号化ハッシュ関数を逆変換するために使用される事前計算されたテーブルです。 レインボー テーブルを使用すると、ハッシュ値がわかっている場合、攻撃者はパスワードをすぐに見つけることができ、考えられるすべてのパスワードの組み合わせを試す必要がなくなります。

これらの技術は、そのような攻撃から保護するための強力で複雑なパスワードと高度なセキュリティ対策の重要性を強調しています。

ソーシャルエンジニアリング

ソーシャル エンジニアリングは、サイバー犯罪者が個人を操作してパスワードなどの機密情報を漏らすために使用する戦術です。 この方法は、技術的なハッキング技術よりも人間の心理に依存しています。

フィッシング

フィッシングでは、通常は電子メールを通じて、信頼できるソースから送信されたように見える詐欺的な通信を送信します。 これらのメールは、正規の Web サイトに非常によく似た偽の Web サイトに情報を入力するよう受信者に促すことがよくあります。

スピアフィッシング

スピア フィッシングは、より標的を絞ったフィッシング形式です。 攻撃者は、特定の被害者に合わせてアプローチをカスタマイズし、攻撃をより説得力のあるものにするために個人情報を使用することがよくあります。 これには、信頼できる同僚や組織を装い、被害者に個人的なメッセージを送信することが含まれる可能性があります。

なりすまし

デジタル領域でのなりすましには、信頼を得て機密情報にアクセスするために他人になりすますことが含まれます。 これは、偽のソーシャル メディア プロファイル、ハイジャックされた電子メール アカウント、またはその他の手段を通じて達成される可能性があります。 攻撃者は一度信頼されると、パスワードやその他の機密データをだまし取ることができます。

ソーシャル エンジニアリング攻撃を防御するには、意識と教育が重要です。 これらの戦術を理解することで、個人や組織はより効果的に不正行為を特定し、回避できるようになります。

データ侵害と漏洩

データ侵害や漏洩は、パスワードのセキュリティに対する重大な脅威となります。 実際、これらは多くのデータ侵害の主な目的であることがよくあります。 侵害は、機密データ、保護データ、または機密データが不正な方法でアクセスまたは開示された場合に発生します。 これには、パスワード、財務詳細、健康記録などの個人情報が含まれることがよくあります。

データ侵害はさまざまな手段を通じて発生する可能性があります。 最も広く普及しているもののいくつかを以下に概説します。

サイバー攻撃

ハッカーはシステムの脆弱性を悪用して、データに不正にアクセスする可能性があります。

インサイダーの脅威

場合によっては、機密情報へのアクセスを悪用した組織内の個人によって侵害が引き起こされることがあります。

偶発的な暴露

場合によっては、従業員が誤って機密データを別の人に送信したり、保護せずに放置したりするなど、偶発的な漏洩によってデータ漏洩が発生する可能性があります。

不十分なセキュリティ対策

侵害は多くの場合、システムにハッキングの試みから保護するために必要な防御機能が欠けている不十分なセキュリティ対策が原因で発生します。

データ侵害の影響は広範囲に及びます。 これらは、パスワードやアカウントが侵害されるという差し迫ったリスクにつながるだけでなく、信頼を損ない、評判を傷つけ、財務にも影響を及ぼします。

データ侵害から保護するには、強力なサイバーセキュリティの実践、システムの定期的な監視、データ セキュリティの重要性についての従業員の教育が含まれます。

個人の場合、最新のセキュリティ侵害に関する情報を常に入手し、パスワードを定期的に変更することが、情報を保護するための重要なステップとなります。

パスワード漏洩による多面的なリスク

パスワードが侵害されると、単一アカウントへの不正アクセスをはるかに超えるリスクが生じます。 これらのリスクは多くの場合、個人や組織にさまざまな形で影響を与えます。 以下では、侵害されたパスワードの直接的および二次的影響を確認し、これらのリスクの広範な性質を強調します。

直接的な影響

不正アクセス

パスワードが漏洩すると、最も直接的な影響は不正アクセスです。 このアクセスにより、ハッカーは個人アカウント、企業システム、または機密データベースを悪意のある活動に悪用する可能性があります。

データの盗難とプライバシー侵害

パスワードが侵害されると、個人情報、ビジネス上の機密データ、専有知的財産などの一般的なデータの盗難につながることがよくあります。 これは個人にとってはプライバシーに重大な影響を及ぼし、企業にとっては競争上の不利になる可能性があります。

経済的な損失

パスワードの漏洩に伴う重大なリスクは、経済的損失です。 これらは、不正な購入や取引から、より大規模な金融詐欺まで多岐にわたる可能性があり、個人と組織の両方に影響を与えます。

個人情報の盗難と詐欺

パスワードが侵害されると、攻撃者が盗んだ個人情報を使用して被害者になりすます、個人情報の盗難につながる可能性があります。 この新しい身元を利用して、犯罪者は新しい口座を開設したり、被害者の名前で融資を受けたりするなどの詐欺行為を行うことができます。

私たちはあなたのサイトを守ります。 あなたはビジネスを経営しています。

Jetpack セキュリティは、リアルタイム バックアップ、Web アプリケーション ファイアウォール、マルウェア スキャン、スパム保護など、使いやすく包括的な WordPress サイト セキュリティを提供します。

サイトを保護する個人および組織の評判への影響

パスワード侵害による悪影響は、個人や組織の評判に重大な損害を与える可能性があります。 セキュリティが欠如していると認識されると、顧客、パートナー、一般社会との信頼が損なわれ、長期的な評判の低下につながる可能性があります。

これらの直接的な結果は、堅牢なパスワード セキュリティを維持することが極めて重要であることと、パスワードの漏洩を防ぐための効果的な対策の必要性を示しています。

二次的影響

接続されたシステムに対するドミノ効果

最近では、デジタル システムが非常に相互接続されているため、1 つのアカウントへのアクセスが他の多数のアカウントやシステムへのゲートウェイとなる可能性があります。 これは、パスワードの再利用が非常に一般的である場合に特に当てはまります。 結果として生じるドミノ効果により、単一のパスワードが漏洩した場合の影響が拡大する可能性があります。

法的措置と法的責任

パスワード侵害に苦しんでいる組織は、多くの場合、法的責任に直面します。 顧客データの保護を怠ると責任を問われ、訴訟、罰金、規制措置につながる可能性があります。 これらの法的異議申し立ては、費用がかかり、組織の信頼性を損なう可能性があります。

データ保護法の遵守

パスワードの侵害によるデータ侵害は、GDPR や CCPA などのデータ保護法への違反につながる可能性があります。 これにより、多額の罰金が科せられ、コンプライアンスを回復するために広範な措置が必要となり、財務的および運営上の負担が増大する可能性があります。

これらの二次的な影響を理解すると、直接的な損害を防ぐだけでなく、個人や組織に永続的な影響を与える可能性のある広範なリスクを軽減するためにも、堅牢なパスワード セキュリティを実践することの重要性が強調されます。

パスワードの侵害を避ける方法

強力なパスワードを作成する

強力でユニークなパスワードを作成することは、アカウントを保護するための最初のステップです。 強力なパスワードは、文字、数字、特殊文字を複雑に組み合わせたものである必要があります。 誕生日や一般的な単語など、推測しやすい情報は使用しないでください。

パスワードの長さと複雑さ

パスワードの長さと複雑さは、パスワードの強度を定義する上で極めて重要です。 ボットがブルート フォース攻撃で試行しなければならない組み合わせの数が増えるため、パスワードが長いほど本質的に安全性が高くなります。 少なくとも 12 ~ 15 文字が推奨されます。

複雑さも同様に重要です。 複雑なパスワードは、大文字、小文字、数字、記号を組み合わせたものです。 この複雑さにより、文字タイプが追加されるたびに可能な組み合わせの数が増えるため、パスワード解析ツールによるパスワードの解読が飛躍的に困難になります。

特殊文字、数字、および大文字と小文字を混合して使用する

パスワードにはさまざまな文字タイプを組み込むことが重要です。 特殊文字 (!、@、# など) と数字を使用すると、難易度がさらに高くなります。 効果的な戦略は、文字を似たような数字や記号に置き換えることです (たとえば、「o」を「0」に置き換えたり、「E」を「3」に置き換えたり)。

「リート」スピーキングとして知られるこのアプローチは、パスワードを記憶に残しながら強度を高めることができます。 残念ながら、ハッカーはこの種のトリックを解読することにますます熟練しているため、ハッカーだけに頼るべきではありません。

一般的な単語やパターンを避ける

一般的な単語、フレーズ、または連続したパターン (「qwerty」や「12345」など) を含むパスワードは、辞書攻撃に対して特に脆弱です。 攻撃では、一般的なパスワードとそのバリエーションの事前にコンパイルされたリストが使用されることが多いため、セキュリティを強化するには、これらの予測可能な要素の使用を避けてください。 代わりに、文字のランダムな組み合わせを選択するか、パスフレーズ (より長いパスワードを作成する一連の単語) を使用します (例: 「Blue#Coffee7!Rainbow」)。

パスワードの再利用を避ける

複数のアカウント間でパスワードを再利用することはよくある落とし穴です。 1 つのアカウントが侵害されると、同じパスワードを持つ他のすべてのアカウントが危険にさらされます。 すべてのプラットフォームでセキュリティを維持するには、アカウントごとに一意のパスワードを使用してください。 これにより、あるサイトでの侵害が他のサイトでの侵害のドミノ効果につながることがなくなります。

パスワードマネージャーを使用する

パスワード マネージャーは、すべてのアカウントに対して強力で一意のパスワードを維持するための非常に貴重なツールです。 複雑なパスワードを生成、取得、保存するため、それぞれを覚える必要はありません。

パスワード マネージャーは通常、暗号化されたストレージも提供し、パスワードの安全性を確保します。 多くの場合、Web サイトで資格情報を自動的に入力でき、正規の Web サイトでのみ自動入力されるため、フィッシング サイトに陥るリスクが軽減されます。

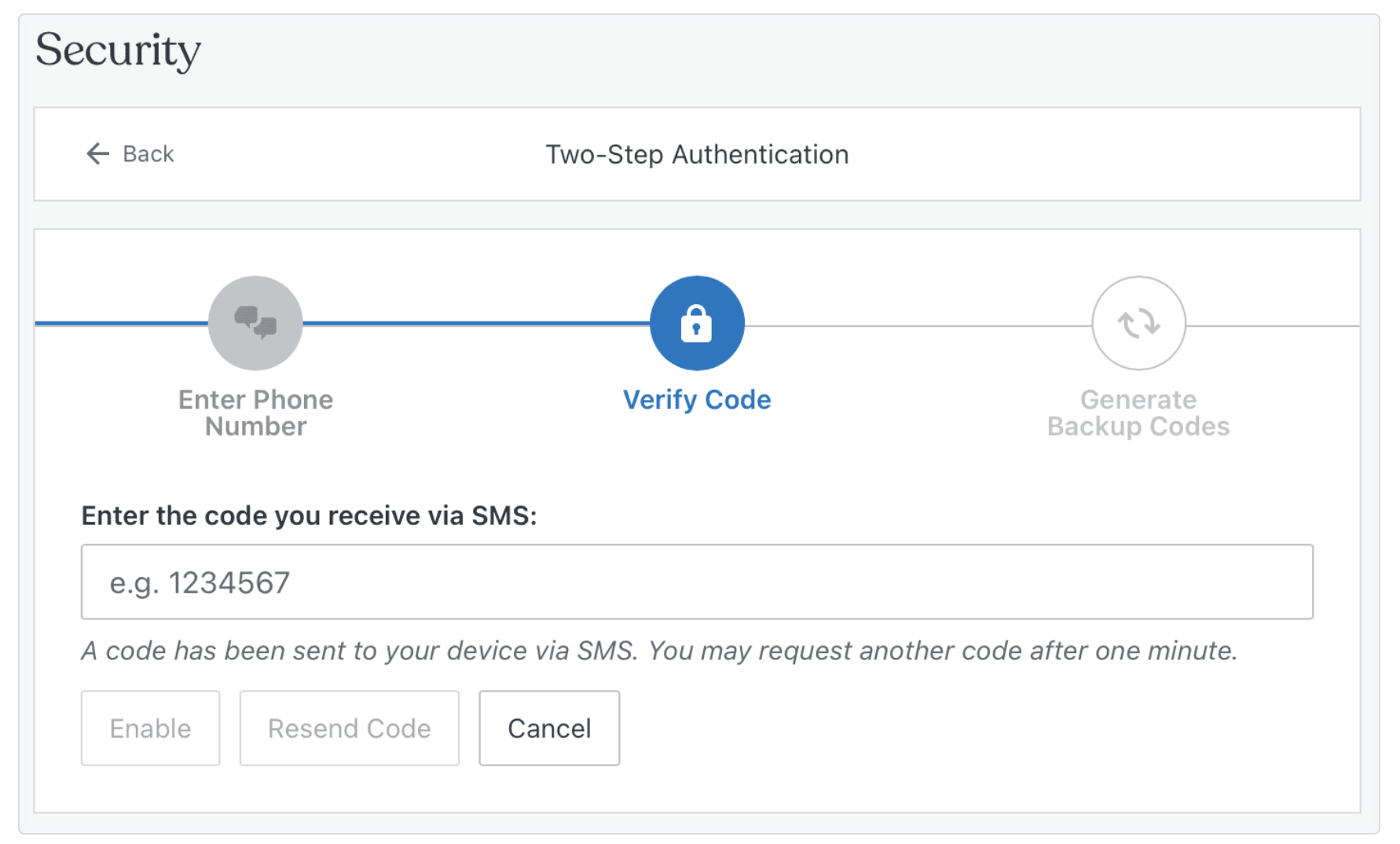

多要素認証 (MFA) を実装する

多要素認証 (MFA) は、パスワードを超えた重要なセキュリティ層を追加します。 1 つ以上の追加の検証が必要となるため、不正アクセスの可能性が大幅に減少します。 このシステムには、知っているもの (パスワード) と所有しているもの (スマートフォンまたはセキュリティ トークン) の両方が必要です。 たとえパスワードが漏洩したとしても、MFA により攻撃者によるアクセスを阻止できることがよくあります。

パスワードを定期的に更新する

パスワードを定期的に更新することは、デジタル セキュリティにおける重要な実践です。 特に機密性の高いアカウントの場合、パスワードを 3 ~ 6 か月ごとに変更するのが最善です。 これにより、パスワードが侵害された場合の危険範囲が制限されます。 パスワードを更新するときは、セキュリティ上の利点を最大限に高めるために、新しいパスワードが以前のパスワードと大幅に異なることを確認してください。

データ侵害がないかアカウントのアクティビティを監視する

アカウントのアクティビティを監視することは、不正アクセスを早期に検出するために非常に重要です。 現在、多くのサービスが新しいログインや異常なアクティビティに対してアラートを提供しています。 さらに、「Have I Been Pwned」などのサービスを使用すると、アカウントの詳細がデータ侵害の一部であるかどうかを通知できます。 これらのアラートに常に警戒して対応することで、パスワードの変更などの措置をすぐに講じてアカウントを保護できます。

組織にパスワードポリシーを適用する

組織は機密データを保護するために強力なポリシーを適用する必要があります。 これには、複雑さに関するガイドライン、パスワード共有に対するルール、定期的なパスワード変更の要件が含まれます。 さらに、組織は、従業員がパスワードを忘れるリスクを冒さずに安全なパスワードを維持できるように、エンタープライズ グレードのパスワード マネージャーの導入を検討する必要があります。

パスワードの衛生管理について従業員とユーザーを教育する

教育はサイバーセキュリティの重要な要素です。 定期的なトレーニング セッション、リマインダー、教材は、チーム メンバーが強力なパスワードの重要性とその作成方法を理解するのに役立ちます。

この教育には、弱いパスワードに関連するリスク、ハッカーがパスワードを侵害するために使用する方法、パスワードの作成と管理のベスト プラクティスが含まれる必要があります。

Web サイトを運営している場合は、Web サイトのセキュリティ ソリューションを使用する

WordPress Web サイト管理者にとって、堅牢な Web サイト セキュリティ ソリューションを実装することは不可欠です。 Jetpack Security for WordPress は包括的な保護を提供します。 これには、ブルート フォース攻撃からの保護、安全なログイン (2FA)、ダウンタイム監視などの機能が含まれています。

Jetpack Security を Web サイト管理に統合することで、WordPress 管理者はパスワード関連の攻撃に対するサイトの防御を大幅に強化し、訪問者データと Web サイト機能のセキュリティと整合性を確保できます。

Jetpack セキュリティは、追加の保護層を提供するだけでなく、Web サイトが最も一般的で有害なタイプのサイバー脅威から保護されているという安心感も提供します。

Jetpack セキュリティについて詳しくは、こちらをご覧ください。

よくある質問

パスワードの漏洩につながる最も一般的な間違いは何ですか?

パスワードが侵害されるまでの道のりは、多くの場合、よくある見落とされている間違いから始まります。 最も頻繁に発生するものは次のとおりです。

- シンプルで予測可能なパスワードを使用します。 覚えやすいパスワードを選択すると、多くの場合、推測されやすくなります。 これには、名前、誕生日、または単純なシーケンス (例: 「123456」) などの個人情報の使用が含まれます。

- 複数のアカウント間でパスワードを再利用する。 多くの人が複数のアカウントに同じパスワードを使用しています。 1 つのアカウントが侵害されると、他のすべてのアカウントも同様に脆弱になります。

- ソフトウェア更新を無視します。 ソフトウェアの更新に失敗すると、セキュリティの脆弱性がパッチされないままになる可能性があり、ハッカーが弱点を悪用しやすくなります。

- フィッシングリンクをクリックする。 一見合法的に見えるフィッシング行為は、ユーザーを騙して自発的にパスワードを提供させる可能性があります。

- 多要素認証 (MFA) を使用しません。 この追加のセキュリティ層をスキップすると、アカウントが侵害されやすくなります。

自分のパスワードが侵害されたかどうかを確認するにはどうすればよいですか?

侵害されたパスワードを検出するには、多くの場合、次のような異常なアクティビティに気づく必要があります。

- 予期しないアカウント通知。 自分が開始していないログイン試行またはアカウント詳細の変更に関する電子メールまたはテキストの受信。

- 奇妙なアカウントアクティビティ。 自分が書いていないメッセージの送信や認識できないトランザクションなど、アカウント内の見慣れないアクションを観察します。

- セキュリティ警告。 多くのオンライン サービスは、通常とは異なる場所からのログインなど、不審なアクティビティをユーザーに通知します。

- データ侵害のニュース。 使用しているサービスに関係するデータ侵害のニュースを積極的に監視することで、潜在的なパスワード漏洩に備えることができます。

パスワードが漏洩した疑いがある場合、最初に取るべき手順は何ですか?

パスワードが漏洩した疑いがある場合は、直ちに対処することが重要です。 次の手順から始めることができます。

- パスワードを変更してください。 影響を受けるアカウントと、同じパスワードを使用した他のアカウントに対してこれを実行します。

- 異常がないか確認してください。 最近のアカウントアクティビティを確認して、不正なアクションがないか確認してください。

- MFA を有効にするか更新します。 多要素認証をまだ設定していない場合は、設定します。 すでにセットアップされている場合は、正しく動作していることを確認し、必要に応じてリカバリ コードを更新します。

- 関係者に通知してください。 侵害されたアカウントのサービスプロバイダーに連絡し、必要に応じて金融機関または法的当局に警告します。

- セキュリティ スキャンを実行します。 信頼できるセキュリティ ツールを使用して、デバイスのマルウェアをチェックします。

サイバー犯罪者は漏洩したパスワードをさらなる攻撃にどのように利用するのでしょうか?

サイバー犯罪者は、漏洩したパスワードを次のような方法で悪用します。

- 資格情報の詰め込み。 自動ツールを使用してさまざまな Web サイトで漏洩したパスワードをテストし、パスワードの再利用を悪用します。

- 標的型攻撃。 1 つのアカウントから収集した個人情報を利用して、他のプラットフォームでのフィッシング攻撃や詐欺行為を調整します。

- 個人情報の盗難。 侵害されたパスワードに関連付けられた個人情報を使用して、被害者になりすまして詐欺行為を行う。

Web サイトの管理者や所有者にとって、パスワードの侵害を回避する最善の方法は何でしょうか?

Web サイトの管理者と所有者にとって、パスワード漏洩のリスクを軽減するには、いくつかの手順が必要です。

- 強力なパスワード ポリシーを実装します。 すべてのユーザーに対して複雑なパスワードの作成と定期的な更新を強制します。

- セキュリティプラグインを使用します。 Jetpack Security などのツールを使用すると、サイトの防御を大幅に強化できます。 Jetpack セキュリティは、ブルート フォース攻撃保護などの機能を提供し、攻撃者による不正アクセスを困難にします。

- システムを定期的に更新し、パッチを適用します。 既知の脆弱性から保護するには、Web サイトのソフトウェアを最新の状態に保つことが重要です。

- チームを教育します。 Web サイトの管理に携わる全員がパスワード セキュリティのベスト プラクティスを認識し、フィッシングの試みを特定する方法を理解していることを確認します。

ブルート フォース攻撃などのパスワード クラッキング手法から Web サイトを保護するにはどうすればよいですか?

パスワード クラッキング技術から Web サイトを保護するには、優れた実践方法と堅牢なセキュリティ ソリューションを組み合わせる必要があります。

- ログイン試行を制限します。 間違ったパスワードを一定回数試行した後にユーザーをロックアウトする機能を実装します。

- 強力なパスワードと MFA を使用してください。 すべてのアカウントに対して複雑なパスワードと多要素認証の使用を奨励または強制します。

- 不審なアクティビティを監視します。 ログイン パターンに注意し、異常なアクティビティに注意してください。

- Jetpack Security などのセキュリティ ツールを実装します。 Jetpack Security は、WordPress サイト所有者に包括的なセキュリティ ソリューションを提供します。 ブルート フォース攻撃から保護し、不審なアクティビティを監視し、安全なログインを保証します。 この統合されたアプローチは、最も一般的で有害なパスワード攻撃手法からサイトを守るために非常に重要です。

Jetpack セキュリティ: WordPress ウェブサイトをパスワード攻撃から保護します。

Jetpack Security は、WordPress Web サイトの強力な保護者として機能し、強力なパスワード セキュリティとさまざまな攻撃に対する保護の重要なニーズに対応します。 その包括的なセキュリティ機能スイートは、Web サイトの所有者や管理者が今日直面している高度な脅威に対抗できるように設計されています。

Jetpack セキュリティの主な機能:

ブルートフォース攻撃からの保護。 Jetpack セキュリティは、疑わしいログイン試行を監視してブロックすることで、ブルート フォース攻撃を積極的に阻止します。 この機能は、攻撃者によるパスワードの推測を防ぐために非常に重要です。

定期的なマルウェア スキャン。 Jetpack セキュリティはマルウェアと脆弱性をスキャンし、潜在的な脅威を特定して迅速に対処します。 サイト所有者は、ほとんどの問題をワンクリックで解決することもできます。

ダウンタイムの監視。 このツールは Web サイトの稼働時間を監視し、サイトがダウンした場合はすぐに警告します。これはセキュリティ侵害の可能性を示します。

リアルタイムバックアップ。 Jetpack はサイト データをクラウドに安全に保存し、変更を加えるたびに更新します。 回復が必要になった場合に備えて、すべてのコメント、編集、購入、フォームの送信はロックダウンされます。

アクティビティ ログ。 この機能はサイト上のすべての重要なアクションを記録するため、Web サイト管理者は不正な変更やログインを監視できます。 これは、問題のトラブルシューティングや、サイトを復元する正確なポイントを決定するのにも役立ちます。

Jetpack セキュリティは、防御ツールとしてだけでなく、WordPress Web サイトの整合性と信頼性を維持するための予防的な手段としても機能します。 Jetpack をセキュリティ戦略に統合することで、WordPress サイトの所有者と管理者は、進化し続けるパスワード攻撃に対する防御を大幅に強化し、デジタル資産の安全性と信頼性を確保できます。

Jetpack セキュリティについて詳しくは、こちらをご覧ください。