Kompromittierte Passwörter: Warum sie auftreten und wie man sie vermeidet

Veröffentlicht: 2024-01-24Die Sicherheit persönlicher und organisatorischer Informationen hängt von der Stärke und Integrität von Passwörtern ab. Passwörter sind oft die erste Verteidigungslinie in der Cybersicherheit und können verschiedenen Bedrohungen ausgesetzt sein, die zu unbefugtem Zugriff, Datenschutzverletzungen und einer Kaskade anderer Sicherheitsprobleme führen können. Für den Schutz digitaler Identitäten und Vermögenswerte ist es wichtig zu verstehen, warum Passwörter kompromittiert werden, und zu lernen, wie man solche Probleme verhindern kann.

Dieser umfassende Blick auf kompromittierte Passwörter befasst sich mit den Techniken, mit denen sie geknackt werden, und mit den Risiken, die ein Verstoß mit sich bringt. Noch wichtiger ist, dass es umsetzbare Strategien zum Schutz vor diesen Schwachstellen bietet, einschließlich der Verwendung spezieller Sicherheitslösungen wie Jetpack Security für WordPress-Sites.

Während wir uns mit den Nuancen der Passwortsicherheit befassen, denken Sie daran, dass die richtigen Tools und das richtige Wissen Ihre besten Verbündeten im anhaltenden Kampf gegen Cyber-Bedrohungen sind.

Was ist ein kompromittiertes Passwort?

Ein kompromittiertes Passwort ist ein Passwort, das absichtlich oder unabsichtlich an Unbefugte weitergegeben wurde. Diese Offenlegung gefährdet das Konto oder die Daten, die es schützt, vor Personen mit bösen Absichten. Kompromittierte Passwörter stellen im Bereich der Cybersicherheit ein großes Problem dar, da sie zu einer Reihe von Sicherheitsverletzungen führen können, vom Diebstahl persönlicher Daten bis hin zu groß angelegten Unternehmens-Hacks.

Das Konzept ist einfach, aber die Auswirkungen können ziemlich schwerwiegend sein. Wenn ein Passwort in die falschen Hände gerät, kann es zu schwerwiegenden Schäden führen, die möglicherweise erst dann entdeckt werden, wenn es zu spät ist. Daher ist es für Einzelpersonen und Organisationen gleichermaßen wichtig, die Anatomie von Passwortkompromittierungen zu verstehen.

Es geht nicht nur darum, dass ein Passwort gestohlen wird – es geht um die möglichen Folgen des Passwortdiebstahls.

Häufige Ursachen für kompromittierte Passwörter

Es gibt Dutzende, wenn nicht Hunderte möglicher Ursachen für geleakte Passwörter. Manchmal sind sie das Ergebnis eines einfachen Fehlers. In anderen Fällen sind sie das Ergebnis eines komplizierten Schemas. Im Folgenden betrachten wir einige der häufigsten Ursachen.

Schwache Passwörter und Wiederverwendung von Passwörtern

Eine der häufigsten Ursachen für kompromittierte Passwörter ist die Verwendung schwacher oder leicht zu erratender Passwörter. Einfache Passwörter wie „123456“ oder „Passwort“ sind für Angreifer mühelos zu knacken.

Darüber hinaus erhöht die Wiederverwendung von Passwörtern über mehrere Konten hinweg das Risiko erheblich. Wenn ein Konto gehackt wird, sind möglicherweise alle Konten gefährdet, die dasselbe Passwort verwenden.

Phishing- und Social-Engineering-Taktiken

Beim Phishing, einer Form des Social Engineering, werden Personen dazu verleitet, ihre Passwörter preiszugeben. Diese Täuschung erfolgt häufig durch E-Mails oder Nachrichten, die legitime Quellen nachahmen und Benutzer dazu verleiten, ihre Anmeldeinformationen auf gefälschten Websites einzugeben. Die Ausgeklügeltheit dieser Taktiken kann es schwierig machen, sie zu erkennen, was zu einer unbeabsichtigten Offenlegung von Passwörtern führen kann.

Datenschutzverletzungen und Schwachstellen Dritter

Datenschutzverletzungen in großen Unternehmen können zur Offenlegung von Millionen von Passwörtern führen. Diese Verstöße treten häufig aufgrund von Schwachstellen in den Sicherheitssystemen des Unternehmens oder erfolgreichen Hacking-Versuchen auf. Wenn Dienste Dritter kompromittiert werden, werden alle Benutzer, die auf diese Plattformen angewiesen sind, angreifbar.

Eindringen von Malware und Keyloggern

Malware, insbesondere Keylogger, stellen eine erhebliche Bedrohung dar. Diese Schadprogramme installieren sich heimlich auf dem Gerät eines Benutzers und zeichnen Tastatureingaben, einschließlich Passworteingaben, auf. Diese Informationen werden dann an den Angreifer übermittelt.

Wie Passwörter kompromittiert werden

Für einen wirksamen Schutz ist es unerlässlich, die Mechanismen und Techniken hinter Passwortkompromittierungen zu verstehen. Die Komplexität und Vielfalt dieser Verstöße unterstreicht die Notwendigkeit robuster Sicherheitsmaßnahmen und informierter Benutzerpraktiken. Durch das Wissen über die Risiken können sowohl Einzelpersonen als auch Organisationen die Risiken besser antizipieren und mindern.

Passwort knacken

Das Knacken von Passwörtern ist eine Methode, mit der Cyberkriminelle sich unbefugten Zugriff auf Konten verschaffen, indem sie Passwörter quasi „erraten“.

Brute-Force-Angriffe

Bei Brute-Force-Angriffen werden systematisch alle möglichen Passwortkombinationen überprüft, bis die richtige gefunden wird. Diese Methode ist einfach, kann aber gegen schwache Passwörter wirksam sein. Wie lange es dauert, ein Passwort mit Brute-Force zu knacken, hängt von seiner Komplexität und Länge ab.

Wörterbuchangriffe

Wörterbuchangriffe verwenden eine Liste gebräuchlicher Wörter und Phrasen, um Passwörter zu erraten. Im Gegensatz zu Brute-Force-Angriffen, bei denen jede Kombination ausprobiert wird, basieren Wörterbuchangriffe auf der Wahrscheinlichkeit, dass jemand gebräuchliche Wörter oder einfache Variationen davon als Passwort verwendet.

Regenbogentische

Rainbow-Tabellen sind vorberechnete Tabellen, die zum Umkehren kryptografischer Hash-Funktionen verwendet werden, hauptsächlich zum Knacken von Passwort-Hashes. Mithilfe von Rainbow-Tabellen können Angreifer schnell ein Passwort finden, wenn dessen Hash-Wert bekannt ist, sodass sie nicht jede mögliche Passwortkombination ausprobieren müssen.

Diese Techniken unterstreichen die Bedeutung sicherer, komplexer Passwörter und fortschrittlicher Sicherheitsmaßnahmen zum Schutz vor solchen Angriffen.

Soziale Entwicklung

Social Engineering ist eine Taktik, mit der Cyberkriminelle Einzelpersonen dazu manipulieren, vertrauliche Informationen wie Passwörter preiszugeben. Diese Methode basiert mehr auf der menschlichen Psychologie als auf technischen Hacking-Techniken.

Phishing

Beim Phishing handelt es sich um das Versenden betrügerischer Nachrichten, die scheinbar von einer seriösen Quelle stammen, meist per E-Mail. In diesen E-Mails wird der Empfänger häufig aufgefordert, seine Daten auf einer gefälschten Website einzugeben, die der legitimen Website auffallend ähnlich sieht.

Speerfischen

Spear-Phishing ist eine gezieltere Form des Phishings. Angreifer passen ihre Vorgehensweise an die Bedürfnisse ihres spezifischen Opfers an und verwenden häufig persönliche Informationen, um den Angriff überzeugender zu gestalten. Dazu kann es gehören, dass man sich als vertrauenswürdiger Kollege oder vertrauenswürdige Organisation ausgibt und dem Opfer personalisierte Nachrichten sendet.

Identitätswechsel

Beim Identitätsdiebstahl im digitalen Bereich wird vorgetäuscht, jemand anderes zu sein, um Vertrauen zu gewinnen und an vertrauliche Informationen zu gelangen. Dies könnte durch gefälschte Social-Media-Profile, gekaperte E-Mail-Konten oder auf andere Weise erreicht werden. Sobald der Angreifer vertrauenswürdig ist, kann er Passwörter und andere vertrauliche Daten herauslocken.

Aufklärung und Aufklärung sind bei der Abwehr von Social-Engineering-Angriffen von entscheidender Bedeutung. Durch das Verständnis dieser Taktiken können Einzelpersonen und Organisationen betrügerische Praktiken effektiver erkennen und vermeiden.

Datenschutzverletzungen und -lecks

Datenschutzverletzungen und -lecks stellen eine erhebliche Bedrohung für die Passwortsicherheit dar. Tatsächlich sind diese häufig das Hauptziel vieler Datenschutzverletzungen. Ein Verstoß liegt immer dann vor, wenn auf sensible, geschützte oder vertrauliche Daten auf unbefugte Weise zugegriffen oder diese offengelegt werden. Hierbei handelt es sich häufig um persönliche Informationen wie Passwörter, Finanzdaten und Gesundheitsakten.

Datenschutzverletzungen können auf verschiedene Weise auftreten. Im Folgenden werden einige der am weitesten verbreiteten aufgeführt.

Cyberangriffe

Hacker können Schwachstellen in einem System ausnutzen, um sich unbefugten Zugriff auf die Daten zu verschaffen.

Insider-Bedrohungen

Manchmal werden Verstöße durch Einzelpersonen innerhalb einer Organisation verursacht, die ihren Zugriff auf vertrauliche Informationen missbrauchen.

Unbeabsichtigte Exposition

In einigen Fällen kann es zu Datenlecks durch unbeabsichtigte Offenlegung kommen, beispielsweise wenn ein Mitarbeiter versehentlich sensible Daten an die falsche Person sendet oder diese ungeschützt zurücklässt.

Unzureichende Sicherheitsmaßnahmen

Zu Verstößen kommt es häufig aufgrund unzureichender Sicherheitsmaßnahmen, da den Systemen die notwendigen Abwehrmaßnahmen zum Schutz vor Hacking-Versuchen fehlen.

Die Folgen von Datenschutzverletzungen sind weitreichend. Sie bergen nicht nur das unmittelbare Risiko kompromittierter Passwörter und Konten, sondern schädigen auch das Vertrauen, schädigen den Ruf und wirken sich negativ auf die Finanzen aus.

Zum Schutz vor Datenschutzverletzungen gehört die Implementierung strenger Cybersicherheitspraktiken, die regelmäßige Überwachung von Systemen und die Aufklärung der Mitarbeiter über die Bedeutung der Datensicherheit.

Für Einzelpersonen sind es wichtige Schritte zum Schutz von Informationen, über die neuesten Sicherheitsverletzungen informiert zu bleiben und ihre Passwörter regelmäßig zu ändern.

Die vielfältigen Risiken kompromittierter Passwörter

Kompromittierte Passwörter bergen Risiken, die weit über den unbefugten Zugriff auf ein einzelnes Konto hinausgehen. Diese Risiken wirken sich oft auf vielfältige Weise auf Einzelpersonen und Organisationen aus. Im Folgenden gehen wir auf die direkten und sekundären Auswirkungen kompromittierter Passwörter ein und verdeutlichen dabei die weitreichende Natur dieser Risiken.

Direkte Konsequenzen

Unautorisierter Zugriff

Die unmittelbarste Folge eines kompromittierten Passworts ist ein unbefugter Zugriff. Mit diesem Zugriff können Hacker persönliche Konten, Unternehmenssysteme oder sensible Datenbanken für böswillige Aktivitäten missbrauchen.

Datendiebstahl und Datenschutzverletzungen

Kompromittierte Passwörter führen häufig zu allgemeinem Datendiebstahl, einschließlich persönlicher Daten, vertraulicher Geschäftsdaten und geschütztem geistigen Eigentum. Dies kann schwerwiegende Auswirkungen auf die Privatsphäre von Einzelpersonen und Wettbewerbsnachteile für Unternehmen haben.

Finanzieller Verlust

Finanzielle Verluste sind ein erhebliches Risiko im Zusammenhang mit kompromittierten Passwörtern. Diese können von unbefugten Käufen und Transaktionen bis hin zu umfangreicheren Finanzbetrugsfällen reichen und sowohl Einzelpersonen als auch Organisationen betreffen.

Identitätsdiebstahl und Betrug

Kompromittierte Passwörter können zu Identitätsdiebstahl führen, bei dem ein Angreifer gestohlene persönliche Daten verwendet, um sich als sein Opfer auszugeben. Mit dieser neuen Identität können Kriminelle betrügerische Aktivitäten wie die Eröffnung neuer Konten oder die Aufnahme von Krediten im Namen des Opfers begehen.

Wir bewachen Ihre Website. Sie leiten Ihr Unternehmen.

Jetpack Security bietet benutzerfreundliche, umfassende WordPress-Site-Sicherheit, einschließlich Echtzeit-Backups, einer Webanwendungs-Firewall, Malware-Scans und Spam-Schutz.

Sichern Sie Ihre WebsiteAuswirkungen auf den persönlichen und organisatorischen Ruf

Die Folgen einer Passwortverletzung können den Ruf von Einzelpersonen und Organisationen erheblich schädigen. Der vermeintliche Mangel an Sicherheit kann das Vertrauen bei Kunden, Partnern und der Öffentlichkeit untergraben und zu langfristigen Reputationsschäden führen.

Diese direkten Konsequenzen verdeutlichen die entscheidende Bedeutung der Aufrechterhaltung einer robusten Passwortsicherheit und die Notwendigkeit wirksamer Maßnahmen zur Verhinderung einer Passwortkompromittierung.

Sekundäre Auswirkungen

Der Dominoeffekt auf vernetzte Systeme

Heutzutage sind digitale Systeme so vernetzt, dass der Zugriff auf ein Konto ein Tor zu zahlreichen anderen Konten und Systemen darstellen kann. Dies gilt insbesondere dann, wenn die Wiederverwendung von Passwörtern so häufig vorkommt. Der daraus resultierende Dominoeffekt kann die Auswirkungen eines einzigen kompromittierten Passworts verstärken.

Rechtliche Schritte und Verbindlichkeiten

Organisationen, die unter Passwortverstößen leiden, müssen oft mit rechtlichen Konsequenzen rechnen. Sie können haftbar gemacht werden, wenn sie Kundendaten nicht schützen, was zu Klagen, Geldstrafen und behördlichen Maßnahmen führen kann. Diese rechtlichen Herausforderungen können kostspielig sein und die Glaubwürdigkeit der Organisation schädigen.

Einhaltung der Datenschutzgesetze

Datenschutzverletzungen aufgrund kompromittierter Passwörter können zur Nichteinhaltung von Datenschutzgesetzen wie DSGVO und CCPA führen. Dies kann hohe Geldstrafen nach sich ziehen und umfangreiche Maßnahmen zur Wiederherstellung der Compliance erfordern, was die finanzielle und betriebliche Belastung erhöht.

Das Verständnis dieser sekundären Auswirkungen unterstreicht die Bedeutung robuster Passwortsicherheitspraktiken, nicht nur zur Vermeidung direkter Schäden, sondern auch zur Minderung umfassenderer Risiken, die dauerhafte Auswirkungen auf Einzelpersonen und Organisationen haben können.

So verhindern Sie, dass Ihre Passwörter kompromittiert werden

Erstellen Sie starke Passwörter

Das Erstellen starker, eindeutiger Passwörter ist der erste Schritt zum Schutz Ihrer Konten. Ein sicheres Passwort sollte eine komplexe Kombination aus Buchstaben, Zahlen und Sonderzeichen sein. Vermeiden Sie leicht zu erratende Informationen wie Geburtstage oder gebräuchliche Wörter.

Passwortlänge und -komplexität

Die Länge und Komplexität eines Passworts sind ausschlaggebend für seine Stärke. Längere Passwörter sind von Natur aus sicherer, da ein Bot bei einem Brute-Force-Angriff mehr mögliche Kombinationen ausprobieren muss. Empfohlen werden mindestens 12 bis 15 Zeichen.

Komplexität ist ebenso wichtig. Ein komplexes Passwort ist eine Mischung aus Groß- und Kleinbuchstaben, Zahlen und Symbolen. Diese Komplexität macht es für Tools zum Knacken von Passwörtern exponentiell schwieriger, das Passwort zu entschlüsseln, da jeder zusätzliche Zeichentyp die Anzahl der möglichen Kombinationen erhöht.

Verwenden Sie Sonderzeichen, Zahlen und gemischte Groß-/Kleinschreibung

Es ist wichtig, eine Mischung verschiedener Zeichentypen in Ihre Passwörter zu integrieren. Sonderzeichen (wie !, @, #) und Zahlen erhöhen den Schwierigkeitsgrad. Eine wirksame Strategie besteht darin, Buchstaben durch ähnlich aussehende Zahlen oder Symbole zu ersetzen (z. B. „o“ durch „0“ oder „E“ durch „3“).

Dieser als „Leet“-Speak bekannte Ansatz kann die Stärke des Passworts erhöhen und es gleichzeitig einprägsam halten. Leider werden Hacker immer geschickter darin, solche Tricks zu knacken, Sie sollten sich also nicht nur auf sie verlassen.

Vermeiden Sie gebräuchliche Wörter und Muster

Passwörter, die gängige Wörter, Phrasen oder sequentielle Muster (wie „qwerty“ oder „12345“) enthalten, sind besonders anfällig für Wörterbuchangriffe. Bei Angriffen werden häufig vorab zusammengestellte Listen gängiger Passwörter und Variationen verwendet. Um die Sicherheit zu erhöhen, sollten Sie daher die Verwendung dieser vorhersehbaren Elemente vermeiden. Entscheiden Sie sich stattdessen für zufällige Zeichenkombinationen oder verwenden Sie eine Passphrase – eine Wortfolge, die ein längeres Passwort erstellt (z. B. „Blue#Coffee7!Rainbow“).

Vermeiden Sie die Wiederverwendung von Passwörtern

Die Wiederverwendung von Passwörtern über mehrere Konten hinweg ist eine häufige Gefahr. Wenn ein Konto kompromittiert wird, sind alle anderen Konten mit demselben Passwort gefährdet. Um die Sicherheit auf allen Plattformen zu gewährleisten, verwenden Sie für jedes Konto ein eindeutiges Passwort. Durch diese Vorgehensweise wird sichergestellt, dass ein Verstoß auf einer Website nicht zu einem Dominoeffekt mit Kompromittierungen auf anderen Websites führt.

Verwenden Sie Passwort-Manager

Passwort-Manager sind unschätzbare Werkzeuge zur Verwaltung sicherer, eindeutiger Passwörter für jedes Konto. Sie generieren, rufen ab und speichern komplexe Passwörter, sodass Sie sich nicht jedes einzelne merken müssen.

Passwort-Manager bieten in der Regel auch eine verschlüsselte Speicherung an, um sicherzustellen, dass Ihre Passwörter sicher sind. Viele können Ihre Anmeldeinformationen auf Websites automatisch eingeben, wodurch das Risiko verringert wird, auf Phishing-Websites hereinzufallen, da sie nur auf der legitimen Website automatisch ausgefüllt werden.

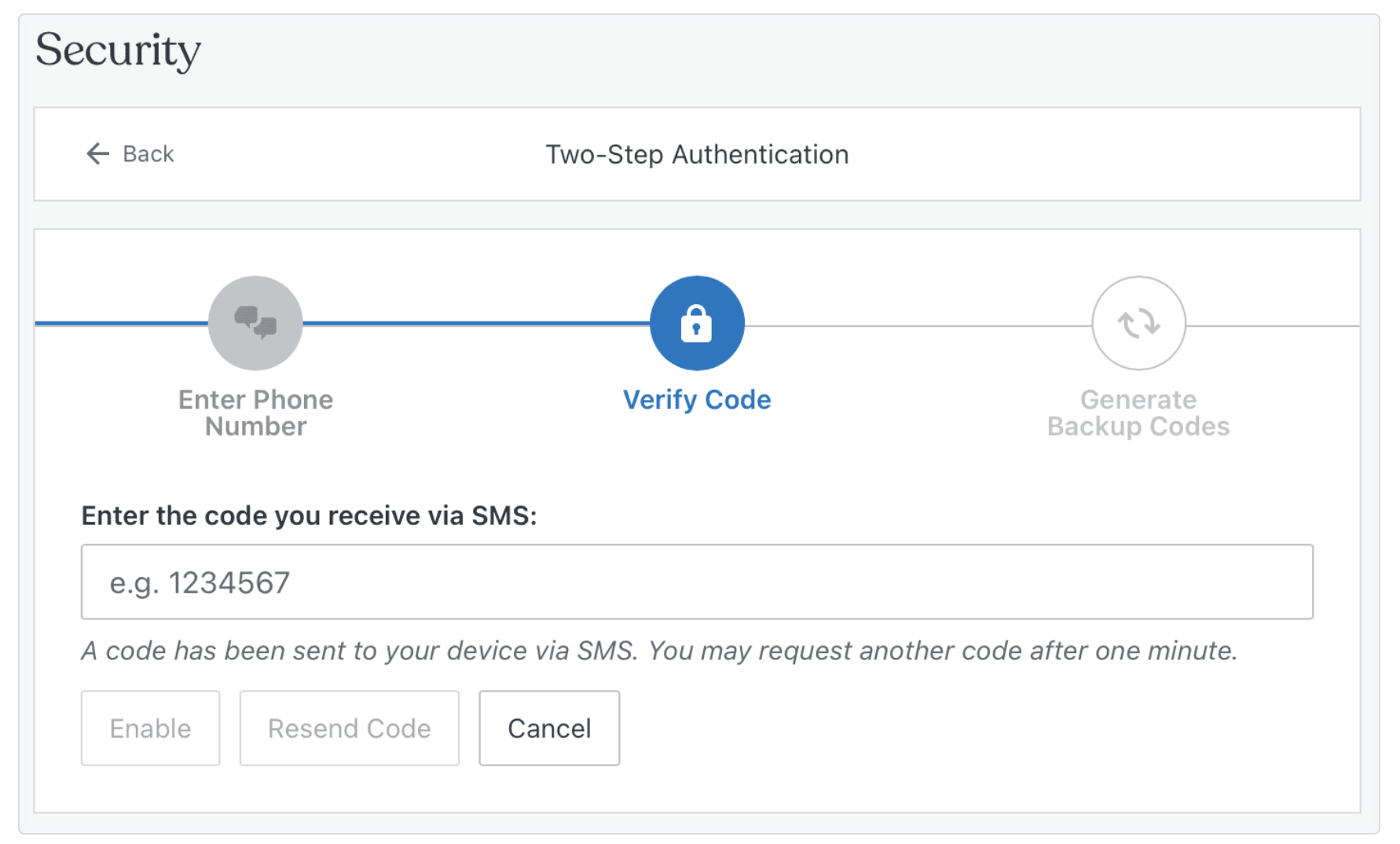

Implementieren Sie die Multifaktor-Authentifizierung (MFA)

Die Multifaktor-Authentifizierung (MFA) bietet über ein Passwort hinaus eine wichtige Sicherheitsebene. Es erfordert eine oder mehrere zusätzliche Überprüfungen, was die Wahrscheinlichkeit eines unbefugten Zugriffs erheblich verringert. Dieses System erfordert sowohl etwas, das Sie wissen (ein Passwort), als auch etwas, das Sie haben (ein Smartphone oder einen Sicherheitstoken). Selbst wenn ein Passwort kompromittiert wird, kann MFA einen Angreifer häufig daran hindern, sich Zugriff zu verschaffen.

Passwörter regelmäßig aktualisieren

Die regelmäßige Aktualisierung von Passwörtern ist eine wichtige Vorgehensweise im Bereich der digitalen Sicherheit. Besonders bei sensiblen Konten ist es am besten, das Passwort alle drei bis sechs Monate zu ändern. Dadurch wird das Offenlegungsfenster begrenzt, wenn ein Passwort kompromittiert wird. Stellen Sie beim Aktualisieren von Passwörtern sicher, dass sich das neue deutlich vom vorherigen unterscheidet, um den Sicherheitsvorteil zu maximieren.

Überwachen Sie die Kontoaktivität auf Datenschutzverletzungen

Die Überwachung der Kontoaktivität ist für die frühzeitige Erkennung unbefugter Zugriffe von entscheidender Bedeutung. Viele Dienste bieten mittlerweile Benachrichtigungen für neue Anmeldungen oder ungewöhnliche Aktivitäten an. Darüber hinaus können Sie durch die Nutzung von Diensten wie „Have I Been Pwned“ darüber informiert werden, ob Ihre Kontodaten Teil einer Datenschutzverletzung waren. Wenn Sie wachsam bleiben und auf diese Warnungen reagieren, können Sie sofort Maßnahmen ergreifen, z. B. Ihr Passwort ändern, um Ihr Konto zu schützen.

Setzen Sie Passwortrichtlinien in Organisationen durch

Organisationen müssen strenge Richtlinien zum Schutz sensibler Daten durchsetzen. Dazu gehören Richtlinien zur Komplexität, Regeln gegen die Weitergabe von Passwörtern und Anforderungen an regelmäßige Passwortänderungen. Darüber hinaus sollten Unternehmen die Implementierung von Passwort-Managern der Enterprise-Klasse in Betracht ziehen, um Mitarbeitern dabei zu helfen, sichere Passwörter zu verwalten, ohne das Risiko einzugehen, sie zu vergessen.

Informieren Sie Mitarbeiter und Benutzer über Passworthygiene

Bildung ist ein entscheidender Bestandteil der Cybersicherheit. Regelmäßige Schulungen, Erinnerungen und Lehrmaterialien können den Teammitgliedern helfen, die Bedeutung sicherer Passwörter und deren Erstellung zu verstehen.

Diese Schulung sollte die mit schwachen Passwörtern verbundenen Risiken, die Methoden, mit denen Hacker Passwörter kompromittieren, sowie Best Practices für die Passworterstellung und -verwaltung umfassen.

Verwenden Sie eine Website-Sicherheitslösung, wenn Sie eine Website betreiben

Für WordPress-Website-Manager ist die Implementierung einer robusten Website-Sicherheitslösung von entscheidender Bedeutung. Jetpack Security für WordPress bietet umfassenden Schutz. Es umfasst Funktionen wie Schutz vor Brute-Force-Angriffen, sichere Anmeldung (2FA) und Ausfallzeitüberwachung.

Durch die Integration von Jetpack Security in ihre Website-Verwaltung können WordPress-Administratoren die Abwehrmaßnahmen ihrer Website gegen passwortbezogene Angriffe erheblich verbessern und so die Sicherheit und Integrität der Besucherdaten und Website-Funktionalität gewährleisten.

Jetpack Security bietet nicht nur eine zusätzliche Schutzschicht, sondern auch die Gewissheit, dass die Website vor den häufigsten und schädlichsten Arten von Cyber-Bedrohungen geschützt ist.

Erfahren Sie mehr über Jetpack-Sicherheit.

Häufig gestellte Fragen

Was sind die häufigsten Fehler, die zu kompromittierten Passwörtern führen?

Der Weg zu kompromittierten Passwörtern beginnt oft mit häufigen, übersehenen Fehlern. Zu den häufigsten davon gehören:

- Verwenden Sie einfache und vorhersehbare Passwörter . Wenn Sie sich für leicht zu merkende Passwörter entscheiden, sind diese oft leicht zu erraten. Dazu gehört die Verwendung persönlicher Informationen wie Namen, Geburtstage oder einfacher Sequenzen (z. B. „123456“).

- Passwörter über mehrere Konten hinweg wiederverwenden . Viele Personen verwenden dasselbe Passwort für mehrere Konten. Wenn ein Konto gehackt wird, sind alle anderen gleichermaßen anfällig.

- Ignorieren von Software-Updates . Wenn die Software nicht aktualisiert wird, können Sicherheitslücken ungepatcht bleiben, was es für Hacker einfacher macht, Schwachstellen auszunutzen.

- Klicken auf Phishing-Links . Phishing-Versuche, die oft täuschend legitim aussehen, können Benutzer dazu verleiten, ihre Passwörter freiwillig preiszugeben.

- Keine Multifaktor-Authentifizierung (MFA) verwenden . Das Überspringen dieser zusätzlichen Sicherheitsebene macht Konten anfälliger für Sicherheitsverletzungen.

Wie kann ich feststellen, ob mein Passwort kompromittiert wurde?

Das Erkennen eines kompromittierten Passworts erfordert häufig das Erkennen ungewöhnlicher Aktivitäten wie:

- Unerwartete Kontobenachrichtigungen . Empfangen von E-Mails oder Textnachrichten über Anmeldeversuche oder Änderungen an Kontodaten, die Sie nicht veranlasst haben.

- Seltsame Kontoaktivität . Beobachten Sie unbekannte Aktionen in Ihrem Konto, z. B. gesendete Nachrichten, die Sie nicht geschrieben haben, oder nicht erkannte Transaktionen.

- Sicherheitswarnungen . Viele Online-Dienste benachrichtigen Benutzer über verdächtige Aktivitäten, beispielsweise über Anmeldungen von ungewöhnlichen Orten.

- Neuigkeiten zu Datenschutzverletzungen . Durch proaktives Überwachen von Nachrichten auf Datenverstöße bei von Ihnen genutzten Diensten können Sie mögliche Passwort-Kompromittierungen vorbeugen.

Was sind die ersten Schritte, wenn ich den Verdacht habe, dass mein Passwort kompromittiert ist?

Wenn Sie den Verdacht haben, dass Ihr Passwort kompromittiert wurde, ist sofortiges Handeln entscheidend. Sie können mit diesen Schritten beginnen:

- Ändern Sie Ihr Passwort . Tun Sie dies für das betroffene Konto und alle anderen Konten, bei denen Sie dasselbe Passwort verwendet haben.

- Auf Anomalien prüfen . Überprüfen Sie die letzten Kontoaktivitäten auf nicht autorisierte Aktionen.

- Aktivieren oder aktualisieren Sie MFA . Wenn Sie dies noch nicht getan haben, richten Sie die Multifaktor-Authentifizierung ein. Wenn es bereits eingerichtet ist, stellen Sie sicher, dass es ordnungsgemäß funktioniert, und aktualisieren Sie gegebenenfalls die Wiederherstellungscodes.

- Benachrichtigen Sie die relevanten Parteien . Kontaktieren Sie den Dienstanbieter des kompromittierten Kontos und benachrichtigen Sie gegebenenfalls Ihre Finanzinstitute oder Justizbehörden.

- Führen Sie einen Sicherheitsscan durch . Verwenden Sie ein zuverlässiges Sicherheitstool, um Ihre Geräte auf Malware zu überprüfen.

Wie nutzen Cyberkriminelle geleakte Passwörter für weitere Angriffe?

Cyberkriminelle nutzen geleakte Passwörter auf verschiedene Weise aus:

- Credential Stuffing . Verwendung automatisierter Tools zum Testen geleakter Passwörter auf verschiedenen Websites unter Ausnutzung der Wiederverwendung von Passwörtern.

- Gezielte Angriffe . Nutzung persönlicher Informationen aus einem Konto, um Phishing-Angriffe oder Betrugsversuche auf anderen Plattformen gezielt durchzuführen.

- Identitätsdiebstahl . Verwendung persönlicher Informationen im Zusammenhang mit kompromittierten Passwörtern, um sich für betrügerische Aktivitäten als Opfer auszugeben.

Was sind für Website-Manager und -Eigentümer die besten Möglichkeiten, eine Passwortkompromittierung zu vermeiden?

Für Website-Manager und -Eigentümer umfasst die Minimierung des Risikos einer Passwortkompromittierung mehrere Schritte:

- Implementieren Sie Richtlinien für sichere Passwörter . Erzwingen Sie die Erstellung komplexer Passwörter und regelmäßige Updates für alle Benutzer.

- Verwenden Sie Sicherheits-Plugins . Die Verwendung von Tools wie Jetpack Security kann die Abwehrkräfte Ihrer Website erheblich verbessern. Jetpack Security bietet Funktionen wie den Schutz vor Brute-Force-Angriffen, die es Angreifern erschweren, sich unbefugten Zugriff zu verschaffen.

- Aktualisieren und patchen Sie Systeme regelmäßig . Um sich vor bekannten Schwachstellen zu schützen, ist es von entscheidender Bedeutung, die Software Ihrer Website auf dem neuesten Stand zu halten.

- Bilden Sie Ihr Team weiter . Stellen Sie sicher, dass jeder, der an der Verwaltung der Website beteiligt ist, die Best Practices für die Passwortsicherheit kennt und weiß, wie man Phishing-Versuche erkennt.

Wie kann ich meine Website vor Techniken zum Knacken von Passwörtern wie Brute-Force-Angriffen schützen?

Der Schutz Ihrer Website vor Techniken zum Knacken von Passwörtern erfordert eine Kombination aus bewährten Praktiken und robusten Sicherheitslösungen:

- Anmeldeversuche begrenzen . Implementieren Sie Funktionen, die Benutzer nach einer bestimmten Anzahl falscher Passwortversuche sperren.

- Verwenden Sie sichere Passwörter und MFA . Fördern oder erzwingen Sie die Verwendung komplexer Passwörter und Multifaktor-Authentifizierung für alle Konten.

- Überwachen Sie auf verdächtige Aktivitäten . Behalten Sie die Anmeldemuster im Auge und achten Sie auf ungewöhnliche Aktivitäten.

- Implementieren Sie Sicherheitstools wie Jetpack Security . Für WordPress-Site-Besitzer bietet Jetpack Security eine umfassende Sicherheitslösung. Es schützt vor Brute-Force-Angriffen, überwacht verdächtige Aktivitäten und sorgt für sichere Anmeldungen. Dieser integrierte Ansatz ist entscheidend, um Ihre Website vor den häufigsten und schädlichsten Passwortangriffstechniken zu schützen.

Jetpack-Sicherheit: Schützen Sie Ihre WordPress-Website vor Passwortangriffen

Jetpack Security ist ein robuster Wächter für WordPress-Websites und erfüllt den dringenden Bedarf an starker Passwortsicherheit und Schutz vor verschiedenen Angriffen. Sein umfassendes Paket an Sicherheitsfunktionen ist darauf ausgelegt, die anspruchsvollen Bedrohungen zu bekämpfen, denen Website-Besitzer und -Manager heute ausgesetzt sind.

Hauptmerkmale von Jetpack Security:

Schutz vor Brute-Force-Angriffen . Jetpack Security vereitelt aktiv Brute-Force-Angriffe, indem es verdächtige Anmeldeversuche überwacht und blockiert. Diese Funktion ist entscheidend, um zu verhindern, dass Angreifer Passwörter erraten.

Regelmäßige Malware-Scans . Jetpack Security scannt nach Malware und Schwachstellen und stellt so sicher, dass potenzielle Bedrohungen umgehend erkannt und behoben werden. Websitebesitzer können die meisten Probleme sogar mit nur einem Klick beheben.

Ausfallüberwachung . Das Tool behält die Verfügbarkeit Ihrer Website im Auge und benachrichtigt Sie sofort, wenn Ihre Website ausfällt – ein potenzieller Hinweis auf eine Sicherheitsverletzung.

Echtzeit-Backups. Jetpack speichert Ihre Site-Daten sicher in der Cloud und aktualisiert sie jedes Mal, wenn Sie eine Änderung vornehmen. Jeder Kommentar, jede Bearbeitung, jeder Kauf oder jede Formularübermittlung wird gesperrt, für den Fall, dass Sie jemals eine Wiederherstellung benötigen.

Ein Aktivitätsprotokoll . Diese Funktion zeichnet alle wichtigen Aktionen auf der Website auf und ermöglicht Website-Managern die Überwachung auf unbefugte Änderungen oder Anmeldungen. Dies hilft auch bei der Fehlerbehebung und der Bestimmung des genauen Punkts, an dem die Site wiederhergestellt werden sollte.

Jetpack Security dient nicht nur als Verteidigungsinstrument, sondern auch als proaktive Maßnahme zur Aufrechterhaltung der Integrität und Zuverlässigkeit von WordPress-Websites. Durch die Integration von Jetpack in ihre Sicherheitsstrategie können Besitzer und Manager von WordPress-Websites ihre Verteidigung gegen die sich ständig weiterentwickelnde Landschaft von Passwortangriffen erheblich verbessern und sicherstellen, dass ihre digitalen Assets sicher und zuverlässig bleiben.

Erfahren Sie mehr über Jetpack-Sicherheit.