كيفية اكتشاف وإزالة البرامج الضارة من موقع WordPress

نشرت: 2022-08-11ليس من المستغرب أن يقوم WordPress بتشغيل 43٪ من الويب. نظرًا لأنه مفتوح المصدر ، يساهم الأشخاص من جميع أنحاء العالم باستمرار في التحسينات. بالإضافة إلى ذلك ، نظرًا لمكتبته الضخمة من المكونات الإضافية المجانية والمتميزة ، من السهل جدًا على شخص لديه معرفة تطوير محدودة أن ينشئ موقعًا معقدًا إلى حد ما.

ولكن ، كما هو الحال مع أي شيء آخر ، يحتاج مالكو مواقع WordPress إلى توخي الحذر باستمرار من مجرمي الإنترنت الذين يسعون إلى الاستفادة من الثغرات الأمنية. وأحد أكبر التهديدات هو البرمجيات الخبيثة.

هذا هو سبب أهمية تعلم كيفية إزالة البرامج الضارة من مواقع WordPress. عندما يمكنك تحديد وقت إصابة موقع WordPress الخاص بك ، يمكنك التصرف بسرعة لتنظيفه ومنع حدوثه مرة أخرى في المستقبل.

في هذا المنشور ، سنناقش أهمية اكتشاف وإزالة البرامج الضارة على موقع WordPress الخاص بك. ثم سنرشدك إلى كيفية القيام بذلك - باستخدام مكون إضافي وبدونه. سنقدم نصائح لحماية موقعك من البرامج الضارة في المستقبل ، ثم نختتم ببعض الأسئلة الشائعة (FAQs).

أهمية الكشف عن البرامج الضارة وإزالتها

البرامج الضارة هي جزء من البرامج المصممة لإلحاق الضرر بنظام الكمبيوتر أو إتلافه. يمكن أن يأتي في شكل فيروس أو دودة أو حصان طروادة أو برنامج تجسس. على الرغم من بعض الإجراءات الأمنية القوية ، فإن مواقع WordPress عرضة لهجمات البرامج الضارة.

هناك العديد من الطرق المختلفة التي يمكن أن تصل بها البرامج الضارة إلى موقع WordPress الخاص بك. الطريقة الأكثر شيوعًا هي من خلال المكونات الإضافية أو السمات الضارة. تتضمن الطرق الأخرى نقاط الضعف في برنامج WordPress الأساسي أو البرامج الأخرى الموجودة على الخادم الخاص بك.

بمجرد أن تصيب البرامج الضارة موقع WordPress ، يمكن للشخص الذي يقف وراء الهجوم إحداث الكثير من الضرر - حذف الملفات ، وضخ الروابط غير المرغوب فيها في المحتوى الخاص بك ، وحتى سرقة المعلومات الحساسة مثل كلمات المرور وأرقام بطاقات الائتمان. لا يمكن أن يؤدي هذا الهجوم إلى توقف غير ضروري فحسب ، بل يمكن أن يضر أيضًا بسمعتك ويؤدي إلى فقدان عملك.

بدون نوع من أداة فحص البرامج الضارة ، قد لا تلاحظ على الفور متى أصيب موقعك. وكلما طال أمد عدم اكتشاف البرامج الضارة ، زاد الضرر الذي يمكن أن تحدثه. هذا هو المكان الذي يتم فيه تشغيل أفضل المكونات الإضافية للأمان في WordPress. يمكنهم اكتشاف التهديدات والقضاء عليها قبل حدوث أضرار جسيمة.

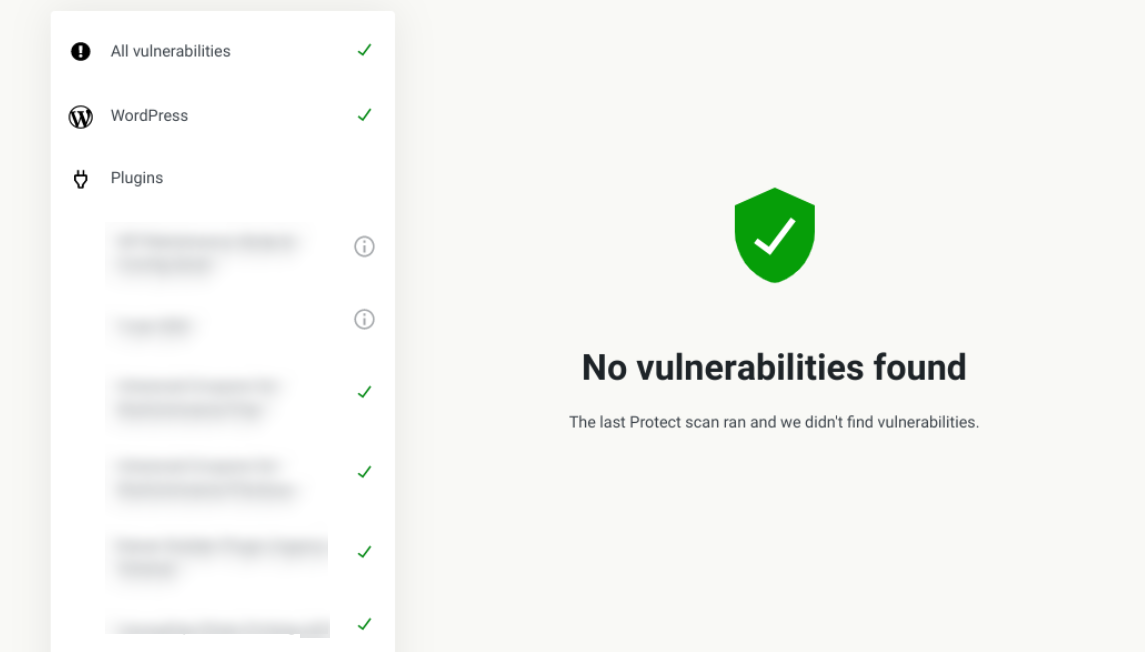

تحديد التهديدات باستخدام البرنامج المساعد المجاني

إذا كنت تبحث عن أداة مجانية عالية الجودة تراقب موقعك من أجلك ، فإن Jetpack Protect هو حل ممتاز. يقوم بمسح موقعك تلقائيًا بحثًا عن أكثر من 28700 نقطة ضعف ويقدم توصيات لتأمين موقع WordPress الخاص بك.

لا توجد إعدادات معقدة أو مصطلحات محيرة. يمكنك فقط تشغيله ، ثم الراحة بسهولة مع العلم أنه سيتم تنبيهك في المرة الثانية التي يتم فيها العثور على برامج ضارة أو نقاط ضعف.

يعد هذا خيارًا رائعًا للشركات الصغيرة والمواقع الإلكترونية الجديدة التي ترغب في تأمين موقع WordPress الخاص بهم بشكل أفضل. ومع ذلك ، ضع في اعتبارك أن التركيز الوحيد لـ Jetpack Protect هو تحديد البرامج الضارة والتهديدات ، وليس الإزالة. استمر في القراءة لمعرفة طرق إزالة البرامج الضارة من موقع WordPress الخاص بك.

كيفية إجراء إزالة البرامج الضارة في WordPress باستخدام مكون إضافي

الطريقة الأسهل والأسرع لاكتشاف وإزالة البرامج الضارة من مواقع WordPress هي استخدام مكون إضافي. لحسن الحظ ، هناك عدد قليل من الخيارات للاختيار من بينها.

نوصي باستخدام Jetpack Scan ، الذي يعمل على أتمتة عملية إزالة البرامج الضارة في WordPress بالكامل ، مما يوفر لك قدرًا كبيرًا من الوقت والطاقة. بالإضافة إلى ذلك ، من السهل جدًا إعداده على موقع الويب الخاص بك. يمكن شراؤها من تلقاء نفسها ، ولكنها تعمل بشكل أفضل كجزء من خطة أمان WordPress الأوسع نطاقاً من Jetpack التي توفر تغطية شاملة. لاحظ أنه يأخذ الوظيفة المضمنة مع Jetpack Protect خطوة أخرى إلى الأمام ، مع إصلاحات البرامج الضارة بنقرة واحدة.

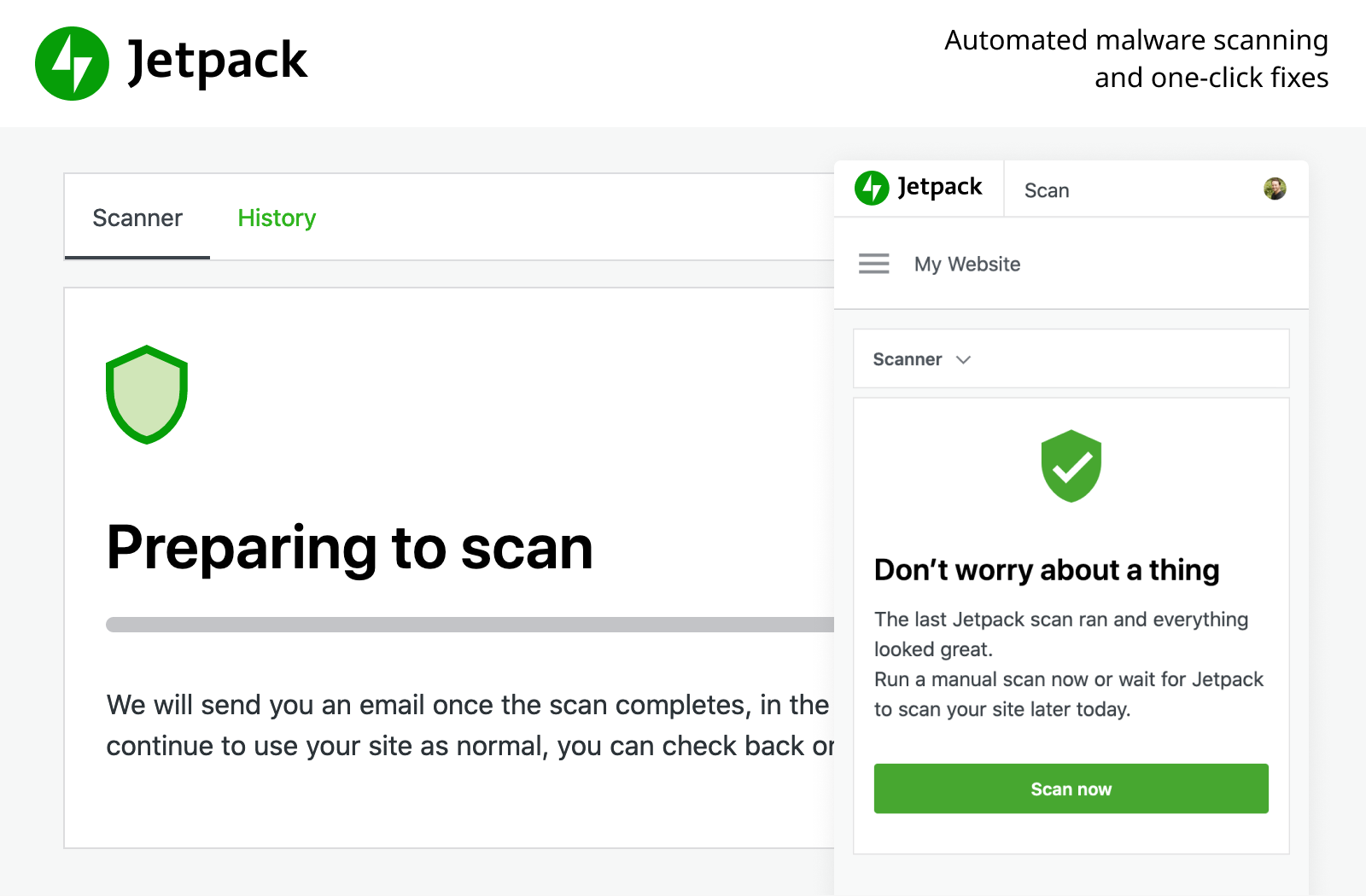

الخطوة 1: افحص موقع WordPress الخاص بك بحثًا عن البرامج الضارة

أولاً ، إذا لم تكن قد قمت بذلك بالفعل ، فستحتاج إلى تثبيت المكون الإضافي Jetpack وشراء Jetpack Scan. بمجرد تنشيط الأداة ، يمكنك فحص موقع WordPress الخاص بك بحثًا عن البرامج الضارة.

للقيام بذلك ، انتقل إلى Jetpack وانقر فوق الزر Scan .

سيقوم Jetpack الآن بفحص موقعك بحثًا عن أي تهديدات برامج ضارة معروفة. من المحتمل أن تستغرق هذه العملية دقيقتين فقط.

الخطوة الثانية: تنظيف البرامج الضارة المكتشفة (بنقرة واحدة)

من الناحية المثالية ، لم يتم اكتشاف أي برامج ضارة ، ويعرض الفحص الخاص بك نتيجة "لم يتم العثور على ثغرات أمنية".

ولكن إذا تم العثور على أي برامج ضارة ، فسترى قائمة بالمشكلات ضمن "تم العثور على تهديدات البرامج الضارة ". لإزالة البرامج الضارة ، ما عليك سوى النقر فوق الزر " إزالة التهديد " بجوار كل منها.

هذا كل ما في الامر! سيقوم المكون الإضافي تلقائيًا بتنظيف البرامج الضارة من WordPress نيابة عنك. مرة أخرى ، ستستغرق هذه العملية بضع دقائق فقط على الأكثر.

الخطوة 3: إزالة تحذيرات البرامج الضارة من موقع WordPress الخاص بك

إذا اكتشف Google برامج ضارة على موقع الويب الخاص بك ، فمن المحتمل أن يعرض تحذيرًا لمنع الزوار من محاولة الوصول إليه. هذه مشكلة كبيرة لأن معظم الزوار المحتملين لن يتابعوا هذه الرسالة.

لذلك ، بمجرد تحديد الشفرة الضارة وتنظيفها من موقعك ، فإن الخطوة الأخيرة هي إزالة هذه التحذيرات. إذا تم وضع علامة على موقعك ، فيمكنك تقديم طلب مراجعة إلى Google. ثم إنها مجرد مسألة انتظار الرد.

من المهم حقًا ألا تفوتك هذه الخطوة. راجع دليلنا الكامل حول كيفية إزالة موقع WordPress الخاص بك من قائمة حظر Google.

كيفية إزالة البرامج الضارة في WordPress بدون مكون إضافي

على الرغم من أنه عادةً ما يكون أسرع (وأسهل) ، إلا أنه لا يتعين عليك استخدام مكون إضافي لإزالة البرامج الضارة. هناك بعض الحالات التي قد لا يتمكن فيها المكون الإضافي من إزالة التهديد ، وفي هذه الحالة ، من الجيد بالتأكيد معرفة الطريقة اليدوية.

من المهم ملاحظة أن هذا النهج يتضمن عددًا من الخطوات ويتطلب قدرًا مناسبًا من الوقت. من الأفضل دائمًا استخدام مكون إضافي لإزالة البرامج الضارة ، إذا أمكنك ذلك.

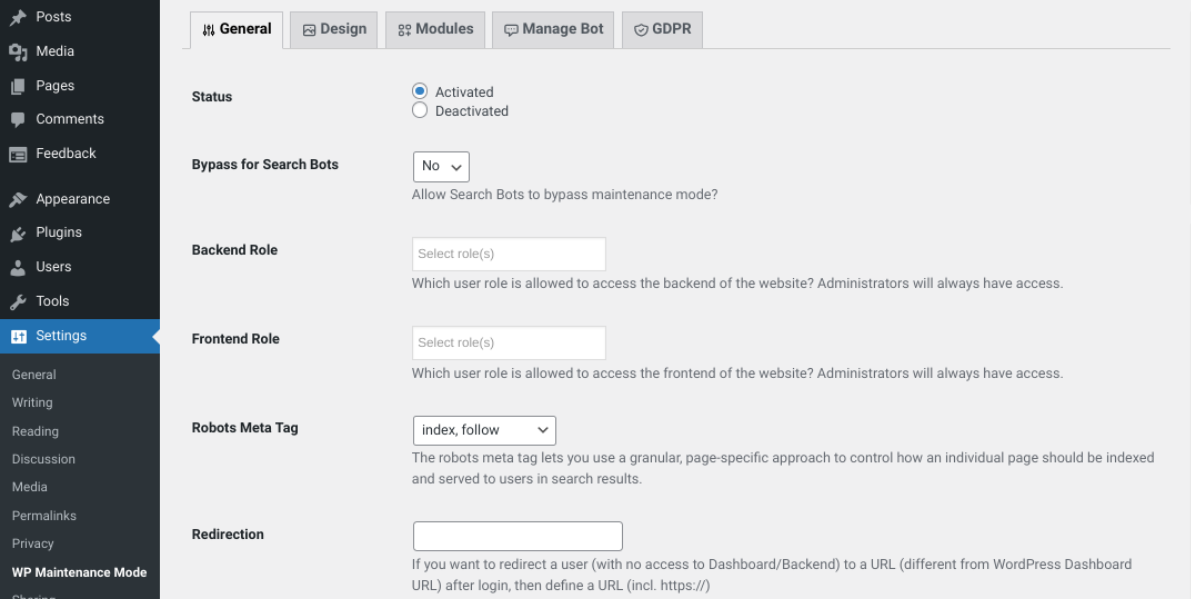

الخطوة 1: ضع موقع WordPress الخاص بك في وضع الصيانة

أول شيء عليك القيام به هو وضع موقعك في وضع الصيانة. تخفي هذه العملية محتوى موقع الويب الخاص بك عن الزوار وتعرض رسالة تخبرهم أن موقعك سيعود قريبًا.

يمكنك وضع موقعك في وضع الصيانة باستخدام مكون إضافي مثل WP Maintenance Mode & Coming Soon.

تتيح لك هذه الأداة المجانية تمكين وضع الصيانة بسهولة على موقعك ببضع نقرات. بعد تثبيته وتنشيطه ، يمكنك الانتقال إلى الإعدادات ← وضع صيانة WP .

بعد ذلك ، حدد المنشط باعتباره الحالة . عند الانتهاء ، انقر فوق الزر حفظ الإعدادات أسفل الشاشة. موقعك سينتقل الآن إلى وضع الصيانة.

الخطوة 2: قم بإنشاء نسخة احتياطية كاملة من موقع وقاعدة بيانات WordPress الخاصين بك

يعد الاحتفاظ بنسخة احتياطية من موقع WordPress الخاص بك دائمًا فكرة جيدة. يمكن أن يساعدك في استعادة موقعك إذا حدث خطأ ما أو حذفت شيئًا عن طريق الخطأ.

هناك جانبان ستحتاج إلى إجراء نسخ احتياطي له: قاعدة البيانات الخاصة بك وملفاتك. قاعدة البيانات هي المكان الذي يتم فيه تخزين المحتوى والإعدادات ومعلومات المستخدم الخاصة بك. ملفاتك هي كل شيء آخر ، مثل السمات والمكونات الإضافية والصور.

أفضل طريقة للقيام بذلك هي باستخدام مكون إضافي للنسخ الاحتياطي في WordPress مثل Jetpack Backup. فهو لا يوفر طريقة سهلة لتنزيل الملفات وقاعدة البيانات عند الطلب فحسب ، بل يقوم أيضًا بعمل نسخة احتياطية لموقعك تلقائيًا في الوقت الفعلي. لذلك ، في المستقبل ، سيتم حفظ كل تغيير من تغييراتك.

ومع ذلك ، يمكنك إجراء نسخ احتياطي لموقع WordPress الخاص بك يدويًا ، باستخدام أدوات بروتوكول نقل الملفات (FTP) و phpMyAdmin. هذه الطريقة أكثر تقنية وتستغرق وقتًا طويلاً.

الخطوة 3: تحديد جميع البرامج الضارة على موقعك

بمجرد تجهيز موقعك ، فإن الخطوة التالية هي تحديد أي برامج ضارة. يتضمن ذلك البحث في قاعدة البيانات والملفات وكود المصدر.

تتمثل إحدى طرق القيام بذلك في استخدام أداة ماسح ضوئي للبرامج الضارة مثل Malwarebytes.

إذا كنت تبحث عن التعرف على البرامج الضارة يدويًا ، فستحتاج إلى استعراض كل مجال من المجالات الرئيسية في موقعك للبحث عن علامات الإصابة. في قاعدة البيانات الخاصة بك ، يمكنك البحث عن الصيغ الشائعة التي يستخدمها غالبًا مجرمو الإنترنت (يمكنك الرجوع إلى الخطوة 9 للحصول على بعض الأمثلة الشائعة عن PHP الخبيثة).

إذا كنت تقوم بمسح شفرة المصدر الخاصة بك بحثًا عن البرامج الضارة ، فهناك نوعان رئيسيان من السمات للبحث عنهما: البرنامج النصي وإطار iframe. تعتبر الأسطر التي تبدأ بـ "script =>" أو "iframe src = URL>" وتحتوي على عناوين URL مشبوهة أو أسماء ملفات من العلامات الحمراء الشائعة.

الخطوة 4: استبدال جميع ملفات WordPress الأساسية بتثبيت نظيف

إذا كان لديك تثبيت WordPress تالف ، فإن إحدى أفضل الطرق لتنظيف موقعك المخترق هي استبدال جميع ملفات WordPress الأساسية بمجموعة جديدة. عند القيام بذلك ، ستحتفظ فقط بملف wp-config.php الأصلي ومجلد wp-content .

أولاً ، قم بتنزيل نسخة حديثة من WordPress من WordPress.org.

قم بفك ضغط الملف ، ثم احذف ملف wp-config.php ومجلد wp-content . هذان هما المجلدان الوحيدان اللذان يجب حذفهما - يجب ترك كل شيء آخر سليمًا.

بعد ذلك ، يمكنك استخدام مدير الملفات أو عميل FTP لتحميل الملفات المتبقية إلى الخادم الخاص بك. ستحل هذه الخطوة محل التثبيت الحالي. تعرف على كيفية تحميل الملفات المجمعة عبر FTP.

الخطوة 5: قم بإزالة أي تعليمات برمجية ضارة من ملف wp-config.php

إنها أيضًا فكرة ذكية لمقارنة ملف wp-config.php الخاص بك بالملف الأصلي الذي يقدمه WordPress Codex. ستجعل هذه الخطوة من السهل التعرف على أي شيء تمت إضافته وتحديد موقعه (مثل التعليمات البرمجية الضارة).

من ملف WordPress Codex ، قم بتنزيل نسخة حديثة من ملف wp-config.php . افتح الملف بالإضافة إلى ملف wp-config.php الموجود لديك في محرر نصي للمقارنة بينهما. هناك بعض الأسباب المشروعة التي قد تجعل ملفك مختلفًا عن الملف الأصلي - خاصةً عندما يتعلق الأمر بمعلومات حول قاعدة البيانات الخاصة بك - ولكن خذ الوقت الكافي للبحث عن أي شيء مريب وإزالته إذا لزم الأمر. عند الانتهاء ، احفظ الملف الذي تم تنظيفه ، ثم قم بتحميله على الخادم الخاص بك.

الخطوة 6: أعد تثبيت إصدار نظيف من قالبك

بعد ذلك ، سترغب في إعادة تثبيت إصدار نظيف من قالب WordPress الخاص بك. ولكن إذا كنت تستخدم قالبًا فرعيًا (نسخة من قالبك مع وظائف وتصميم الأصل الخاص به ، بالإضافة إلى التعديلات المخصصة) ، فأنت لا تريد أن تفقد كل عملك. لذلك ، ستحتاج إلى إعادة تثبيت إصدار نظيف من المظهر الخاص بك مع الحفاظ على مظهر طفلك كما هو.

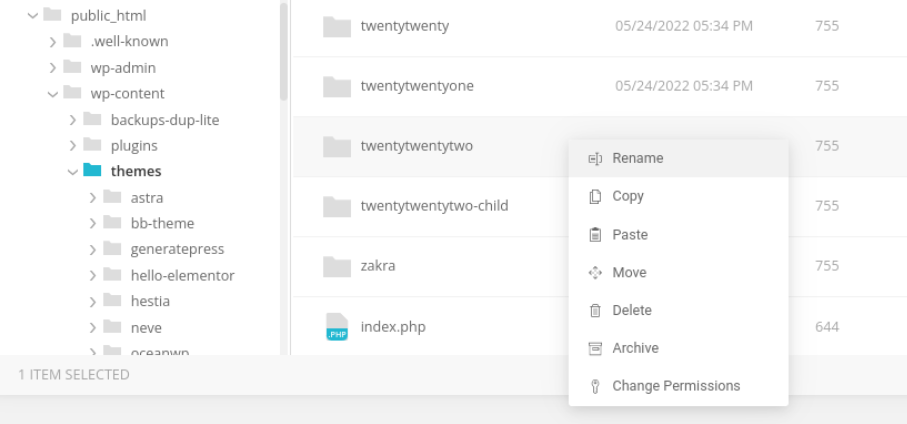

من لوحة معلومات WordPress الخاصة بك ، انتقل إلى Appearance → Themes ، ثم قم بإلغاء تنشيط المظهر الرئيسي الخاص بك. بعد ذلك ، انتقل إلى File Manager أو FTP واحذف مجلد النسق الأصل.

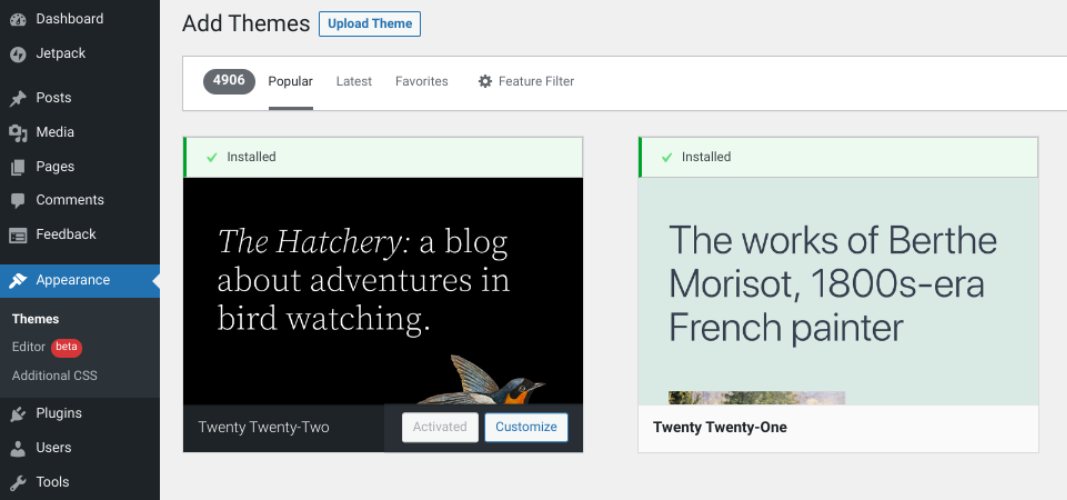

إذا كنت تستخدم سمة من مستودع WordPress ، فانتقل إلى هناك ، وابحث عن المظهر الخاص بك ، ثم قم بتنزيل أحدث إصدار. إذا كنت تستخدم سمة مميزة ، أو خيارًا مجانيًا من مكان آخر ، فستحتاج إلى تنزيل ملفات السمات الخاصة بك من هذا المصدر. من لوحة القيادة ، انتقل إلى المظهر ← السمات ، ثم حدد إضافة جديد ← تحميل سمة .

حدد الملف المضغوط الذي قمت بتنزيله للتو. بعد تحميله ، انقر فوق الزر تنشيط .

الآن يمكنك تفعيل موضوع طفلك. يجب أن يقوم موقعك الآن بتشغيل أحدث إصدار من السمة الأصلية ، مع عدم المساس بجميع التخصيصات الخاصة بك من السمة الفرعية.

الخطوة 7: تحقق من ملفات التعليمات البرمجية المعدلة مؤخرًا وقم بإصلاحها

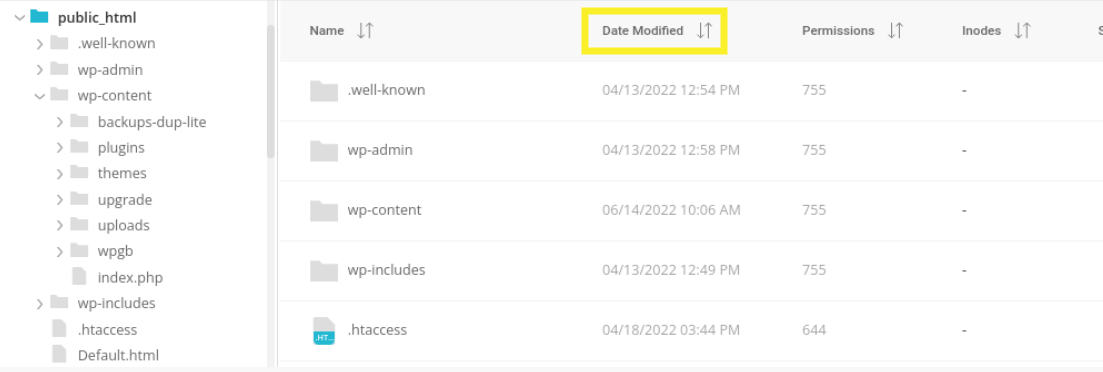

الخطوة التالية هي إلقاء نظرة على أي ملفات تم تعديلها مؤخرًا. للقيام بذلك يدويًا ، يمكنك الاتصال بموقعك عبر FTP أو File Manager ، ثم فرز ملفاتك بناءً على عمود تاريخ آخر تعديل:

قم بتدوين أي ملفات تم تغييرها مؤخرًا. ثم انتقل من خلال كل منهم لمراجعة التعليمات البرمجية للإضافات المشبوهة. يمكن أن تتضمن هذه وظائف PHP مثل str_rot13 أو gzuncompress أو EVAL.

الخطوة 8: تنظيف جداول قاعدة البيانات المخترقة

إذا كان موقع WordPress الخاص بك مصابًا ببرامج ضارة ، فهناك احتمال أن يكون قد أنشأ محتوى ضارًا في جداول قاعدة البيانات الخاصة بك.

لتنظيف الجداول الخاصة بك ، قم بتسجيل الدخول إلى لوحة معلومات phpMyAdmin - المتاحة من خلال مزود الاستضافة - ثم انتقل إلى جدول قاعدة البيانات الذي أصيب بمحتوى ضار لإزالته. يمكنك تحديد الجداول التي تأثرت باستخدام أداة ماسح ضوئي (مثل Jetpack) أو بمقارنة الملفات الأصلية بالملفات الحالية.

لاحظ أنه يجب عليك إنشاء نسخة احتياطية من موقعك أولاً ، ويمكنك العثور على الملفات الأصلية في النسخ الاحتياطية السابقة. يمكنك بعد ذلك البحث عن الوظائف شائعة الاستخدام (انظر الخطوة التالية) والروابط المشبوهة وما إلى ذلك. إذا حددت أيًا منها ، فيمكنك حذف هذا المحتوى يدويًا.

احفظ التغييرات ، ثم اختبر موقع الويب الخاص بك للتحقق من أنه لا يزال يعمل بشكل صحيح. إذا كنت لا تريد تعديل جداول قاعدة البيانات يدويًا ، فيمكنك أيضًا استخدام أداة مثل WP-Optimize.

على الرغم من أنه ليس مكونًا إضافيًا لإزالة البرامج الضارة ، إلا أنه يمكنه تنظيف قاعدة بياناتك وتحسينها. ولكن ، إذا كنت ترغب في استخدام مكون إضافي لاكتشاف وتنظيف برامج WordPress الضارة ، فنحن نوصي بحل مخصص مثل Jetpack Scan.

الخطوة 9: تحديد وإزالة الأبواب الخلفية المخفية

عندما يدخل المتسللون إلى موقعك ، فغالبًا ما يتركون وراءهم "بابًا خلفيًا" مخفيًا (وسيلة للعودة). عادةً ما يتم تضمين منطقة الإدخال هذه في الملفات التي تحمل أسماء مماثلة لملفات WordPress العادية ، ويتم وضعها فقط في مواقع الدليل الخاطئة.

لتحديد الأبواب الخلفية المخفية وإزالتها من موقع WordPress الخاص بك ، ستحتاج إلى البحث في الملفات والمجلدات الشائعة ، بما في ذلك wp-content / plugins ، و wp-content / upload ، و wp-content / theme .

عند فحص هذه الملفات ، هناك مجموعة متنوعة من وظائف PHP للبحث عنها ، بما في ذلك:

إكسيك

النظام

يجزم

قاعدة 64

str_rot13

gzuncompress

EVAL

شرائط مائلة

preg_replace (مع / e /)

Move_uploaded_file

لا تشير هذه الوظائف بطبيعتها إلى نشاط ضار. لكن الطريقة والسياق اللذين يتم استخدامها فيهما يمكن أن تشير في بعض الأحيان إلى المخاطر وتعرضها.

على سبيل المثال ، PHP الخبيثة عادة:

- يقع مباشرة قبل أو بعد رمز صالح ، بحيث يمكن تشغيله دون أن يتم اكتشافه.

- يحتوي على سلاسل طويلة من الأحرف العشوائية (أحرف و / أو أرقام).

- تم إدخاله مؤخرًا في التعليمات البرمجية الخاصة بك.

- يحتوي على معاد العدوى (البرامج الضارة التي تتكرر إذا قمت بحذفها) مثل 444 إذنًا أو مجلدًا مزيفًا للمكونات الإضافية.

كما هو الحال مع جداول قاعدة البيانات ، نوصي بمقارنة ملفاتك الحالية بالملفات الأصلية لتحديد ما إذا كان هناك سبب شرعي لوجود الكود.

لاحظ أن تحرير ملفات WordPress يمكن أن يكسر الوظائف الرئيسية لموقعك ، لذلك من الأفضل القيام بذلك فقط إذا كان لديك خبرة في العمل معهم. بخلاف ذلك ، نوصي باستخدام مكون إضافي مثل Jetpack Scan أو تعيين محترف.

كيفية حماية موقع WordPress الخاص بك من هجمات البرامج الضارة المستقبلية

تعلم كيفية إزالة البرامج الضارة من مواقع WordPress مفيد للغاية. لكن من الأفضل معرفة كيفية منع البرامج الضارة من إصابة موقع الويب الخاص بك في المقام الأول. دعونا نناقش بعض الإجراءات التي يمكنك اتخاذها!

1. قم بتغيير كلمة مرور WordPress وبيانات اعتماد قاعدة البيانات

أحد أهم الأشياء التي يمكنك القيام بها لمنع هجمات البرامج الضارة على موقع WordPress الخاص بك هو تغيير كلمة المرور وبيانات اعتماد قاعدة البيانات بانتظام. قد يؤدي القيام بذلك إلى زيادة صعوبة وصول المتسللين إلى موقعك.

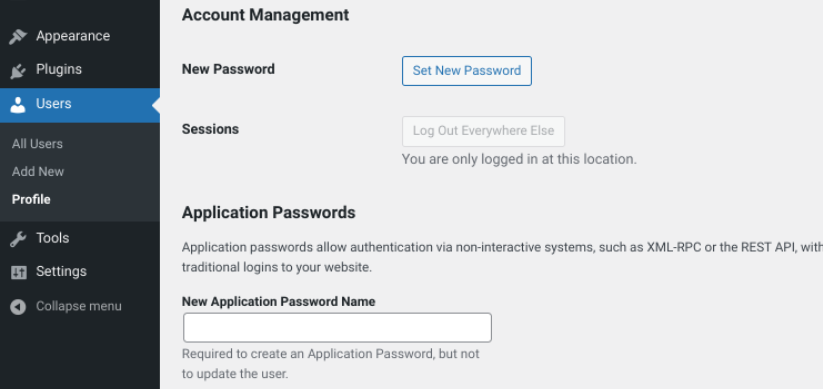

لتغيير كلمة المرور الخاصة بك ، قم بتسجيل الدخول إلى لوحة معلومات WordPress الخاصة بك وانتقل إلى Users → Profile .

من هنا ، يمكنك التمرير إلى قسم إدارة الحساب وتحديد تعيين كلمة مرور جديدة .

عند الانتهاء ، انقر فوق تحديث الملف الشخصي في الجزء السفلي من الشاشة. بمجرد تغيير كلمة المرور الخاصة بك ، تأكد من تسجيل الخروج من جميع الجلسات النشطة على موقع الويب الخاص بك. يتضمن ذلك أي أجهزة أو متصفحات قد تكون استخدمتها للوصول إلى موقع WordPress الخاص بك.

يجب عليك أيضًا تغيير بيانات اعتماد قاعدة بيانات WordPress الخاصة بك بانتظام. للقيام بذلك ، ستحتاج إلى تعديل ملف wp-config.php الخاص بك. يوجد هذا الملف في الدليل الجذر لتثبيت WordPress الخاص بك ويمكن الوصول إليه عبر FTP أو File Manager.

بمجرد فتح ملف wp-config.php ، ابحث عن الأسطر التالية:

// ** MySQL settings - You can get this info from your web host ** // /** The name of the database for WordPress */ define( 'DB_NAME', 'database_name_here' ); /** MySQL database username */ define( 'DB_USER', 'username_here' ); /** MySQL database password */ define( 'DB_PASSWORD', 'password_here' ); /** MySQL hostname */ define( 'DB_HOST', 'localhost' );ستحتاج إلى تحديث قيم DB_NAME و DB_USER و DB_PASSWORD بقيم جديدة. بمجرد القيام بذلك ، احفظ الملف وأغلقه.

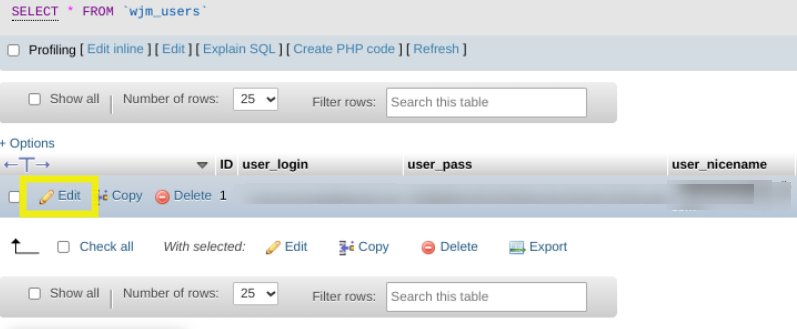

لكي تعمل هذه القيم ، سيتعين عليك أيضًا تحديثها على الخادم الخاص بك حتى تتطابق. للقيام بذلك ، يمكنك تسجيل الدخول إلى حساب phpMyAdmin الخاص بك والانتقال إلى قاعدة البيانات الخاصة بك. بعد ذلك ، افتح جدول المستخدمين وحدد تحرير .

يمكنك تحديث بيانات الاعتماد حسب الضرورة. عند الانتهاء ، انقر فوق الزر Go .

2. قم بتحديث موقع WordPress والسمات والمكونات الإضافية بانتظام

تعد البرامج القديمة واحدة من أكثر الطرق شيوعًا للوصول إلى مواقع الووردبريس للقراصنة. لذلك ، هناك طريقة أخرى لمنع هجمات البرامج الضارة وهي الحفاظ على موقع الويب الخاص بك محدثًا. تساعد هذه الخطوة في ضمان حصول موقعك على أحدث ميزات الأمان والتصحيحات.

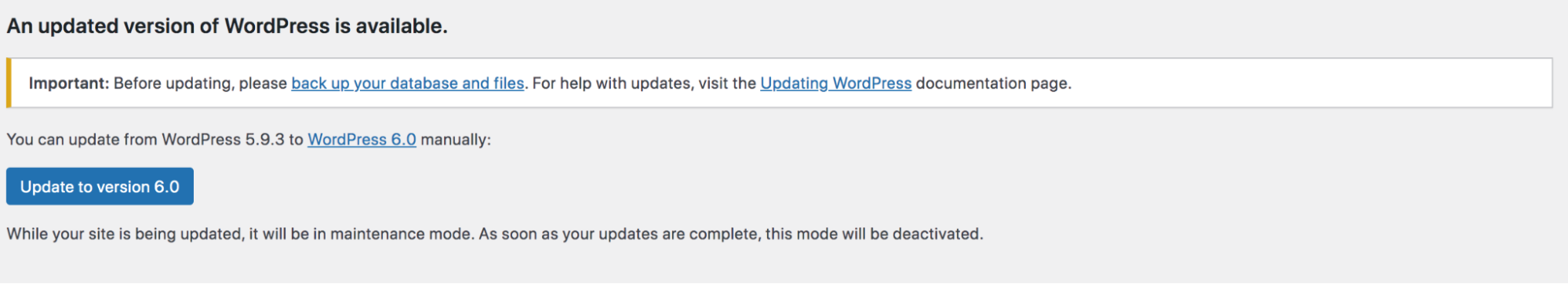

لتحديث WordPress core ، قم بتسجيل الدخول إلى لوحة القيادة الخاصة بك وانقر فوق التحديثات . إذا كان هناك إصدار جديد متاح من WordPress ، فسترى إشعارًا أعلى الشاشة.

يمكنك النقر فوق الزر " تحديث " لتثبيت أحدث إصدار.

يعد تحديث المكونات الإضافية والسمات الخاصة بك بنفس أهمية تحديث WordPress نفسه. يقوم معظم مطوري المكونات الإضافية والقوالب بإصدار تحديثات أمنية بانتظام.

يمكنك القيام بذلك عن طريق تسجيل الدخول إلى موقع WordPress الخاص بك والتحقق من علامة التبويب "التحديثات" . سترى أي مكون إضافي أو تحديثات سمة متوفرة ضمن تحديثات إصدار WordPress الرئيسية.

بعد ذلك ، حدد زر تحديث المكونات الإضافية أو تحديث السمات لتثبيت أحدث الإصدارات . إذا كنت ترغب في أتمتة هذه العملية ، فيمكنك أيضًا استخدام ميزة تحديثات البرنامج المساعد التلقائية الخاصة بـ Jetpack. سيقوم تلقائيًا بتثبيت إصدارات جديدة من WordPress والإضافات والقوالب بمجرد إصدارها.

ستحتاج إلى تثبيت وتفعيل المكون الإضافي Jetpack لتمكين هذه الميزة. بمجرد توصيله بحسابك على WordPress.com ، يمكنك الانتقال إلى Jetpack → Settings → Writing .

بعد ذلك ، قم بالتمرير إلى قسم التحديثات التلقائية في أسفل الصفحة ، ثم حدد أنواع التحديثات التي تريد تمكينها: تحديثات WordPress الأساسية و / أو تحديثات البرنامج المساعد و / أو تحديثات السمة .

عند الانتهاء ، تذكر أن تحفظ تغييراتك. يمكنك أيضًا إدارة التحديثات على صفحة سجل النشاط الخاصة بك. يمكنك تحديد زر تحديث الكل لتشغيلها جميعًا مرة واحدة.

3. قم بتثبيت مكون إضافي لفحص البرامج الضارة تلقائيًا لـ WordPress

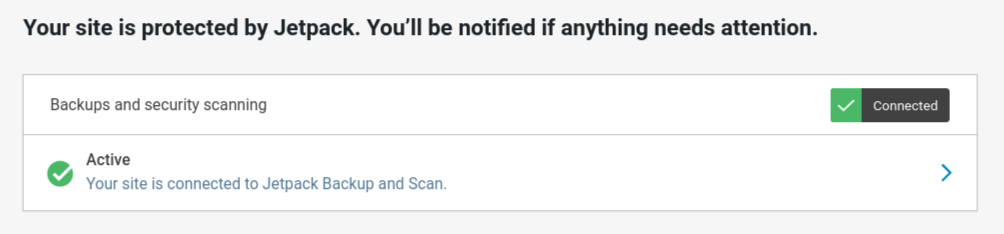

يجب عليك أيضًا فحص موقع WordPress الخاص بك بانتظام بحثًا عن البرامج الضارة باستخدام مكون إضافي مثل Jetpack Scan. سيقوم Jetpack Scan بمراجعة موقعك بحثًا عن برامج ضارة معروفة وإرسال بريد إلكتروني إليك إذا وجدوا أي خطأ.

بمجرد تنزيل البرنامج المساعد وتثبيته على موقعك ، يمكنك الوصول إلى أداة فحص البرامج الضارة بالنقر فوق Jetpack → Backup & Scan في لوحة معلومات WordPress. هناك ، يمكنك رؤية الحالة الحالية لموقعك ، وإجراء فحص جديد إذا كنت ترغب في ذلك.

4. قم بتثبيت ملحق نسخ احتياطي آلي لـ WordPress

لمنع هجمات البرامج الضارة وممارسة الأمان العام الجيد لموقع WordPress الخاص بك ، نقترح تثبيت مكون إضافي احتياطي تلقائي مثل Jetpack Backup.

Jetpack Backup هو أفضل مكون إضافي للنسخ الاحتياطي في WordPress لأنه يحفظ موقع الويب الخاص بك في الوقت الفعلي. إذا تغير أي شيء - تم تحديث صفحة ، أو نشر منشور ، أو شراء منتج ، وما إلى ذلك - فإن أحدث ملف نسخ احتياطي سيعكس ذلك. بالإضافة إلى ذلك ، يتكامل بسلاسة مع Jetpack Scan.

لذلك ، إذا تم العثور على برامج ضارة على موقعك ، فستتلقى إشعارًا من Scan لإعلامك بذلك. بعد ذلك ، يمكنك استعادة نسخة احتياطية على الفور من قبل حدوث الاختراق مباشرة - حتى من جهازك المحمول ، إذا كنت أثناء التنقل! - وتخطَّ جميع خطوات إزالة البرامج الضارة المُعقدة أعلاه.

الأسئلة الشائعة حول إزالة البرامج الضارة في WordPress

في هذه المرحلة ، نأمل أن يكون لديك فهم قوي لكيفية عمل اكتشاف وإزالة البرامج الضارة في WordPress. للتأكد من أننا غطينا المجالات الرئيسية ، دعنا نختتم ببعض الأسئلة الشائعة!

ما هي علامات الإصابة ببرامج WordPress الضارة؟

هناك عدة علامات على إصابة موقع WordPress الخاص بك ببرامج ضارة. أولاً ، قد تلاحظ أن موقعك يتم تحميله ببطء أو يعرض رسائل خطأ.

ثانيًا ، قد ترى مستخدمين جددًا أو ملفات لم تقم بإضافتها على موقعك. أخيرًا ، قد تجد أن موقع الويب الخاص بك مدرج في قائمة حظر Google أو تم حظره بواسطة برنامج مكافحة الفيروسات للزوار.

إذا رأيت أيًا من هذه العلامات ، فمن المهم اتخاذ إجراء فوري لتنظيف موقع WordPress الخاص بك. يمكن أن يؤدي تجاهل الإصابة بالبرامج الضارة إلى عواقب وخيمة ، بما في ذلك فقدان البيانات وتعطل موقع الويب.

كيف تصيب البرامج الضارة موقع WordPress بشكل عام؟

هناك عدة طرق مختلفة يمكن أن تصيب بها البرامج الضارة موقع WordPress. أولاً ، يمكن أن يأتي من خلال مكون WordPress الإضافي أو ثغرة موضوع.

يمكن أيضًا تحميله بواسطة مخترق يمكنه الوصول إلى موقعك من خلال كلمة مرور غير آمنة أو طريقة أخرى.

هل يمكنني إزالة البرامج الضارة من WordPress بنفسي؟

لديك دائمًا خيار الاستعانة بشركة خارجية لإزالة البرامج الضارة من موقعك ، ولكنها عادةً ما تكون باهظة الثمن. بدلاً من ذلك ، يمكنك تحديد البرامج الضارة وإزالتها من WordPress باستخدام مكون إضافي مثل Jetpack. هذا حل سريع وسهل وحسن السمعة.

إذا كنت مطورًا متمرسًا ، نعم ، يمكنك إزالة البرامج الضارة يدويًا من WordPress. هذه عملية مملة من المحتمل أن تسبب أخطاء كبيرة في موقعك. يجب عليك المتابعة بحذر إذا اخترت هذا الخيار.

تعزيز أمان موقع WordPress الخاص بك

يعد WordPress نظام إدارة محتوى مرنًا وقويًا ، ولكن نظرًا لأنه شائع جدًا ، فإن المتسللين يستهدفون أحيانًا المواقع التي تستخدمه. أحد أهم المخاطر التي تواجه مواقع WordPress هي البرامج الضارة.

كما ناقشنا في هذا المنشور ، هناك طرق متعددة لاكتشاف وإزالة البرامج الضارة في WordPress. الحل الأسهل والأسرع هو استخدام مكون إضافي مثل Jetpack. بدلاً من ذلك ، يمكنك إجراء إزالة البرامج الضارة يدويًا. نوصي أيضًا بتحديث برنامج WordPress بانتظام وإنشاء نسخ احتياطية لمنع حدوث مشكلات في المستقبل.

هل تبحث عن طريقة موثوقة وغير فعالة لمراقبة موقعك تلقائيًا بحثًا عن البرامج الضارة ونقاط الضعف؟ جرب البرنامج المساعد المجاني Jetpack Protect.

هل تريد الاستفادة من إزالة البرامج الضارة بنقرة واحدة ومكتبة من ميزات الأمان الإضافية؟ احصل على Jetpack Security اليوم!