كيف تعرضك كلمات المرور الضعيفة لمخاطر أمنية خطيرة

نشرت: 2024-01-17تتشابك حياتنا بانتظام مع المنصات عبر الإنترنت، وعلى الرغم من أنك سمعت ذلك مرات لا تحصى من قبل، إلا أنه لا يمكن المبالغة في أهمية تدابير الأمن السيبراني القوية. ومن الأمور الأساسية في هذه التدابير قوة كلمة المرور، والتي غالبًا ما تكون خط الدفاع الأول ضد التهديدات السيبرانية.

على الرغم من المعرفة الواسعة بالمخاطر، تظل كلمات المرور الضعيفة مشكلة سائدة، مما يجعل الأفراد والمنظمات عرضة لمجموعة متنوعة من المخاطر الأمنية.

تشريح كلمة المرور الضعيفة

ما هي كلمة المرور الضعيفة؟

في جوهرها، تشبه كلمة المرور الضعيفة قفلًا ضعيفًا على الباب، فهي توفر الحد الأدنى من الأمان ضد التطفل. في سياق الأمن الرقمي، عادةً ما يكون من السهل تخمين كلمة المرور الضعيفة أو اختراقها، حيث تفشل في توفير أي حاجز حقيقي ضد الوصول غير المصرح به. غالبًا ما تكون قصيرة من حيث التعقيد والطول وعدم القدرة على التنبؤ، مما يجعلها هدفًا رئيسيًا للهجمات الإلكترونية.

خصائص كلمات المرور الضعيفة

قصير الطول . كلمات المرور القصيرة هي بطبيعتها أقل أمانًا. يؤدي كل حرف إضافي في كلمة المرور إلى زيادة عدد المجموعات الممكنة بشكل كبير، وبالتالي تعزيز أمانها. من السهل جدًا اختراق كلمات المرور القصيرة، التي غالبًا ما تكون أقل من ثمانية أحرف.

عدم التعقيد . كلمات المرور التي لا تستخدم مزيجًا من الأحرف الكبيرة والصغيرة والأرقام والرموز تكون أقل أمانًا. يؤدي التعقيد إلى إنشاء مجموعة واسعة من المجموعات الممكنة، مما يمنع محاولات الاختراق التلقائية.

طبيعة يمكن التنبؤ بها . يستخدم العديد من الأشخاص معلومات يمكن تخمينها بسهولة في كلمات المرور الخاصة بهم، مثل الأسماء الشائعة والتواريخ والتسلسلات البسيطة (على سبيل المثال، "123456" أو "كلمة المرور"). هذه من بين المجموعات الأولى التي يحاول المهاجمون القيام بها.

لماذا لا تزال كلمات المرور الضعيفة تمثل مشكلة اليوم؟

على الرغم من زيادة الوعي بمخاطر الأمن السيبراني، إلا أن كلمات المرور الضعيفة لا تزال قائمة بسبب مجموعة من العوامل. وتشمل هذه العوامل الرغبة في كلمات مرور يسهل تذكرها، والاستهانة بمخاطر الهجمات الإلكترونية، وعدم فهم ما يشكل كلمة مرور قوية.

بالإضافة إلى ذلك، يتطلب الحجم الهائل للحسابات عبر الإنترنت إنشاء العديد من كلمات المرور، مما يدفع الكثيرين إلى اختيار البساطة على الأمان. ويعرضهم هذا الاختيار لمخاطر كبيرة، مما يؤكد الحاجة إلى حلول أمنية فعالة مثل Jetpack Security، الذي يقدم ميزات متقدمة للحماية من كلمات المرور الضعيفة لأصحاب مواقع WordPress.

المخاطر المرتبطة بكلمات المرور الضعيفة

دخول غير مرخص

كلمات المرور الضعيفة تفتح الباب أمام الوصول غير المصرح به. يمكن أن يتراوح ذلك من قيام شخص ما بالدخول إلى حساب شخصي على وسائل التواصل الاجتماعي إلى اختراق قاعدة بيانات تجارية آمنة. بمجرد الدخول، يمكن للمتطفل استخراج معلومات حساسة، أو انتحال شخصية المستخدم الشرعي، أو تعطيل العمليات.

الاستيلاء على الحساب

يعد الاستيلاء على الحساب نتيجة مباشرة لضعف أمان كلمة المرور. يمكن لمجرمي الإنترنت الذين لديهم حق الوصول إلى حساب واحد في كثير من الأحيان الاستفادة من المعلومات الموجودة هناك للوصول إلى حسابات أخرى، خاصة إذا تم إعادة استخدام كلمة المرور نفسها. يمكن أن يؤدي تأثير الدومينو هذا إلى اختراق واسع النطاق للبيانات الرقمية الشخصية والمهنية.

خروقات البيانات

كلمة مرور واحدة ضعيفة يمكن أن تؤدي إلى اختراق هائل للبيانات. عندما يتسلل المهاجمون إلى حساب واحد، يمكنهم غالبًا التنقل عبر شبكة بأكملها، والوصول إلى مجموعة كبيرة من البيانات السرية، بدءًا من المعلومات الشخصية إلى الأسرار التجارية.

سرقة الهوية

غالبًا ما تبدأ سرقة الهوية بكلمة مرور واحدة مخترقة. يمكن للمهاجمين استخدام بيانات الاعتماد المسروقة لانتحال شخصية الأفراد، أو التقدم بطلب للحصول على الائتمان، أو المشاركة في أنشطة احتيالية، كل ذلك تحت اسم شخص آخر.

الخسائر المالية

يمكن أن تؤدي كلمات المرور الضعيفة إلى خسائر مالية مباشرة. في سياق الأعمال، يمكن أن يؤدي الحساب المخترق إلى سرقة الأموال أو الملكية الفكرية، مما يكلف الشركات الملايين. بالنسبة للأفراد، يمكن أن يكون لسرقة المعلومات المصرفية أو معلومات بطاقة الائتمان آثار مالية فورية ومدمرة.

الاستيلاء على الموقع

بالنسبة لمديري ومالكي مواقع الويب، تشكل كلمات المرور الضعيفة خطرًا كبيرًا. يمكن للمهاجمين الذين لديهم إمكانية الوصول تشويه الموقع أو سرقة بيانات العملاء أو حتى إعادة توجيه حركة المرور إلى المواقع الضارة، مما يعرض سلامة الموقع وسمعة الشركة للخطر.

ضرر السمعة

يمتد الضرر الناجم عن كلمات المرور الضعيفة إلى ما هو أبعد من الخسارة المالية المباشرة. بالنسبة للشركات، يمكن أن يؤدي الاختراق الأمني إلى تشويه سمعتها، مما يؤدي إلى فقدان ثقة العملاء وربما تلف العلامة التجارية بشكل لا يمكن إصلاحه.

العواقب القانونية

وأخيرًا، يمكن أن تؤدي كلمات المرور الضعيفة إلى مشاكل قانونية. غالبًا ما تؤدي انتهاكات البيانات إلى اتخاذ إجراءات قانونية من الأطراف المتضررة، وقد تواجه الشركات غرامات بسبب فشلها في حماية بيانات المستخدم بشكل مناسب.

أي واحدة من هذه العواقب يمكن أن تكون مدمرة - وهذا سبب إضافي للاستثمار في مكون إضافي للأمان إذا كنت تقوم بتشغيل موقع WordPress.

التقنيات الشائعة لكسر كلمة المرور

هجمات القوة الغاشمة

هجمات القوة الغاشمة هي أسلوب التجربة والخطأ الذي يستخدمه المتسللون للوصول إلى موقع ويب باستخدام كلمة مرور بسيطة. يتضمن هذا الأسلوب التحقق بشكل منهجي من جميع كلمات المرور الممكنة حتى يتم العثور على الكلمة الصحيحة. على الرغم من أنها تستغرق وقتًا طويلاً، إلا أنها يمكن أن تكون فعالة ضد كلمات المرور الضعيفة، خاصة تلك القصيرة الطول والمنخفضة التعقيد. غالبًا ما يستخدم المتسللون الروبوتات لتسريع هذه العملية وأتمتتها.

هجمات القاموس

تتضمن هجمات القاموس استخدام قائمة مرتبة مسبقًا من كلمات المرور المحتملة، مثل الكلمات من القاموس. على عكس هجمات القوة الغاشمة التي تحاول كل مجموعة ممكنة، تكون هجمات القاموس أكثر تركيزًا، حيث تختبر الكلمات والعبارات الشائعة.

طاولات قوس قزح

جداول قوس قزح هي أدوات متطورة تستخدم في كسر كلمات المرور. إنها جداول محسوبة مسبقًا لعكس وظائف تجزئة التشفير، وذلك بشكل أساسي لتكسير تجزئة كلمة المرور. باستخدام جداول قوس قزح، يمكن للمتسللين مقارنة تجزئة كلمة مرور المستخدم بكفاءة مع التجزئة الموجودة في الجدول، مما يقلل بشكل كبير من الوقت اللازم للاختراق.

حشو أوراق الاعتماد

حشو بيانات الاعتماد هو هجوم آلي حيث يتم استخدام بيانات اعتماد الحساب المسروقة - عادة أسماء المستخدمين وعناوين البريد الإلكتروني - للوصول غير المصرح به إلى حسابات المستخدمين من خلال طلبات تسجيل الدخول الآلية واسعة النطاق. تستغل هذه الطريقة الممارسة الشائعة المتمثلة في إعادة استخدام كلمة المرور عبر مواقع متعددة.

هندسة اجتماعية

تتضمن الهندسة الاجتماعية التلاعب بالأفراد لإفشاء معلومات سرية. تشمل التقنيات التصيد الاحتيالي، حيث يتنكر المهاجمون ككيان جدير بالثقة في الاتصالات الإلكترونية، والذريعة، حيث يقوم المهاجم بإنشاء سيناريو ملفق لسرقة المعلومات الشخصية.

رش كلمة المرور

يشير رش كلمة المرور إلى أسلوب تجربة بعض كلمات المرور شائعة الاستخدام ضد العديد من الحسابات. على عكس هجمات القوة الغاشمة، التي تحاول استخدام العديد من كلمات المرور ضد حساب واحد، فإن رش كلمة المرور يستهدف حسابات متعددة بكلمات مرور أقل، مما يقلل من احتمالية تشغيل عمليات إغلاق الحساب.

تؤكد هذه التقنيات على الحاجة إلى سياسات كلمات مرور قوية وحلول أمنية متقدمة، خاصة لمديري مواقع الويب الذين يجب عليهم ليس فقط حماية بياناتهم الخاصة، بل أيضًا بيانات مستخدميهم.

أفضل الممارسات لإنشاء كلمات مرور قوية

1. زيادة الطول والتعقيد

في عالم أمان كلمات المرور، يعد الطول والتعقيد أمرًا أساسيًا. يجب أن تتكون كلمة المرور المثالية من 12 إلى 16 حرفًا على الأقل. يضمن هذا الطول مجموعة واسعة من الأحرف، مما يجعل من الصعب على الأدوات الآلية فك تشفيرها.

التعقيد لا يقل أهمية. مزيج من الأحرف الكبيرة والصغيرة والأرقام والرموز يعطل الأنماط المتوقعة، مما يجعل كلمة المرور صعبة على المتسللين لاختراقها. لا يتعلق الأمر فقط بإضافة حرف كبير أو رقم في النهاية؛ يجب أن يكون التعقيد منسوجًا في جميع أنحاء كلمة المرور.

2. استخدم عبارات المرور

لقد ظهرت عبارات المرور كاستراتيجية كلمات مرور آمنة وسهلة الاستخدام. على عكس كلمات المرور التقليدية، عبارة المرور عبارة عن سلسلة من الكلمات أو الجملة العشوائية. على سبيل المثال، يعد "BlueDolphinSunsetDrive" أكثر أمانًا وقابلية للتذكر من سلسلة من الأحرف العشوائية مثل "B1u3D0lph!n."

إن طول عبارات المرور يجعلها قوية بطبيعتها، كما أن طبيعتها السردية تجعل تذكرها أسهل. ومع ذلك، فمن الضروري تجنب العبارات الشائعة أو الاقتباسات الشهيرة أو كلمات الأغاني، حيث يمكن التنبؤ بها.

3. تجنب الأنماط الشائعة وكلمات القاموس

تؤدي الأنماط الشائعة، مثل مسارات لوحة المفاتيح التسلسلية (على سبيل المثال، "qwerty") أو الأحرف المتكررة (على سبيل المثال، "aaa")، إلى إضعاف أمان كلمة المرور بشكل كبير. وبالمثل، فإن استخدام كلمات القاموس، حتى مع وجود بدائل ذكية (مثل "p@ssw0rd")، لا يوفر حماية كافية ضد خوارزميات الاختراق المعقدة.

غالبًا ما يستخدم المتسللون أدوات متقدمة يمكنها التنبؤ بهذه البدائل بسهولة. يعد إنشاء كلمات مرور تتجنب هذه الأنماط وكلمات القاموس أمرًا ضروريًا للحفاظ على دفاع قوي ضد التهديدات السيبرانية المختلفة.

4. استخدم كلمات مرور فريدة لحسابات مختلفة

إحدى قواعد الأمان الأساسية هي استخدام كلمة مرور فريدة لكل حساب. تمنع هذه الإستراتيجية الموقف الذي تؤدي فيه كلمة مرور واحدة مخترقة إلى تفاعل متسلسل للوصول غير المصرح به إلى حسابات متعددة. قد يكون تذكر العديد من كلمات المرور المعقدة أمرًا صعبًا، ولكن يمكن أن يكون مديرو كلمات المرور خيارات مفيدة حقًا.

نحن نحرس موقعك. أنت تدير عملك.

يوفر Jetpack Security أمانًا شاملاً وسهل الاستخدام لموقع WordPress، بما في ذلك النسخ الاحتياطية في الوقت الفعلي وجدار حماية تطبيقات الويب وفحص البرامج الضارة والحماية من البريد العشوائي.

تأمين موقعك5. تنفيذ المصادقة متعددة العوامل (MFA)

تضيف المصادقة متعددة العوامل (MFA) طبقة كبيرة من الأمان. يتطلب MFA من المستخدمين توفير عاملي تحقق أو أكثر للوصول إلى الحساب، والذي يتضمن عادةً شيئًا يعرفونه (كلمة المرور) وشيئًا لديهم (هاتف أو رمز أمان).

تضمن هذه الطريقة أنه حتى لو تم اختراق كلمة المرور، فلن يتمكن المستخدمون غير المصرح لهم من الوصول دون المكون الثاني. وهذا مهم بشكل خاص للحسابات التي تحتوي على معلومات شخصية أو مالية حساسة.

6. الاستفادة من برامج إدارة كلمات المرور وفوائدها

يقوم مديرو كلمات المرور بتخزين كلمات المرور وتشفيرها، مع تمكينك من تسجيل الدخول إلى حساباتك بسهولة وأمان. يحتاج المستخدمون فقط إلى تذكر كلمة مرور أساسية واحدة. الفوائد هائلة - حيث تعمل برامج إدارة كلمات المرور على تخفيف عبء حفظ كلمات مرور معقدة متعددة، وتقليل مخاطر استخدام كلمات مرور ضعيفة أو متكررة، وغالبًا ما تقوم بتحديث كلمات المرور تلقائيًا. ويمكنها أيضًا تضمين ميزات مثل التنبيهات الأمنية للمواقع المخترقة والقدرة على مشاركة كلمات المرور بشكل آمن.

يعد الالتزام بأفضل الممارسات أمرًا بالغ الأهمية في بيئة تتطور فيها التهديدات السيبرانية باستمرار. ومن خلال تطبيق كلمات مرور قوية إلى جانب هذه الاستراتيجيات، يمكن للأفراد والمؤسسات تعزيز وضعهم الأمني الرقمي بشكل كبير.

خطوات قابلة للتنفيذ للتحسين الفوري

قائمة مرجعية للأفراد

تدقيق كلمات المرور الحالية الخاصة بك . قم بمراجعة جميع كلمات المرور الخاصة بك وتقييم قوتها. استبدال كلمات المرور الضعيفة بأخرى أقوى، مع الالتزام بأفضل الممارسات.

تمكين المصادقة متعددة العوامل . حيثما أمكن، قم بتنشيط المصادقة متعددة العوامل لإضافة طبقة من الأمان.

تحديث كلمات المرور بانتظام . قم بجدولة فترات زمنية منتظمة لتحديث كلمات المرور الخاصة بك، خاصة للحسابات الحساسة.

كن حذرًا من محاولات التصيد الاحتيالي . ثقف نفسك حول محاولات التصيد الاحتيالي لتجنب الكشف عن كلمات المرور الخاصة بك عن غير قصد.

استخدم مدير كلمات المرور . استخدم مدير كلمات المرور لتتبع كلمات المرور المعقدة الخاصة بك بشكل آمن.

توصيات للمنظمات

تنفيذ سياسات كلمة المرور القوية . إنشاء وتنفيذ السياسات التي تفرض استخدام كلمات مرور قوية.

إجراء تدريبات أمنية منتظمة . عقد دورات تدريبية منتظمة لمساعدة الموظفين على التعرف على تهديدات الأمن السيبراني والاستجابة لها، بما في ذلك تلك المتعلقة بأمن كلمة المرور.

تشجيع استخدام مديري كلمات المرور . قم بتعزيز استخدام مديري كلمات المرور داخل المؤسسة لمساعدة الموظفين في الحفاظ على كلمات مرور آمنة وفريدة لكل حساب.

جدولة عمليات التدقيق الأمني الروتينية . قم بمراجعة الممارسات والسياسات الأمنية للمنظمة بانتظام لتحديد نقاط الضعف ومعالجتها.

إنشاء خطة استجابة للخروقات . تطوير والحفاظ على خطة واضحة للاستجابة للانتهاكات الأمنية، بما في ذلك تلك الناجمة عن كلمات المرور المخترقة.

ومن خلال تنفيذ هذه الخطوات، يمكن للأفراد والمؤسسات تعزيز دفاعاتهم بشكل كبير ضد التهديدات الأمنية المتعلقة بكلمات المرور، مما يضمن تواجدًا أكثر أمانًا عبر الإنترنت.

كيفية الحفاظ على نظافة كلمة المرور القوية

قم بتحديث كلمات المرور الخاصة بك بانتظام

تعد التحديثات المنتظمة لكلمة المرور عنصرًا حاسمًا في نظافة كلمة المرور القوية. ويضمن هذا النهج الاستباقي أنه حتى لو تم اختراق كلمة المرور، فإن مدة صلاحيتها تكون محدودة، وبالتالي تقليل الضرر المحتمل.

أفضل الممارسات هي تغيير كلمات المرور كل ثلاثة إلى ستة أشهر، خاصة للحسابات التي تحتوي على معلومات حساسة أو شخصية. ومع ذلك، من المهم تجنب الأنماط التي يمكن التنبؤ بها في التحديثات، مثل إضافة رقم أو حرف إلى كلمة المرور الحالية. يجب أن تكون كل كلمة مرور جديدة فريدة من نوعها وأن تلتزم بإرشادات إنشاء كلمة المرور القوية.

تعرف على كيفية التعرف على محاولات التصيد الاحتيالي

التصيد الاحتيالي هو أسلوب شائع يستخدمه مجرمو الإنترنت للحصول على كلمات المرور. غالبًا ما تأتي هذه المحاولات في شكل رسائل بريد إلكتروني أو رسائل تحاكي المصادر المشروعة وتطلب معلومات حساسة.

يتضمن التعرف على محاولات التصيد الاحتيالي الشك في الطلبات غير المرغوب فيها للحصول على معلومات، خاصة إذا كانت تنقل إلحاحًا أو تعد بمكافآت. تحقق دائمًا من صحة المصدر قبل الرد أو النقر فوق أي روابط. يعد تثقيف الشخص حول أحدث تقنيات التصيد الاحتيالي والمؤشرات الشائعة لمثل هذه عمليات الاحتيال أمرًا ضروريًا للأمن السيبراني الشخصي والتنظيمي.

تجنب مشاركة كلمة المرور

إن مشاركة كلمة المرور، حتى مع الأفراد الموثوق بهم، تزيد بشكل كبير من خطر حدوث اختراق أمني. تمثل كل كلمة مرور مشتركة ثغرة أمنية محتملة. من الضروري الاحتفاظ بكلمات مرور فردية لكل حساب وعدم تشجيع ممارسة مشاركة كلمات المرور في الإعدادات الشخصية والمهنية.

بالنسبة للحالات التي يلزم فيها مشاركة الوصول، مثل حسابات الفريق أو الاستخدام العائلي، فكر في استخدام أدوات إدارة كلمة المرور التي تسمح بالوصول دون الكشف عن كلمة المرور الفعلية.

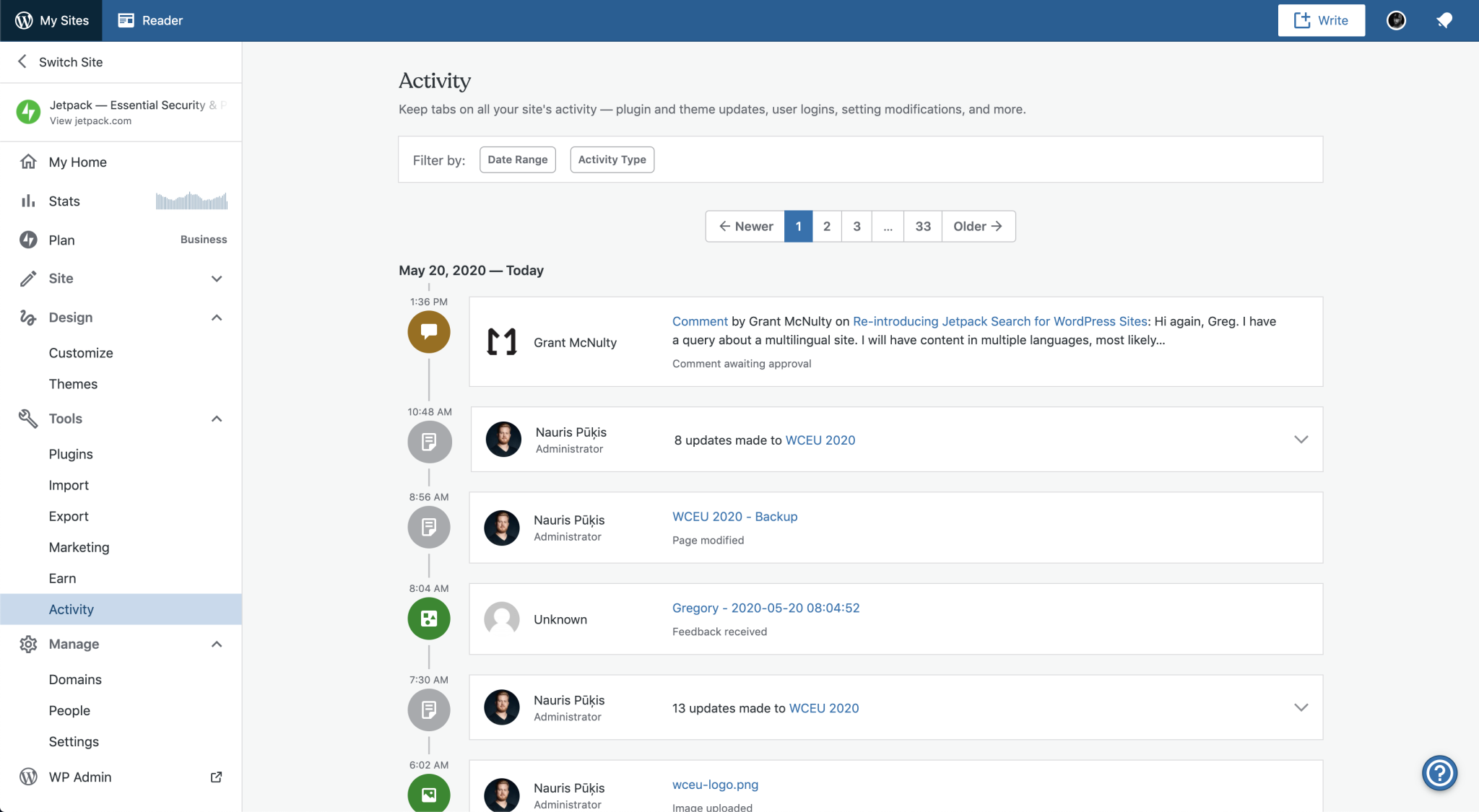

مراقبة نشاط الحساب

تعد المراقبة المنتظمة لنشاط الحساب طريقة استباقية لاكتشاف الوصول غير المصرح به. تقدم العديد من الخدمات عبر الإنترنت سجلات للأنشطة الحديثة، مثل أوقات تسجيل الدخول والمواقع. قم بمراجعة هذه السجلات بشكل دوري للتأكد من مشروعية جميع الأنشطة.

قم بإعداد تنبيهات للأنشطة غير المعتادة مثل تسجيلات الدخول من مواقع أو أجهزة غير مألوفة. يمكن أن يؤدي الكشف المبكر عن هذه الحالات الشاذة إلى منع المزيد من الوصول غير المصرح به والانتهاكات المحتملة للبيانات.

بالنسبة لمديري مواقع الويب، قم بتنفيذ حل أمان موقع الويب

يمتد الحفاظ على نظافة كلمات المرور القوية إلى ما هو أبعد من الحسابات الشخصية ليشمل حماية البنية التحتية لموقع الويب بالكامل. يعد استخدام حل أمان موقع الويب أمرًا ضروريًا.

على سبيل المثال، تم تصميم Jetpack Security لمواقع WordPress لتعزيز أمان موقع الويب. فهو يوفر ميزات مثل الحماية من هجمات القوة الغاشمة، ومراقبة وقت التوقف عن العمل، وفحص البرامج الضارة، وكلها تساهم في بيئة موقع ويب أكثر أمانًا. يوفر Jetpack Security طبقة إضافية من الدفاع والحماية ضد التهديدات الرقمية المختلفة ويضمن بقاء موقع الويب ومستخدميه محميين.

تعد النظافة القوية لكلمات المرور بمثابة نهج متعدد الأوجه يتضمن تحديثات منتظمة، والتوعية بالتصيد الاحتيالي، وتجنب مشاركة كلمات المرور، والمراقبة اليقظة، وتنفيذ حلول أمنية قوية مثل Jetpack Security. ومن خلال الالتزام بهذه الممارسات، يمكنك التخفيف بشكل كبير من المخاطر المرتبطة بكلمات المرور الضعيفة والحفاظ على تواجد آمن عبر الإنترنت.

أسئلة مكررة

ما الذي يجعل كلمة المرور ضعيفة؟

يعد فهم ما يشكل كلمة مرور ضعيفة أمرًا ضروريًا في مجال الأمن السيبراني. تعتبر كلمة المرور ضعيفة إذا كانت تفتقر إلى العناصر التي تجعل من الصعب على الأفراد غير المصرح لهم أو البرامج الآلية فك شفرتها. تحدد عدة خصائص كلمة مرور ضعيفة:

قصير الطول . توفر كلمات المرور القصيرة جدًا، عادةً أقل من ثمانية أحرف، الحد الأدنى من الأمان. يمكن اختراقها بسهولة عن طريق الأدوات الآلية التي تنفذ هجمات القوة الغاشمة، والتي تحاول بشكل منهجي جميع المجموعات الممكنة.

عدم التعقيد . من الأسهل التنبؤ بكلمة المرور ذات البنية البسيطة - مثل تلك التي لا تحتوي على مزيج من الأحرف الكبيرة والصغيرة والأرقام والرموز - واختراقها. يزيد التعقيد من عدد المجموعات الممكنة، مما يجعل فك تشفير كلمة المرور أكثر صعوبة.

عناصر يمكن التنبؤ بها . الكلمات أو العبارات الشائعة أو المعلومات التي يمكن تخمينها بسهولة مثل الأسماء أو تواريخ الميلاد أو التسلسلات البسيطة (على سبيل المثال، "abc123") تجعل كلمة المرور ضعيفة. كلمات المرور هذه عرضة لهجمات القاموس، حيث يستخدم المتسللون قائمة محددة مسبقًا من الكلمات والعبارات الشائعة لتخمين كلمات المرور.

معلومات شخصية . يمكن اختراق كلمات المرور التي تحتوي على معلومات شخصية يسهل الوصول إليها - مثل أجزاء من اسمك أو رقم هاتفك أو عنوانك أو تفاصيل أخرى يمكن التعرف عليها - بسهولة، خاصة مع توفر البيانات عبر الإنترنت.

الأنماط والتسلسلات . يؤدي استخدام أنماط لوحة المفاتيح (مثل "qwerty") أو التسلسلات البسيطة (مثل "12345") إلى تقليل قوة كلمة المرور بشكل كبير. هذه من بين المجموعات الأولى التي يحاولها المتسللون وأدواتهم البرمجية.

إعادة استخدام كلمات المرور . كلمة المرور المستخدمة عبر حسابات متعددة تصبح مسؤولية. إذا تم اختراق حساب واحد، فإن جميع الحسابات الأخرى التي لها نفس كلمة المرور معرضة للخطر.

كلمة المرور القوية تتجنب هذه المخاطر. إنها طويلة ومعقدة ولا يمكن التنبؤ بها وفريدة من نوعها. ولا تحتوي على معلومات شخصية أو يمكن تخمينها بسهولة ولا تتبع أنماطًا أو تسلسلات بسيطة.

كيف يستغل المتسللون عادةً كلمات المرور الضعيفة؟

يستغل المتسللون كلمات المرور الضعيفة من خلال استخدام مجموعة من التقنيات، مثل هجمات القوة الغاشمة، حيث يحاولون تركيب العديد من كلمات المرور، وهجمات القاموس، التي تتضمن تجربة كلمات أو عبارات شائعة.

بالإضافة إلى ذلك، يستخدمون أساليب مثل حشو بيانات الاعتماد، واستخدام أزواج اسم المستخدم/كلمة المرور التي تم اختراقها مسبقًا على مواقع مختلفة، واستغلال الممارسة الشائعة لإعادة استخدام كلمة المرور.

هل هناك أنماط أو طرق شائعة في اختراق كلمات المرور؟

نعم، تتضمن أساليب اختراق كلمات المرور الشائعة هجمات القوة الغاشمة، التي تتحقق بشكل منهجي من جميع مجموعات كلمات المرور المحتملة، وهجمات القاموس، التي تستخدم قائمة من كلمات المرور والعبارات الشائعة. يستخدم المتسللون أيضًا أساليب الهندسة الاجتماعية لخداع الأفراد للكشف عن كلمات المرور الخاصة بهم.

ما هي الأخطاء الأكثر شيوعًا التي يرتكبها الأشخاص عند إنشاء كلمات المرور؟

تتضمن الأخطاء الأكثر شيوعًا استخدام كلمات مرور يسهل تخمينها (مثل "123456" أو "كلمة المرور")، واستخدام المعلومات الشخصية (مثل أعياد الميلاد أو الأسماء)، واستخدام نفس كلمة المرور عبر حسابات متعددة، وعدم تحديث كلمات المرور بانتظام. هذه الممارسات تجعل كلمات المرور أكثر عرضة للاختراق.

كم مرة يجب أن أغير كلمات المرور الخاصة بي، ولماذا؟

يوصى بتغيير كلمات المرور الخاصة بك كل ثلاثة إلى ستة أشهر على الأقل. يساعد تحديث كلمات المرور بانتظام على الحماية من الوصول المستمر غير المصرح به، خاصة إذا تم اختراق كلمة المرور دون قصد. تعتبر هذه الممارسة مهمة بشكل خاص للحسابات التي تحتوي على معلومات حساسة أو شخصية.

ما هي المخاطر المرتبطة بإعادة استخدام كلمات المرور عبر حسابات متعددة؟

تؤدي إعادة استخدام كلمات المرور عبر حسابات متعددة إلى زيادة خطر تأثير الدومينو - إذا تم اختراق حساب واحد، فإن جميع الحسابات التي لها نفس كلمة المرور معرضة للخطر. يمكن أن تسمح هذه الممارسة بالوصول على نطاق واسع للمتسلل، مما قد يؤدي إلى سرقة الهوية وخسارة مالية وعواقب خطيرة أخرى.

هل كلمات المرور المعقدة كافية أم أن هناك عوامل أخرى يجب مراعاتها في أمان كلمة المرور؟

على الرغم من أن التعقيد أمر بالغ الأهمية، إلا أنه ليس العامل الوحيد في أمان كلمة المرور. يعد الطول وعدم القدرة على التنبؤ واستخدام المصادقة متعددة العوامل (MFA) أمرًا مهمًا أيضًا. يعد تحديث كلمات المرور بانتظام وتجنب إعادة استخدام كلمات المرور عبر حسابات مختلفة من الممارسات الأساسية.

هل من الجيد استخدام أسئلة استرداد كلمة المرور، وإذا كان الأمر كذلك، كيف يمكنني جعلها آمنة؟

يمكن أن تكون الأسئلة الخاصة باستعادة كلمة المرور مفيدة ولكن يجب استخدامها بعناية. تجنب استخدام المعلومات التي يمكن اكتشافها بسهولة كإجابات. بدلاً من ذلك، اختر أسئلة ذات إجابات لا يعرفها أحد سواك أو استخدم إجابة خاطئة يمكنك تذكرها ولكنها لا علاقة لها بالسؤال.

ما هي المصادقة متعددة العوامل (MFA)، وكيف تعزز أمان كلمة المرور؟

تتطلب المصادقة متعددة العوامل شكلين أو أكثر من أشكال التحقق للوصول إلى الحساب، وعادة ما تجمع بين شيء تعرفه (مثل كلمة المرور) وشيء تملكه (مثل الهاتف الذكي). يعمل MFA على تحسين الأمان بشكل كبير عن طريق إضافة طبقة دفاع تتجاوز مجرد كلمة المرور.

ما هي بعض العلامات الشائعة التي تشير إلى أن كلمة المرور الخاصة بك قد تم اختراقها؟

تتضمن العلامات نشاطًا غير مصرح به في حسابك، وإشعارات بمحاولات تسجيل الدخول أو تغييرات كلمة المرور التي لم تبدأها، ورسائل البريد الإلكتروني حول الوصول إلى الحساب من أجهزة أو مواقع غير معروفة. تشير هذه المؤشرات إلى احتمال تعرض كلمة المرور الخاصة بك للاختراق.

ما هي الخطوات التي يجب علي اتخاذها إذا كنت أشك في أن كلمة المرور الخاصة بي قد تم اختراقها؟

قم فورًا بتغيير كلمة المرور الخاصة بالحساب المخترق وأي حسابات أخرى استخدمت فيها نفس كلمة المرور. قم بمراجعة حسابك بحثًا عن أي تغييرات غير مصرح بها واتصل بمزود الخدمة. بالإضافة إلى ذلك، قم بمراقبة حساباتك بحثًا عن أي نشاط غير عادي.

بالنسبة لأصحاب ومديري مواقع الويب، ما مدى أهمية قوة كلمة المرور؟

بالنسبة لأصحاب مواقع الويب ومديريها، تعد كلمات المرور القوية ذات أهمية بالغة. إنهم خط الدفاع الأول في حماية الواجهة الخلفية لموقع الويب وبيانات المستخدم وسلامة الموقع بشكل عام من الوصول غير المصرح به والهجمات الإلكترونية المحتملة.

كيف يمكنني تأمين موقع الويب الخاص بي من تقنيات كسر كلمة المرور مثل هجمات القوة الغاشمة؟

لحماية موقع الويب الخاص بك من تقنيات كسر كلمات المرور مثل هجمات القوة الغاشمة، قم بتنفيذ سياسات كلمات مرور قوية، واستخدم المصادقة متعددة العوامل، ومراقبة محاولات تسجيل الدخول. يوصى بشدة باستخدام حل أمني شامل مثل Jetpack Security لمواقع WordPress.

يوفر Jetpack Security ميزات حماية متقدمة مثل منع هجمات القوة الغاشمة ومراقبة وقت التوقف عن العمل والفحص التلقائي للبرامج الضارة، مما يعزز أمان موقع الويب الخاص بك ضد التهديدات المتعلقة بكلمة المرور.

Jetpack Security: حماية موقع WordPress الخاص بك من هجمات كلمة المرور

في سياق التهديدات السيبرانية المتزايدة، وخاصة تلك التي تستهدف نقاط ضعف كلمات المرور، أصبحت حماية مواقع WordPress أكثر أهمية من أي وقت مضى. يظهر Jetpack Security كحل محوري في هذا المشهد، حيث يوفر حماية شاملة مصممة خصيصًا لبيئات WordPress.

يعالج Jetpack Security تحديات أمان كلمة المرور بشكل مباشر، مع التركيز على مجالين رئيسيين: الحماية ضد هجمات القاموس والقوة الغاشمة. وتنتشر هذه الهجمات في العالم الرقمي، وغالبًا ما تستهدف مواقع الويب ذات سياسات كلمة المرور الضعيفة. نهج Jetpack متعدد الأوجه:

حماية هجوم القوة الغاشمة . يقوم Jetpack Security بمراقبة محاولات تسجيل الدخول المشبوهة وحظرها بشكل نشط. ومن خلال القيام بذلك، فإنه يقلل بشكل كبير من مخاطر هجمات القوة الغاشمة، وهي إحدى الأساليب الأكثر شيوعًا التي يستخدمها المتسللون.

عمليات الفحص الأمني المنتظمة . يجري Jetpack Security عمليات فحص منتظمة وشاملة لموقع WordPress الخاص بك، لتحديد نقاط الضعف وتوفير إشعارات وحلول فورية لمعالجة هذه المشكلات.

المسح الآلي للبرامج الضارة . فهو يقوم بالبحث بشكل مستمر عن البرامج الضارة، مما يضمن تحديد التهديدات الأمنية والتخفيف من حدتها على الفور.

مراقبة وقت التوقف عن العمل . يراقب Jetpack Security مدة تشغيل موقع الويب الخاص بك. في حالة حدوث خرق أمني يؤدي إلى توقف موقع الويب، تتيح التنبيهات الفورية اتخاذ إجراء سريع لحل المشكلة واستعادة العمليات العادية.

من خلال دمج Jetpack Security في موقع WordPress الخاص بك، فإنك تضمن وجود نظام دفاع قوي ضد هجمات كلمات المرور. تعتبر هذه الحماية ضرورية ليس فقط لحماية موقعك ولكن أيضًا للحفاظ على ثقة المستخدمين. تعرف على المزيد حول أمان Jetpack.