كيفية المسح بسهولة بحثًا عن البرامج الضارة في WordPress

نشرت: 2022-05-30يعد إجراء فحص للبرامج الضارة لموقع WordPress الخاص بك أمرًا بالغ الأهمية. على الرغم من حقيقة أن WordPress يطبق تدابير أمنية مختلفة لضمان أن يكون موقع الويب الخاص بك آمنًا ، فإن الضمان بنسبة 100٪ على نظام WordPress الآمن تمامًا هو شبه مستحيل. حقيقة الأمر هي أن موقع WordPress الخاص بك لا يزال عرضة للثغرات الأمنية. واحدة من هذه الثغرات الأمنية هي حقن البرمجيات الخبيثة.

يعد استخدام السمات والإضافات الفارغة أحد أكثر الطرق شيوعًا التي يتم بها حقن البرامج الضارة في مواقع WordPress. يعد شراء السمات والمكونات الإضافية من البائعين غير الموثوق بهم أيضًا من العوامل المساهمة في وجود برامج ضارة على موقع WordPress إذا أضاف هؤلاء البائعون أكواد ضارة إلى المنتجات. يمكن أن يساعد فحص البرامج الضارة في تحديد التعليمات البرمجية المشبوهة أو البرامج الضارة في مثل هذه المنتجات.

في هذه المقالة ، سننظر في ماهية البرامج الضارة وكيفية إجراء فحص للبرامج الضارة والإجراءات التي يجب اتخاذها بعد اكتشاف البرامج الضارة في موقع الويب الخاص بك على WordPress.

جدول المحتويات

ما هي البرامج الضارة

كيفية البحث عن البرامج الضارة

- أمان iThemes

- WordFence

- الأمن Sucuri

- WP Cerber Security

- Titan Anti-spam & Security

الإجراءات التي يجب اتخاذها بعد اكتشاف البرامج الضارة

استنتاج

ما هي البرامج الضارة

تشير البرامج الضارة إلى البرامج أو الملفات المتطفلة التي تهدف إلى إلحاق الضرر بموقعك على الويب.

هناك أنواع مختلفة من البرامج الضارة مثل أحصنة طروادة وبرامج التجسس وبرامج الإعلانات المتسللة وبرامج الفدية وغيرها الكثير.

يمكن أن تسبب البرامج الضارة آثارًا سلبية على أمان موقع الويب الخاص بك وأدائه. إذا كان موقعك مصابًا ببرامج ضارة ، فمن المحتمل أن تلاحظ بعض المشكلات داخل الموقع مثل:

- ينخفض أداء الموقع. قد تلاحظ تغيرات في السرعة بشكل خاص.

- ارتفاع استخدام موارد الخادم

- أداء سيو ضعيف

- إدراج موقع الويب في القائمة السوداء بواسطة Google

- عرض الإعلانات المشبوهة والنوافذ المنبثقة

في بعض الأحيان ، قد يكون لديك برامج ضارة تعمل داخل موقعك ولكن لا يتم عرض أي من هذه العلامات داخل موقعك. هذا هو سبب أهمية إجراء فحص منتظم للبرامج الضارة على موقع الويب الخاص بك.

كيفية البحث عن البرامج الضارة

سيساعدك فحص البرامج الضارة في تحديد الشفرة المشبوهة أو البرامج الضارة داخل موقع الويب الخاص بك. أصبح إجراء فحص للبرامج الضارة على موقع WordPress الخاص بك أمرًا سهلاً من خلال استخدام المكونات الإضافية للأمان.

هنا ، سننظر في كيفية استخدام بعض أفضل المكونات الإضافية للأمان وأكثرها شيوعًا لإجراء فحص للبرامج الضارة.

أمان iThemes

عند إعداد المكون الإضافي iThemes Security ، ستحتاج إلى تنفيذ ما يلي:

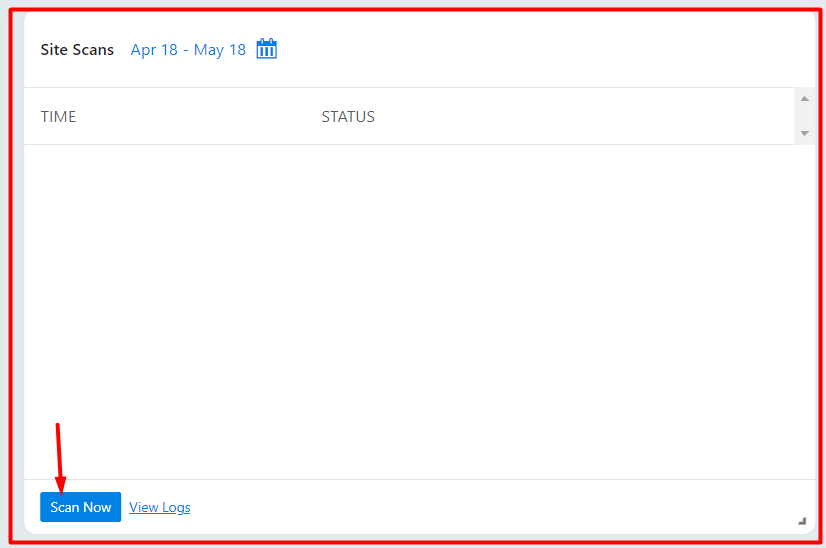

ط) انتقل إلى قسم الأمان> لوحة المعلومات

ب) قم بالوصول إلى قسم "عمليات فحص الموقع" داخل لوحة القيادة وانقر على زر "المسح الآن"

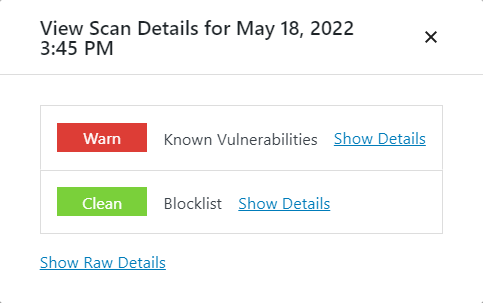

بمجرد اكتمال الفحص ، سيكون لديك نافذة منبثقة مع بعض الملخص عن نتائج الفحص:

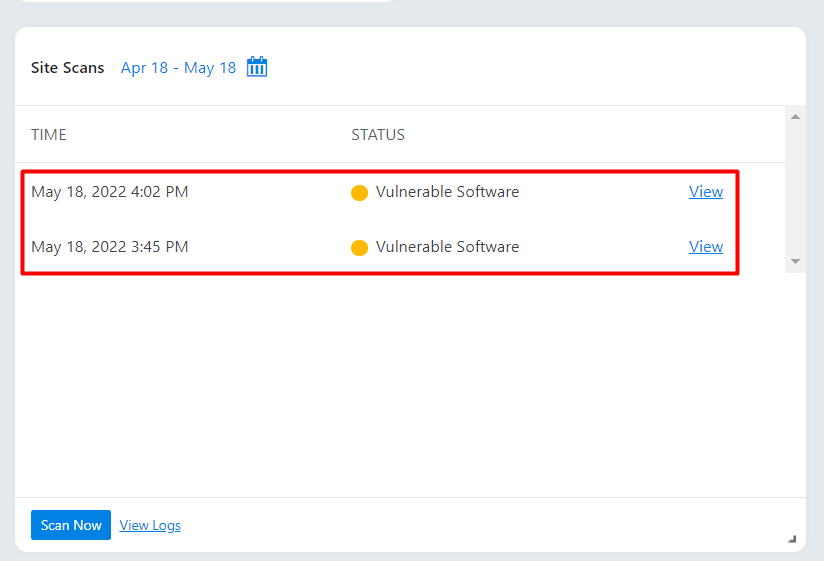

ضمن قسم "عمليات فحص الموقع" داخل لوحة القيادة ، سيكون لديك عرض لعمليات الفحص التي أجريتها.

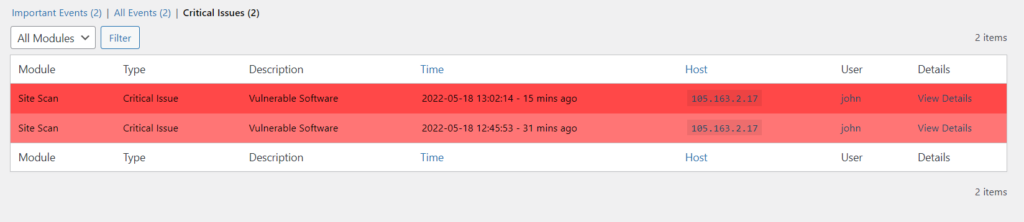

عند النقر على رابط "عرض السجلات" الموجود داخل قسم "عمليات فحص الموقع" ، ستتم إعادة توجيهك إلى قسم السجلات (الأمان> السجلات). هنا ، سيكون لديك عرض للسجلات من جميع عمليات فحص موقعك وتفاصيل المشكلات ، إن وجدت ، كما هو موضح في لقطة الشاشة أدناه.

WordFence

مع تثبيت المكون الإضافي WordFence ، سيقوم المكون الإضافي تلقائيًا بإجراء فحص على موقع الويب الخاص بك. ومع ذلك ، في بعض الأحيان ، يمكنك اختيار بدء فحص يدوي ، والذي عند تشغيله سيجري أيضًا فحصًا للبرامج الضارة لموقعك على الويب. للقيام بما يلي:

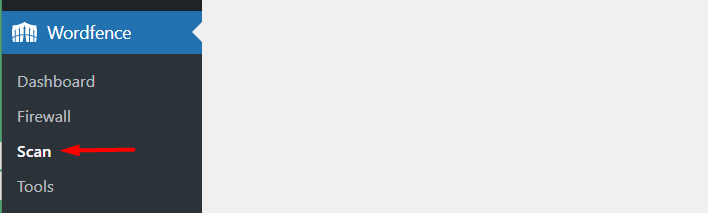

1) انتقل إلى WordFence> قسم Scan داخل لوحة معلومات WordPress الخاصة بك.

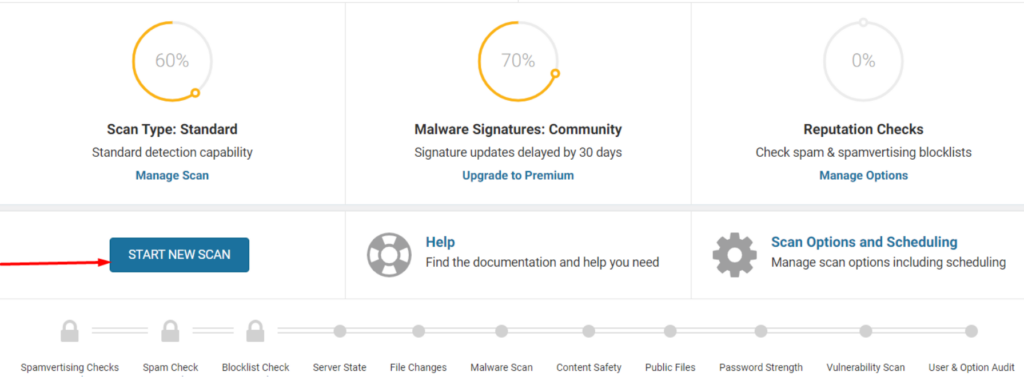

ب) في القسم ، انقر فوق الزر "بدء فحص جديد".

اسمح بتشغيل الفحص ، وعند الانتهاء سيكون لديك عرض لنتائج الفحص.

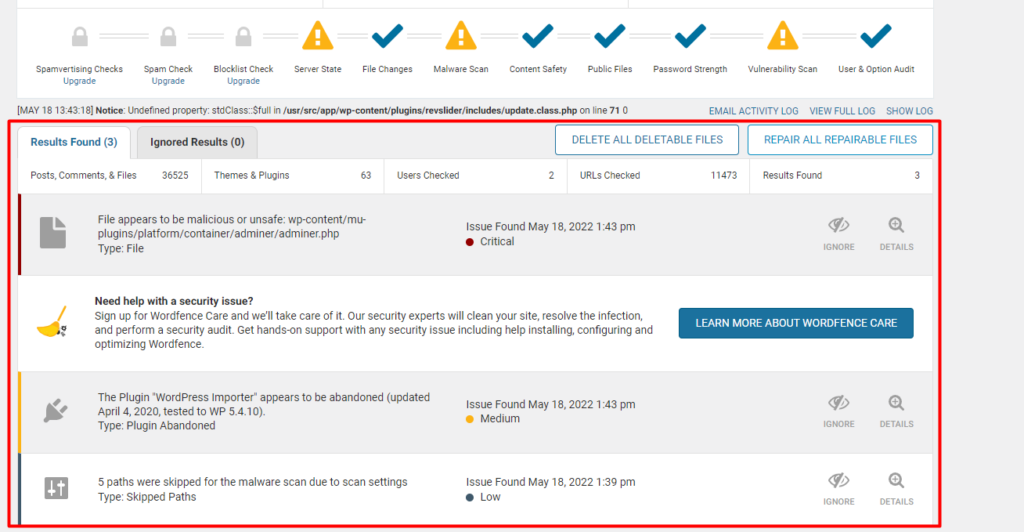

يتم تقديم مشكلات الأمان التي تم تحديدها داخل هذا السجل. يتم تجميعها على أساس الأولوية ، مع تقديم القضايا الحرجة أولاً.

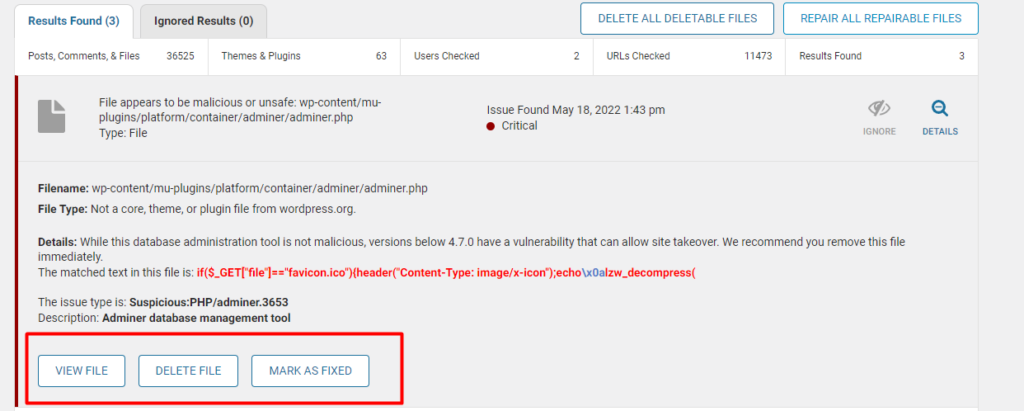

عند النقر فوق مشكلة البرامج الضارة المشبوهة ، سيكون لديك مسار عمل يمكنك تنفيذه. فيما يلي لقطة شاشة نموذجية على هذا:

يمكنك اختيار إصلاح ملف أو حذفه إذا كنت متأكدًا من أنه برنامج ضار. ومع ذلك ، تحتاج إلى عمل نسخة احتياطية للموقع قبل القيام بذلك.

الأمن Sucuri

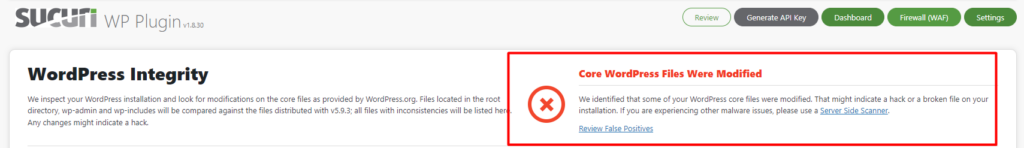

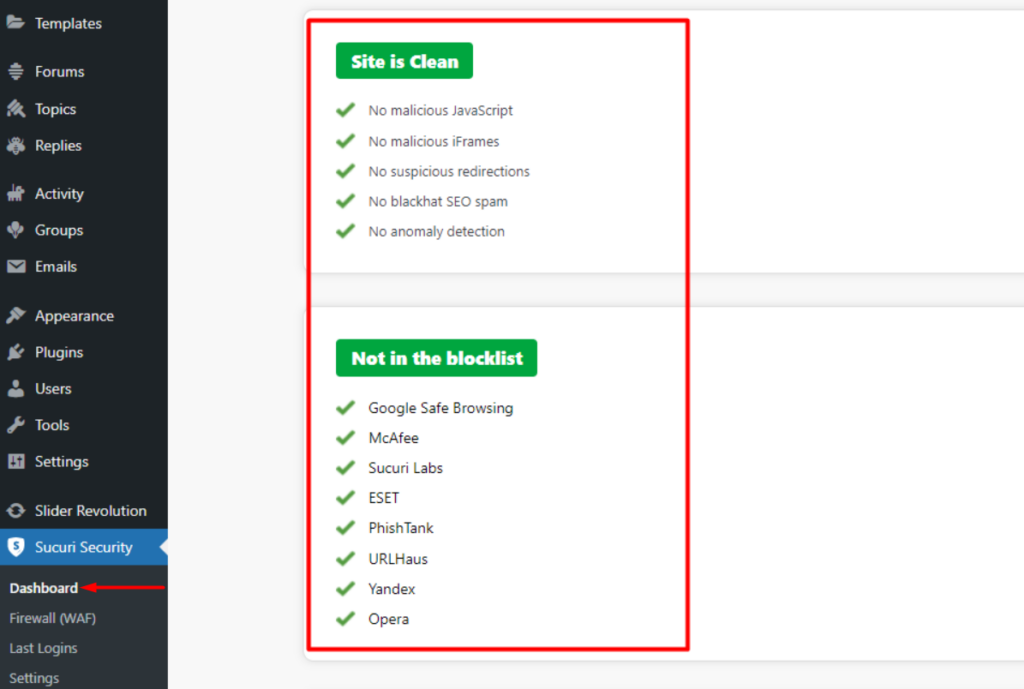

بمجرد تثبيت المكون الإضافي Sucuri ، سيقوم بفحص موقعك تلقائيًا. يحتوي المكون الإضافي على ماسح ضوئي لموقع الويب عن بُعد يُعرف باسم SiteCheck ، والذي يساعد في تحديد أي رمز ضار أو برامج ضارة.

سيتحقق أيضًا من ملفات WordPress التي تم تغييرها من خلال مقارنة محتويات الملفات داخل موقعك بملفات WordPress الرسمية.

مع الخطة المجانية ، قد لا يكتشف الفحص على سبيل المثال صفحات التصيد والأبواب الخلفية أو أي تغييرات لم يتم تقديمها خارجيًا. للاستفادة من هذه الميزات الأساسية ، ستحتاج إلى التسجيل للحصول على خطة متميزة.

ضمن قسم Sucuri Security> Dashboard ، يمكنك الحصول على عرض لنتائج أحدث فحص.

تتمثل إحدى الفوائد الرئيسية لـ Sucuri في أنه إذا قمت بالتسجيل للحصول على خطة وتم تحديد أي برنامج ضار في الفحص ، فسيساعدك خبراء Sucuri بالفعل في إزالة البرامج الضارة دون قيود أو تكاليف إضافية.

WP Cerber Security

يشتمل المكون الإضافي WP Cerber Security على أداة مسح قوية تتحقق من سلامة ملفات ومجلدات موقعك للتأكد من عدم وجود برامج ضارة.

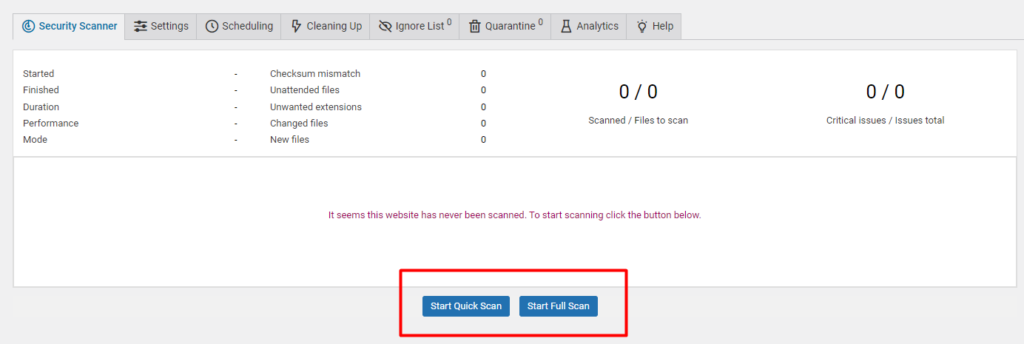

يدعم WP Cerber أيضًا عمليات المسح الآلي واليدوية. لإجراء المسح اليدوي ، سوف تحتاج إلى القيام بما يلي:

انتقل إلى Wp Cerber> قسم سلامة الموقع

داخل القسم ، انقر فوق الزر "بدء المسح السريع" أو "بدء المسح الكامل" بناءً على تفضيلاتك:

بدء الفحص السريع : عند تحديد هذا الخيار ، يقوم المكون الإضافي بمسح وفحص كود الملفات ذات الامتدادات القابلة للتنفيذ فقط ويتحقق من سلامتها.

بدء الفحص الكامل : عند تحديد هذا الخيار ، يقوم المكون الإضافي بمسح جميع الملفات داخل الموقع والتحقق من سلامتها.

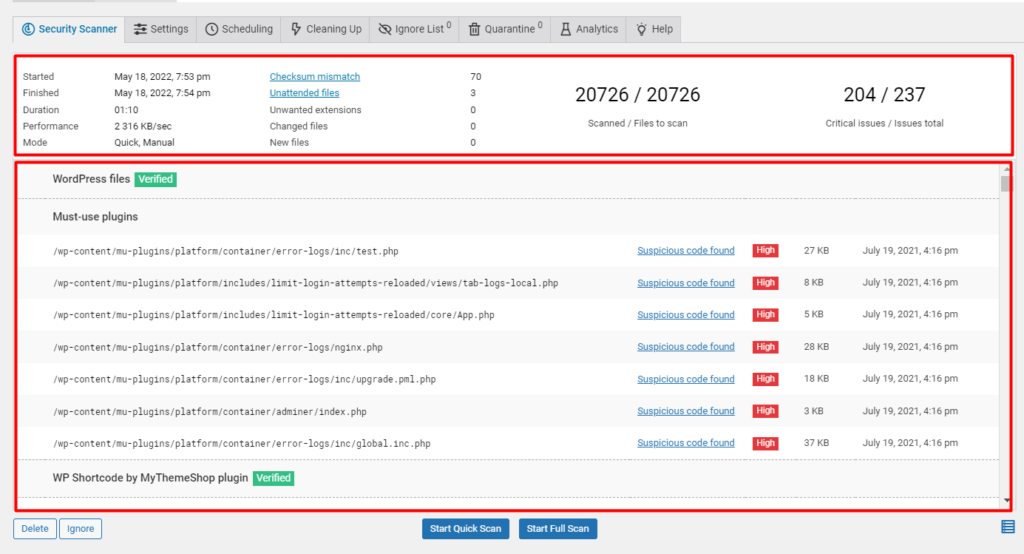

بمجرد اكتمال الفحص ، سيكون لديك ملخص لتفاصيل الفحص بالإضافة إلى مخطط تفصيلي للملفات التي تم التحقق منها والملفات ذات التعليمات البرمجية المشبوهة إن وجدت.

باستخدام هذه المعلومات ، يمكنك البدء بإصلاح المشكلات المتعلقة بشارة الأولوية "عالية" المخصصة لهم.

إذا لم تكن هناك مشكلات تتعلق بالنزاهة في أحد العناصر ، فسيتم عرض شارة "تم التحقق منه" بجواره.

يتيح لك المكون الإضافي التعامل بسهولة مع الملفات المشبوهة أو الضارة. على سبيل المثال ، إذا كان مربع الاختيار متاحًا في الصف الخارجي لملف مشبوه ، يمكنك اختيار حذف الملف.

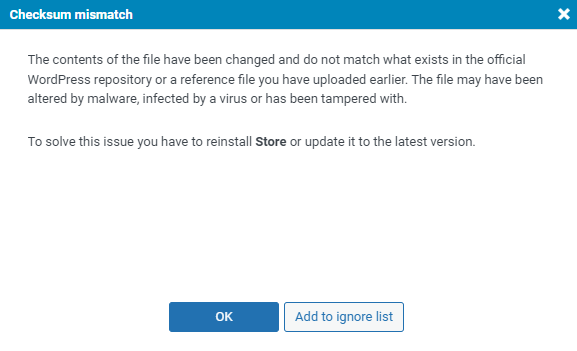

في حالة "عدم تطابق المجموع الاختباري" (حيث يتم تغيير محتويات الملف ولا تتطابق مع تلك الموجودة في مستودع WordPress) ، سيكون لديك أيضًا إشعار بهذا الشأن وستحتاج إلى استعادة الملفات أو تحديثها.

Titan Anti-spam & Security

يتضمن المكون الإضافي Titan Anti-Spam وظيفة فحص البرامج الضارة التي تساعد في فحص ملفات نظام مواقع الويب والسمات والمكونات الإضافية والأبواب الخلفية وحقن الشفرات الضارة و SEO Spam.

في الإصدار المجاني من البرنامج المساعد ، يحتوي البرنامج المساعد على مسح أساسي باستخدام أكثر من 1000 توقيع ، بينما في الإصدار المحترف يستخدم أكثر من 6000 توقيع.

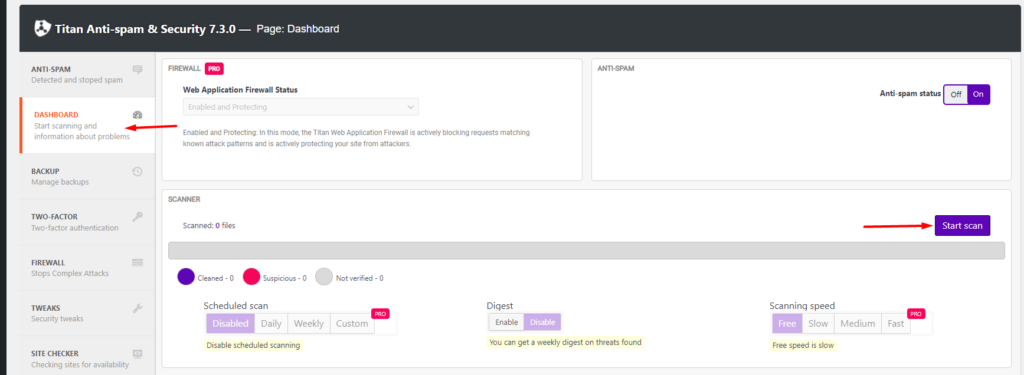

عند تثبيت المكون الإضافي ، يمكنك بدء الفحص بتنفيذ ما يلي:

انتقل إلى قسم Titan Anti-Spam داخل لوحة معلومات WordPress الخاصة بك وفي قسم Dashboard ، انقر فوق الزر "Start Scan".

قد يستغرق فحص البرامج الضارة بعض الوقت اعتمادًا على حجم ملفاتك في الإصدار المجاني.

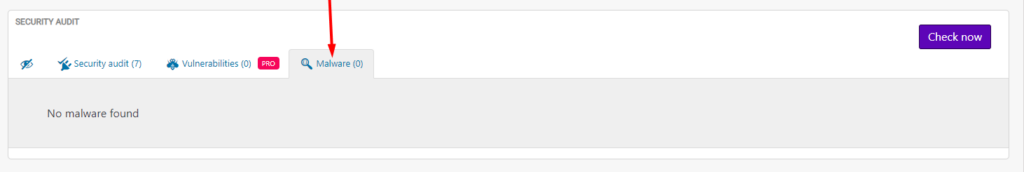

بمجرد اكتمال فحص البرامج الضارة ، سيكون لديك تدقيق للبرامج الضارة التي تم العثور عليها ، إن وجدت ، ضمن قسم "البرامج الضارة".

الإجراءات التي يجب اتخاذها بعد اكتشاف البرامج الضارة

في الحالات التي يتم فيها التعرف على البرامج الضارة داخل موقعك عند إجراء فحص للبرامج الضارة ، ستحتاج إلى تنفيذ إجراءات متنوعة لتقليل مخاطر حدوث المزيد من الضرر لموقعك.

توفر بعض المكونات الإضافية للأمان التي ناقشناها أعلاه رؤى حول كيفية التعامل مع البرامج الضارة المحددة أو حتى خبراء الأمان يمكنهم مساعدتك في إصلاح مشكلات البرامج الضارة المحددة عند إجراء فحص للبرامج الضارة.

ومع ذلك ، في الحالات التي ترغب فيها في إجراء إزالة يدوية للبرامج الضارة أو ترغب في تقليل مخاطر المزيد من الاستغلال ، ستحتاج إلى تنفيذ أي مما يلي اعتمادًا على طبيعة البرنامج الضار:

- النسخ الاحتياطي لموقع الويب الخاص بك

سيساعدك إجراء نسخ احتياطي لموقع الويب الخاص بك في التعرف على البرامج الضارة بسهولة من خلال مقارنة محتويات الملف بالنسخ الاحتياطية التي تم إجراؤها مسبقًا.

فيما يلي دليل حول كيفية إجراء النسخ الاحتياطية لموقعك.

2. تقييد الموقع

تقييد موقع الويب هو أيضًا طريقة يمكنك وضعها في الاعتبار. هذا مفيد بشكل خاص إذا تم استغلال الزوار على موقعك أو إساءة استخدام بياناتهم.

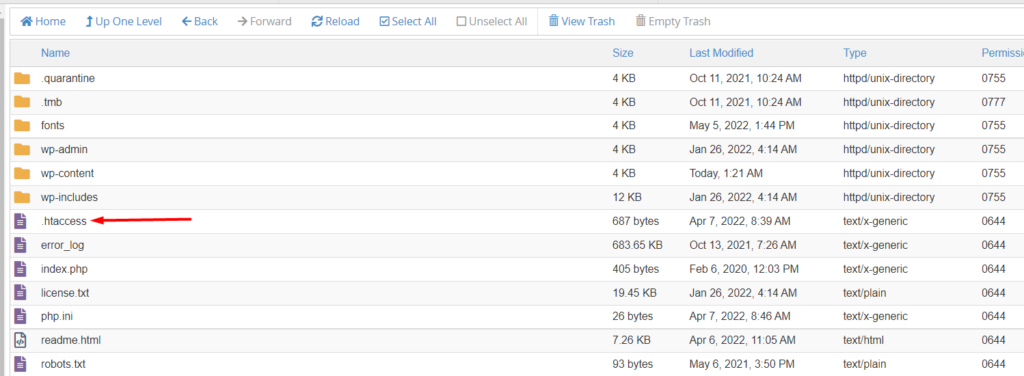

في مثل هذه الحالات ، يمكنك منع زوار الموقع الآخرين من الوصول إلى موقع الويب الخاص بك. للقيام بذلك ، يمكن تحقيق ذلك من ملف htaccess.

htaccess هو ملف موجود في جذر ملفات WordPress الخاصة بك. يمكنك الوصول إليه عن طريق تسجيل الدخول إلى موقعك عبر FTP ، بمساعدة برنامج FTP مثل Filezilla أو يمكنك استخدام لوحة الاستضافة للوصول إلى ملفات الموقع.

بعد ذلك ، حدد لتحرير الملف وإضافة الكود التالي إلى أعلى الملف:

order deny,allow deny from all allow from <your IP>ستحتاج بعد ذلك إلى استبدال "IP الخاص بك" بعنوان IP الثابت الفعلي الخاص بك.

3. إعادة تثبيت الملفات المتأثرة وملفات WordPress الأساسية

إذا كانت الملفات التي تحتوي على البرامج الضارة المشبوهة هي ملفات السمات والمكونات الإضافية ، فستحتاج إلى إعادة تحميل ملفات جديدة لاستبدال الملفات المتأثرة السابقة.

بمجرد الانتهاء من ذلك ، تأكد أيضًا من إعادة تثبيت WordPress. يمكنك تنفيذ هذه العملية عبر FTP أيضًا ، لكنك ستحتاج فقط إلى استبدال مجلد wp-admin و wp-include لأنهما لا يحتويان على أي ملفات مستخدم.

أما بالنسبة لبقية ملفات WordPress مثل .htacces و wp-config.php و index.php وبقية ملفات الجذر ، فستحتاج إلى فحصها بشكل فردي.

4. افحص مجلد التحميلات

أثناء الوصول إلى ملفات موقعك عبر FTP أو لوحة الاستضافة ، تحقق من محتويات دليل التحميلات وتأكد من عدم وجود ملفات PHP أو ملفات قابلة للتنفيذ.

5. افحص جداول قاعدة البيانات

إذا كانت هناك برامج ضارة مريبة تم تمييزها داخل قاعدة البيانات الخاصة بك ، فستحتاج إلى فحص جداول قاعدة البيانات بحثًا عن المحتويات المشبوهة. عادةً ما تكون الجداول الأكثر تأثراً هي "wp_options" و "wp_posts". يمكنك بالتالي البدء بالتحقق من هذه.

بالنسبة لأي محتوى مشبوه ، ستحتاج إلى حذف المحتوى يدويًا.

6. فحص وإزالة الأبواب الخلفية

تعمل الأبواب الخلفية كوسيلة لخلق أو التسبب في الثغرات الأمنية.

تحتاج إلى فحص ملفات موقعك بحثًا عن أي أبواب خلفية. تتضمن بعض الكلمات الأساسية الشائعة المستخدمة في ملفات الموقع أو حتى مجلد التحميلات: exec و EVAL و stripslashes و base64_decode و preg_replace والنظام وغير ذلك الكثير.

من المهم أيضًا التأكد من عدم وجود ثغرات أو ثغرات في التعليمات البرمجية حيث يمكن أن يكون هذا أيضًا بمثابة باب خلفي.

7. إعادة فحص الموقع

بمجرد الانتهاء من إجراء جميع التغييرات وإعادة تحميل الملفات الصحيحة ، قم بإجراء فحص للبرامج الضارة لموقعك مرة أخرى باستخدام مكون الأمان الإضافي الخاص بك وتحقق مما إذا كان قد تم حل المشكلة ، أو ما إذا تمت إزالة البرامج الضارة تمامًا.

8. قم بتحديث حسابات المستخدم الخاصة بك

عند التحقق من أن البرامج الضارة لم تعد موجودة ، فأنت بحاجة إلى تأمين جميع حسابات الوصول الخاصة بك. يمكن القيام بذلك عن طريق تغيير جميع تفاصيل الوصول الخاصة بك. تتضمن أمثلة هذه التفاصيل تفاصيل FTP وبيانات اعتماد مسؤول WordPress وتفاصيل حساب SSH.

إذا كان مزود الاستضافة الخاص بك لا يوفر أيضًا تدابير أمنية كافية ، فسيكون من الرائع التحول إلى حل استضافة أفضل مع وجود تدابير أمنية مناسبة.

من المهم أيضًا التحقق مما إذا كانت هناك أي حسابات تبدو مشبوهة وإزالتها.

استنتاج

بقدر ما يمكن إزالة البرامج الضارة ، فمن الأفضل تقليل مخاطر وجود برامج ضارة داخل موقعك. نوصي باستخدام مكون إضافي للأمان داخل موقع WordPress الخاص بك لتقليل هذه المخاطر.

بمساعدة أي من المكونات الإضافية للأمان المذكورة أعلاه ، نوصي أيضًا بإجراء عمليات فحص منتظمة للبرامج الضارة لموقعك على الويب. ستمكنك عمليات الفحص المنتظمة للبرامج الضارة من معالجة المشكلات المحددة بسرعة كافية بمجرد تحديدها.

في حالة عدم قدرتك على حل مشكلات البرامج الضارة داخل موقع الويب الخاص بك ، يمكنك التفكير في أن يقوم خبير أمان موقع الويب بالتحقق من موقع الويب الخاص بك.

نأمل أن تقدم هذه المقالة رؤى حول أهمية فحص البرامج الضارة ، وكيف يمكنك إجراء فحص للبرامج الضارة لموقعك على الويب ، بالإضافة إلى بعض الإجراءات التي يمكنك اتخاذها بعد اكتشاف البرامج الضارة داخل موقع WordPress الخاص بك.