كيفية تنظيف موقع WordPress المخترق وتعزيز أمانه

نشرت: 2024-02-29على الرغم من أحدث التقنيات وأفضل الممارسات الأمنية، لا يزال من الممكن أن يتم اختراق موقع WordPress الخاص بك. يمكن أن يتفاقم هذا بسرعة إذا كنت لا تعرف كيفية استرداد موقع الويب الخاص بك.

والخبر السار هو أن كل الأمل لم يفقد بعد الهجوم. إذا اتخذت الخطوات الصحيحة - مثل الاتصال بمزود الاستضافة الخاص بك، وتحديد سبب الاختراق، واستعادة نسخة احتياطية نظيفة - فيمكنك تجنب الكثير من الألم والإحباط.

في هذه المقالة، سنلقي نظرة على أكثر أنواع الاختراقات شيوعًا التي تؤثر على مواقع WordPress. بعد ذلك، سنوضح لك كيفية تنظيف موقع WordPress الذي تم اختراقه ومشاركة بعض الطرق الرئيسية لتشديد الأمان.

الأنواع الشائعة من الاختراقات التي تؤثر على مواقع WordPress

قبل أن نعرض لك كيفية تنظيف موقع WordPress المخترق، دعنا أولاً نلقي نظرة على بعض أنواع الهجمات الأكثر شيوعًا التي تؤثر على WordPress.

1. حقن البرامج الضارة

تم تصنيف البرامج الضارة على أنها النوع الأكثر إثارة للقلق من التهديدات السيبرانية وفقًا لصانعي القرار في مجال تكنولوجيا المعلومات في جميع أنحاء العالم. يُستخدم هذا المصطلح لوصف أي نوع من البرامج الضارة، مثل برامج الفدية أو الفيروسات، التي يمكن أن تسبب مشكلات على موقع الويب الخاص بك أو جهاز الكمبيوتر الخاص بك.

على سبيل المثال، قد يتمكن البرنامج من السيطرة على جهاز الكمبيوتر أو حسابك بالكامل، أو مراقبة الإجراءات التي تتخذها على موقعك، أو استخراج معلومات حساسة (مثل التفاصيل الشخصية أو تفاصيل الدفع). قد يكون من الصعب أيضًا اكتشافه لأنه يتجلى بطرق مختلفة.

ومع ذلك، تتطلب البرامج الضارة عادةً اتخاذ إجراء لتثبيتها أو تنشيطها. لذلك، يمكنك تنزيل ملف أو فتح مرفق بريد إلكتروني مثل صورة أو مستند PDF.

قد يكون من الصعب جدًا اكتشاف البرامج الضارة وإزالتها من موقع الويب الخاص بك. أفضل رهان لك هو تثبيت برنامج فحص البرامج الضارة مثل Jetpack Scan. ولكن، إذا تم اكتشاف برامج ضارة على موقعك، فستحتاج إلى تنظيف الملفات المتأثرة أو استبدالها بنسخ من ملفات النسخ الاحتياطي.

2. هجمات القوة الغاشمة

تحدث هجمات القوة الغاشمة عندما يستخدم المتسللون القوة الغاشمة للوصول غير المصرح به إلى موقع الويب الخاص بك. باستخدام التجربة والخطأ، يعمل المتسللون على عدد كبير من مجموعات كلمات المرور واسم المستخدم حتى ينجحوا.

إنه أحد أقل أنواع اختراقات WordPress تعقيدًا. لكنها لا تزال تحظى بشعبية كبيرة حيث قد يستغرق الأمر بضع ثوانٍ فقط لكسر كلمة المرور الخاصة بك (اعتمادًا على طولها وتعقيدها).

عادةً، يتم تنفيذ هجمات القوة الغاشمة لتنفيذ نوع آخر من الهجمات على موقعك. على سبيل المثال، بمجرد أن يشق المتسلل طريقه، فقد يوزع برامج ضارة، أو يسرق بيانات شخصية، أو يعيد توجيه حركة المرور على موقع الويب الخاص بك، أو يضع إعلانات غير مرغوب فيها لتحقيق الربح.

لحسن الحظ، يمكنك تقليل احتمالية هجمات القوة الغاشمة عن طريق تشديد إجراءات تسجيل الدخول الخاصة بك. يمكنك تغيير عنوان URL لتسجيل الدخول، وتنفيذ المصادقة الثنائية، وفرض كلمات مرور قوية. بالإضافة إلى ذلك، يمكنك دائمًا استخدام حل تلقائي مثل حماية القوة الغاشمة من Jetpack.

3. حقن SQL

الهدف من حقن لغة الاستعلام المنظمة (SQL) هو معالجة البيانات من قاعدة بيانات WordPress الخاصة بك. يمكن تحقيق ذلك باستخدام عبارات SQL لخداع قاعدة البيانات لتنفيذ إجراءات غير مرغوب فيها. مثل العديد من عمليات الاختراق، يمكن أن يؤدي هذا النوع من الهجمات إلى عواقب أخرى.

على سبيل المثال، بمجرد أن يتمكن المتسلل من الوصول إلى قاعدة البيانات الخاصة بك، فقد يستخرج البيانات الحساسة، أو يفسد المعلومات أو يعدلها، أو يتجاوز المصادقة، أو يحذف جميع البيانات الموجودة على موقع الويب الخاص بك. من خلال الوصول إلى جداول وملفات قاعدة بياناتك، من الشائع أيضًا أن يقوم المتسللون بتوزيع البرامج الضارة في هذه المواقع.

لمنع حقن SQL، تحتاج إلى تأمين قاعدة البيانات الخاصة بك. يمكن تحقيق ذلك عادةً من خلال بعض الأشياء البسيطة مثل تحديث قاعدة البيانات الخاصة بك للوصول إلى آخر التحديثات الأمنية. يجب عليك أيضًا تقييد أذونات قاعدة البيانات، بحيث إذا تمكن المتسلل من الوصول، فسيكون قادرًا على إحداث ضرر أقل.

4. البرمجة النصية عبر المواقع (XSS)

تتضمن البرمجة النصية عبر المواقع (XSS)، مثل البرامج الضارة، أيضًا تعليمات برمجية ضارة يتم توزيعها على موقعك. ولكن، في هذه الحالة، يتم تشغيل الكود في متصفح الزائر عند وصوله إلى موقعك.

عادةً، يتم إدخال التعليمات البرمجية في التعليقات أو حقول النماذج أو البرامج النصية التي قد يتم تشغيلها تلقائيًا. على سبيل المثال، قد يقوم المتسلل بوضع JavaScript ضار في تعليق على مدونة WordPress الخاصة بك.

إحدى المشكلات الرئيسية المتعلقة بهجمات XSS هي أنه لا يوجد عادةً ما يشير إلى حدوث خطأ ما. بالإضافة إلى ذلك، نظرًا لأن هذا النوع من الهجمات يستهدف معلومات زائرك، فقد يؤدي إلى الإضرار بشكل كبير بسمعة موقع الويب الخاص بك.

يمكن أن يكون منع XSS أمرًا تقنيًا للغاية، ولكنك ستمنح نفسك فرصة أفضل لتقليل هذه الهجمات من خلال تنفيذ بروتوكولات التشفير مثل شهادات SSL. بهذه الطريقة، حتى لو تمكن المتسلل من الوصول إلى المعلومات، فلن يتمكن من قراءتها.

5. الأبواب الخلفية

يتجاوز الهجوم الخلفي إجراءات المصادقة المعتادة (مثل أسماء المستخدمين وكلمات المرور) للوصول غير المصرح به إلى موقعك. لتنفيذ هذا النوع من الهجمات، يستغل المتسللون نقاط الضعف الموجودة أو يقومون بتثبيت برامج ضارة لإنشاء نقطة دخول.

بمجرد أن يجد المهاجمون طريقة للوصول إلى موقعك، سيكونون قادرين على سرقة المعلومات وتتبع نشاطك وتعطيل النظام بأكمله. لسوء الحظ، يمكن أن يبقى الباب الخلفي الفعال دون أن يلاحظه أحد لفترة طويلة جدًا إذا تم إخفاؤه جيدًا.

أفضل طريقة لردع المتسللين عن إنشاء أبواب خلفية على موقعك هي تثبيت جدار حماية لتطبيق الويب (WAF) لمراقبة كل حركة المرور الواردة. ويمكن أن يساعد إقران هذا مع ماسح ضوئي للبرامج الضارة في إبقاء المحتوى الضار بعيدًا عن موقعك في نفس الوقت.

كيف يتم اختراق مواقع الووردبريس

الآن بعد أن عرفت المزيد عن أنواع الاختراق الشائعة، دعنا نلقي نظرة على بعض الطرق التي يتم بها اختراق مواقع WordPress.

1. النواة والموضوعات والمكونات الإضافية التي عفا عليها الزمن

إذا كنت تريد الحفاظ على أمان WordPress، فمن المهم تشغيل التحديثات الأساسية والموضوعات والمكونات الإضافية عندما تكون متاحة. وذلك لأن معظم التحديثات تأتي مع إصلاحات للأخطاء والثغرات الأمنية التي تم اكتشافها في الإصدار السابق.

وبمجرد التعرف على نقاط الضعف هذه، يمكن للمتسللين استغلالها واستخدامها للدخول إلى موقع الويب الخاص بك. لذلك، من الجيد دائمًا تحديث WordPress الأساسي، بالإضافة إلى السمات والمكونات الإضافية، من لوحة التحكم الخاصة بك. وإذا كنت قلقًا بشأن تعطل التحديثات لموقعك، فيمكنك إنشاء نسخة احتياطية لاستعادة موقع الويب الخاص بك إذا حدث خطأ ما.

2. كلمات المرور وبيانات اعتماد المستخدم ضعيفة

كلما كانت كلمة المرور الخاصة بك أضعف، كان من الأسهل على المتسللين الوصول إلى موقع الويب الخاص بك. في الواقع، حتى كلمات المرور التي تستخدم أرقامًا ورموزًا يمكن اختراقها في ثوانٍ إذا كان طولها أقل من سبعة أحرف.

بالإضافة إلى ذلك، يميل معظم المستخدمين إلى إعطاء الأولوية لكلمات المرور القوية لحساب مسؤول WordPress. ولكن، من المهم أن تجعل جميع كلمات المرور الخاصة بك قوية، بما في ذلك تلك التي تستخدمها لحساب استضافة الويب الخاص بك، وحسابات FTP، وقاعدة بيانات MySQL، وحسابات البريد الإلكتروني.

وبطبيعة الحال، فإن أسهل طريقة لجعل موقعك أقل عرضة للهجوم المعتمد على بيانات الاعتماد هي استخدام (وفرض) كلمات مرور قوية عبر موقعك. وبالطبع، يمكنك تقوية إجراء تسجيل الدخول بالكامل باستخدام طرق مثل المصادقة الثنائية.

3. بيئة استضافة ضعيفة

ما لم تقم بتشغيل موقع ويب محلي، فسيتم تخزين ملفات موقعك على خادم مباشر وتكون عرضة للهجوم. على الرغم من توفر العديد من مقدمي خدمات الاستضافة، فمن المهم اختيار مقدم يعطي الأولوية لـ WordPress ويوفر بيئة آمنة.

لهذا السبب من الأفضل الالتزام بمقدمي خدمات الاستضافة ذوي السمعة الطيبة الذين يقدمون ميزات مفيدة مثل WAFs وشهادات SSL والتحديثات التلقائية. علاوة على ذلك، إذا كانت لديك الميزانية، فعادةً ما يكون اختيار خطة استضافة مُدارة أو خطة استضافة مخصصة أكثر أمانًا بدلاً من بيئة الاستضافة المشتركة.

4. السمات والإضافات سيئة الترميز

لقد ناقشنا بالفعل أهمية تحديث السمات والمكونات الإضافية الخاصة بك. ولكن يجب عليك أيضًا التأكد من تثبيت السمات والمكونات الإضافية من مصادر موثوقة فقط.

عادةً، إذا كنت تصل إلى برنامج جديد لموقعك، فمن الأفضل الالتزام بأدلة WordPress الرسمية، أو موقع المطور (إذا كانت أداة متميزة). بالإضافة إلى ذلك، من الجيد دائمًا التحقق من المراجعات لمعرفة ما إذا كان المستخدمون الحقيقيون قد واجهوا أي مشكلات أمنية.

5. تحميل الملفات غير الآمنة

تسمح العديد من مواقع الويب للزائرين بتحميل ملفات مثل السير الذاتية والصور والمزيد. لكن الكثير من مستخدمي WordPress لا يدركون أنه يمكن استخدام وظيفة تحميل الملفات لتنفيذ عدد من الهجمات الخطيرة.

على سبيل المثال، قد يستخدم المتسللون الوظيفة لتحميل ملفات نصية خطيرة من جانب الخادم تتيح تنفيذ التعليمات البرمجية عن بُعد أو التي يمكن تشغيلها بواسطة طلب HTTP.

لحسن الحظ، يمكنك منع تحميلات الملفات غير الآمنة عن طريق فرض قيود على الملفات، بما في ذلك نوع المحتوى وحجم الملف والمزيد. والأفضل من ذلك، أنه يمكنك مصادقة جلسات المستخدم بحيث يحتاج الزائرون إلى تسجيل الدخول قبل أن يتمكنوا من تحميل الملفات على موقعك.

العلامات الشائعة لموقع WordPress المخترق

بعد ذلك، سنلقي نظرة على العلامات الأكثر شيوعًا للهجوم على موقع الويب الخاص بك.

1. الإخطارات من البرنامج المساعد للأمان الخاص بك

إذا كنت تستخدم مكونًا إضافيًا للأمان، فستعرف على الفور ما إذا كان موقع WordPress الخاص بك قد تم اختراقه. باستخدام Jetpack Scan، ستتلقى إشعارات فورية عبر البريد الإلكتروني عند اكتشاف تهديدات أو سلوك مشبوه.

والأفضل من ذلك، عندما تزور لوحة التحكم الخاصة بك، فإن الواجهة البديهية تجعل من السهل رؤية وفهم المشكلات التي تم اكتشافها. ويمكن حل بعض المشكلات بنقرة واحدة فقط.

يتم إجراء المسح على خوادم Jetpack حتى تتمكن من الوصول إلى موقعك حتى في حالة تعطله.

أفضل ما في استخدام Jetpack كمكون إضافي للأمان في WordPress هو أنك لن تحتاج على الأرجح إلى اكتشاف البرامج الضارة وإزالتها في المقام الأول. بفضل إجراءات الحماية العديدة - مثل WAF على مدار الساعة طوال أيام الأسبوع، والمصادقة الثنائية، والحماية من هجمات القوة الغاشمة، والمزيد - سيكون من الصعب على المتسلل الوصول إلى موقعك.

2. تغييرات الملف المشبوهة

إحدى العلامات الأكثر شيوعًا لاختراق WordPress هي التغييرات المشبوهة في الملفات، خاصة في ملفات WordPress الأساسية (وخاصة داخل مجلد محتوى wp ). قد يكون من الصعب اكتشاف ذلك نظرًا لأن المتسللين قد يقومون بإنشاء ملفات جديدة بأسماء مشابهة للملفات الموجودة.

أو قد يقومون ببساطة بتعديل ملفاتك الأساسية الموجودة عن طريق وضع التعليمات البرمجية الخاصة بهم بالداخل. نظرًا لأنه قد يكون من الصعب اكتشاف ذلك، فمن المهم استخدام مكون إضافي للأمان يراقب ملفات موقع الويب وقاعدة البيانات الخاصة بك. إذا لم يكن الأمر كذلك، فستحتاج إلى مراجعة مجلدات WordPress يدويًا لتحديد أي ملفات أو نصوص برمجية ضارة.

3. مستخدمون إداريون غير مألوفين أو حسابات FTP

إذا قمت بتمكين تسجيل المستخدم على موقعك (ولا تستخدم الحماية من البريد العشوائي)، فمن السهل على المتسللين إنشاء حسابات مستخدمين غير مرغوب فيها. في هذه الحالة، ستتمكن عادةً من حذف حساب البريد العشوائي ببساطة.

ولكن إذا لم يكن موقعك مفتوحًا لتسجيل المستخدمين، وكنت ترى حسابات مستخدمين جديدة، فمن المحتمل أن يكون موقعك على الويب قد تم اختراقه. يمثل هذا مشكلة بشكل خاص إذا كان المستخدم الجديد مسؤولاً، حيث أنه سيحصل على حق الوصول الكامل إلى كل جزء من موقعك.

4. عمليات إعادة التوجيه الضارة والنوافذ المنبثقة

العلامات الشائعة الأخرى لاختراق WordPress هي عمليات إعادة التوجيه الضارة والنوافذ المنبثقة. في الحالة الأخيرة، يحاول المتسللون اختطاف حركة المرور على الويب وكسب المال عن طريق عرض إعلانات غير مرغوب فيها.

على الرغم من أن هذه الأنواع من النوافذ المنبثقة لن تظهر للمستخدمين الذين قاموا بتسجيل الدخول أو لأولئك الذين يزورون موقعك على الويب مباشرة، إلا أنها ستكون مرئية لأولئك الذين يصلون إلى موقعك من محركات البحث. والأسوأ من ذلك هو أن هذه الإعلانات غالبًا ما تفتح في نافذة جديدة ويمكن أن تظل دون أن يلاحظها أحد لفترة طويلة.

بالإضافة إلى ذلك، قد يقوم المتسللون بإعادة توجيه حركة المرور على موقع الويب الخاص بك إلى مواقع ويب تابعة لجهات خارجية والتي قد توزع برامج ضارة أو تسبب مخاطر أمنية أخرى. عادةً ما يكون سبب هذا النوع من الهجمات وجود باب خلفي على موقعك يمكن للمتسللين استغلاله.

5. روابط لمواقع البريد العشوائي

كما ناقشنا في قسم سابق، يعد حقن البيانات أحد أكثر أنواع مشكلات أمان WordPress شيوعًا. وبمجرد أن يتمكن أحد المتسللين من الوصول إلى موقعك (عادةً من خلال باب خلفي)، فسيكون بمقدوره تعديل الملفات والجداول في قاعدة البيانات الخاصة بك.

تتضمن بعض هذه الاختراقات روابط لمواقع الويب غير المرغوب فيها والتي غالبًا ما تتم إضافتها إلى تذييل WordPress. وبينما يمكنك حذف الروابط التي تجدها، فإن هذا لن يحل المشكلة من جذورها. وبدلاً من ذلك، ستحتاج إلى العثور على الباب الخلفي الذي تمكن المتسللون من استغلاله وإصلاحه.

6. ارتفاع غير عادي في حركة المرور

غالبًا ما تكون التغييرات التي تطرأ على حركة المرور المعتادة على الويب مؤشرًا واضحًا على اختراق WordPress. على سبيل المثال، قد يعني الانخفاض المفاجئ في عدد الزيارات أن البرامج الضارة الموجودة على موقعك تعيد توجيه الزائرين إلى مواقع الويب غير المرغوب فيها.

وفي الوقت نفسه، إذا كان الخادم الخاص بك مليئًا بعدد كبير من الطلبات، فقد يكون الأمر كذلك أن المتسللين يحاولون شن هجوم رفض الخدمة الموزع (DDoS). في هذه الحالة، يطغى المتسللون على خادمك بمئات الطلبات المزيفة للتسبب في تعطل موقع الويب الخاص بك.

7. قائمة حظر جوجل

قد يكون السبب الآخر لانخفاض حركة المرور على الويب هو أن أداة التصفح الآمن من Google تحذر الزائرين من الوصول إلى موقع الويب الخاص بك. في الواقع، تحظر Google حوالي 10000 موقع ويب يوميًا بسبب مخالفات تعتقد أنها برامج ضارة وروابط تصيد وبريد عشوائي وغير ذلك الكثير.

في هذه الحالة، ستتم إزالة موقع الويب الخاص بك من فهرس Google ولن يتمكن الزوار من عرض موقع الويب الخاص بك أو استخدامه. قد يؤدي هذا أيضًا إلى الإضرار بسمعة موقع الويب الخاص بك لأنه يجعل موقعك يبدو غير جدير بالثقة وغير آمن.

يمكنك عرض تقرير الأمان الخاص بموقعك باستخدام أداة التصفح الآمن. لإزالة موقعك من القائمة المحظورة، ستحتاج إلى معالجة المشكلات. وبعد ذلك، يمكنك استخدام Google Search Console لطلب مراجعة أمنية.

استخدام Jetpack Scan للكشف عن المشكلات الأمنية

أفضل طريقة لمنع اختراق موقع WordPress الخاص بك هي استخدام ميزة أمان تلقائية مثل Jetpack Scan. بهذه الطريقة، ستحصل على عمليات فحص يومية للبرامج الضارة والثغرات الأمنية وتنبيهات فورية عند اكتشاف المشكلات. بالإضافة إلى ذلك، ستتلقى نصائح حول كيفية حل المشكلات والوصول إلى الإصلاحات بنقرة واحدة .

يتوفر Jetpack Scan كميزة مستقلة أو كجزء من خطة الأمان باستخدام Jetpack Plugin. يعد Jetpack Security هو الخيار الأفضل لأنه يتضمن Jetpack Scan، ولكنه يتضمن أيضًا نسخًا احتياطية في الوقت الفعلي، وحماية من البريد العشوائي، ومصادقة ثنائية، وحماية من هجمات القوة الغاشمة، وسجل أنشطة شامل لمدة 30 يومًا لتتبع جميع الإجراءات على موقعك.

إذا كنت لا تريد البرنامج الإضافي Jetpack الكامل، فيمكنك اختيار خطة مدفوعة باستخدام البرنامج الإضافي Jetpack Protect للحصول على نفس الوصول إلى عمليات الفحص اليومية المجانية للبرامج الضارة والتنبيهات الفورية والإصلاحات بنقرة واحدة. بالإضافة إلى ذلك، ستحصل أيضًا على حماية WAF على مدار الساعة طوال أيام الأسبوع.

1. تحديد مصدر الاختراق

إذا كنت تتساءل عن كيفية تنظيف موقع WordPress المخترق، فإن الخطوة الأولى هي تحديد مصدر الاختراق. أسهل طريقة للقيام بذلك هي مراجعة سجل الأنشطة (طالما أن لديك مكونًا إضافيًا للأمان يوفر واحدًا).

على سبيل المثال، باستخدام Jetpack Security، ستحصل على سجل نشاط لمدة 30 يومًا حيث يمكنك مراقبة كل إجراء على موقعك. يتضمن ذلك كل شيء بدءًا من حسابات المستخدمين الجدد وحتى تعديلات الملفات. وهذا يعني أنك ستتمكن من مراجعة جميع الإجراءات المدرجة وملاحظة أي شيء يبدو مريبًا.

إذا لم يكن لديك سجل نشاط، أو لم تتمكن من الوصول إلى موقعك، فمن الجيد التحقق من سجلات أخطاء الخادم لديك. لا يمكنك الوصول إلى سجلات الأخطاء إلا عن طريق تمكين تصحيح الأخطاء في WordPress.

يمكنك القيام بذلك باستخدام مكون إضافي مثل WP Debugging.

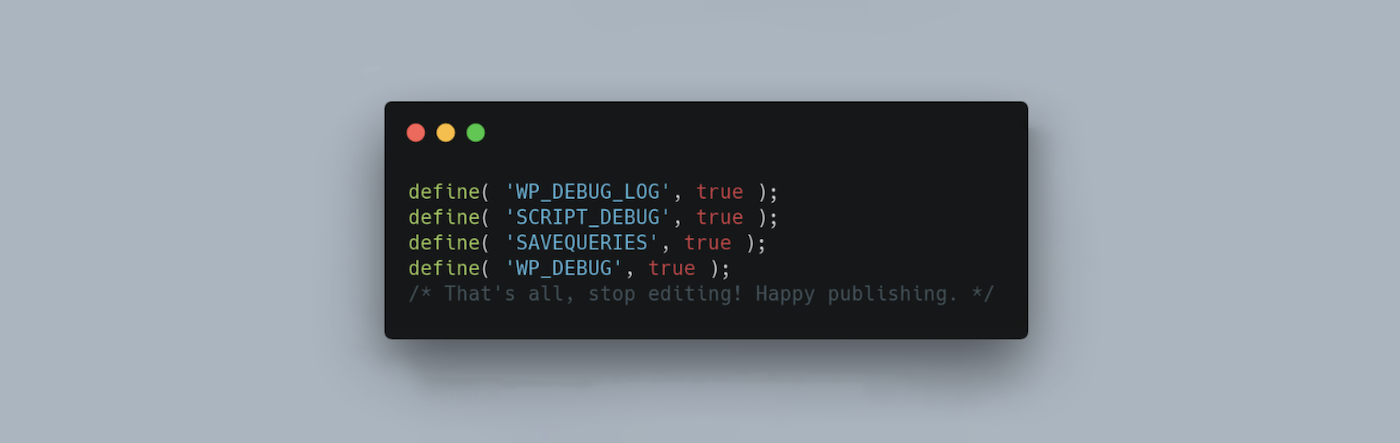

أو يمكنك تحرير ملف wp-config.php الخاص بك عبر عميل FTP. في هذه الحالة، ابحث عن السطر الذي يقرأ "هذا كل شيء، توقف عن التحرير!" ثم قم بلصق الكود التالي:

define( 'WP_DEBUG', true );

define( 'WP_DEBUG_LOG', true );يُطلق على سجل الأخطاء عادةً اسم debug.log ويمكن العثور عليه داخل مجلد wp-content . هنا، يمكنك عرض جميع رسائل الخطأ والتحذيرات والإشعارات التي تم تسجيلها على موقعك.

لكن ضع في اعتبارك أن التعديل المباشر لملفات موقع الويب الخاص بك يعد عملية دقيقة للغاية. على هذا النحو، يجب على مستخدمي أو مطوري WordPress المتقدمين فقط تجربة ذلك. ويجب أن يكون لديك دائمًا نسخة احتياطية كاملة لموقعك في متناول اليد قبل المتابعة.

كبديل أبسط، يمكنك تثبيت برنامج فحص البرامج الضارة مثل Jetpack Scan للكشف عن البرامج الضارة على موقعك.

2. اتصل بمزود الاستضافة الخاص بك

الخطوة التالية لتنظيف موقع WordPress المخترق هي الاتصال بمزود الاستضافة الخاص بك. يعد هذا مهمًا بشكل خاص إذا كنت تستخدم خطة استضافة مشتركة نظرًا لاحتمال وجود مشكلة أكبر يعرفها مضيفك بالفعل. بالإضافة إلى ذلك، اعتمادًا على نوع الاستضافة الخاص بك، قد لا تتمكن من الوصول إلى سجلات أخطاء الخادم الخاص بك. لذا، في هذه الحالة، ستحتاج إلى أن تطلب من مضيفك القيام بذلك نيابةً عنك.

3. قم باستعادة نسخة احتياطية نظيفة إذا كان لديك واحدة

والخبر السار هو أنه إذا كان لديك نسخة احتياطية في متناول اليد، فسيكون من الأسهل بكثير تنظيف موقع WordPress المخترق. وذلك لأنك ستتمكن ببساطة من إعادة موقع الويب الخاص بك إلى الإصدار السابق.

وبطبيعة الحال، لن تتمكن من القيام بذلك إلا إذا كنت تستخدم مكونًا إضافيًا للنسخ الاحتياطي مثل Jetpack VaultPress Backup.

يعد هذا مكونًا إضافيًا متطورًا يقوم بإنشاء نسخ احتياطية سحابية في الوقت الفعلي لموقعك، بما في ذلك جداول قاعدة البيانات والمحتوى وبيانات WooCommerce. يتم أيضًا تشفير النسخ الاحتياطية للحفاظ على أمان معلوماتك. وستستفيد من عمليات الاستعادة بنقرة واحدة، والتي يمكنك إجراؤها من موقعك أو تطبيق الهاتف المحمول - حتى لو كان موقعك معطلاً بالكامل.

كل ما عليك فعله هو التوجه إلى Jetpack → سجل الأنشطة واستخدام المرشحات للبحث عن نطاق زمني أو حدث محدد. ثم انقر على استعادة. وبدلاً من ذلك، يمكنك الانتقال إلى Jetpack → النسخ الاحتياطي → الإجراءات → استعادة إلى هذه النقطة.

إذا كنت تريد استعادة موقعك بالكامل، فاترك جميع المربعات محددة وحدد تأكيد الاستعادة. ستتلقى بعد ذلك رسالة تأكيد عند اكتمال العملية.

4. تنظيف الملفات المخترقة

أخيرًا، إذا كنت تتساءل عن كيفية تنظيف موقع WordPress المخترق، وليس لديك نسخة احتياطية في متناول اليد، فستحتاج إلى تنظيف الملفات المستهدفة. ولكن، قبل البدء، من المهم إنشاء نسخة احتياطية لموقعك في حالة حدوث أي خطأ عند إزالة/تحرير الملفات.

إذا كنت تستخدم مكونًا إضافيًا للأمان أو أداة فحص البرامج الضارة، فيمكنك مراجعة التقارير التي قد توفر قائمة بالملفات المشبوهة. على سبيل المثال، يقدم Jetpack Scan إصلاحات بنقرة واحدة للعديد من الأخطاء والاختراقات الشائعة.

أو إذا كنت تفعل ذلك يدويًا، فيمكنك تنزيل تثبيت WordPress جديد ومقارنة التعليمات البرمجية الموجودة في الملفات الأساسية مع ملفات موقع الويب الخاص بك. إذا وجدت أي رمز لا يتناسب مع الملفات الجديدة، فقم بإزالته.

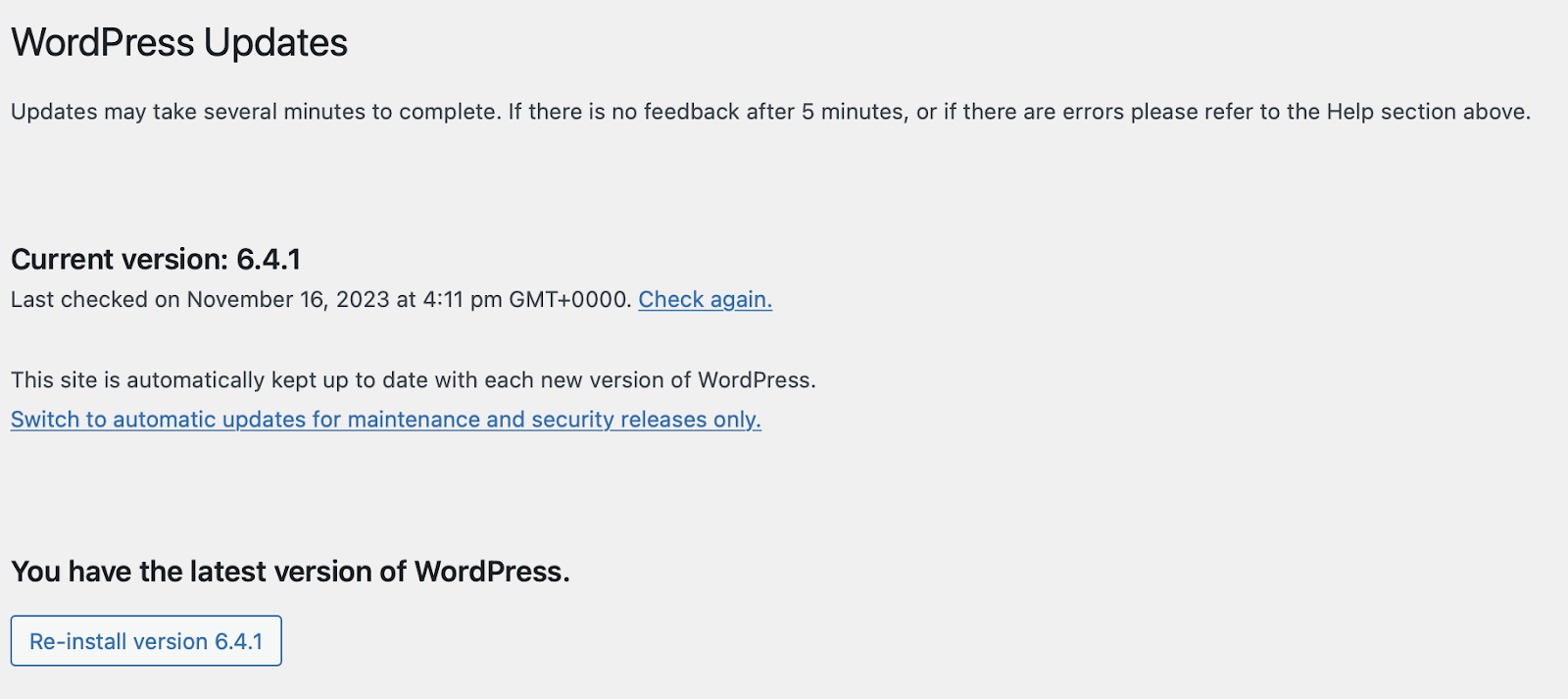

وبدلاً من ذلك، يمكنك استبدال جميع ملفات WordPress بالانتقال إلى Dashboard → Updates و النقر على زر إعادة تثبيت الإصدار .

لن يؤدي هذا إلى استبدال أو حذف أي محتوى أو مكونات إضافية أو صور. كل ما يفعله هو استبدال الملفات الموجودة في قلب WordPress.

بالإضافة إلى ذلك، إذا كانت الملفات المتأثرة موجودة في قالب WordPress الخاص بك، فما عليك سوى إلغاء تثبيت القالب ثم تثبيت إصدار جديد. الأمر نفسه ينطبق على أي ملفات البرنامج المساعد المصابة.

تشديد الأمن بعد تنظيف موقعك المخترق

الآن بعد أن عرفت كيفية تنظيف موقع WordPress المخترق، دعنا نستعرض بعض الطرق لتشديد الأمان بعد عملية التنظيف. بهذه الطريقة، يمكنك حماية موقع الويب الخاص بك بشكل أفضل من الاختراقات المستقبلية.

1. قم بتثبيت مكون إضافي للأمان والنسخ الاحتياطي

الطريقة الأسهل لتوسيع الحماية لموقع WordPress الخاص بك هي تثبيت مكون إضافي للأمان والنسخ الاحتياطي. سيوفر هذا الحماية من غالبية التهديدات، بالإضافة إلى حلول لحل معظم المشكلات التي تتسلل.

توفر أفضل المكونات الإضافية للأمان في WordPress مجموعة من الإجراءات الوقائية مثل WAFs وعمليات الفحص اليومية وسجلات الأنشطة وحماية تسجيل الدخول. يمكنك أيضًا العثور على خيارات مثل Jetpack Security التي تتضمن أيضًا رعاية المتابعة مثل الإجراءات الموصى بها والإصلاحات بنقرة واحدة.

والأفضل من ذلك، أن Jetpack Security يشتمل على البرنامج الإضافي المتقدم Jetpack VaultPress Backup، لذلك لا تحتاج إلى تثبيت خدمة منفصلة. بهذه الطريقة، يمكنك عمل نسخ في الوقت الفعلي لجميع الملفات وجداول قاعدة البيانات المتوفرة لديك. بالإضافة إلى ذلك، يمكنك استعادة عناصر معينة، أو موقعك بالكامل، بنقرة واحدة فقط.

2. إعادة تعيين كافة كلمات المرور

إذا تم اختراق موقع الويب الخاص بك على WordPress، فمن المحتمل أن تكون كلمات المرور الخاصة بك قد تم اختراقها. لذلك، يجب عليك إعادة تعيين جميع كلمات المرور بما في ذلك تلك الخاصة بحساب المسؤول، وحساب الاستضافة، وحساب FTP، وحساب البريد الإلكتروني، وقاعدة البيانات.

لتعزيز إجراءات تسجيل الدخول الخاصة بك، من الأفضل الالتزام بكلمات مرور قوية جدًا تتكون من أحرف كبيرة وصغيرة وأرقام وأحرف خاصة. بالإضافة إلى ذلك، اهدف إلى جعل كلمات المرور أطول فترة ممكنة. إذا لم تتمكن من التوصل إلى كلمات مرور قوية بنفسك، فيمكنك دائمًا استخدام منشئ كلمات المرور.

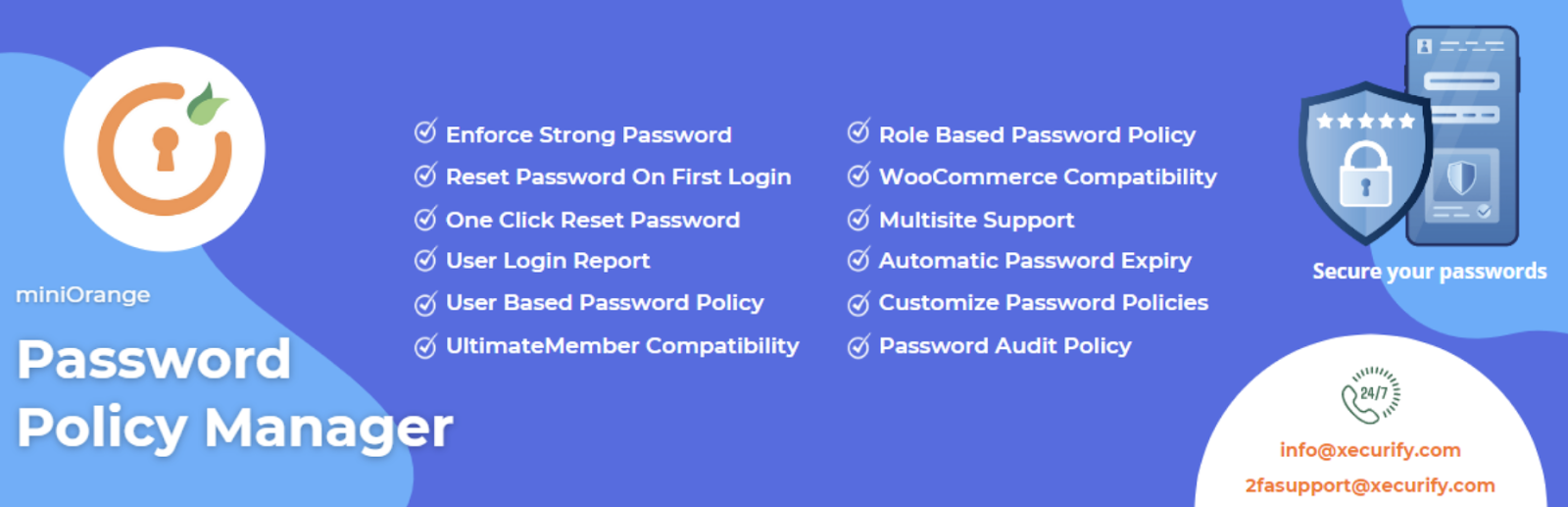

3. تنفيذ سياسات كلمة المرور القوية

على الرغم من أنه من المفيد إعادة تعيين كلمات المرور الخاصة بك، ستحتاج أيضًا إلى تنفيذ سياسات كلمات مرور قوية عبر موقعك لحماية كافة حسابات المستخدمين. يمكن أن يتضمن ذلك تثقيف المستخدمين حول مخاطر كلمات المرور الضعيفة.

ومع أخذ ذلك في الاعتبار، قد ترغب في تضمين هذه المعلومات في رسالة ترحيب بالبريد الإلكتروني عندما يقوم مستخدمون جدد بالتسجيل على موقعك. أو يمكنك فرض كلمات مرور قوية باستخدام مكون إضافي مثل مدير سياسة كلمة المرور.

بهذه الطريقة، يمكنك مراقبة قوة كلمة المرور لجميع كلمات المرور. يمكنك أيضًا مطالبة المستخدمين بتغيير كلمات المرور الحالية الخاصة بهم وتمكين تواريخ انتهاء الصلاحية التلقائية للمطالبة بتحديثات منتظمة لبيانات الاعتماد.

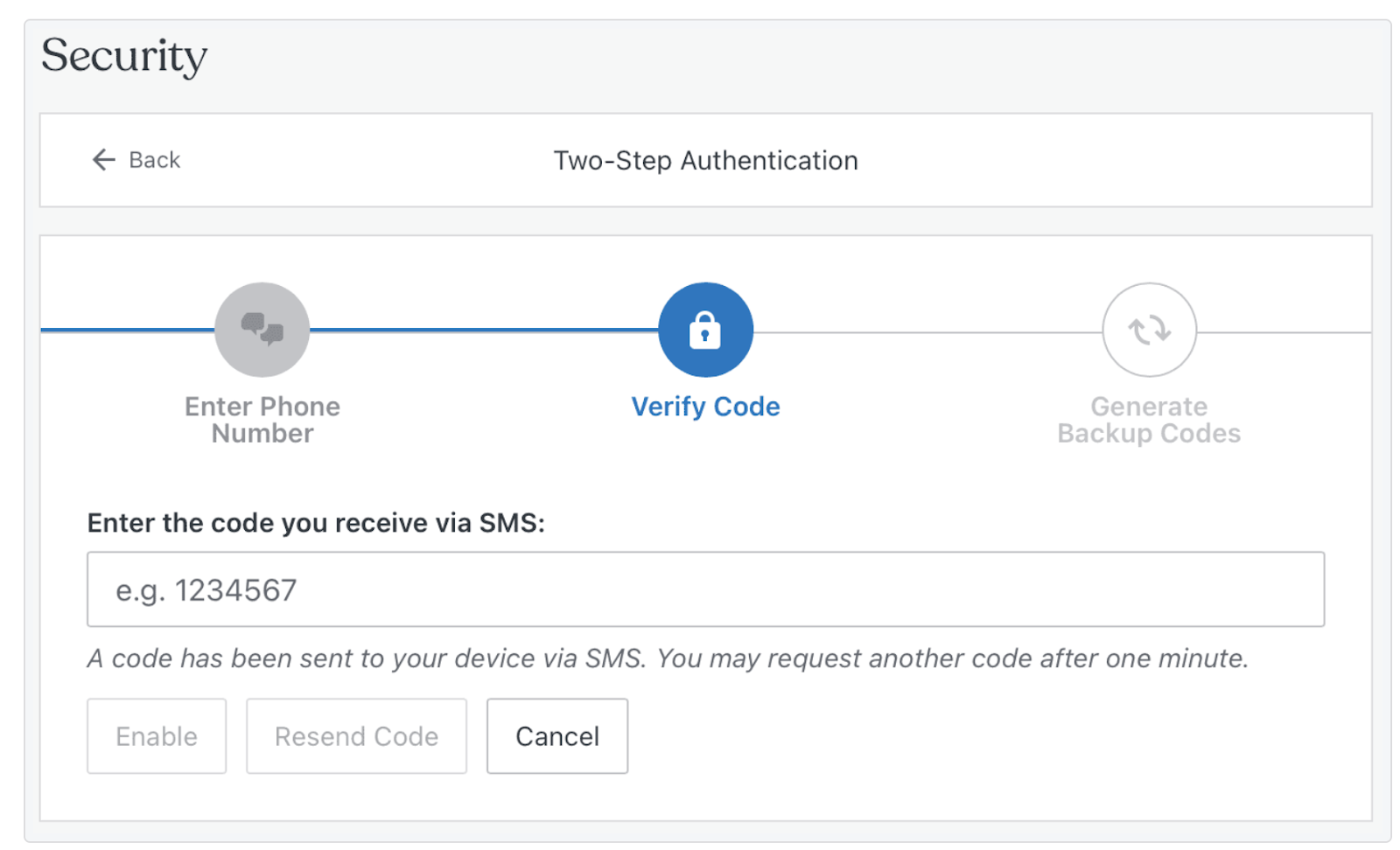

4. قم بإعداد المصادقة الثنائية (2FA) باستخدام Jetpack

على الرغم من أن كلمات المرور القوية قد تجعل من الصعب على المتسللين الوصول إلى موقعك، إلا أنه يمكنك المضي قدمًا وتنفيذ المصادقة الثنائية. بهذه الطريقة، بالإضافة إلى كلمة المرور القوية، سيحتاج المستخدمون إلى مفتاح ثانٍ لتسجيل الدخول بنجاح.

عادةً ما يكون المفتاح الثاني هو رمز التحقق الذي يتم إرساله إلى حساب البريد الإلكتروني أو رقم الهاتف المحمول. والخبر السار هو أنه إذا كنت تستخدم مكونًا إضافيًا للأمان بالفعل مثل Jetpack، فيمكنك تمكينه مباشرةً من لوحة المعلومات الخاصة بك.

كل ما عليك فعله هو الانتقال إلى Jetpack → الإعدادات → الأمان . حدد موقع قسم تسجيل الدخول إلى WordPress.com واستخدم زر التبديل للسماح للمستخدمين بتسجيل الدخول إلى موقعك باستخدام حسابات WordPress.com الخاصة بهم. بعد ذلك، استخدم زر التبديل أدناه لمطالبة الحسابات باستخدام المصادقة الثنائية.

5. حافظ على تحديث برنامج WordPress

إحدى أبسط الطرق لتعزيز أمان WordPress هي التحديث المنتظم لبرنامج WordPress الأساسي (بالإضافة إلى السمات والمكونات الإضافية). بهذه الطريقة، ستتمكن من الوصول إلى أحدث تصحيحات الأمان. بالإضافة إلى ذلك، فهو يجعل موقعك أكثر مرونة في مواجهة هجمات الباب الخلفي.

للتأكد من أنك تقوم بتشغيل أحدث إصدار من WordPress، انتقل إلى لوحة التحكم → التحديثات. أدناه هنا، سترى أيضًا المكونات الإضافية والموضوعات التي تتوفر بها تحديثات. ما عليك سوى تحديد الخيارات ذات الصلة والنقر فوق "تحديث".

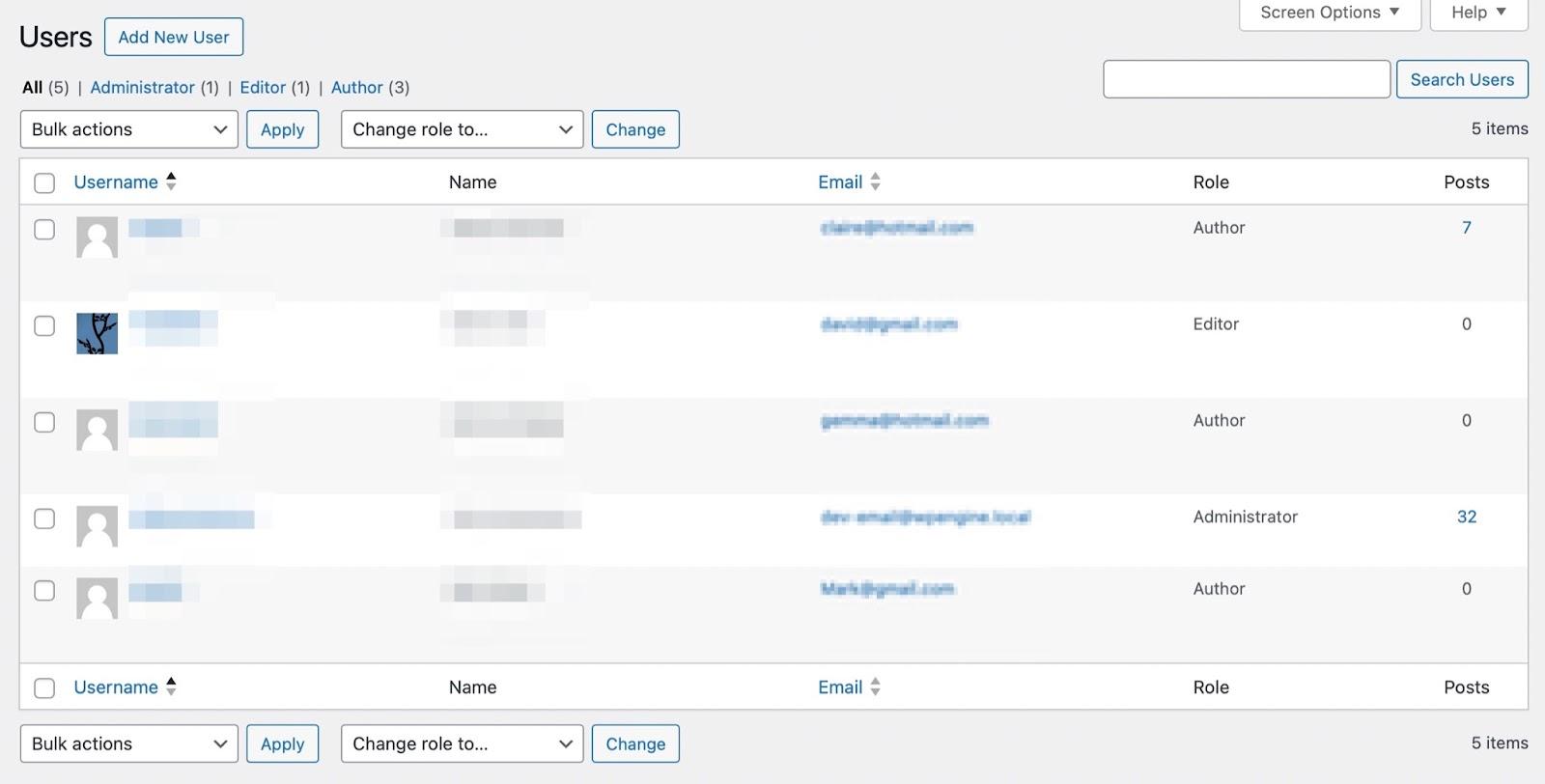

6. تدقيق حسابات المستخدمين

من المهم التأكد من أن الأشخاص المناسبين لديهم المستوى المناسب من الوصول إلى موقع الويب الخاص بك. لتحديد ذلك، ستحتاج إلى تعيين أدوار المستخدم لكل مستخدم جديد على موقع الويب الخاص بك. وهذا يمنح أذونات وامتيازات محددة لكل شخص مسجل.

ولكن من الجيد أن تقوم بمراجعة حسابات المستخدمين بانتظام للتأكد من أن الإعدادات تعكس الحالة الحالية لموقعك على الويب. على سبيل المثال، قد تنسى حذف مستخدم عند استقالة أحد الموظفين.

يمكنك عرض جميع أدوار المستخدم بالانتقال إلى المستخدمون → جميع المستخدمين ضمن لوحة تحكم WordPress الخاصة بك. في الجزء العلوي من الصفحة، سترى روابط يمكنك من خلالها عرض الحسابات وفقًا لدور المستخدم الخاص بها، مثل المؤلفين والمساهمين والمحررين.

كقاعدة عامة، يجب أن يكون لكل موقع مسؤول واحد فقط. إذا رأيت حسابات مسؤول جديدة، فقد يكون ذلك علامة على حدوث اختراق. بالإضافة إلى ذلك، من الأفضل العمل على مبدأ الامتياز الأقل حتى يتمكن المستخدمون من تنفيذ الإجراءات التي يحتاجون إليها فقط.

7. قم بإزالة موقعك من القوائم غير الآمنة (Google أو McAfee)

إذا وقع موقع الويب الخاص بك ضحية لاختراق WordPress، فقد تجد أنه قد تم إدراجك في القائمة المحظورة بواسطة محركات البحث مثل Google وMcAfee. حتى بعد قيامك بتنظيف الملفات المصابة (أو استعادة موقعك)، فمن المحتمل أن تستمر في رؤية التحذيرات.

في هذه الحالة، ستحتاج إلى طلب مراجعة أمنية لإزالة موقعك من القوائم غير الآمنة. يمكنك القيام بذلك باستخدام Google Search Console. ويمكنك أيضًا إرسال طلب نزاع إلى McAfee.

كيفية حماية موقعك من الاختراق باستخدام Jetpack Security

كما ناقشنا، فإن أفضل طريقة لحماية موقع الويب الخاص بك من الاختراق هي تثبيت حل أمني كامل مثل Jetpack Security.

للبدء في استخدام هذه الأداة، ابدأ بتثبيت وتفعيل المكون الإضافي لـ Jetpack. بعد ذلك، كل ما عليك فعله هو تحديد خطة الأمان أو الخطة الكاملة والمتابعة إلى الخروج. أدخل عنوان URL لموقعك وتابع. ستحتاج أيضًا إلى إدخال بيانات اعتماد المسؤول للحساب الذي تريد توصيله بـ Jetpack.

بمجرد إعداد Jetpack بنجاح، ستتمكن من إكمال عملية الدفع. وبعد ذلك، يمكنك تمكين الميزات الموصى بها في قائمة التحقق من الإعداد. أو قم بالعودة إلى لوحة التحكم الخاصة بك وقم بتكوين الإعدادات في وقت لاحق.

أسئلة مكررة

في هذا القسم، سنتناول بعض الأسئلة الأكثر شيوعًا حول تنظيف وتأمين موقع WordPress المخترق.

كيف يمكنني التأكد من أن موقع WordPress الخاص بي قد تم اختراقه؟

أفضل طريقة لمعرفة أن موقع WordPress الخاص بك قد تم اختراقه هي استشارة مكون الأمان الإضافي الخاص بك. باستخدام مكون إضافي عالي الجودة مثل Jetpack، ستتلقى إشعارات فورية عبر البريد الإلكتروني عند اكتشاف تهديد.

ولكن هناك بعض العلامات الشائعة الأخرى للاختراق والتي يمكنك البحث عنها. على سبيل المثال، قد تكتشف حسابات مستخدمين غير مألوفة أو حسابات FTP.

بالإضافة إلى ذلك، قد تكون هناك روابط جديدة لمواقع ويب تابعة لجهات خارجية أو تغييرات مشبوهة في ملفات WordPress المهمة. وإذا تم اختراق موقع الويب الخاص بك، فقد تجده في قوائم الحظر الخاصة بـ Google وMcAfee.

كيف يمكنني فحص موقع WordPress الخاص بي بحثًا عن البرامج الضارة؟

تعد البرامج الضارة واحدة من أكثر التهديدات إثارة للقلق عبر الإنترنت، وقد يكون من الصعب جدًا التعرف عليها. لحسن الحظ، يمكنك استخدام أداة فحص بسيطة مثل Jetpack Scan، والتي ستقوم تلقائيًا بمراجعة موقعك بحثًا عن نقاط الضعف والبرامج الضارة وتنبيهك على الفور في حالة اكتشاف مشكلة.

بالإضافة إلى ذلك، فهو يأتي مزودًا بإصلاحات بنقرة واحدة لمعظم المشكلات وWAF على مدار الساعة طوال أيام الأسبوع لمنع حركة المرور الضارة لتقليل التهديدات من البداية.

لماذا من المهم عمل نسخة احتياطية لموقع WordPress الخاص بي بانتظام؟

إذا تم اختراق موقع WordPress الخاص بك، فهذه ليست نهاية العالم إذا كان لديك نسخ احتياطية. إذا لم تقم بذلك، فقد تواجه الكثير من المشاكل حيث سيتعين عليك مراجعة جميع ملفات موقع الويب الخاص بك يدويًا بحثًا عن التعليمات البرمجية الضارة. بعد ذلك، ستحتاج إلى استبدال أي ملفات تالفة ببدائل نظيفة، الأمر الذي قد يستغرق وقتًا طويلاً وعرضة للأخطاء.

ولكن باستخدام أداة مثل Jetpack VaultPress Backup، يمكنك إعادة موقع الويب الخاص بك إلى إصدار سابق على الفور. يمكنك اختيار النقطة الزمنية المحددة التي ترغب في استعادة موقع الويب الخاص بك إليها. بالإضافة إلى ذلك، يمكنك اختيار استعادة موقع الويب الخاص بك بالكامل أو تحديد ملفات معينة.

ما هي أفضل طريقة لعمل نسخة احتياطية لموقع WordPress الخاص بي؟

إن أبسط طريقة لعمل نسخة احتياطية لموقع الويب الخاص بك هي تثبيت مكون إضافي تلقائي مثل Jetpack VaultPress Backup. بهذه الطريقة، يمكنك حماية ملفات موقع الويب الخاص بك، وجداول قاعدة البيانات، وبيانات العملاء والطلبات.

يتم تخزين النسخ الاحتياطية في السحابة، لذا حتى في حالة تعطل الخادم الخاص بك، ستظل النسخة الاحتياطية سليمة. علاوة على ذلك، فإن عملية الاستعادة سهلة للغاية، مع خيار استعادة موقعك بنقرة واحدة فقط. بالإضافة إلى ذلك، يمكنك القيام بذلك مباشرة من لوحة التحكم الخاصة بك أو استخدام تطبيق Jetpack للجوال.

ما هو جدار حماية تطبيقات الويب (WAF) وكيف يعمل على تحسين أمان WordPress؟

يعد جدار حماية تطبيقات الويب (WAF) أحد إجراءات الأمان الوقائية الأكثر تطورًا التي يمكنك تنفيذها على موقعك. يعمل WAF من خلال مراقبة كل حركة المرور الواردة على الويب. وبعد ذلك، يقوم بحظر أي عنوان IP يعتبره مريبًا.

إذا اخترت حماية موقعك باستخدام Jetpack Security، فستتمكن من الوصول إلى WAF للحماية على مدار الساعة طوال أيام الأسبوع.

كيف يساعد Jetpack Security في تحديد محاولات القرصنة والتخفيف منها؟

يمكن أن يمنحك Jetpack Security راحة البال الكاملة عندما يتعلق الأمر بأمان WordPress. ستتمكن من الوصول إلى النسخ الاحتياطية في الوقت الفعلي، لذلك إذا حدث أي خطأ على موقعك، يمكنك استعادته بسرعة مرة أخرى إلى إصدار سابق.

يوفر Jetpack الحماية من التعليقات والنماذج غير المرغوب فيها باستخدام Akismet. وستحصل أيضًا على سجل نشاط لمدة 30 يومًا حيث يمكنك مراقبة كل إجراء على موقعك. وهذا مفيد بشكل خاص عند تحديد الأخطاء والمشكلات الأمنية الأخرى.

علاوة على ذلك، ستحصل أيضًا على عمليات فحص للبرامج الضارة وWAF. بالإضافة إلى ذلك، عند اكتشاف مشكلات على موقعك، سيتم إعلامك على الفور. ومن خلال لوحة التحكم الخاصة بك، ستتمكن من الوصول إلى الإصلاحات بنقرة واحدة وتوصيات الخبراء الأمنية.

Jetpack Security: درعك ضد اختراقات WordPress

من السهل أن تشعر بالذعر عندما تدرك أن موقع WordPress الخاص بك قد تم اختراقه. هذا صحيح بشكل خاص عندما لا يكون لديك أي فكرة عن كيفية استرداد موقع الويب الخاص بك. لكن الوضع يكون أقل إرهاقًا عندما تعرف كيفية تنظيف موقعك ومقاومته للاختراق.

بمجرد استعادة موقعك باستخدام نسخة احتياطية (أو تنظيف الملفات المخترقة)، يمكنك تثبيت مكون إضافي للأمان وإعادة تعيين جميع كلمات المرور. بعد ذلك، من المهم مراجعة حسابات المستخدمين، وإعداد المصادقة الثنائية، وإزالة موقعك من جميع قوائم الحظر.

ولكن من أجل راحة البال التامة، من الجيد تثبيت مكون إضافي للأمان شامل مثل Jetpack Security. بهذه الطريقة، ستتمكن من الوصول إلى سجل الأنشطة لمدة 30 يومًا، والحماية الكاملة للتعليقات والنماذج من البريد العشوائي، والنسخ الاحتياطي في الوقت الفعلي، والحماية من هجمات القوة الغاشمة، وجدار حماية تطبيقات الويب، والمزيد. ابدأ اليوم لتأمين موقع WordPress الخاص بك!